Cansado de ter seu Conta do Instagram atacada por golpistas e contas obscuras? Este artigo lança luz sobre golpes no Instagram, oferecendo a você um guia para reconhecer ameaças, construa sua defesa, e garantir uma segurança, experiência online sem golpes no Instagram. Com estratégias viáveis e insights sobre o funcionamento desses golpes, nosso objetivo é equipá-lo com o conhecimento para manter sua conta segura. Vamos começar.

Resumo ameaça

| Nome | Golpes Instagram |

| Tipo | Instagram Scam / Conta do Instagram hackeada |

| Tempo de remoção | Aproximadamente 15 minutos para verificar todo o sistema e remover quaisquer ameaças descobertas |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Compreendendo o cenário dos golpes do Instagram

Com a crescente popularidade do Instagram, tornou-se um terreno fértil para técnicas inovadoras de fraude. Os golpistas exploram a vasta base de usuários da plataforma, empregando métodos sofisticados para enganar os usuários. Compreender o cenário dos golpes no Instagram é crucial para identificar e evitar ameaças potenciais. Esses golpes variam amplamente, desde simples tentativas de engano até esquemas complexos concebidos para roubar informações pessoais ou dinheiro.

A ascensão dos golpes nas plataformas de mídia social

Plataformas de mídia social como o Instagram revolucionaram a forma como nos conectamos, mas essa conectividade tem um custo. Os próprios recursos que tornam o Instagram atraente também o tornam um alvo ideal para golpistas. A ascensão de golpes nas redes sociais pode ser atribuído à facilidade com que os fraudadores podem alcançar vítimas potenciais. Eles criam perfis falsos, personificar marcas ou indivíduos, e se envolver em táticas que exploram a confiança e a curiosidade inerentes às interações nas redes sociais. Esta tendência não é apenas preocupante, mas também crescente, à medida que mais usuários ingressam nessas plataformas sem saber dos perigos potenciais.

Tipos de golpes no Instagram que você pode encontrar

Golpes no Instagram podem assumir várias formas, tornando vital se familiarizar com as táticas mais comuns:

- Tentativas de phishing: Esses golpes envolvem mensagens falsas destinadas a induzi-lo a fornecer informações pessoais. Eles podem se disfarçar como comunicações legítimas do próprio Instagram, pedindo para você verificar sua conta ou confirmar detalhes de login.

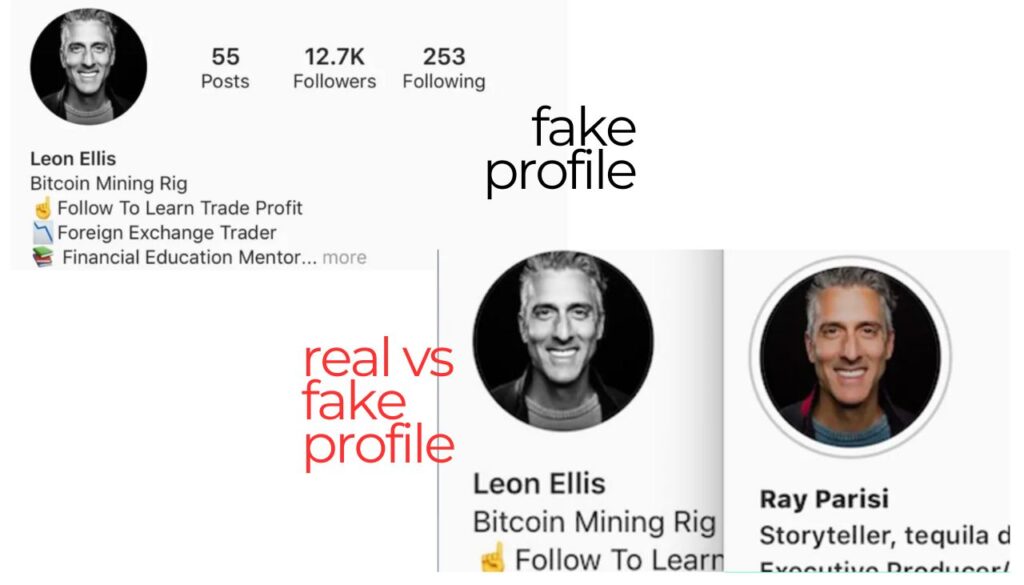

- Golpes de representação: Os golpistas costumam criar contas que se parecem surpreendentemente com as de marcas ou indivíduos reais. O objetivo deles é vender produtos falsificados ou convencê-lo a enviar dinheiro sob falsos pretextos..

- Golpes de investimento: Ofertas que prometem retornos rápidos e altos sobre investimentos em criptomoedas ou outros empreendimentos muitas vezes podem ser boas demais para ser verdade. Esses golpes baseiam-se no desejo de ganhar dinheiro fácil, levando as vítimas a perder somas substanciais.

- Golpes de loteria e brindes: Anúncios de que você ganhou um prêmio ou loteria, pedindo uma taxa ou seus dados pessoais para reivindicá-lo, são quase sempre fraudulentos.

- Golpes românticos: Predadores usam perfis falsos para estabelecer relacionamentos amorosos, eventualmente convencendo suas vítimas a enviar dinheiro ou compartilhar informações confidenciais.

Como os golpistas operam no Instagram?

Os golpistas do Instagram capitalizam a vasta base de usuários da plataforma para realizar uma variedade de esquemas destinados a roubar dinheiro, informação pessoal, ou ambos. Eles muitas vezes elaboram seus métodos com base no psicologia da persuasão, focando na criação de um verniz de confiança e urgência. Esses golpistas projetam suas abordagens para parecerem tão legítimos quanto possível, tornando difícil para os usuários discernirem imediatamente suas intenções maliciosas.

Uma estratégia comum envolve a representação de marcas ou indivíduos famosos, explorando a confiança e o reconhecimento que esses nomes exigem. além do que, além do mais, os golpistas podem criar personas totalmente fabricadas que ressoem com seu público-alvo, atraindo-os para uma falsa sensação de segurança.

A operação desses esquemas é multifacetada, muitas vezes começando com a coleta de vítimas potenciais por meio de divulgação ampla ou direcionada. De lá, os golpistas se envolvem em interações cuidadosamente planejadas, projetadas para construir relacionamento e confiança ao longo do tempo. Uma vez estabelecido um nível suficiente de confiança, esses cibercriminosos implantam suas solicitações maliciosas, que pode variar desde solicitação financeira até o compartilhamento de informações pessoais confidenciais.

Táticas comuns usadas por golpistas do Instagram

- Tentativas de phishing: Aproveitar mensagens falsas que imitam comunicações legítimas, pedir aos usuários que cliquem em links prejudiciais ou forneçam seus detalhes de login.

- Representação: Criar contas falsas que pareçam pertencer a marcas ou celebridades conhecidas para solicitar dinheiro ou informações pessoais sob falsos pretextos.

- Amigos hackeados’ contas: Usar a conta hackeada de um amigo de uma pessoa no Instagram é outro cenário provável. Muitas pessoas são enganadas dessa forma apenas por confiarem que foram contatadas por alguém que conhecem e que precisa de ajuda.

- Golpes de investimento: Prometendo altos retornos sobre investimentos com pouco ou nenhum risco, muitas vezes acompanhada de pressão para agir rapidamente.

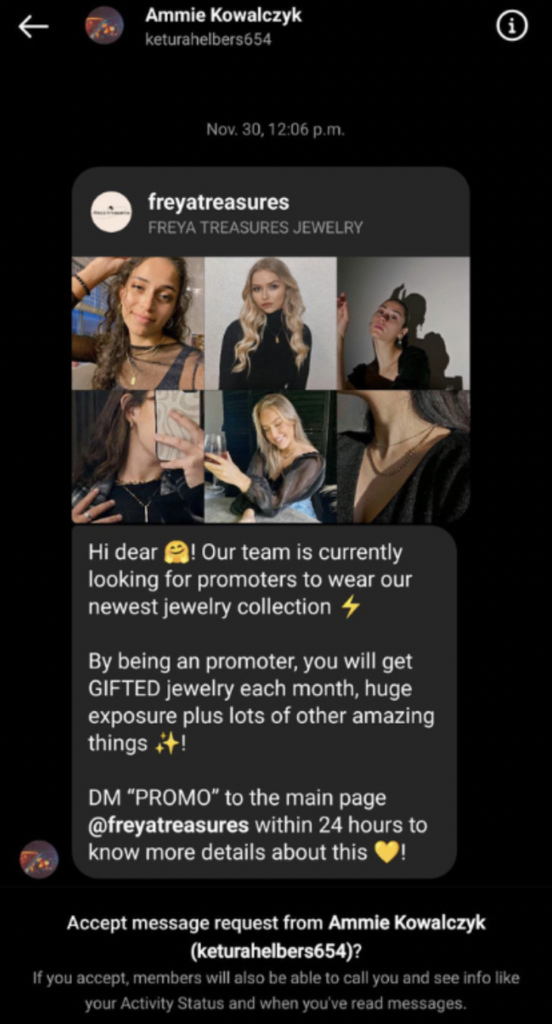

- Brindes falsos: Anunciar concursos falsos ou Sorteios que exigem que os participantes compartilhem informações pessoais, Segue, gostar, e compartilhe postagens, ou até mesmo enviar dinheiro para ter a chance de ganhar.

- Manipulação Emocional: Envolver os usuários com histórias tristes ou casos de amor bons demais para serem verdade para roubá-los e perder dinheiro.

Essas táticas não apenas exploram a boa vontade e a confiança dos usuários do Instagram, mas também aproveitam os recursos da plataforma para ampliar seu alcance., tornando-os particularmente eficazes e perigosos.

Detectando perfis falsos e mensagens de phishing

Distinguir perfis falsos e mensagens de phishing de entidades legítimas no Instagram pode ser um desafio, mas existem vários sinais de alerta que podem indicar intenção maliciosa:

- Contas não verificadas: A falta de um selo verificado em perfis que afirmam ser de marcas famosas ou celebridades pode indicar que a conta é falsa.

- Padrões de solicitação incomuns: Se uma conta que você não conhece pessoalmente ou acabou de conhecer começar a pedir dinheiro ou informações pessoais, prossiga com cuidado.

- Erros gramaticais e ortográficos: As contas oficiais e as empresas legítimas geralmente mantêm um alto padrão de comunicação, erros tão perceptíveis podem ser uma indicação de uma fraude.

- links suspeitos: Tenha cuidado com mensagens que incluem links, especialmente se eles solicitarem informações de login ou direcionarem você para uma página não oficial.

- Ofertas boas demais para serem verdadeiras: Qualquer oferta que pareça demasiado generosa ou que pretenda exigir ação imediata deve ser vista com ceticismo..

Proteger-se de golpes no Instagram ou em qualquer plataforma de mídia social envolve uma combinação de vigilância, ceticismo, e medidas de segurança proativas, como usar software de segurança abrangente. Em contextos onde a menção de segurança ou software utilitário é relevante, utilizar ferramentas como o SpyHunter pode oferecer uma camada de proteção contra software malicioso potencialmente encontrado durante um golpe.

Ao compreender como os golpistas operam e familiarizar-se com suas táticas comuns, Os usuários do Instagram podem se defender melhor contra possíveis fraudes e desfrutar de uma experiência online mais segura.

Sua conta do Instagram foi hackeada?

Reconhecer os sinais de uma conta do Instagram hackeada é o primeiro passo para proteger sua presença digital. No mundo constantemente conectado de hoje, onde nossas vidas pessoais e profissionais muitas vezes se entrelaçam em plataformas como o Instagram, compreender esses sinais garante que nossas interações online permaneçam autênticas e seguras. Se você começar a ver postagens, mensagens, ou siga ações que você não se lembra de ter iniciado, é hora de investigar mais.

Etapas imediatas a serem tomadas quando você notar atividades suspeitas

Se o seu Instagram apresentar comportamento incomum, sugestivo de acesso não autorizado, agir rapidamente pode ajudar a mitigar danos potenciais. Aqui estão as etapas práticas que você deve seguir:

- Mude sua senha: Alterar rapidamente sua senha do Instagram pode impedir que o invasor obtenha mais acesso. Apontar para um forte, senha única que mistura letras, números, e símbolos.

- Verifique e-mail e número de telefone: Verifique o e-mail e o número de telefone vinculados à sua conta nas configurações. Os hackers podem alterá-los para bloquear você.

- Inspecionar atividade da conta: Revise a atividade recente da sua conta para ver se há ações que você não realizou. Instagram rastreia locais e dispositivos, ajudando você a detectar anomalias.

- Sair de todas as sessões: Isso encerrará o acesso em qualquer dispositivo diferente daquele que você está usando atualmente, restringindo o uso não autorizado.

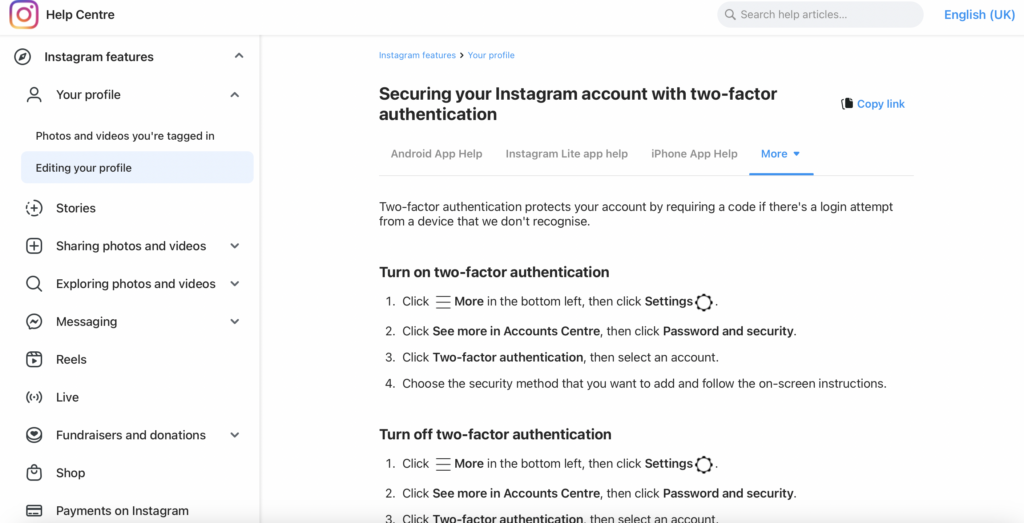

- Habilite a autenticação de dois fatores: Adicionar esta camada extra de segurança requer um código enviado ao seu dispositivo móvel para tentativas de login, tornando o acesso não autorizado significativamente mais difícil.

Cada uma dessas ações serve como uma resposta imediata a atividades suspeitas, garantindo que sua conta esteja protegida contra acesso não autorizado.

Verificando a segurança da sua conta

Depois de tomar medidas imediatas, a próxima etapa é garantir que sua conta esteja segura. Isso envolve uma inspeção e ajuste mais completos das configurações da sua conta:

- Revise os aplicativos conectados: Revogar o acesso a quaisquer aplicativos de terceiros que pareçam suspeitos ou irrelevantes. Estas podem ser portas de entrada para hackers acessarem sua conta.

- Atualize regularmente sua senha: Mesmo sem sinais de hacking, alterar sua senha regularmente é uma boa prática para se manter à frente de possíveis ameaças.

- Monitore e-mails de contas: Fique de olho nos e-mails do Instagram, especialmente aquelas que confirmam alterações que você não fez. Isso pode indicar possíveis violações de segurança.

- Verifique a atividade de login: Verificar regularmente onde e quando sua conta foi acessada pode ajudar a detectar atividades não autorizadas desde o início.

Garantir a segurança da sua conta do Instagram é um processo contínuo. Ao definir senhas fortes, sendo cauteloso com links suspeitos, e ficar atento ao ambiente digital, você pode proteger sua conta contra acesso não autorizado. Para aqueles que procuram proteção on-line abrangente, a integração de software de segurança de qualidade como o SpyHunter pode fornecer uma camada adicional de defesa, ajudando a proteger seu cenário digital contra uma ampla gama de ameaças.

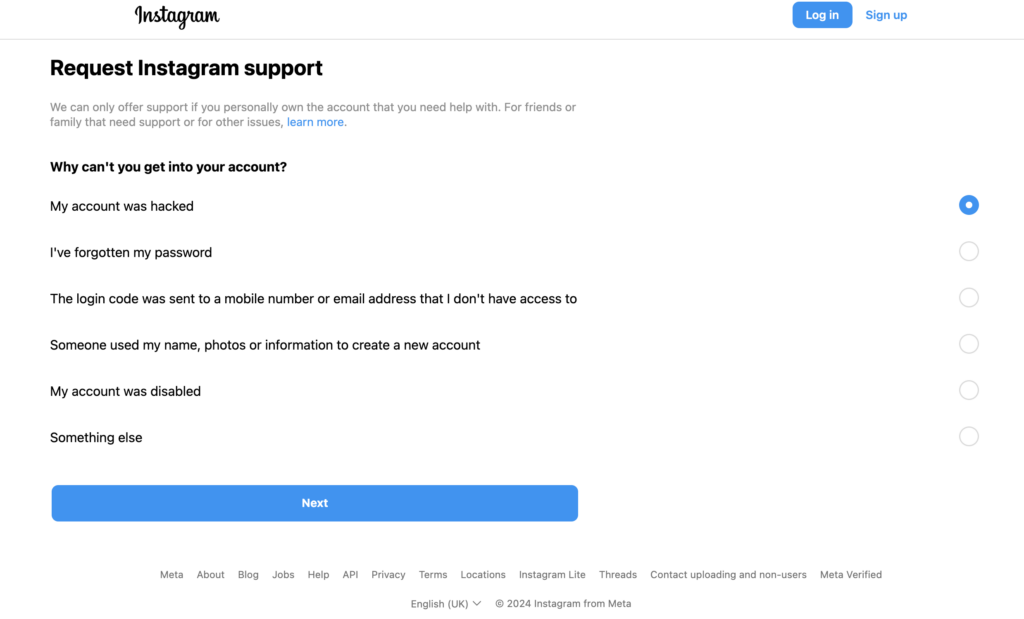

Processo de recuperação para uma conta hackeada do Instagram

Página do Instagram para denunciar uma conta hackeada.

Se você suspeita que sua conta do Instagram foi comprometida, agir rapidamente pode fazer a diferença para proteger sua conta de volta. O processo de recuperação pode ser simples se você seguir as etapas corretas. Aqui está o que você precisa fazer:

- Visite a Central de Ajuda do Instagram: Instagram tem portal dedicado para usuários que enfrentam problemas de segurança, incluindo contas hackeadas. Comece visitando Instagram.com/hacked em qualquer dispositivo para ser direcionado ao caminho de recuperação apropriado com base na sua situação.

- Confirme sua identidade: O Instagram pode exigir que você verifique sua identidade para garantir que a conta pertence a você. Isso pode incluir responder perguntas de segurança, verificando seu e-mail ou número de telefone, ou obter ajuda de amigos no Instagram para confirmar sua identidade.

- Siga as instruções de recuperação: Com base nas informações que você fornece, O Instagram irá guiá-lo através de etapas específicas de recuperação. Isso pode envolver o recebimento de um link direto para redefinir sua senha, ou instruções específicas para recuperar sua conta caso seu e-mail ou número de telefone tenha sido alterado pelo hacker.

- Documente quaisquer alterações feitas pelo hacker: Se você notar alguma alteração não autorizada nos detalhes da sua conta, certifique-se de documentá-los. Esta informação pode ser crucial ao obter ajuda do suporte do Instagram.

Lembrar, paciência é fundamental durante o processo de recuperação. Embora possa levar algum tempo, seguir essas etapas com cuidado aumentará suas chances de recuperar sua conta hackeada do Instagram.

Como entrar em contato com o suporte do Instagram para recuperação de conta

Se o processo de recuperação padrão não ajudar você a recuperar o acesso à sua conta, entrar em contato com a equipe de suporte do Instagram é o próximo passo:

- Acesse a Central de Ajuda: A Central de Ajuda do Instagram oferece a opção 'Denunciar uma conta hackeada'’ opção onde você pode preencher um formulário fornecendo detalhes sobre sua conta e o problema em questão.

- Use o “Precisa de mais ajuda?” característica: Se você estiver com dificuldades para recuperar sua conta na tela de login, procure o “Precisa de mais ajuda?” opção. Isso irá guiá-lo para suporte adicional adaptado à sua situação específica.

- Esteja preparado para verificar sua identidade: O Instagram leva a segurança a sério e pedirá provas de que você é o legítimo proprietário da conta. Isso pode incluir o envio de uma foto do seu documento de identidade ou a resposta a perguntas de segurança adicionais.

O Instagram tem como objetivo ajudar os usuários em tempo hábil, mas devido ao grande volume de consultas, as respostas podem não ser imediatas.

Protegendo sua conta após a recuperação

Depois de recuperar com sucesso o acesso à sua conta, tomar medidas para protegê-lo é fundamental para evitar futuros hacks. Veja como você pode manter sua conta do Instagram segura:

- Mude sua senha: Crie um forte, senha exclusiva que não foi usada em outros sites. O Instagram recomenda usar uma combinação de pelo menos seis números, cartas, e sinais de pontuação.

- Habilite a autenticação de dois fatores: Isso adiciona uma camada extra de segurança, exigindo um código especial para fazer login, além da sua senha. Você pode receber este código por mensagem de texto ou por meio de um aplicativo de autenticação de terceiros.

- Revise a atividade da sua conta: Verifique regularmente a atividade de login da sua conta e revise sua lista de aplicativos autorizados para garantir que não haja nada suspeito.

- Tenha cuidado com tentativas de phishing: Os hackers costumam usar e-mails ou mensagens falsas para induzi-lo a revelar sua senha. Sempre verifique a autenticidade de qualquer mensagem que solicite informações pessoais.

Se você achar que manter a segurança da sua conta é um desafio, considere usar software de segurança como SpyHunter. Ele pode proteger seus dispositivos contra malware e tentativas de phishing, tornando-o uma ferramenta valiosa para proteger sua privacidade e segurança digital.

Recuperar-se de uma conta hackeada do Instagram pode ser estressante, mas tomar essas medidas proativas pode ajudar você a recuperar o controle e proteger sua conta contra ameaças futuras. Lembrar, a segurança é um processo contínuo que requer vigilância e manutenção regular.

Prevenindo futuros golpes no Instagram e invasões de contas

Instagram, com seus bilhões de usuários, é o principal alvo de golpistas e hackers. Compreender e implementar medidas pró-ativas pode reduzir significativamente o risco de ser vítima de tais entidades maliciosas. Seguindo as diretrizes abaixo, os usuários podem desfrutar de uma experiência mais segura no Instagram, mantendo suas informações pessoais e vida digital seguras.

Por que uma senha forte faz a diferença

Uma senha sólida atua como a primeira linha de defesa contra acesso não autorizado à sua conta do Instagram. Uma senha forte é como uma chave complexa que é difícil para os ladrões replicarem. Aqui estão as razões pelas quais isso é importante:

- Mais difícil de quebrar: Senhas complexas são um desafio para os hackers adivinharem usando ataques de força bruta ou outros métodos de hacking.

- Segurança para múltiplas contas: Usando um exclusivo, senha robusta para cada conta garante que, mesmo que uma conta seja comprometida, suas outras contas permanecem seguras.

- Memorabilidade vs.. Complexidade: Uma senha que combina várias palavras não relacionadas pode ser segura e fácil de lembrar, encontrando um equilíbrio entre força e usabilidade.

Para criar uma senha forte, evite palavras comuns e inclua uma mistura de caracteres, números, e símbolos. Considere usar um gerenciador de senhas para gerar e armazenar senhas complexas, garantindo que você nunca perca o acesso às suas contas.

A importância da autenticação de dois fatores para segurança aprimorada

Autenticação de dois fatores (2FA) fornece uma camada adicional de segurança que vai além do nome de usuário e senha tradicionais. Exige que os usuários verifiquem sua identidade com uma segunda forma de autenticação, como um código enviado para seu dispositivo móvel, antes de conceder acesso à sua conta. Veja por que 2FA é crucial:

- Camada de segurança adicional: Mesmo que um hacker obtenha sua senha, eles ainda precisariam do segundo fator para acessar sua conta, tornando o acesso não autorizado significativamente mais difícil.

- Aviso Imediato: Receber uma solicitação 2FA quando você não está tentando fazer login pode alertá-lo sobre possíveis tentativas de acesso não autorizado, permitindo que você altere sua senha imediatamente.

- Suporte generalizado: A maioria das plataformas, incluindo Instagram, suporte 2FA, tornando-o uma maneira fácil e eficaz de aumentar a segurança da sua conta.

A ativação do 2FA no Instagram e em outras plataformas de mídia social pode servir como uma proteção crítica contra tentativas de hacking, garantindo que somente você tenha acesso à sua conta, mesmo que sua senha esteja comprometida.

Dicas para reconhecer e evitar tentativas de phishing

Phishing é um método enganoso usado por cibercriminosos para induzir indivíduos a fornecer informações pessoais, como senhas e números de cartão de crédito. Reconhecer e evitar essas tentativas é essencial para manter sua segurança digital. Aqui estão algumas dicas:

- Verifique a identidade do remetente: Sempre verifique a autenticidade do endereço de e-mail do remetente ou da fonte da mensagem. Tenha cuidado com e-mails ou mensagens inesperadas, especialmente aqueles que pedem informações pessoais.

- Procure por bandeiras vermelhas: Ortografia ruim, gramática, ou frases estranhas podem ser indicadores de tentativas de phishing. Empresas legítimas normalmente têm padrões elevados para suas comunicações.

- Não clique em links suspeitos: Evite clicar em links de fontes desconhecidas. Se não tiver certeza, visite diretamente o site digitando o URL em seu navegador em vez de clicar no link fornecido.

- Use software de segurança: Empregue soluções de segurança com recursos anti-phishing, gostar SpyHunter, detectar e prevenir ataques maliciosos antes que possam causar danos.

Estar vigilante e informado sobre táticas comuns de phishing pode ajudá-lo a evitar ser vítima desses esquemas. Sempre opte pela cautela ao lidar com solicitações não solicitadas de informações pessoais.

Ao aderir a estas diretrizes, Os usuários do Instagram podem reforçar significativamente suas defesas contra golpistas e hackers, protegendo suas contas e informações pessoais contra acesso não autorizado.

Proteja sua identidade online com SpyHunter

Com o mundo digital em constante evolução, manter a privacidade e a segurança online é fundamental. O cenário de ameaças está se tornando mais complexo, tornando ainda mais essencial ter um mecanismo de defesa confiável em vigor. SpyHunter surge como um poderoso aliado neste cenário, oferecendo proteção robusta contra uma série de ameaças cibernéticas, incluindo aqueles direcionados às suas contas de mídia social.

Como o SpyHunter pode se proteger contra malware e ameaças nas redes sociais

No mundo interconectado de hoje, plataformas de mídia social não servem apenas para conectar-se com amigos e familiares; eles se tornaram um tesouro de informações pessoais que poderiam ser potencialmente exploradas por cibercriminosos. Ataques de malware e phishing em sites de redes sociais podem comprometer seus dados pessoais, levando ao roubo de identidade e outras violações de privacidade. O SpyHunter foi projetado para fornecer proteção abrangente de várias maneiras:

- Monitoramento em tempo real: SpyHunter é excelente na detecção de ameaças em tempo real, identificar e isolar rapidamente qualquer atividade maliciosa no seu dispositivo antes que ela possa causar danos. Esta abordagem proativa é crucial para a proteção contra as ameaças em rápida evolução que os utilizadores das redes sociais enfrentam atualmente..

- Correções de malware personalizadas: Compreender que cada ameaça cibernética é única, O SpyHunter oferece correções de malware personalizadas que visam infecções específicas. Esta abordagem personalizada garante que mesmo as ameaças mais sofisticadas, incluindo aqueles que sequestram contas de mídia social, pode ser efetivamente neutralizado.

- Interface amigável: Apesar das complexidades subjacentes à sua tecnologia, SpyHandler possui uma interface amigável que simplifica o processo de proteção de sua vida digital. Essa acessibilidade garante que usuários de todas as formações técnicas possam proteger com eficiência sua presença on-line sem se sentirem sobrecarregados.

- Atualizações regulares: O cenário de ameaças digitais está em constante mudança, com novas ameaças surgindo diariamente. O SpyHunter se mantém à frente dessas ameaças atualizando regularmente seu banco de dados de definições de malware, garantindo que sua proteção nunca fique desatualizada.

- Verificação abrangente do sistema: SpyHunter vai além da superfície, conduzindo verificações completas do sistema para detectar e remover quaisquer ameaças ocultas. Esta abordagem abrangente é vital para identificar malware que possa comprometer suas informações pessoais nas redes sociais e muito mais..

Em conclusão, com a crescente prevalência de ameaças cibernéticas direcionadas a plataformas de mídia social, ter uma solução de segurança confiável como o SpyHunter é indispensável. Ao oferecer monitoramento em tempo real, correções de malware personalizadas, e uma interface amigável, O SpyHunter oferece a segurança e a tranquilidade necessárias para navegar com segurança no cenário digital.

Conclusão: Mantendo-se protegido contra golpes do Instagram

Golpes no Instagram são uma preocupação crescente para usuários em todo o mundo, com os cibercriminosos desenvolvendo diariamente novas maneiras de fraudar vítimas inocentes. Tornou-se crucial que as pessoas estejam um passo à frente praticando uma higiene digital proativa. Reconhecer os sinais de uma fraude é o primeiro passo para manter a sua segurança online e proteger a sua identidade. A boa notícia é que você pode reduzir significativamente o risco de ser vítima de golpes no Instagram adotando algumas dicas simples., mas estratégias eficazes.

primeiramente, ativando a autenticação de dois fatores (2FA) é uma medida de segurança crítica. Essa camada extra de segurança torna incrivelmente difícil para hackers obterem acesso não autorizado à sua conta, mesmo que consigam roubar sua senha.. Exigindo verificação de outro dispositivo ou conta de sua propriedade, 2FA garante que somente você pode acessar sua conta, mantendo potenciais intrusos afastados.

Próximo, empregar um serviço de monitoramento de identidade pode ser uma virada de jogo na proteção de suas informações pessoais. Esses serviços monitoram a dark web e outros espaços online em busca de seus dados pessoais, alertando você se suas informações estão sendo vendidas ou compartilhadas entre cibercriminosos. Este sistema de alerta precoce permite que você tome medidas imediatas, como alterar senhas ou proteger contas, antes que danos significativos possam ocorrer.

Além disso, recomenda-se cautela ao baixar aplicativos de terceiros. Mesmo aqueles disponíveis em plataformas confiáveis, como Google Play ou Apple Store, às vezes podem abrigar malware. Optando por limitar o número desses aplicativos, e baixando apenas de conhecidos, fontes confiáveis, pode ajudar a proteger seu dispositivo contra software malicioso.

por fim, no caso infeliz de sua conta ser comprometida, é essencial informar seus seguidores imediatamente. Os golpistas costumam usar contas sequestradas para perpetrar novos golpes contra seus seguidores. Ao alertá-los sobre a violação, você não apenas os protege de possíveis fraudes, mas também ajuda a desmantelar a rede do golpista.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

How to Remove Instagram Scams from Windows.

Degrau 1: Scan for Instagram Scams with SpyHunter Anti-Malware Tool

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Uninstall Instagram Scams and related software from Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by Instagram Scams on Your PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, created by Instagram Scams there. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Video Removal Guide for Instagram Scams (janelas).

Get rid of Instagram Scams from Mac OS X.

Degrau 1: Uninstall Instagram Scams and remove related files and objects

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Look for any suspicious apps identical or similar to Instagram Scams. Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

In case you cannot remove Instagram Scams via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Scan for and remove Instagram Scams files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Instagram Scams, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Video Removal Guide for Instagram Scams (Mac)

Remove Instagram Scams from Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Erase Instagram Scams from Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Uninstall Instagram Scams from Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Remove Instagram Scams from Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, and the Instagram Scams will be removed.

Eliminate Instagram Scams from Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

Instagram Scams-FAQ

What Is Instagram Scams?

The Instagram Scams threat is adware or vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

What Are the Symptoms of Instagram Scams?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" like Instagram Scams?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

How Does Instagram Scams Work?

Uma vez instalado, Instagram Scams can coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

Instagram Scams can also baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

Is Instagram Scams Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

About the Instagram Scams Research

O conteúdo que publicamos em SensorsTechForum.com, this Instagram Scams how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

How did we conduct the research on Instagram Scams?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, the research behind the Instagram Scams threat is backed with VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.