o “Eu invadi seu dispositivo” farsa acaba de sair dentro de um e-mail, sugerindo que uma pessoa mudou sua senha em algum website (normalmente um provedor de e-mail).

Este é o golpe típico que tenta assustar as pessoas de que sua conta de e-mail foi violada e que sua senha está agora nas mãos de um hacker experiente. As pessoas que recebem a mensagem são obrigadas a pagar uma taxa de resgate em Bitcoin (a soma variando em torno de 671 NOS dólares).

Não pagar o dinheiro em qualquer caso, que não vai ajudá-lo. Veja o que você deve fazer no caso de você está realmente violado, mas sabemos que este é provavelmente um email embuste.

resumo

| Tipo | Email Scam Mensagem |

| Os sintomas | Você recebe uma mensagem de email que tenta induzi-lo a pensar que a sua conta de e-mail foi comprometida, além de que a sua senha é vazado e expostos a hackers. |

| distribuição Método | Enviar e-mail de spam Mensagens, Sites suspeitos |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

“Eu invadi seu dispositivo” Scam - Distribuição

o “Eu invadi seu dispositivo” farsa é distribuído principalmente através de mensagens de email que pode até ser filtrados como spam pelos provedores de email agora.

Também poderia ser usando ataques direcionados a apontar para um maior pagamento por empresas ou pessoas ricas. Podem existir diferentes táticas de distribuição, também. Por exemplo, há menções do “Eu invadi seu dispositivo” farsa sobre Facebook, e as táticas de scareware e doxing pode ser bem sucedido lá, tão bem.

No caso do seu computador foi realmente comprometida, uma arquivo de carga útil que baixa um cavalo de Tróia ou algum tipo de RATO pode ter sido acionado por um site malicioso ou redirecionado.

Freeware que é encontrada na Web pode ser apresentado como útil também estar escondendo o script malicioso para a mensagem truque para aparecer. Abster-se de abrir arquivos logo depois de ter baixado-los. Você deve primeiro digitalizá-los com um ferramenta de segurança, ao mesmo tempo, verificar o seu tamanho e assinaturas para qualquer coisa que parece fora do comum.

Você deve ler o dicas para evitar ransomware localizado no tópico do fórum correspondente.

“Eu invadi seu dispositivo” Scam - Introspecção

o “Eu invadi seu dispositivo” scam é um tema quente em toda a Internet, seja ele sites de notícias ou redes sociais, como Facebook.

A mensagem é enviada por e-mail e é uma tye scareware que se baseia em engenharia social. Os chantagistas quero que você pagá-los para uma violação de segurança suposto que supostamente deu a eles a senha da conta de e-mail.

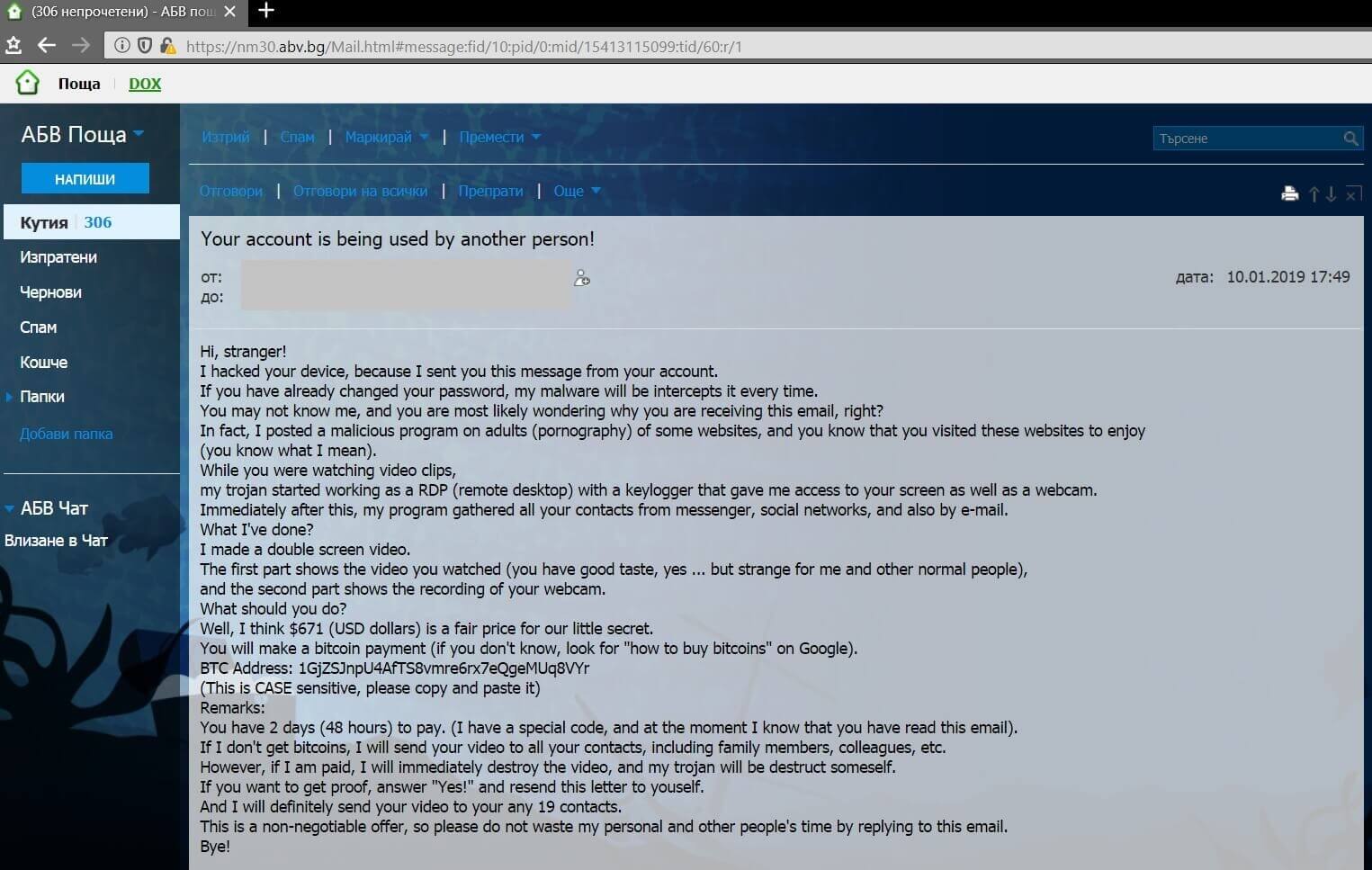

A aparência de mensagens de e-mail como o seguinte:

A mensagem completa farsa lê:

Oi, desconhecido!

Eu hackeei seu dispositivo, porque eu te enviei esta mensagem da sua conta.

Se você já mudou sua senha, meu malware irá interceptá-lo todas as vezes.Você pode não saber me, e você provavelmente está se perguntando por que está recebendo este e-mail, direito?

De fato, Eu postei um programa malicioso para adultos (pornografia) de alguns sites, e você sabe que visitou esses sites para desfrutar

(você sabe o que eu quero dizer).Enquanto você assistia a videoclipes,

meu trojan começou a funcionar como um RDP (área de trabalho remota) com um keylogger que me deu acesso à sua tela e também a uma webcam.Imediatamente depois disso, meu programa reuniu todos os seus contatos do messenger, redes sociais, e também por e-mail.

O que eu fiz?

Fiz um video em tela dupla.

A primeira parte mostra o vídeo que você assistiu (você tem bom gosto, sim … mas estranho para mim e outras pessoas normais),

e a segunda parte mostra a gravação de sua webcam.O que você deveria fazer?

Bem, eu acho que $671 (Dólares americanos) é um preço justo para o nosso pequeno segredo.

Você fará um pagamento bitcoin (se você não sabe, olhe para “como comprar bitcoins” no Google).BTC Endereço: 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr

(Isso é sensível a CASE, por favor copie e cole)Observações:

Você tem 2 dias (48 horas) pagar. (Eu tenho um código especial, e no momento eu sei que você leu este e-mail).Se eu não conseguir bitcoins, Vou enviar seu vídeo para todos os seus contatos, incluindo membros da família, colegas, etc.

Contudo, se eu for pago, Eu irei destruir imediatamente o vídeo, e meu trojan será destruído por mim mesmo.Se você quiser obter uma prova, responda “sim!” e reenviar esta carta para você mesmo.

E com certeza vou enviar seu vídeo para qualquer 19 Contatos.Esta é uma oferta não negociável, então, por favor, não perca o meu tempo pessoal e o de outras pessoas respondendo a este e-mail.

Tchau!

Outras versões podem ser predominantes na web com um texto informando Eu sou um programador que quebrou o seu e-mail “.

Há uma série de possibilidades, mas na maioria dos casos, isso é uma farsa absoluta. Você deve ignorá-lo. Não responda a ele. Não pague os cibercriminosos por trás dele.

Alterar a sua senha de e-mail, mas primeiro Verifique se o seu computador está limpo de vírus. Além disso, verifique se você está mudando do real endereço URL do seu provedor de e-mail e não uma página de phishing.

A lista abaixo é composta por endereços Bitcoin que são dadas pelos criminosos para pagar o resgate. O golpe pode ter diferentes nomes apelidados nesses endereços Bitcoin como você pode ver abaixo:

- 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr Bitcoin Email Scam

- 1BCGDtVZPqBMZWm5FdFe1RVgCGku17LZgb Bitcoin Email Scam

Está pediu para pagar “671 dólares norte-americanos”Para supostamente não espalhar as suas imagens pessoais e arquivos para a família e amigos. Contudo, você deve NÃO sob quaisquer circunstâncias pagar qualquer soma de resgate. Não há garantia de que o seu “dados” não vai ser vazado, mesmo se você pagar.

Isto é conhecido como doxing – uma extorsão envolvendo a ameaça de liberação de informações pessoais, fotos ou vídeos que possam ser embaraçosos ou indesejados pela pessoa que está sendo extorquida.

Somando-se a tudo isso, dando dinheiro para os cibercriminosos provavelmente irá motivá-los para criar golpes mais ransomware, “vírus” ou cometer diferentes atividades criminosas. Isso pode até resultar para os criminosos que querem mais dinheiro após o pagamento.

Esteja certo de que mesmo se uma de suas senhas mais antigas vazar devido a uma violação de dados, a mensagem é automatizada e você deve estar seguro. Se você tiver quaisquer contas ainda usando essa senha, certifique-se de alterá-los e certifique-se de usar uma senha diferente para cada conta.

Se você puder, habilitar autenticação de dois fatores nas contas. Fique seguro e observe cuidadosamente o que está acontecendo com suas contas. Use senhas mais longas e complexas, então eles são mais difíceis de serem quebrados por meio de força bruta.

Consequências do hackeamento de e-mail

As ramificações do hackeamento de e-mail podem variar desde algo benigno, como receber e-mails de spam, para o severo, incluindo roubo de identidade e perdas financeiras.

Hackers podem usar seu e-mail para redefinir senhas de outras contas, fazer compras não autorizadas, ou até mesmo se passar por você. Comprometimento de e-mail comercial (BEC) scams, que envolvem solicitações fraudulentas de transferência eletrônica, resultaram em bilhões de dólares em perdas.

Além disso, a violação da privacidade e a potencial exposição de informações pessoais sensíveis podem ter impactos emocionais e de reputação duradouros.

Riscos para informações pessoais e financeiras

Um dos riscos mais alarmantes associados ao hacking de e-mail é a exposição de informações pessoais e financeiras. Hackers que visam seu e-mail podem ganhar acesso a uma riqueza de dados, incluindo seu endereço residencial, número de telefone, e informações sobre sua família e amigos. Financeiramente, o impacto pode ser devastador.

Acesso a contas bancárias, números de cartão de crédito, e outros serviços financeiros podem resultar em transações não autorizadas e fraudes. Além disso, dados pessoais obtidos de e-mails hackeados podem ser vendidos na dark web, levando a um risco aumentado de roubo de identidade.

Por estas razões, empregando medidas de segurança robustas, como usar software antivírus como SpyHunter, é essencial para proteger sua conta de e-mail contra tais vulnerabilidades.

Etapas iniciais a serem executadas após descobrir que seu e-mail foi hackeado

Perceber que seu e-mail foi comprometido pode ser opressor. Contudo, uma ação imediata pode mitigar os danos e proteger sua conta contra acesso não autorizado adicional. Siga estas etapas iniciais para recuperar o controle e proteger suas informações pessoais.

Como confirmar que sua conta de e-mail foi comprometida

Para confirmar se sua conta de e-mail foi hackeada, verifique se há comportamentos inesperados. Estes podem incluir itens enviados desconhecidos, configurações de conta alteradas, ou e-mails não reconhecidos na sua caixa de entrada.

Se você notar algum desses sinais, é provável que seu e-mail tenha sido comprometido. Além disso, se amigos ou colegas receberem mensagens incomuns de sua conta que você não enviou, esta é outra bandeira vermelha indicando uma violação de segurança.

Redefinir suas senhas: A Primeira Linha de Defesa

Depois de confirmar o hack, a primeira linha de defesa é redefinir suas senhas. Comece com sua conta de e-mail e prossiga para alterar as senhas das contas vinculadas ao seu e-mail.

Escolha forte, senhas exclusivas para cada conta para evitar futuros acessos não autorizados. Incluindo uma mistura de letras, números, e símbolos tornam suas senhas mais difíceis de quebrar.

Utilizar um gerenciador de senhas pode ajudar a gerenciar essas novas senhas de maneira eficaz.

Etapas para recuperar o controle de sua conta de e-mail invadida

O primeiro passo para a recuperação é compreender a extensão da violação. Comece verificando se há malware em seu computador usando um programa antivírus confiável.

Optar por uma verificação profunda em vez de uma verificação rápida é essencial para identificar software malicioso oculto que pode comprometer seus esforços para proteger sua conta.

O SpyHunter oferece uma solução de verificação abrangente, adaptada para detectar e remover várias formas de malware, protegendo seu dispositivo de novos ataques.

- Altere a senha da sua conta de e-mail para algo forte e exclusivo. Inclua uma mistura de letras maiúsculas e minúsculas, números, e símbolos especiais.

- Verifique as configurações da conta de e-mail em busca de alterações não autorizadas, especialmente nas áreas de encaminhamento, respostas automáticas, e serviços ou contas vinculadas.

- Revogar o acesso a aplicativos suspeitos de terceiros que possam ter recebido permissões durante o hack.

- Atualize perguntas de segurança e faça backup de endereços de e-mail para evitar que hackers usem o recurso de recuperação de senha.

- Habilitar autenticação de dois fatores (2FA) para adicionar uma camada extra de segurança. Isso garante que mesmo que sua senha seja comprometida, o acesso não autorizado ainda está bloqueado.

- Entre em contato com seu provedor de e-mail para denunciar o hack. Eles podem oferecer suporte adicional e tomar as medidas necessárias para evitar futuras violações.

Fique de olho na sua atividade de e-mail para detectar qualquer comportamento incomum e revise regularmente as configurações da conta. Ficar vigilante pode ajudá-lo a agir prontamente caso haja outra violação.

Ações a serem tomadas se seus dados pessoais forem complicados

Se as evidências sugerirem que seus dados foram comprometidos além do seu e-mail, ação imediata é necessária para proteger suas informações pessoais. Siga estas etapas para iniciar o processo de recuperação:

- Altere as senhas de todas as contas online, especialmente aqueles que compartilham a mesma senha do e-mail comprometido. Use forte, senhas exclusivas para cada conta para aumentar sua segurança.

- Entre em contato com seu banco e empresas de cartão de crédito para alertá-los sobre a possível violação. Eles podem monitorar suas contas em busca de atividades suspeitas e aconselhar sobre medidas de proteção adicionais.

- Revise suas contas em busca de quaisquer transações ou alterações não autorizadas. Se você encontrar algum, relatá-los imediatamente ao serviço ou emissor do cartão de crédito.

- Considere se inscrever em um serviço de monitoramento de crédito para ficar de olho em sua pontuação de crédito e relatórios em busca de sinais de roubo de identidade.

- Apresentar um relatório à Comissão Federal de Comércio (FTC) ou a autoridade relevante do seu país se você suspeitar que foi vítima de roubo de identidade. Isso pode ajudar a aplicação da lei a rastrear os perpetradores e proteger outras pessoas de serem vítimas.

Lembrar, quanto mais rápido você age, maiores serão suas chances de mitigar danos e restaurar sua segurança digital. Contar com a ajuda de um software de segurança como o SpyHunter pode contribuir significativamente para manter suas informações seguras.

Suas ferramentas abrangentes e esforços proativos de proteção on-line são recursos inestimáveis para quem deseja proteger sua vida digital contra ameaças contínuas..

Retirar “Eu invadi seu dispositivo” Golpe

Para remover o Eu invadi seu dispositivo scam você deve simplesmente apagar a mensagem de e-mail. Contudo, se você está realmente violada e você reconhecer qualquer das senhas listadas, você deve ver as instruções de remoção passo-a-passo fornecidas abaixo. No caso de você não pode se livrar de arquivos relacionados ao golpe ou descobrir outras maliciosos, você deve procurar e remover todos os pedaços de sobra de malware com uma ferramenta anti-malware avançado. Software como que irá manter o seu sistema seguro no futuro.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

How to Remove I Hacked Your Device from Windows.

Degrau 1: Scan for I Hacked Your Device with SpyHunter Anti-Malware Tool

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Uninstall I Hacked Your Device and related software from Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by I Hacked Your Device on Your PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, created by I Hacked Your Device there. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Video Removal Guide for I Hacked Your Device (janelas).

Get rid of I Hacked Your Device from Mac OS X.

Degrau 1: Uninstall I Hacked Your Device and remove related files and objects

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Look for any suspicious apps identical or similar to I Hacked Your Device. Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

In case you cannot remove I Hacked Your Device via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Scan for and remove I Hacked Your Device files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as I Hacked Your Device, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Video Removal Guide for I Hacked Your Device (Mac)

Remove I Hacked Your Device from Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Erase I Hacked Your Device from Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Uninstall I Hacked Your Device from Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Remove I Hacked Your Device from Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, and the I Hacked Your Device will be removed.

Eliminate I Hacked Your Device from Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

I Hacked Your Device-FAQ

What Is I Hacked Your Device?

The I Hacked Your Device threat is adware or vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

What Are the Symptoms of I Hacked Your Device?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" like I Hacked Your Device?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

How Does I Hacked Your Device Work?

Uma vez instalado, I Hacked Your Device can coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

I Hacked Your Device can also baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

Is I Hacked Your Device Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

About the I Hacked Your Device Research

O conteúdo que publicamos em SensorsTechForum.com, this I Hacked Your Device how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

How did we conduct the research on I Hacked Your Device?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, the research behind the I Hacked Your Device threat is backed with VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.