Você já recebeu um e-mail assustador alegando que alguém tem informações comprometedoras sobre você?? Um exemplo recente é o “Status de segurança não satisfeito” golpe.

Sextortion scams e-mail, uma preocupação crescente no mundo digital, envolvem criminosos que ameaçam revelar dados privados a menos que recebam pagamento. Frequentemente, essas ameaças são infundadas, mas podem, no entanto, levar a um sofrimento significativo. Este artigo investiga a compreensão da fraude por e-mail de sextorção, reconhecendo seus sinais, e tomar medidas proativas para se proteger.

“Status de segurança não satisfeito” Resumo ameaça

| Nome | "Status de segurança não satisfeito" |

| Tipo | Scam Sextortion / E-mail de phishing / Malware |

| Pequena descrição | Um e-mail de extorsão ameaçando divulgar vídeos comprometedores, a menos que haja pagamento em Bitcoin é transferido. |

| Tempo de remoção | Aproximadamente 15 minutos para verificar todo o sistema e remover quaisquer ameaças descobertas |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Compreendendo os princípios básicos do e-mail de sextorsão “Status de segurança não satisfeito”

A fraude por e-mail de sextorção envolve criminosos que ameaçam divulgar informações privadas e confidenciais, a menos que a vítima pague um resgate. Tipicamente, os golpistas afirmam ter fotos ou vídeos comprometedores do indivíduo e exigem pagamento para manter essas informações privadas. Compreender as operações básicas desses golpes é crucial para proteger você e seus entes queridos de se tornarem vítimas..

O que constitui fraude de e-mail de sextorsão?

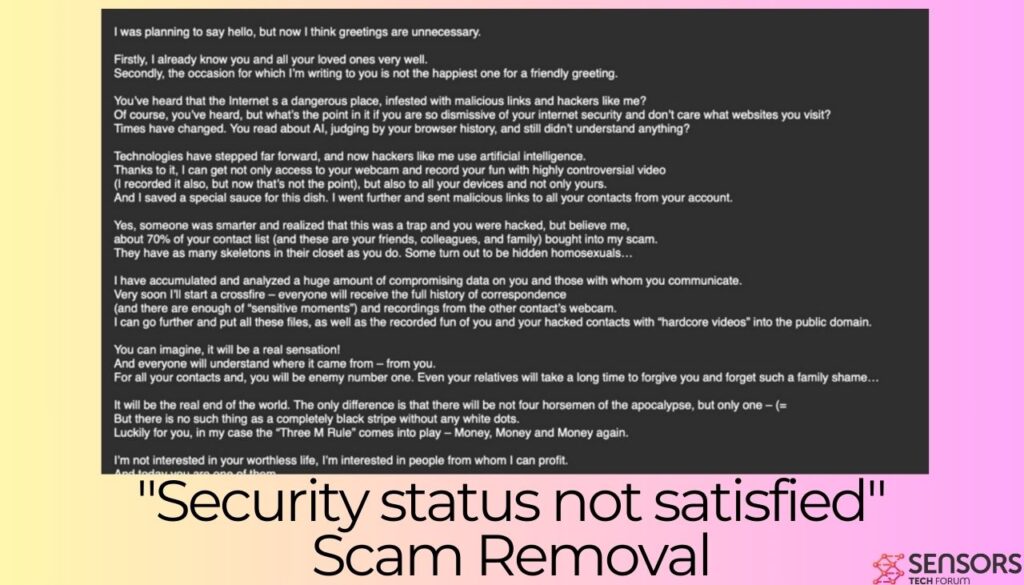

Como você pode ver no exemplo a seguir, fraude de e-mail de sextorção toma forma por meio de e-mails enganosos e ameaçadores. Os golpistas intimidam as vítimas alegando que obtiveram conteúdo sensível que poderia constranger ou prejudicar as vítimas’ reputações se tornadas públicas. A natureza sinistra destas fraudes reside não apenas na ameaça em si, mas na fabricação. Frequentemente, esses criminosos não possuem esse material – em vez de, eles confiam no medo e na manipulação para coagir o pagamento.

Instâncias da vida real: Como esses golpes afetaram as vítimas

Casos reais de fraude por e-mail de sextorção revelam os impactos devastadores que esses golpes podem ter sobre os indivíduos. As vítimas relataram sofrimento emocional grave, Perda financeira, e em casos extremos, auto-mutilação. O constrangimento e o medo da exposição levam alguns a pagar o resgate sem perceber que isso apenas encoraja os golpistas. Estas experiências traumáticas destacam a importância de abordar adequadamente as ameaças de sextorsão e de proteger os dados pessoais online.

No caso de “Status de segurança não satisfeito,” o extorsionista de e-mail afirma ter gravado um vídeo do destinatário enquanto assistia a conteúdo adulto, ameaçando liberá-lo a menos que seja feito um pagamento em Bitcoin. Aqui está o texto completo do golpe por e-mail:

Status de segurança não satisfeito.

Eu estava planejando dizer olá, mas agora acho que saudações são desnecessárias.

primeiramente, Eu já conheço você e todos os seus entes queridos muito bem.

em segundo lugar, a ocasião para a qual lhe escrevo não é a mais feliz para uma saudação amigável.Você já ouviu falar que a Internet é um lugar perigoso, infestado de links maliciosos e hackers como eu?

Claro, você já ouviu falar, mas qual é o sentido disso se você despreza tanto a segurança da Internet e não se importa com os sites que visita?

Os tempos mudaram. Você leu sobre IA, a julgar pelo histórico do seu navegador, e ainda não entendi nada?As tecnologias avançaram muito, e agora hackers como eu usam inteligência artificial.

Graças a isso, Posso não apenas obter acesso à sua webcam e gravar sua diversão com vídeos altamente polêmicos

(Eu gravei também, mas agora esse não é o ponto), mas também para todos os seus dispositivos e não apenas os seus.

E guardei um molho especial para esse prato. Fui além e enviei links maliciosos para todos os seus contatos da sua conta.sim, alguém foi mais esperto e percebeu que isso era uma armadilha e você foi hackeado, mas acredite em mim,

sobre 70% da sua lista de contatos (e estes são seus amigos, colegas, e família) comprou no meu golpe.

Eles têm tantos esqueletos no armário quanto você. Alguns acabam sendo homossexuais ocultos…Acumulei e analisei uma enorme quantidade de dados comprometedores sobre você e aqueles com quem você se comunica.

Muito em breve começarei um fogo cruzado – todos receberão o histórico completo da correspondência

(e há o suficiente “momentos sensíveis”) e gravações da webcam do outro contato.

Posso ir mais longe e colocar todos esses arquivos, bem como a diversão gravada sua e de seus contatos hackeados com “vídeos hardcore” para o domínio público.Você pode imaginar, será uma verdadeira sensação!

E todos vão entender de onde veio – de você.

Para todos os seus contatos e, você será o inimigo número um. Até seus parentes vão demorar para perdoá-lo e esquecer tamanha vergonha familiar…Será o verdadeiro fim do mundo. A única diferença é que não haverá quatro cavaleiros do apocalipse, mas apenas um – (=

Mas não existe uma faixa completamente preta sem pontos brancos.

Felizmente para você, no meu caso o “Regra dos Três M” entra em jogo – Dinheiro, Dinheiro e dinheiro novamente.Eu não estou interessado em sua vida inútil, Estou interessado em pessoas com quem posso lucrar.

E hoje você é um deles.É por isso: Transferir $1390 em Bitcoin para: 1PPJpvSPbbMwbESJZXGS8VtKiFQkmm7DvK …dentro 48 horas!

Você não sabe como usar criptomoedas? Use Google, tudo é simples.

Assim que o pagamento for recebido, Excluirei todas as informações associadas a você e você nunca mais terá notícias minhas.

Lembre-se de uma coisa: meu endereço criptográfico é anônimo, e eu gerei esta carta na sua caixa de correio e enviei para você.

Você pode chamar a polícia, faça o que você quiser – eles não vão me encontrar, minhas demandas não vão mudar, mas você apenas perderá um tempo precioso.O tempo está passando. Tique-taque, um minuto fora 48 horas se passaram agora. Uma hora logo passará, e em dois dias sua antiga vida passará para sempre.

Ou adeus para sempre (se eu receber meu pagamento), ou olá para um admirável mundo novo no qual não haverá lugar para você.Até mais, Bebê!

P.S. Quase esqueci. Finalmente aprenda o que são guias anônimas, autenticação de dois fatores, e o navegador TOR são, pelo amor de Deus!

As táticas psicológicas por trás dos e-mails de sextorsão, como “Status de segurança não satisfeito”

A eficácia dos e-mails de sextorção reside nas táticas psicológicas empregadas pelos golpistas. Essas táticas incluem invocar o medo, vergonha, e urgência para obrigar a vítima a agir precipitadamente. Os golpistas criam e-mails que parecem altamente pessoais e convincentes, criar a ilusão de ter acesso à vida privada. Compreender estas estratégias manipulativas é o primeiro passo para construir resiliência contra elas. Reconhecer os sinais de sextorsão e saber que estas ameaças são muitas vezes infundadas pode capacitar os indivíduos a responder adequadamente: por não se envolver com o golpista, protegendo suas contas, e relatar o incidente às autoridades.

Reconhecendo os sinais de fraude por e-mail de sextorsão

A fraude por e-mail de sextorção muitas vezes pode ser identificada por certos sinais de alerta que são comumente encontrados nessas mensagens ameaçadoras. Os principais indicadores incluem e-mails não solicitados que afirmam conter informações confidenciais ou comprometedoras sobre você. Os autores desses e-mails normalmente exigem pagamento, frequentemente em criptomoeda, para impedir a divulgação de informações. No caso do “Status de segurança não satisfeito” golpe, $1390 em Bitcoin são obrigados a serem transferidos para uma carteira específica. Reconhecer esses sinais precocemente pode ajudá-lo a responder adequadamente, sem sucumbir à pressão da tentativa de extorsão..

Frases e ameaças comuns usadas em e-mails de sextorsão

E-mails de sextorsão têm um padrão reconhecível em sua linguagem e ameaças. Eles podem começar afirmando que invadiram seu computador ou obtiveram vídeos seus. Frases como “Eu sei o que você tem feito online,” “Eu gravei você,” ou “pague-me agora para evitar que eu envie isso para todos os seus contatos” são comuns. Essas frases foram elaboradas para inspirar medo e solicitar um pagamento rápido, sem questionar a legitimidade da reivindicação.. É importante abordar tais alegações com ceticismo e verificar quaisquer supostas violações de sua privacidade antes de tomar qualquer ação adicional..

Identificando bandeiras vermelhas: Quando ser suspeito

Vários sinais de alerta podem ajudá-lo a identificar fraudes por e-mail de sextorção. Desconfie se o e-mail:

- Vem de um endereço de e-mail desconhecido ou suspeito.

- Contém vários erros ortográficos e gramaticais.

- Solicita pagamento em Bitcoin ou outra criptomoeda.

- Faz ameaças amplas sem fornecer provas específicas do material reivindicado.

- Pressiona você a agir rapidamente, muitas vezes dando prazos muito curtos.

Essas características costumam ser indicadores de que o e-mail faz parte de uma fraude criada para explorar o medo e o constrangimento para obter ganhos financeiros..

Por que e-mails de sextorsão frequentemente mencionam segurança comprometida

E-mails de sextorção mencionam frequentemente o comprometimento da segurança para explorar o medo de ter suas informações ou atividades pessoais expostas. Os golpistas afirmam ter obtido essas informações por meio de malware ou hacking, o que faz a ameaça parecer mais legítima e assustadora. Esta tática visa criar um sentimento de vulnerabilidade e urgência, forçar o destinatário a pagar o resgate sem solicitar verificação. Basta lembrar que essas afirmações são, provavelmente, totalmente infundado. Conduzindo uma verificação completa do seu computador com software de segurança confiável, como SpyHunter, pode proporcionar tranquilidade e garantir sua segurança digital.

Etapas imediatas a serem executadas se você receber um e-mail de sextorção, como “Status de segurança não satisfeito”

Receber um e-mail de sextorção pode ser alarmante e estressante. Contudo, como você responde a esta situação indesejada pode afetar significativamente seu resultado. Aqui estão algumas ações imediatas que você deve tomar para proteger sua privacidade e reduzir o impacto da situação.

Não responda ou interaja com o remetente

O primeiro e mais importante passo é evitar qualquer comunicação com o golpista. Responder ou se envolver de qualquer forma, até mesmo para expressar desaprovação ou ameaçá-los, pode agravar a situação. Os golpistas geralmente interpretam uma resposta — alguma resposta — como um sinal de que seu endereço de e-mail está ativo, o que pode levar a tentativas mais agressivas ou variações do golpe. O curso de ação mais seguro é ignorar completamente a comunicação, mas certifique-se de mantê-lo para fins de evidência.

Preservando Evidências: Como e o que economizar

No caso de um esquema de sextorção, preservar evidências é crucial por algumas razões: ajuda a relatar o incidente às autoridades, e pode ajudar em quaisquer ações legais que possam ocorrer. Comece fazendo capturas de tela de:

- O e-mail inicial de sextorsão que você recebeu (“Status de segurança não satisfeito”,

- Todas as comunicações subsequentes,

- O endereço de e-mail ou perfil online do remetente,

- Quaisquer URLs ou links compartilhados com você.

Documente cada peça de comunicação, incluindo datas e horários, para criar uma linha do tempo abrangente de eventos. Esta evidência detalhada pode ser fundamental para deter o golpista e impedi-lo de atacar outras pessoas.

Alterando suas senhas: Um primeiro passo crucial

Depois de identificar uma tentativa de sextorsão, um dos seus primeiros passos deve ser alterar suas senhas, especialmente aqueles de suas contas de e-mail e mídia social. Criando forte, senhas exclusivas para cada conta adicionam uma camada de segurança que pode impedir que golpistas obtenham acesso adicional às suas informações. A implementação da autenticação de dois fatores fornece uma camada extra de segurança, tornando significativamente mais difícil para invasores violarem suas contas, mesmo que eles tenham suas senhas. Fazer isso não apenas ajuda a proteger suas contas atuais contra acesso malicioso, mas também desempenha um papel crucial na proteção de sua identidade digital contra ameaças futuras..

Embora a reação imediata possa ser medo ou pânico, seguir estas etapas práticas pode ajudá-lo a recuperar o controle da situação e a se proteger de maiores danos. Lembrar, ferramentas e recursos estão à sua disposição, e tomar medidas decisivas pode fazer toda a diferença.

Protegendo sua presença online contra sextorção

No mundo interconectado de hoje, proteger sua presença online pode protegê-lo contra sextorsão, uma forma grave e invasiva de chantagem. Reforçando sua privacidade e segurança digital, você cria uma barreira robusta contra possíveis invasores que procuram explorar informações pessoais para fins nefastos. Esta seção investiga estratégias viáveis para aprimorar sua defesa digital contra a sextorção.

Aprimorando a privacidade das mídias sociais para evitar vulnerabilidades

As plataformas de mídia social são um campo de batalha comum para sextorcionistas. Reforçar as suas configurações de privacidade nessas plataformas reduz substancialmente o risco de se tornar uma vítima. Veja como você pode fortalecer sua presença nas redes sociais:

- Revise e ajuste as configurações de privacidade: Examine regularmente suas configurações de privacidade em todas as contas de mídia social para controlar quem pode ver suas postagens, fotos, e informações pessoais. Opte pelo mais alto nível de privacidade sempre que possível.

- Seja seletivo com solicitações de amizade: Aceite solicitações de amizade apenas de pessoas que você conhece pessoalmente para evitar que golpistas acessem suas informações pessoais.

- Limitar o compartilhamento de informações pessoais: Evite postar informações confidenciais que possam ser usadas contra você, como seu endereço, número de telefone, ou detalhes do local de trabalho.

Essas etapas simples podem diminuir muito as chances de suas informações caírem em mãos erradas.

Proteja seu e-mail: Senhas fortes e autenticação de dois fatores

As contas de e-mail costumam ser a porta de entrada para sua personalidade digital. Proteger seu e-mail é fundamental para impedir o acesso não autorizado às suas contas online. Veja como aumentar a segurança do seu e-mail:

- Use Forte, Senhas Únicas: Crie senhas complexas e difíceis de adivinhar. Utilize uma mistura de letras, números, e símbolos, e evite usar a mesma senha em vários sites.

- Habilite a autenticação de dois fatores (2FA): 2FA adiciona uma camada extra de segurança ao exigir uma segunda forma de verificação para acessar sua conta, como um código enviado para o seu telefone.

- Considere um gerenciador de senhas: Ferramentas como Dashlane ou LastPass podem gerar e armazenar senhas complexas para você, garantindo que cada uma de suas contas tenha um forte, senha exclusiva.

Priorizando a segurança do e-mail, você reduz significativamente o risco de sextorsão e outras formas de exploração online.

Evitando comportamentos on-line arriscados: Melhores práticas

Envolver-se em comportamentos online seguros é crucial para a segurança digital. Aqui estão algumas práticas recomendadas para manter em mente:

- Pense antes de compartilhar: Evite enviar ou postar imagens ou informações confidenciais on-line. Depois de compartilhado, o controle sobre esse conteúdo é difícil, se não impossível, recuperar.

- Verifique identidades: Desconfie de contatos novos ou desconhecidos. Os sextorcionistas costumam criar perfis falsos para induzir indivíduos a compartilhar informações comprometedoras.

- Mantenha-se informado: Mantenha-se atualizado com as últimas fraudes e ameaças online. Estar informado ajuda você a reconhecer e evitar perigos potenciais.

A adoção dessas práticas ajudará a proteger sua privacidade e reduzirá a probabilidade de ser vítima de sextorsão. Lembrar, a melhor defesa contra a sextorção é uma combinação de fortes medidas de segurança online e comportamento pessoal cauteloso.

Quando envolver as autoridades e procurar ajuda profissional

Perceber que você é vítima de sextorsão é uma experiência assustadora, aquele que pode provocar uma onda de emoções e incerteza sobre os próximos passos. Quando a situação se transforma em ameaças ou compartilhamento de conteúdo pessoal sem o seu consentimento, é fundamental pedir ajuda. Compreender quando e como envolver as autoridades é fundamental para a sua segurança e para garantir que ações legais possam ser tomadas contra o perpetrador.

Denunciando sextorsão às autoridades: Quando e como

Assim que você tomar conhecimento de que foi sextortado, seu primeiro passo deve ser preservar qualquer evidência, como mensagens, e-mails, ou interações nas redes sociais. Depois de ter salvaguardado esta evidência, é crucial relatar o incidente às autoridades. O tempo é fundamental – denunciar antecipadamente ajuda as autoridades a tomar medidas rápidas e pode impedir a propagação de suas imagens privadas. Ao relatar, seja claro e forneça todas as evidências que você coletou. As agências de aplicação da lei compreendem a sensibilidade destes casos e são treinadas para lidar com eles com confidencialidade e cuidado..

Em conclusão, a jornada para a recuperação da sextorsão envolve ação oportuna, intervenção legal, e tomar medidas diligentes para proteger sua presença on-line. Ao compreender quando envolver as autoridades e procurar ajuda profissional, você pode navegar neste momento desafiador com mais eficiência. Lembrar, suporte está disponível, e você não precisa enfrentar essa situação sozinho.

O seu dispositivo é seguro? Conduza uma verificação de malware

As verificações regulares de malware são uma maneira simples, mas eficaz, de proteger seus dados e informações pessoais contra fraudes. Este guia passo a passo irá orientá-lo na verificação e proteção do seu computador e dispositivos móveis contra ameaças de malware..

Digitalize e proteja seu computador com SpyHunter

Manter a segurança do seu computador requer medidas proativas, começando com uma verificação abrangente de malware. SpyHunter é uma poderosa ferramenta antimalware projetada para identificar e remover ameaças, garantindo que seu computador permaneça seguro. Veja como usar o SpyHunter para proteger seu PC:

- Baixe SpyHunter do site oficial e instale-o em seu computador.

- Abra o SpyHunter e navegue até a seção Verificação para iniciar uma verificação do sistema. O SpyHunter atualizará suas definições de malware para detectar as ameaças mais recentes.

- Permitir que a verificação seja concluída. Este processo pode levar algum tempo, dependendo da quantidade de dados armazenados no seu computador.

- Assim que a verificação for concluída, O SpyHunter exibirá uma lista de malware detectado e programas potencialmente indesejados. Revise essas descobertas e selecione a opção Quarentena para remover as ameaças do seu computador.

- Se for solicitado, reinicie o seu computador para finalizar o processo de remoção.

Verificações regulares com o SpyHunter podem ajudar a detectar e remover malware antes que ele cause danos graves. É recomendável definir um cronograma de verificação adequado aos seus padrões de uso para obter a melhor proteção.

Protegendo seus dispositivos móveis contra ameaças de malware e golpes

Dispositivos móveis, assim como computadores, são suscetíveis a infecções por malware. Proteger seu smartphone ou tablet é essencial para salvaguardar suas informações pessoais. Veja como você pode manter seu dispositivo móvel seguro:

- Instale um aplicativo antimalware confiável para Android. Certifique-se de baixá-lo diretamente da Play Store oficial para evitar aplicativos falsificados.

- Abra o aplicativo e conclua o processo de configuração, concedendo as permissões necessárias para que o aplicativo verifique seu dispositivo de maneira eficaz.

- Execute uma verificação completa para avaliar seu dispositivo em busca de ameaças existentes. Isso ajudará a identificar e remover malware, adware, e outros programas indesejados que podem comprometer o desempenho ou a segurança do seu dispositivo.

- Revise os resultados da verificação, e se alguma ameaça for detectada, use as instruções do aplicativo para removê-los ou colocá-los em quarentena.

- Considere configurar verificações automáticas regulares para garantir proteção contínua contra novas ameaças.

Seguindo estas etapas para proteger seu dispositivo móvel, você pode minimizar o risco de infecções por malware e manter suas informações pessoais seguras.

Previna futuros ataques: Construindo uma defesa contra a fraude de sextorsão

Construir um poderoso mecanismo de defesa contra golpes como “Status de segurança não satisfeito” envolve uma estratégia multifacetada que começa com a educação e abrange a implementação de medidas de segurança cibernética de última geração. Fortificando nossas vidas digitais com conhecimento e ferramentas, construímos uma fortaleza que é consideravelmente mais desafiadora para os sextorcionistas penetrarem.

Educação e Conscientização

Conhecimento é poder, e na luta contra a sextorção, é o seu escudo mais eficaz. Compreendendo as táticas comuns usadas pelos sextorcionistas, como manipulação psicológica e engano tecnológico, pode reduzir significativamente o risco de ser vítima. Campanhas de conscientização e programas educacionais podem esclarecer as pessoas sobre a importância da privacidade e os riscos associados ao compartilhamento de informações pessoais ou íntimas on-line.. Familiarizar-se com os sinais de uma tentativa de sextorção garante que você estará sempre um passo à frente dos perpetradores.

- Reconheça e-mails ou mensagens de phishing que podem parecer legítimas, mas solicitam informações pessoais ou contêm links perigosos.

- Mantenha-se informado sobre novos tipos de golpes e ameaças on-line seguindo fontes confiáveis de notícias sobre segurança cibernética.

- Discuta a segurança online com amigos e familiares, especialmente os mais jovens que podem ser mais vulneráveis às ameaças digitais.

Implementando uma estratégia abrangente de segurança cibernética

Incorporar uma estratégia abrangente de segurança cibernética é essencial para proteger contra “Status de segurança não satisfeito” e outros golpes de sextorsão. Isso inclui o emprego de uma solução antivírus poderosa, como SpyHunter, que verifica e remove malware que pode ser usado para explorar as vítimas. Atualizando regularmente o software e usando fortes, senhas exclusivas em todas as contas reforçam ainda mais suas defesas. Além disso, habilitar a autenticação de dois fatores sempre que possível adiciona uma camada extra de segurança que pode impedir que invasores obtenham acesso às suas informações pessoais.

- Instale software de segurança confiável que ofereça proteção em tempo real contra malware e ransomware.

- Utilize gerenciadores de senhas para criar e armazenar senhas complexas, minimizando o risco de violações de conta.

- Atualize regularmente todos os dispositivos e aplicativos para protegê-los contra as vulnerabilidades mais recentes.

Lidando com o impacto emocional da sextorsão: Procurando suporte

O impacto psicológico de ser vítima de sextorção pode ser profundo, com muitos passando por estresse, ansiedade, e uma sensação de isolamento. É essencial que as vítimas compreendam que o apoio emocional está disponível e que procurar ajuda é um sinal de força. Envolvendo-se com grupos de apoio emocional, profissionais de saúde mental, ou linhas diretas podem fornecer a orientação e a garantia necessárias para navegar neste momento desafiador. Recursos como Thorn e a Linha Nacional de Apoio à Prevenção do Suicídio oferecem zonas livres de julgamento onde as vítimas podem encontrar consolo e força. Além disso, recorrer a familiares e amigos de confiança em busca de apoio pode fornecer uma tábua de salvação emocional crítica, ajudando as vítimas a recuperar um senso de normalidade e controle sobre suas vidas.

Em situações em que a saúde mental é afetada negativamente, a ajuda profissional de psicólogos ou psiquiatras pode ser fundamental para lidar com impactos de longo prazo, como depressão e ansiedade. Esses especialistas podem oferecer estratégias para gerenciar o sofrimento emocional, promovendo um caminho para a recuperação. Lembrar, é crucial priorizar seu bem-estar emocional e buscar comunidades de apoio e ajuda profissional para navegar com sucesso no processo de recuperação.

Conclusão

E-mails fraudulentos como “Status de segurança não satisfeito”, empregando táticas de medo, urgência, e engano, explorar a psicologia humana para obter respostas rápidas, respostas impensadas. Essas táticas incluem a criação de uma falsa sensação de familiaridade, chocar o destinatário para que ele cumpra, e elaborar cenários de consequências terríveis caso o destinatário deixe de agir. Esta manipulação ignora o pensamento crítico, aproveitando as reações emocionais cruas do medo, incerteza, e pressa.

Para se proteger contra essas ameaças insidiosas, é crucial adotar medidas de proteção. Garantir o uso de contas de e-mail separadas para uso pessoal, o negócio, e outras atividades podem ajudar a compartimentar e proteger informações importantes. Embora os principais provedores de serviços de e-mail ofereçam tecnologias anti-spam robustas, complementá-los com software especializado como o SpyHunter fornece uma camada adicional de segurança. SpyHunter foi projetado para detectar e neutralizar ameaças, oferecendo tranquilidade diante do perigo sempre presente representado por e-mails fraudulentos e outros conteúdos digitais maliciosos. Mantendo-se informado, Vigilância, e equipado com ferramentas eficazes, os usuários podem navegar no mundo digital com confiança e segurança.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

Como remover "Status de segurança não satisfeito" a partir do Windows.

Degrau 1: para digitalização "Status de segurança não satisfeito" com SpyHunter Anti-Malware Ferramenta

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Desinstalar "Status de segurança não satisfeito" e software relacionado a partir do Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by "Status de segurança não satisfeito" no seu PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por "Status de segurança não satisfeito" lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Guia de remoção de vídeo para "Status de segurança não satisfeito" (janelas).

Livrar-se de "Status de segurança não satisfeito" do Mac OS X.

Degrau 1: Desinstalar "Status de segurança não satisfeito" e remover arquivos e objetos relacionados

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Procure quaisquer aplicativos suspeitos idêntica ou semelhante a "Status de segurança não satisfeito". Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

No caso de você não pode remover "Status de segurança não satisfeito" através da Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Procurar e remover "Status de segurança não satisfeito" arquivos do seu Mac

Quando você está enfrentando problemas em seu Mac, como resultado de scripts e programas como indesejados "Status de segurança não satisfeito", a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de vídeo para "Status de segurança não satisfeito" (Mac)

Retirar "Status de segurança não satisfeito" do Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Apagar "Status de segurança não satisfeito" do Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Desinstalar "Status de segurança não satisfeito" do Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Retirar "Status de segurança não satisfeito" do Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, e a "Status de segurança não satisfeito" será removido.

Eliminar "Status de segurança não satisfeito" do Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

"Status de segurança não satisfeito"-Perguntas frequentes

O que é "Status de segurança não satisfeito"?

o "Status de segurança não satisfeito" ameaça é adware ou vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

Quais são os sintomas de "Status de segurança não satisfeito"?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" gostar "Status de segurança não satisfeito"?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

como funciona "Status de segurança não satisfeito" Trabalhos?

Uma vez instalado, "Status de segurança não satisfeito" pode coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

"Status de segurança não satisfeito" também pode baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

É "Status de segurança não satisfeito" Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

Sobre a "Status de segurança não satisfeito" Pesquisa

O conteúdo que publicamos em SensorsTechForum.com, esta "Status de segurança não satisfeito" guia de como fazer a remoção incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

Como conduzimos a pesquisa sobre "Status de segurança não satisfeito"?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, a pesquisa por trás do "Status de segurança não satisfeito" ameaça é apoiada com VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.