Onbeveiligde wifi-netwerken hebben bewezen een toegangspoort te zijn tot veel aanvallen. Meer in het bijzonder, slecht geconfigureerde access point-encryptie (of diensten die data laten versturen zonder versleuteld) is geschetst als een van de grootste bedreigingen voor gebruikers.

Om de risico's die voortvloeien uit niet-versleutelde verkeer op wireless access points illustreren, Onderzoekers van Kaspersky hebben een onderzoek uitgevoerd dat antwoord geeft op vragen als:, wat gebeurt er eigenlijk in de praktijk?? Wordt het verkeer altijd versleuteld op openbare Wi-Fi-netwerken? Hoe is de situatie verschilt van land tot land?

Wat Kaspersky deed, was de situatie vergelijken met wifi-verkeer in verschillende landen via gegevens uit hun bedreigingsdatabase. Ze telden ook het aantal van zowel betrouwbare en onbetrouwbare netwerken in deze landen. Het is belangrijk op te merken dat de landen waar ze het onderzoek naar meer dan tienduizend access points gebaseerd.

Verwante Story: Dat is de meest gehackt Country?

Het team geanalyseerd statistieken van Kaspersky Security Network (KSN) en ging door bijna 32 miljoen Wi-Fi-hotspots toegankelijk door de draadloze adapters van KSN gebruikers.

De Bevindingen, Op basis van Kaspersky's Threat Database

Blijkbaar, 24.7% van de wereldwijde wifi-hotspots gebruiken helemaal geen encryptie.

“Dit betekent in feite dat met behulp van een antenne kunnen verzenden en ontvangen van gegevens 2.4 GHz, elk individu in de buurt van een access point kan gemakkelijk onderscheppen en opslaan van al gebruiker het verkeer en blader het voor data ze geïnteresseerd zijn in. Gelukkig, moderne online banking systemen en boodschappers niet-versleutelde data-overdracht,” aldus het rapport.

Bovendien, onderzoekers legden uit dat de WEP (Wired Equivalent Privacy) protocol voor de encryptie van gegevens die via Wi-Fi-signaal wordt gebruikt door 3.1 procent van de geanalyseerde access points. Helaas, Dit protocol werd een lange tijd geleden opgericht en is nu verouderd en onbetrouwbaar. Kwaadwillende hackers hoeft alleen maar een paar minuten om het te breken.

“Uit een data-oogpunt van veiligheid, WEP is niet veel anders dan het gebruik van open netwerken. Dit protocol wordt verbannen naar overal vergetelheid, maar zoals we zien in de grafiek hierboven, het kan nog steeds terug te vinden in het gebruik,” de toegevoegde.

Uit het onderzoek bleek dat ongeveer driekwart van alle toegangspunten encryptie gebruikte op basis van de WPA (Wi-Fi Protected Access) protocol familie. Deze protocollen worden beschouwd als de veiligste worden, tenminste voor nu. Een succesvolle WPA hack zou afhangen van de bijbehorende instellingen en de complexiteit van het wachtwoord van de hotspot eigenaar stellen.

“Het is vermeldenswaard dat een poging om het verkeer te ontcijferen van "persoonlijke" (WPA-Personal, PSK-verificatie) draadloze netwerken (met openbare toegangspunten) kan worden gemaakt door het onderscheppen van de handdrukken tussen het toegangspunt en het apparaat bij het begin van de sessie. "Corporate" versies zijn beschermd tegen dit soort onderschepping omdat ze interne bedrijfsautorisatie gebruiken.”

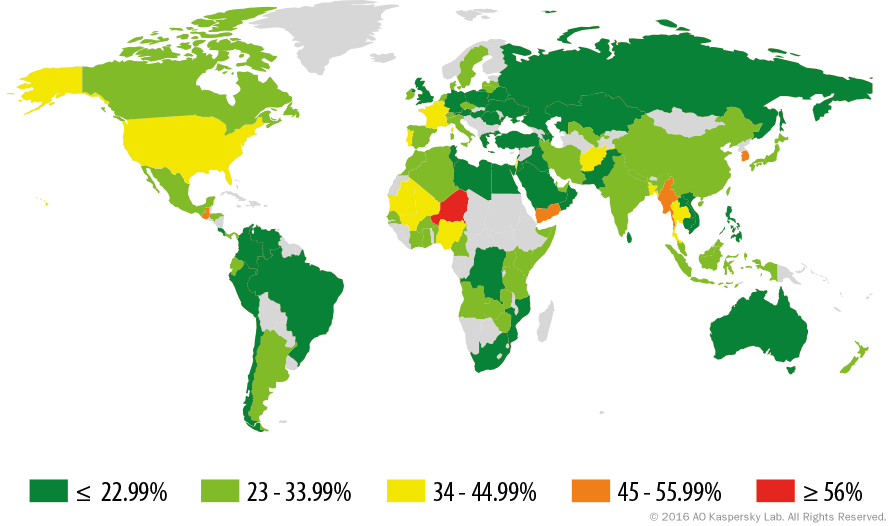

Welke landen hebben de meeste Onbeveiligde Wi-Fi Access Points?

Korea heeft 47.9% van onbeveiligde Wi-Fi access points en rangen in de eerste vijf landen. Frankrijk (40.14%) en de VS (39.31%) rate 9e en 12e in deze lijst.

Kaspersky's onderzoek toont aan dat Duitsland is de meest veilige land in West-Europa, met 84.91% van access points beveiligd via WPA / WPA2-encryptie-protocol.

Wat zijn de risico's van het gebruik van openbare wifi-netwerken?

Of wat voor soort cyberaanvallen kunnen plaatsvinden via een onbeveiligd wifi-netwerk?

Man-in-the-middle-aanvallen

Met dit type aanval kunnen bedreigingsactoren gebruikers vangen’ verkeer, zoals ze zullen zijn “gelegen” tussen gebruikers en de server. Zodra dit is gebeurd, hackers kunnen gevoelige informatie stelen, inclusief bank- en kredietinformatie, en ze kunnen zelfs datapakketten manipuleren.

Netwerk snuffelen

In feite, netwerk snooping is een soort man-in-the-middle-aanval. Het gaat om het bewaken van het inkomende en uitgaande verkeer op een openbaar netwerk met kwade bedoelingen. Helaas, netwerk snooping kan vrij eenvoudig worden gedaan. Tools die dit type aanval mogelijk maken, zoals Wireshark, zijn online beschikbaar, evenals tutorials over hoe je zo'n aanval uitvoert.

Malware-injectie

Niet verrassend, het is ook mogelijk om te bezorgen malware via onbeveiligde wifi-netwerken. Als dreigingsactoren een aantal snuffeltools gebruiken om het verkeer en de gegevens erover te inspecteren, ze kunnen het zeker onderscheppen en malware op gebruikers laten vallen’ apparaten. Het type aanval met malware-injectie omvat het onderscheppen van de reactie van een webserver voordat deze het eindpunt van de gebruiker bereikt, en het invoegen van kwaadaardige code op gerichte pagina's die gebruikers zullen openen. Dit type aanval is vrij heimelijk, en als het professioneel wordt gedaan, je merkt niet eens dat er iets mis is.

Wat kunnen gebruikers doen om hun persoonlijke gegevens te beschermen bij het gebruik van openbare Wi-Fi-netwerken?

Beveiliging onderzoekers adviseren de volgende:

- Gebruikers niet netwerken vertrouwen die niet met een wachtwoord beveiligd.

- Zelfs als een netwerk aanvraagt wachtwoord, gebruikers moeten blijven voorzichtig. Het is niet moeilijk voor aanvallers om een openbaar netwerk wachtwoord te verkrijgen, en dan ambachtelijke een feit verband met hetzelfde wachtwoord. Dit wordt gedaan om persoonlijke gebruikersgegevens te stelen.

- gebruikers moeten uitschakelen Wi-Fi-verbinding wanneer ze niet gebruikt. Het is ook aan te raden om automatische verbinding met de bestaande Wi-Fi-netwerken uit te schakelen.

- Als u niet beschikt over een keuze, maar aan te sluiten op een dubieuze netwerk, gebruikers moeten hun acties te beperken tot alleen zoeken naar informatie. Het invoeren inloggegevens is zeer gevaarlijk, onder deze specifieke omstandigheden.

- Gebruikers moeten ook rekening houden waardoor de "Gebruik altijd een beveiligde verbinding"Of HTTPS in de instellingen van hun apparaten '.

- Aansluiten via een VPN wordt ook beschouwd als een goede optie. Op deze manier aanvallers zou niet in staat zijn om de gegevens van gebruikers, zelfs te lezen wanneer de toegang tot het wordt verkregen.

- Last but not least belangrijk is de tewerkstelling van beveiligingsoplossingen op mobiele apparaten.

De VPN is de beste oplossing..