Onderzoekers Tavis Ormandy en Natalie Silvanovish van Google Project Zero hebben ontdekt en gemeld een beveiligingslek externe code in Windows. Deze bug is in feite de “slechtste Windows remote code exec in de recente geschiedenis”. De onderzoekers beschreef ook de bug als “gek slechte”. Rekening houdend met de aard van de fout, één vraag moet worden beantwoord. Microsoft zal slagen in de vaststelling van de fout op de komende Patch Tuesday, of zal het wachten tot de 90-dagen openbaarmakingstermijn?

Verwant: CVE-2017-7269 laat zien waarom Running-ondersteunde software is Slecht

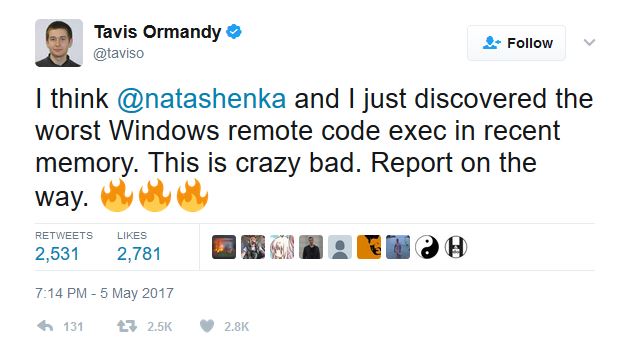

Tavis kondigde de kwetsbaarheid in een tweet slechts een paar dagen geleden:

Zijn tweet veroorzaakte een golf van reacties van collega-onderzoekers allemaal proberen om de locatie van de fout raden. De onderzoeker heeft niet veel over de bug onthuld, maar hij zei wel dat “de aanval werkt tegen een standaard installatie, hoeven niet te worden op hetzelfde LAN, en het is-worm”. Dingen zijn zeker niet goed uit met deze.

Hoe werkt Project Zero Work?

Kort gezegd, kwetsbaarheden door het team ontdekt worden gerapporteerd aan de verkopers en zijn gemaakt voor iedereen zichtbaar na een patch beschikbaar wordt gesteld, of als 90 dagen zijn verstreken zonder een patch vrijgegeven. Deze termijn van 90 dagen geeft leveranciers de kans om het probleem op te lossen voordat het fout gaat naar de beurs, zodat gebruikers zich kunnen beschermen en te voorkomen dat aanvallen. Het is ook een manier om de uitvoering verantwoordelijk kwetsbaarheid openbaarmaking.

Helaas, Microsoft heeft vaak niet in geslaagd om ernstige bugs op te lossen voordat de termijn van 90 dagen.

Meer over externe code worden uitgevoerd

De mogelijkheid tot het uitvoeren van willekeurige code van de ene computer op een andere (meestal via het internet) is algemeen bekend als het uitvoeren van externe code. Wat staat stellen aanvallers om kwaadaardige code uit te voeren en controle over de gecompromitteerde systeem te krijgen is de aanwezigheid van kwetsbaarheden. Zodra het systeem onder controle van de aanvallers, kunnen ze hun privileges verheffen.

Verwant: ESET CVE-2016-9892 Flaw bloot Macs aan externe code worden uitgevoerd

Dat gezegd zijnde, de beste manier om de uitvoering van externe aanvallen code te voorkomen, is door nooit toestaan kwetsbaarheden worden uitgebuit. Helaas, uitvoering van externe code fouten worden vaak de voorkeur van aanvallers, en dat is wat maakt het houden van uw besturingssysteem up-to-date cruciale.

Helaas, Er zijn veel gevallen kwetsbaarheden uitgebuit in het wild voor de adequate afgifte van een pleister. Vanwege hun ernstige karakter, zero-day kwetsbaarheden worden vaak beoordeeld kritieke. Windows is vaak gevoelig voor zero-day exploits, zoals CVE-2015-2545 uit 2015, gevonden in Microsoft Office 2007 SP3, 2010 SP2, 2013 SP1, en 2013 RT SP1.