CamuBot Trojan er en farlig bank virus, der vil inficere systemet på et dybt plan. Det indføres via en sofistikeret social engineering kampagne og dens endelige mål er at hente følsomme oplysninger bank konto og private brugerdata. Dens modulære motor gør det også det at implementere andre trusler. Vores artikel viser, hvordan offer brugere kan fjerne aktive infektioner og genoprette deres computere.

Trussel Summary

| Navn | CamuBot Trojan |

| Type | Trojan |

| Kort beskrivelse | CamuBot Trojan er en avanceret og modulær virus, der er programmeret til at udspionere brugerne i realtid og erhverve deres bank konto legitimationsoplysninger. |

| Symptomer | Ofrene kan ikke opleve nogen synlige symptomer på infektion. |

| Distributionsmetode | Freeware installationer, Bundtede pakker, Scripts og andre. |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

| Brugererfaring | Tilmeld dig vores forum at diskutere CamuBot Trojan. |

Februar 2020 Brasilien kampagne

Den CamuBot trojanske har endnu engang dukkede op igen med en anden farlig angreb kampagne igen rettet mod Brasilien. Dette kommer en masse tid efter den tidligere version er blevet opdaget. Denne særlige angreb bruger en kombination af to metoder - manipulere ofrene via social engineering og ved at rette malware infektioner i potentielle svage punkter.

Af særlig bekendtgørelse er konfigurationen af angrebet kampagne for at være meget målspecifik. Kombineret med det faktum, at den trojanske indeholder unik kode betyder, at det potentielt kan producere indkomst for hacking gruppen bag det. Den strategi, der anvendes i det seneste angreb er at skjule den trojanske eksekverbare som en sikkerhed ansøgning. Almindelige måder, hvordan det kan gøres indeholde følgende taktik:

- E-mails Fremstilling - De e-mails, der sendes til ofrene vil omfatte reklame, meddelelser og forskellige andre former for indhold, der kan efterligne eller Repræsenter velkendt software.

- falske websteder - Med henblik på at gøre den falske CamuBot-carrier-filer virke mere legitimt hacking gruppe kan skabe mange destinationssider, download-portaler og andre typer af typiske steder, der bruges til at sprede sådanne apps. De kan være vært på domæner, lyd meget lig kendte eksempler på sikkerhedsløsninger og også indeholde selvsignerede sikkerhedscertifikater.

Den CamuBot trojanske i sine seneste angreb synes at være designet til at holde lav profil ved individuelt at forsøge at målrette de enkelte værter. De fleste af ofrene til dato er lille virksomhed der er tilbøjelige til at bruge bank applikationer og tjenester i deres dag-til-dag aktiviteter.

En analyse af opførslen af virus prøver viser, at angriberne vil først undersøge ofrene ved at erhverve open source information. De kan også komme i kontakt med dem ved at udføre social engineering opkald og forsøger at opbygge tillid. Angriberne vil forsøge at instruere ofrene til at installere den falske sikkerhedsprogram, der indeholder CamuBot Trojan.

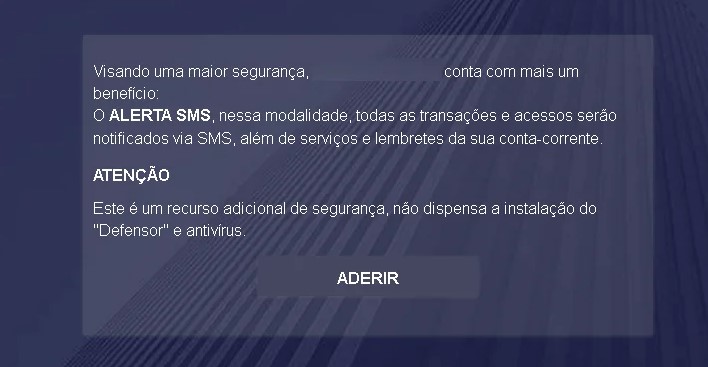

Når ofrene nå en fabrikeret side de besøgende vil se en prompt, der vil bede om login legitimationsoplysninger - denne fingerede skridt er indlejret for at fremstå mere troværdig. Den CamuBot vil blive hentet via sikkerhedsprogrammet, hackere har selv forberedt to versioner - 32 og 64 bit udgaver. Den falske applikator vil bede om deres mobiltelefonnummer for at erhverve oplysninger om det. En meget ikke-standard tilgang er, at app vil også anmode om, at den mobile enhed, der skal tilsluttes til computeren. Dette anvendes for at se nogen tokens tilladelse sms som anvendes til at indgå i netbank.

Den CamuBot trojanske vil fortsætte med sin sædvanlige aktivitet forsøger at kapre finansielle midler, personlige oplysninger og data fra værten computere.

CamuBot Trojan - distributionsmetoder

De CamuBot trojanske infektioner er blevet observeret at sprede sig via højt rettet storstilet angreb kampagner. I dette øjeblik identitet hacker eller kriminelle kollektiv bag det er ikke kendt. De kriminelle afhænger i høj grad af de sociale engineering lokaler, at de kan narre offeret brugere i forskellige nyttelast i at interagere med et element, der i sidste ende vil føre til virusinfektion.

Som altid er der flere vigtigste metoder, der bruges til at sprede den eksekverbare fil. Hackerne kan ansætte e-mails indeholder elementer taget fra legitime banktjenester såsom tekst, billeder og design layout. De trojanske filer kan enten direkte tilknyttet eller forbundet i kroppen indhold.

For at hjælpe med at fremme det høje antal infektioner de kriminelle kan også oprette falske download sites at efterligne virkelige verden login gateways af online banker. Lignende klingende domænenavne og sikkerhedscertifikater bruges til at skabe et indtryk af, at offeret brugere har adgang til en legitim adresse.

Målene for hackere er at skabe et indtryk af, at ofrene er at downloade og bruge en legitim applikationer. Som sådan den sædvanlige strategi med at placere det i en ondsindet payload luftfartsselskab (dokumenter og app installatører) er ikke brugt så meget.

Når du kører programmet brugergrænsefladen vil svare til de legitime apps typisk tilbydes af online banker og finansielle institutioner.

En sofistikeret phishing taktik bruges til at levere den CamuBot Trojan:

- Den hacking gruppe vælger et mål bank, der vil være i fokus i angrebet kampagne. Ved hjælp af en premade scenarie de vil indlede opkald til mennesker og optræde som bankansatte i et forsøg på at trække oplysninger om deres konti.

- Ofrene vil blive dirigeret til en online site ved at manipulere dem til at udføre en “sikkerhedskontrol”. Adressen vil byde lovlige elementer, der tages fra målet bank.

- Oplysninger, du giver

Vejledningen på webstedet vil tvinge brugerne offeret brugere til at downloade en “nye sikkerhedsmodul” som er de CamuBot trojanske filer. Det seneste angreb kampagne er blevet spottet i august 2018 rettet mod erhvervsbrugere i Brasilien. Ifølge de foreliggende oplysninger er valgt følgende ofre: offentlige organisationer, handelsvirksomheder, institutioner og mindre virksomheder.

CamuBot Trojan - Detaljeret beskrivelse

Den CamuBot trojanske infektion udfolde sig i flere trin. Den første etape af sin adfærd er tilføjelsen af to filer til Program data tjeneste mappe bruges af operativsystemet. Interessant navnet på de eksekverbare filer ændres ved hvert angreb - dette gøres for at forhindre, at nogle typer af signatur scanninger til at opdage de tilfælde, virus.

Den stealth beskyttelse modul startes bagefter - det vil se efter tegn på installerede anti-virus-værktøjer og omgår deres realtid motorer. Det har også vist sig at ændre den indbyggede Firewall regler og tilføje sig selv som en “betroet” ansøgning. Dette giver den trojanske at foretage både indgående og udgående netværksforbindelser uden nogen blokke.

Den CamuBot trojanske vil derefter begynde at skrive dynamiske filer i mapperne system og vil skabe en sikker forbindelse til en hacker-kontrolleret websted. Det vil også oprette en proxyserverindstilling hvilket betyder, at al internettrafik vil blive fremsendt via а hacker-server. Det betyder, at de vil være i stand til at spionere på brugernes aktiviteter i realtid. Den trojanske server forbindelse selv bruges til at overtage kontrollen af maskinerne på et givent tidspunkt og implementere andre trusler. Banker trojanske heste som denne er normalt anvendes til at se ud for brugerhandlinger vedrørende adgang til banker. Når dette er gjort truslen automatisk viderebringe de indtastede legitimationsoplysninger til operatørerne.

Efter den aktive infektion et pop-up vindue vil blive opfostrede som viser et phishing-websted. I de fleste tilfælde vil det være målet bank af hackere valgt under kampagnen planlægning. Et af de farlige egenskaber tilskrevet det er det faktum, at dens motor kan omgå biometrisk autentificering - de er populært anvendes som en to-faktor autencitetsmekanisme. De anses som en pålidelig fremgangsmåde og foretrækkes frem for andre metoder. Denne virus beviser det faktum, at ingen metode er sikkert af sig selv, og at svagheder altid kan findes.

Den sikkerhed analytikere opmærksom på, at ruten for infektion er ikke traditionel i forhold til andre trusler. Mens de fleste af bank trojanske heste forsøger at installere sig selv på en stille måde en undgå opdagelse denne ene præsenteres som en legitim program.

Når de kriminelle har erhvervet adgang til online banktjenester de vil være i stand til at udføre en række opgaver:

- monitor Transaktioner

- Ændre Værdier

- Opret nye Transaktioner

- Ændre konto legitimationsoplysninger

- Rediger indstillinger

Som den trojanske har vist sig at indeholde en modulopbygget motor kan det også være programmeret til at udføre andre handlinger, som følgende:

- Udfør Information Gathering - Motoren kan programmeres ind i høst oplysninger om brugerne, hardware og operativsystem ved at se ud for specifikke strygere. De kriminelle kan bruge den erhvervede information til at udføre identitetstyveri og finansielle misbrug af brugerens data. De data høst komponent kan indsamle oplysninger, herunder følgende: deres navn, adresse, telefonnummer, interesser, placering og kontooplysninger. Andre værdifulde oplysninger, som kan erhverves indeholder en rapport om de installerede hardwarekomponenter, brugerindstillinger og operativsystemets værdier.

- Implementer yderligere trusler - Installeret CamuBot trojanske stammer kan bruges som nyttelast for andre virusinfektioner.

- System Ændringer - Det CamuBot Trojan kan ændre væsentlige Windows-indstillinger såsom Registry. Dette kan have en varig effekt på de samlede resultater, det kan også deaktivere visse funktioner.

Fjern CamuBot Trojan

Hvis din computer-system fik inficeret med CamuBot Trojan, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne trojanske, så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computere. Du bør fjerne den trojanske, og følg trin-for-trin instruktioner guide leveres nedenfor.

Preparation before removing CamuBot Trojan.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter CamuBot Trojan med SpyHunter Anti-Malware Tool

Trin 2: Rens eventuelle registre, oprettet af CamuBot Trojan på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af CamuBot Trojan der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by CamuBot Trojan on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

CamuBot Trojan FAQ

What Does CamuBot Trojan Trojan Do?

The CamuBot Trojan Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like CamuBot Trojan, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can CamuBot Trojan Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can CamuBot Trojan Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the CamuBot Trojan Research

Indholdet udgiver vi på SensorsTechForum.com, this CamuBot Trojan how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on CamuBot Trojan?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the CamuBot Trojan threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.