Image Source: Stephencdickson / Wikipedia

LinkedIn misligholdelse data der allerede er ved at blive en af de mest kontroversielle og bekymrende seneste data hændelser. Og det viser sig, at en overtrædelse af data er absolut et brud i tillid - mellem sælger og slutbrugeren… og mellem brugeren og hans vaner. Nogens sande farver vises, når der er et problem, og “tak” for overtrædelser:

- Vi lærer præcis hvor sikkert vores personlige oplysninger er;

- Vi lærer, hvordan forberedte multi-million virksomheder er i ansigtet af en krise.

- Vi lærer, hvordan skammeligt let hacking multi-million virksomheder virkelig er.

LinkedIn overordnede reaktion - fra det øjeblik, de vidste om problemet i 2012 indtil i dag - er utilstrækkelig, at sige det mildt, selvom de begyndte at bruge saltede hashes til at gemme passwords efter 2012 brud og tilsat totrinsgodkendelse. Men, er LinkedIn den eneste skylden her? Hvem er skyld i ulykken, når det kommer til data hændelser?

LinkedIn andel af skyld

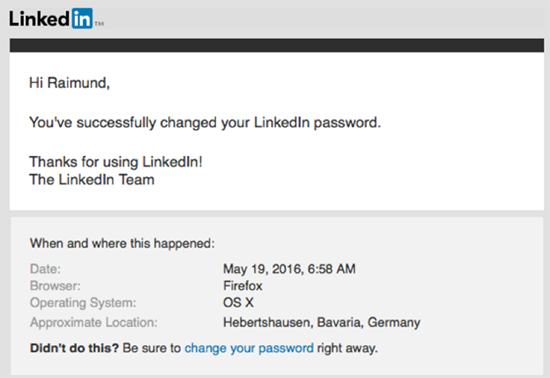

For at gøre et punkt eller måske bare for at teste LinkedIn er sund fornuft (af sikkerhed), TrendMicro s Raimund Genes foretaget et eksperiment. At være en af de millioner påvirket af netværkets lækage af legitimationsoplysninger, han modtog en e-mail der beder ham til at ændre sin adgangskode. Dette er, hvad der skete.

Hvis jeg ville have valgt Raimund_Genes som min adgangskode, det ville have været markeret som grøn, en Fair adgangskode. Da jeg prøvede Linkedin_Raimund, det er også markeret som en stærk adgangskode, Disse er ikke hvad jeg ville kalde stærke adgangskoder. Du havde et brud, og det er at få en vis opmærksomhed: benytte lejligheden til at re-uddanne brugerne på stærke forbrug adgangskode.

Som forfatteren påpeger, ikke kun kodeordet mekanisme ranking er utilstrækkelig, men LinkedIn også greb og vises hans browser, OS information, og hans placering. Ikke en sikker praksis overvejer konsekvenserne af dette brud - 117 million personlige legitimationsoplysninger, der sælges på Dark Web for øre. Endvidere, præcis hvor er LinkedIn s ærlig forklaring? De vidste, hvad der foregik, men gjorde ikke noget for at forhindre, at lækage fra helt gå rogue.

Mens underretning om brud altid har været en vanskelig emne, overfladisk forsikringer er ikke nok, ikke når virksomheder holder så meget værdifulde data. Brugernes tillid er afgørende for enhver virksomhed.

To spørgsmål, der skal løses så hurtigt som muligt:

- Mens det er blevet bekræftet, at være autentisk, hvordan netop havde et brud på denne skala forbliver skjult?

- Betyder det fortæller os, der var ansvarlig for overtrædelsen i første omgang, og hvordan blev brugt oplysningerne?

Vi bør også Blame Vores dårlige vaner

LinkedIn har skylden, men så er vi. Social networking er altid bundet med risici, især når vi ikke gør noget for at beskytte os selv. Lad os være ærlige, hvor ofte gør vi læser privacy policy opdateringer, betingelser for brug, etc., af de ydelser, vi bruger?

Hvor mange brugere gælder det, der er stillet til rådighed for dem (2FA, på trods af sine kontroversielle resultater er bedre end ingenting) til at forbedre sikkerheden i deres regnskab?

Endvidere, så synlig ved de lækkede passwords, hyppigheden af sådanne hændelser synes ikke at forbedre brugernes kodeord hygiejne. Svage adgangskoder helt sikkert gøre det nemt for hackere at bruteforce konti.

Hvad skal jeg gøre for at sikre mit Passwords?

Option 1: Brug en Password Manager

Gennemsnittet password manager ville installere sig selv som en browser plug-in og tage sig af password capture.

Hvordan vil det fungere? Når du logger på et sikkert websted (HTTPS), password manager ville tilbyde at gemme dine logins. Når du kommer tilbage til denne side, lederen vil automatisk udfylde dine legitimationsoplysninger, og undertiden webformularer. De fleste password ledere tilbyder en browser-værktøjslinje menu med alle gemte logins for at gøre det lettere at logge på gemte steder.

Men, adgangskode ledere er applikationer, og applikationer kan hackes så godt. Intet er helt sikkert i dag. Så vi kommer til indstilling 2.

Option 2: Forbedre dine vaner

Måske er den bedste måde at sikre dine passwords er den mest oplagte – ændre dine adgangskoder ofte og bruge bogstavkombinationer, numre, symboler, og øvre tilfælde. Komplekse og lange passwords gør det vanskeligt for hackere at udføre bruteforcing angreb.

- Hvis dine legitimationsoplysninger er blevet kompromitteret i et brud data, ikke genbruge din gamle adgangskode. Sørg for at skabe helt nye adgangskoder, efter tip ovenfor. Du kan tjekke dine adgangskoder’ styrke via websites såsom PasswordMeter.

- Hvis online-tjenesten tilbyder 2-faktor autentifikation, brug det! Tjek de yderligere beskyttelse er til rådighed og anvende det.

Samlet, hvad vi kan håbe på, er, at LikedIn har lært deres lektie, og at selskabet har sat en standard for hvad man ikke skal gøre, når du er blevet overtrådt. Virksomhederne er nødt til at blive mere ligetil om privatlivets fred for deres brugere. Hvis ikke, gentage, at dine brugere’ privatliv er din højeste prioritet er intet andet end hykleri.