Den nye iOS 10 operativsystem gjorde vise sig at være en smule mindre sikker på grund af det faktum, at nogle funktioner i det manglede i forhold til den tidligere version af iOS(9). Dette plus belønningen for hacking en iPhone motiveret mange forske virksomheder til at sætte indsatsen i revner og oplåsning på forskellige måder det nyeste operativsystem, der kører på Apples mobile enheder.

For nylig, en Navy rapport af Paul, en direktør i Morphus Labs hævder, at almindelige kriminelle har låst en stjålet iPhone 6S på mindre end 2 timers tid.

En Apple iPhone 6S anordning, som var beskyttet af den nyere 6 cifret adgangskode samt den unikke og typisk for iPhones ID fingeraftryk er blevet det primære mål for tyve, der stjal det et eller andet sted omkring oktober 15th.

De kriminelle, der hacket iPhone har ikke stjæle nogen midler eller noget af stor betydning, men på en måde lykkedes det dem at genstarte det unikke Apple-id adgangskode fra telefonen som var låst. De slyngler var selv i stand til at bruge social engineering teknikker, foregiver at være brugeren af telefonen under et telefonopkald til hans personlige bank.

Forskerne mener, at angrebet ikke var en af disse målrettede tyverier, for hvilke de kriminelle skal forberede før der rent faktisk at gennemføre det, primært fordi tyven tog iPhone fra offeret blandt andre elementer og sidste.

Endvidere, tyvene formåede ikke at stjæle alle andre dokumenter eller oplysninger fra offeret, kun kontanter og selve enheden.

Den sekscifrede adgangskode var meget svært at gætte, fordi det var helt tilfældigt uden nogen logiske hints, der kunne give det væk som en fødselsdato, telefonnummer, og andre oplysninger. På trods af dette, det ikke stoppe de kriminelle fra at låse telefonen og nulstille nogle af det legitimationsoplysninger i ca. 2 timers tid efter tyveriet selv opstod.

Så snart telefonen blev stjålet, offeret forsøgte at aktivere ”tabte mode” af iPhone krævende det skal slettes via iCloud. To og en halv time efter, at tyveriet har fundet sted, ofrets adgangskode fra sin Google-konto allerede ændret sig, og kort efter dette, iPhone Apple-id adgangskode blev ændret.

Endelig, iPhone var placeret og slettet eksternt, men det var allerede for sent, fordi de to vigtige konti (Apple-id og Google) blev genstartet.

Hvordan har de Tyve låse iPhone

Det er fortsat et mysterium, hvordan de var i stand til at låse enheden op så hurtigt, men forskerne på Morphus Labs er kommet op med en teori om, hvordan det kan have fungeret.

Baseret på undersøgelsen i løbet af hvad der er sket, Det er sandsynligt, at eftersom denne iOS-version viser detaljerede oplysninger fra en låst iPhone, især når det kommer til kontooplysninger, slyngler kan have låst op under anvendelse af fremgangsmåder, der er tilladt til udtrækning af oplysninger via meddelelser fra anordningen.

Baseret på udelukkelse metoder fra det, der blev undersøgt, de kriminelle ikke kunne have brugt online-tjenester, der giver Apple-id baseret på det unikke IMEI-nummer, fordi disse tjenester var tid-dyre.

Det mest sandsynlige scenarie kan have været, at de kriminelle brugte telefonnummeret på offeret, der er ikke svært at finde ud af. Hvis telefonnummeret er kendt, og sammen med det de tilhørende navne, skurke kunne have brugt dette til at knække Google-konto.

For at teste denne teori, Forskerne har fjernet SIM-kortet er forbundet med enheden og indsat det i en anden telefon for at afsløre følsomme oplysninger. Forskerne derefter forsøgt at lede efter telefonnummeret online, primært googling det eller kigger på Facebook for eventuelle foreninger med en profil. De havde ikke lykkes at begynde med, men senere er de blevet proaktive. De pæne forskere formået at installere apps såsom WattsApp, der ikke kræver meget at køre, og de fik afgørende oplysninger såsom ofrets foto og status på denne måde. Derefter, de fik endnu mere kreativ og formået at held tilføje profilen til en WattsApp chatgruppe og udtrække navn forbundet med Google profilere sig.

Derefter, forskerne indsatte tilbage SIM-kortet i den låste iPhone, men denne gang de har sendt en meddelelse til iPhone fra en tredjepart WattsApp bruger. Denne sårbarhed tillod dem at besvare WattsApp besked fra den låste iPhone. Da de svarede beskeden fra låst telefon, svaret besked dukkede op med det unikke nummer, navnet samt efternavnet på samme måde, de blev arrangeret i Googles profil af offeret. Dette gjorde det muligt skurke at hacke ind i Google-konto ved blot at klikke på ”Glemt mit kodeord”, indtaste tilfældig tekst på ”Sidste adgangskode du kan huske” skærm og derefter indtaste navnet, efternavnet samt det telefonnummer, der er knyttet til den Google-konto.

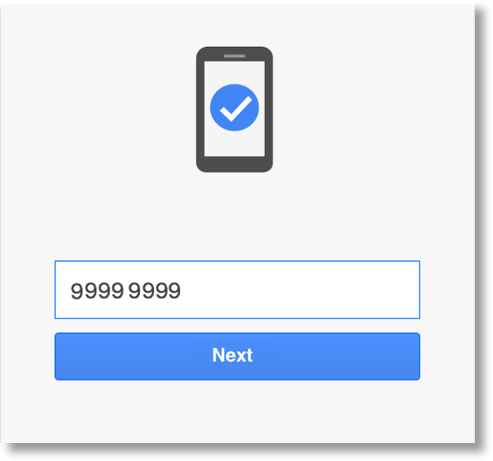

Efter blev indtastet telefonnummeret, Google straks sender en unik kode, som nogle af jer måske ved, som hvis indtastet på Googles password opsving side, du kan indtaste en ny adgangskode, som forskerne var i stand til at gøre:

Samme taktik blev brugt, når det kommer til Apple-id-konto. Forskerne gik til skærmen password opsving og formået at ændre password, denne gang ved hjælp af den hacket Google-konto til at ændre ofrets Apple-id adgangskode.

Baseret på dette afgørende Google og Apple ID-oplysninger, telefonen bliver ejet af den kriminelle. Genstart af telefonen via iCloud hjælper kun den kriminelle ved at rense det data og lade skurk at komme ind i Apple-id, låse den op og dermed bruge fuldstændigt udslettet iPhone som det var altid deres. Enkel, men geni.

Hvad konklusioner kan drages

Det er ikke klart, om de kriminelle har brugt denne eller andre metoder, som var omtrentlig, men først i Google-kontos adgangskode og derefter den AppleID blev ændret, at lade de kriminelle til eventuelt nulstille og låse enheden ved hjælp af oplysningerne af offeret (navn og telefonnummer).

Der er flere vigtige punkter, der kan drages efter Marinho. En af dem er meddelelserne på telefonen. Mens disse anmeldelser er meget praktisk, hvis du ønsker at svare en person i en hurtig måde, det giver nogen mulighed for at læse sms-beskeder samt WattsApp ”pm s”. Disse indstillinger for meddelelser skal deaktiveres på stedet helt eller delvist.

Også, brugere, der er følsomme over sikkerhed bør indse, at SIM-kortet i telefonen er det primære sikkerhed svaghed. Mens der er kryptering, der anvendes på iPhone-enheder, der er næsten i hvert fald ingen password beskyttet SIM-kort, og de fleste af deres PIN-koder er standard dem.

To-faktor-autentificering er en god sikkerhedsforanstaltning for at sikre din mobile enhed, og det er stærkt tilrådeligt at bruge det, fordi det ikke kun stole på det telefonnummer til at ændre en adgangskode, men giver også mulighed for at vælge mellem flere metoder til at logge på.

Da der kan være negative konsekvenser for nogen, forskere føler sig bekymret over den fremtidige sikkerhed for SIM-kort, og at ikke alle bruger er uddannet godt nok til at beskytte enhederne korrekt. Efter vores mening bør gøres en indsats for at øge sikkerheden for de telefoner, selv når det kommer til SIM-kort og applikationer samt meddelelser, men brugere bør også uddannes grundlæggende sikkerhedsfunktioner vaner.