El nuevo iOS 10 sistema operativo resultó ser un poco menos seguro debido al hecho de que algunas de las características en que se carecía en comparación con la versión anterior de iOS(9). Esto además de las recompensas por la piratería un iPhone motivado numerosos investigación de las empresas que poner esfuerzo en la formación de grietas y desbloqueo de diversas maneras la última versión del sistema operativo que se ejecuta en dispositivos móviles de Apple.

Recientemente, un informe de Renato Marinho, director de los Laboratorios Morphus afirma que los delincuentes comunes han desbloqueado un robados 6S iPhone en menos de 2 horas de tiempo.

Un dispositivo de Apple iPhone 6S que estaba protegida por la más reciente 6 contraseña de cuatro dígitos, así como el único y típico de huella digital iPhones ID se ha convertido en el principal objetivo de los ladrones que robaron en algún lugar el 15 de Octubre.

Los criminales que hackeado el iPhone no robó los fondos o cualquier cosa de gran importancia, pero de alguna manera se las arreglaron para reiniciar la contraseña única ID de Apple desde el teléfono que estaba cerrada. Los ladrones eran incluso capaces de utilizar técnicas de ingeniería social, haciéndose pasar por el usuario del teléfono durante una llamada telefónica a su banco personal.

Los investigadores creen que el ataque no fue uno de esos robos dirigidos por el cual los delincuentes tienen que preparar antes de que realmente conducirla, sobre todo porque el ladrón tomó el iPhone de la víctima, entre otros artículos y última.

Además, los ladrones no lograron robar cualquier otro documento o información de la víctima, solo pagos en efectivo y el propio dispositivo.

La contraseña de seis dígitos era muy difícil de adivinar, ya que fue completamente al azar, sin ninguna pista lógicas que podrían dar a la basura como una fecha de nacimiento, número de teléfono, y otra información de. A pesar de esto, no se detuvo a los criminales de desbloquear el teléfono y restablecer algunas de sus credenciales en aproximadamente 2 horas de tiempo tras el robo en sí ocurrieron.

Tan pronto como el teléfono fue robado, la víctima trató de activar el "modo perdida" del iPhone exigiendo que ser eliminado a través de iCloud. Dos horas y media después de haberse producido el robo, contraseña de la víctima de su cuenta de Google ya fue cambiado y poco después de este, contraseña de ID de Apple del iPhone se ha cambiado.

Finalmente, el iPhone fue localizado y borrado de forma remota, pero ya era demasiado tarde, porque las dos cuentas importantes (ID de Apple y Google) que se reiniciaba.

¿Cómo hicieron los ladrones desbloquear el iPhone

Sigue siendo un misterio cómo fueron capaces de desbloquear el dispositivo de manera rápida, pero los investigadores de los Laboratorios Morphus han llegado con una teoría de cómo se puede haber trabajado.

Sobre la base de la investigación sobre lo que ha ocurrido, es probable que ya que esta versión de IOS muestra información detallada de un iPhone bloqueado sobre todo cuando se trata de la información de la cuenta, los ladrones pueden haber desbloqueado usando métodos que permitieron la extracción de información a través de las notificaciones del dispositivo.

Sobre la base de los métodos de exclusión de lo que fue investigado, los criminales no podrían haber utilizado los servicios en línea que dan el ID de Apple basado en su número IMEI único porque estos servicios fueron el tiempo-costosa.

El escenario más probable es que puede haber sido que los delincuentes utilizan el número de teléfono de la víctima que no es difícil descubrir. Si el número de teléfono es conocido y junto con él los nombres asociados, los ladrones podrían haber utilizado esto para romper la cuenta de Google.

Para probar esta teoría, los investigadores han quitado la tarjeta SIM asociada con el dispositivo y se inserta en otro teléfono para revelar la información sensible. Luego, los investigadores trataron de buscar el número de teléfono en línea, googlear principalmente o en Facebook en busca de alguna asociación con un perfil. No tuvieron éxito inicialmente, pero más tarde se han convertido proactiva. Los investigadores lograron aseado instalar aplicaciones tales como WattsApp que no requieren mucho para funcionar, y recibieron información crucial como la foto de la víctima y el estado de esta manera. Entonces, que se pusieron aún más creativo y lograron agregar correctamente el perfil a un grupo de chat WattsApp y extraer el nombre asociado con el mismo perfil de Google.

Entonces, los investigadores insertaron vuelta la tarjeta SIM en el iPhone bloqueado, pero esta vez se han enviado un mensaje al iPhone desde un WattsApp usuario de terceros. Esta vulnerabilidad les permitió contestar el mensaje WattsApp desde el iPhone bloqueado. Cuando se abrió el mensaje desde el teléfono bloqueado, el mensaje de respuesta apareció con el número único, el nombre, así como el apellido de la misma forma en que fueron dispuestos en el perfil de la Google de la víctima. Esto permitió a los ladrones para introducirse en la cuenta de Google con un simple clic "He olvidado mi contraseña", introducir texto al azar en la "Última contraseña que recuerda" la pantalla y luego introducir el nombre, apellido, así como el número de teléfono que está asociado con la cuenta de Google.

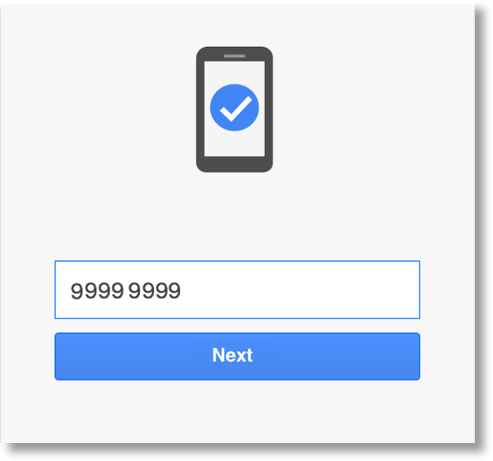

Después se introduce el número de teléfono, Google envía inmediatamente un código único, como algunos de ustedes saben, lo que si se ha introducido en la página de recuperación de contraseñas de Google, se puede introducir una nueva contraseña, ya que los investigadores fueron capaces de hacer:

Se utilizó la misma táctica cuando se trata de la cuenta de ID de Apple. Los investigadores fueron a la pantalla de recuperación de contraseñas y lograron cambiar la contraseña, esta vez utilizando la cuenta de Google hackeado para cambiar la contraseña de ID de Apple de la víctima.

En base a esta información crucial Google y Apple ID, el teléfono se convierte en propiedad del penal. Al reiniciar el teléfono a través de iCloud sólo ayuda al criminal por la limpieza de datos y permitiendo el hueco para introducir el ID de Apple, desbloquearlo y, por tanto, utilizar el iPhone completamente retirados, ya que siempre fue suyo. Sencillo, pero el genio.

¿Qué conclusiones pueden extraerse

No está claro si los delincuentes han utilizado este u otros métodos que eran aproximada, pero primero la contraseña de la cuenta de Google, entonces el ID de Apple se han cambiado, lo que permite a los criminales para restablecer y posiblemente desbloquear el dispositivo mediante el uso de la información de la víctima (nombre y número de teléfono).

Hay varios puntos importantes que se pueden extraer de acuerdo con Marinho. Uno de ellos es las notificaciones en el teléfono. Si bien estas notificaciones son muy convenientes si desea responder a alguien de una manera rápida, que permite a cualquier persona la posibilidad de leer los mensajes SMS, así como WattsApp "de la tarde". Estos ajustes de notificación deben ser desactivados en el punto total o parcialmente.

También, los usuarios que son sensibles acerca seguridad debe darse cuenta de que la tarjeta SIM del teléfono es su debilidad en la seguridad primaria. Si bien no está cifrado utilizado en los dispositivos iPhone, No hay casi en cualquier caso, no hay ninguna contraseña protegida tarjetas SIM, y la mayoría de sus códigos PIN son la falta de pago.

La autenticación de dos factores es una buena medida de seguridad para proteger su dispositivo móvil, y es muy recomendable utilizarlo porque no sólo se basan en el número de teléfono para cambiar una contraseña, pero también le da la posibilidad de elegir entre varios métodos para realizar la conexión.

Dado que puede haber consecuencias negativas para cualquier persona, los investigadores se sienten preocupados por la seguridad futura de las tarjetas SIM y que no todos los usuarios es educado lo suficientemente bien como para proteger adecuadamente los dispositivos. En nuestra opinión, se deben hacer esfuerzos para aumentar la seguridad de los propios teléfonos cuando se trata de tarjetas sim y aplicaciones, así como notificaciones, pero los usuarios también deben ser educados hábitos básicos de seguridad.