Android er endnu en gang at blive ramt af malware, denne gang af en opdateret version af en tidligere kendt Trojan. Den Marcher Android Trojan er for nylig blevet opgraderet og nu kan vise falske login-skærme. Den trojanske gør så at stjæle ofrets legitimationsoplysninger for flere populære Android-apps.

Gåture Android Trojan: Tidslinje for angreb

lanceret i 2013, denne Android trojanske har været ganske aktiv på Google Play. Dens primære formål har altid været høst brugeroplysninger og kreditkortdata. Ifølge en rapport af Zscaler, 2013 angreb igangsat af Marcher gik sådan:

De malware venter for ofre for at åbne Google Play butikken og viser derefter en falsk html overlay side beder om kreditkortoplysninger. Den falske side vil ikke gå væk, indtil brugeren giver oplysninger betaling.

Derefter, i 2014, malware blev allerede leveret med nyere varianter, der specifikt er rettet mod organisationer i Tyskland:

efter infektion, Marcher ville inspicere ofrets enheden, og sende en liste over alle installerede apps til sin kommando og kontrol (C&C) server.

I tilfælde af en tysk økonomisk app, malwaren ville vise en falsk side krævende brugeroplysninger for den pågældende institution.

Uvidende om, at login-siden er en falsk, offeret ville give deres legitimationsoplysninger, hvor de så ville blive sendt til malware s C&C.

Marcher har også målrettede finansielle organisationer i andre lande - Australien, Frankrig, Tyrkiet og USA. Til sidst, malware tilføjede Storbritannien til sin liste over ofre.

Gåture Android Trojan 2016 Opdatering. Hvad er nyt?

Den seneste opdatering af den trojanske handler om at gøre det endnu mere farligt og luskede. Denne gang, malware operatører har flyttet deres fokus til populære Android apps i stedet for bank-apps.

Listen over målrettede apps bør gøre alt Android bruger mere bevidst om sin enhedens sikkerhed:

- PlayStore (com.android.vending)

- Viber app (com.viber.voip)

- Whatsapp (com.whatsapp)

- Skype (com.skype.raider)

- Facebook messenger (com.facebook.orca)

- Facebook (com.facebook.katana)

- Instagram (com.instagram.android)

- Krom (com.android.chrome)

- Twitter (com.twitter.android)

- Gmail (com.google.android.gm)

- UC Browser (com.UCMobile.intl)

- linje (jp.naver.line.android)

Med andre ord, den sidste 2016 variant af den trojanske er udelukkende efter prøvelse af de ovennævnte apps. At indsamle dem med succes, Marcher ville vise en falsk login-skærmen, når brugeren anvender en af de apps, der er anført.

En anden ændring i de nyere varianter af Marcher er gennemførelsen af simple formørkelse af malware forfatter via base64-kodning og snor erstatte funktioner. I ældre prøver, siger forskerne kode formørkelse ikke var til stede.

Ikke overraskende, det høstede data sendes til en online-kommando & kontrol-server, der tilhører cyberkriminelle. En anden opdatering i Marcher vedrører den måde, at data overføres. Tidligere dette blev gjort i klartekst via HTTP, og nu malware har anvendt en SSL-beskyttede kanal.

Marcher Infektioner initieret af Fake Android Sikkerhedsopdateringer

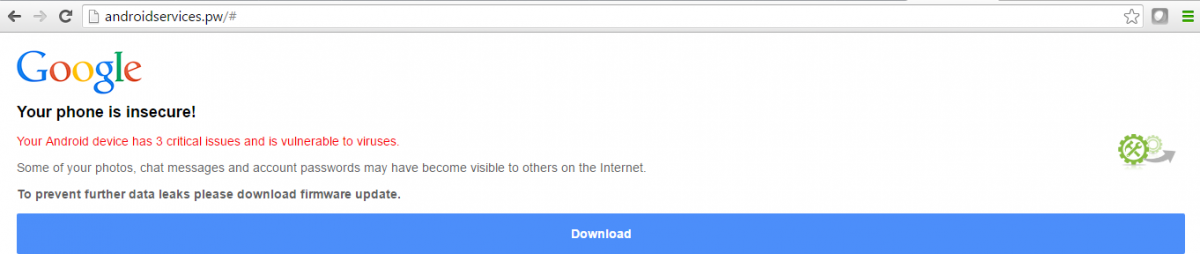

I sin seneste kampagne, malwaren bliver distribueret via falske Android firmwareopdatering.

Forskerne var i stand til at afsløre nyttelasten droppet som “Firmware_Update.apk“:

En HTML-side betjener denne malware skræmmer offeret ved at vise, at enheden er sårbar over for virus og for at forhindre personlige datatyveri, hvilket fik dem til at installere falske opdatering, siger forskerne.

Sådan Ophold beskyttet mod Marcher Trojan, Android Malware

Alle de opdateringer, der er registreret i sidste måned viser, at Marcher er en konstant udvikling stykke malware. Det er måske den mest udbredte trussel mod Android-enheder.

Da Play Butik ofte er gearede i angreb, brugere bør være forsigtig med apps, der kommer fra både Play Butik og tredjeparts app stores. Ikke desto mindre, chancerne for at få malware fra en officiel butik er meget mindre end at få malware fra uspecificerede steder.

Også, Sørg for at følge disse enkle trin for bedre Android sikkerhed:

- Forskning dine applikationer, før du installerer dem;

- Læs omhyggeligt privatlivspolitik, hensyn til service og liste over tilladelser i Google Play Butik;

- Kontroller, om tilladelserne app spørger er omfattet af app funktionaliteter;

Jeg har altid bekymret mig for Trojan, når jeg prøver at downloade en hvilken som helst app fra Google Play, dette skal være under kontrol i min opfattelse.

Jeg er hårdt hacket! Jeg gik igennem 4 telefoner, og han overtog dem alle. Jeg vidste intet om hacking, men i dette mareridt har jeg lært meget. Jeg havde en falsk Google-konto, pkaystore, fb, Tim tok, alle mine apps på sociale medier var falske. Mine opkald blev omdirigeret såvel som mine e-mails. Jeg har nulstillet mine telefoner med en hård opstart, men når jeg opsætter min telefon efter nulstillingen, bliver jeg stadig sendt til den falske google-tilmelding., etc… Jeg ved ikke, hvordan jeg kan slippe af med denne hacker.

Hej Denise,

Har du prøvet at kontakte myndighederne?