Her er det - den nyeste variant af den berygtede TeslaCrypt ransomware. Det er allerede vist sig at være ødelæggende på brugere med sine andre udvidelser, især .micro. Denne nye og skinnende variant meget behændigt bruger .mp3 filtypenavnet som ligner lydfiler. Men, tag ikke fejl, fordi filerne er kodet med en stærk blanding af tre forskellige algoritmer, hvoraf den ene er den militære-grade AES.

TeslaCrypt 3.0 – den kryptering

Krypteringen som er blevet rapporteret at blive brugt af den seneste ”rate” af TeslaCrypt er en stærk blanding af tre krypteringsalgoritmer.

AES-256 kryptering

Denne type kryptering anses for at være en af de bedste ciphers. Dette skyldes den brede vifte af forskellige nøgler og symboler kombineres på ét sted. Faktisk, den amerikanske regering benytter AES-192 samt 256 bits til at kryptere klassificerede filer, ranking dem som kryptografi, kendt som Suite B.

SHA-256 kryptering

Også klassificeret i Suite B kryptografi, Secure Hash Algorithm, kendt som SHA foretrækkes at blive anvendt til hemmelig beskyttelsesniveau. Men der er også en stærkere bit version - 384 der foretrækkes, når tophemmelige elementer er bekymrede. Enten måde, det er yderst vanskeligt, hvis ikke umuligt at direkte dekryptere.

ECHD Kryptering

Denne type krypteringsalgoritme er kendt som elliptisk kurve Diffie-Hellman. Det gør det muligt for to parter til at kommunikere på en hemmelig måde at give hver med en krypteringsnøgle.

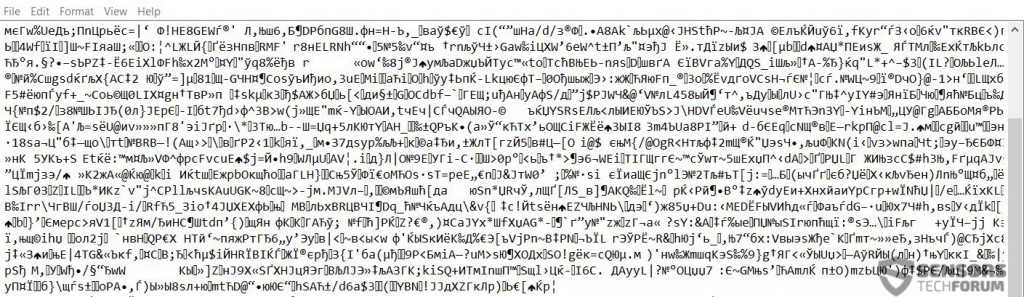

Resultatet er dine filer ser sådan ud:

- Din familie Foto.jpg.mp3 (uden et ikon)

The Bottom Line og Sådan gendannes data

Så, samlet og alle, hvad du har været tre meget stærke algoritmer hver enkelt anvendt til andet formål at gøre din dag et helvede af en meget værre. Hvad laver du? Godt, da der ikke er nogen direkte metode til at dekryptere filerne (det vil tage år selv med en kraftfuld maskine) de eneste ting, der kan være tilbage at gøre, er at prøve to muligheder:

Option 1: At bruge forskellige software eller Backup til at gendanne filer

Første, er det tilrådeligt IKKE at have formateret din harddisk tidligere, men at forlade det i takt i stedet. Inden du begynder at gendanne dine data, anbefaler vi at bruge et avanceret anti-malware-software for at fjerne malware.

Dette er fordi, når du direkte formatere hard eller fast drev, sektorerne for din harddisk vil glemme alt om dine filer. Og hvis din Windows OS er intakt, du kan stadig have en chance for at inddrive dem med forskellige programmer.

Der er mange metoder til at inddrive dine filer, og du mister ikke noget ved at prøve dem:

Gendan dine filer, hvis du har backup oprettet.

I dit Start Menu, søge efter ”File History” og åbne den. For Windows 10 du skal se ”Gendan dine filer med File History” som et resultat. Derfra kan du vælge den dato, og systemet vil vise dine filer i samme tilstand, du forlod dem på denne dato. Du skal blot vælge de filer, du har brug for, højreklik på dem og eksportere dem til en sikker kørsel.

Brug fil opsving programmel.

Der er meget gode programmer derude, der scanner til dine filer og inddrive dem. De er oprindeligt beregnet til at blive brugt til slettede data, men de kan også opdage tidligere filer, du havde, da de scanne sektorerne for dit drev grundigt. Her er flere gode fil opsving programmer med beskrivelse for hver af dem:

Option 2: For at se om Svagheder i Code of Malware

For det, skal du have dine ondsindede filer som prøver, og du har brug for at vide helt sikkert, hvad du laver. Selv erfarne ingeniører har en hård tid, fordi kodere af malwaren har designet det til at være vanskeligt og ikke at have svagheder. Hvad er værre, de cyber-kriminelle hele tiden at forbedre det og overvåger online-fora og sikkerhedsmæssige blogs for eventuelle kendte metoder til dekryptering. Så snart decryptors eller anden måde at gendanne filerne kommer op, de cyberforbrydere kan forbedre ransomware og sophisticate det endnu længere. Den nyeste version af TeslaCrypt er det perfekte eksempel for at.

Så hvad laver du? Du skal have malware i en indesluttet form, og at bruge en Hex editor at undersøge koden for eventuelle svagheder. Men, med henblik på at være klar over, hvad du søger efter, du har brug for at have erfaring i at læse hex kode og andre cyber-sprog. Vi anbefaler læsning Zeltser er Hvordan Analyse af skadelig software og noget i forbindelse med reverse engineering malware og opdage svagheder i malware moduler og kode. Men, det er en tid bekostelig proces, og vi anbefaler det ikke, medmindre du ved, hvad der præcist søger du.

Konklusion

Fra hvor du kan se på det, når ransomware såsom TeslaCrypt er involveret, du bedre begynde at tænke på en måde at gå rundt om den i stedet for direkte at dekryptere filerne. Ellers, det bedste du kan gøre udover at bruge genopretning og andre forudsat værktøjer online er at følge sikkerhedsmæssige blogs og fora i tilfælde er der skabt et arbejdsredskab. Held og lykke med at inddrive dine filer og sørg for at følge disse gode råd om sikkerhed for at forhindre sådanne indtrængen i fremtiden:

- Regelmæssigt backup af dine filer. Da nogle ransomware bruger kode for at slette din Windows-backup, du kan bruge ekstern USB-flashdrev, hukommelseskort, CD / DVD eller automatisk online backup.

- Prøv at downloade en ekstern firewall, der vil blokere alle andre programmer.

- Revider den administrative adgang nogle programmer og sørg tredjeparts apps er ikke tilladt gennem Windows Firewall.

- Brug stærkere adgangskoder. Sørg for, at dine passwords indeholder store bogstaver, små bogstaver, tal og, hvis det er muligt, tegn og mellemrum.

- Deaktiver Automatisk afspilning. Slukning denne funktion gør din pc mere sikker mod flashdrev eller andre enheder med malware ind fysisk via din USB-port.

- Indstil altid et netværk, du opretter forbindelse til et offentligt netværk. Dette deaktiverer fildeling. Du kan også deaktivere den manuelt ved at skrive Advance indstillinger for deling i Windows søgning og slukke fildeling fra muligheden for at.

- Deaktiver eventuelle eksterne serviceprogrammer. Al software, der kan give remote service til computeren på forskellige måder er en potentiel risiko for alle computere ved hjælp af softwaren i netværket. Du bør slukke Fjernadgang og kigge efter en anden løsning. En måde er at oprette fjernforbindelse online ved hjælp af en sky browser(Maxton, for eksempel) og en remote desktop tjeneste (LogMeIn f.eks).

- Kig efter mistænkelige processer i Windows Jobliste, der er ved at programmer, der ikke kører. Fjern disse programmer fra Windows Programmer og menuen Funktioner.

- Altid opdatere dit operativsystem.

- Sørg for at du indstille din mail-server til at blokere alle spam og spoof beskeder. Et godt tip er at have mailprogram som Outlook og Mozilla Thunderbird. De har sådanne filtre indlejret i dem som funktioner.

- Sørg for at isolere alle computere på netværket, der er inficeret med virus, fordi hvis virus er en downloadet eller en orm det kan spredes i hele netværket.

- Give relevant uddannelse til dine medarbejdere på eksterne informationsdeling og sikkerhedspraksis.

- Tilføj et websted og fil scanning udvidelse til din browser. Det øger sikkerheden for online browsing betydeligt.

- Sluk eventuelle ikke-væsentlige tjenester og udstyr som Bluetooth, for eksempel.

- Installer en anti-malware-software på computeren. De fleste anti-malware-programmer har aktiv beskyttelse mod virus og de også er gode i kombination med antivirus-software. For at opnå maksimal udnyttelse beskyttelse både.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter TeslaCrypt 3.0 med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Afinstaller TeslaCrypt 3.0 og relateret malware fra Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af TeslaCrypt 3.0 på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af TeslaCrypt 3.0 der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne TeslaCrypt 3.0

Trin 5: Prøv at gendanne filer krypteret med TeslaCrypt 3.0.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og TeslaCrypt 3.0 til formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget svært at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

TeslaCrypt 3.0-FAQ

Hvad er TeslaCrypt 3.0 Ransomware?

TeslaCrypt 3.0 er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does TeslaCrypt 3.0 Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does TeslaCrypt 3.0 Inficere?

Via flere måder.TeslaCrypt 3.0 Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of TeslaCrypt 3.0 is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .TeslaCrypt 3.0 filer?

Du can't uden en dekryptering. På dette tidspunkt, den .TeslaCrypt 3.0 filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .TeslaCrypt 3.0 filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".TeslaCrypt 3.0" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .TeslaCrypt 3.0 filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of TeslaCrypt 3.0 Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det søger efter og lokaliserer TeslaCrypt 3.0 ransomware og fjern det derefter uden at skade din vigtige .TeslaCrypt yderligere skade 3.0 filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can TeslaCrypt 3.0 Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

Om TeslaCrypt 3.0 Forskning

Indholdet udgiver vi på SensorsTechForum.com, denne TeslaCrypt 3.0 guide til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, forskningen bag TeslaCrypt 3.0 ransomware-truslen bakkes op med VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.