artikel, skabt til at hjælp brugere fjerne .Sage fil virus og forsøge at gendanne AES krypterede filer ved Sage ransomware gratis.

artikel, skabt til at hjælp brugere fjerne .Sage fil virus og forsøge at gendanne AES krypterede filer ved Sage ransomware gratis.

Brugere er begyndt at klage over en ny ransomware trussel på fri fod, der har evnen til at gengive filerne på målrettede computere ikke længere oplukkelig. Virussen hedder Sage og dets primære mål er at afpresse brugere til dekryptering af deres filer, som virus krypterer efter at inficere. Den virus kræver forskellige beløb for forskellige infektioner. Nogle hjemmesider rapportere det til ønsker et beløb på ca. 0.7 BTC og vi har set en hjemmeside i forbindelse med det, der kræver summen af 0.2 BTC. Enhver, der er blevet inficeret med Sage ransomware anbefales kraftigt ikke at betale nogen løsesum beløb og at fokusere på at fjerne virus og genoprette filerne ved hjælp af alternative fil restaurering metoder.

Trussel Summary

| Navn | salvie |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | The Sage ransomware krypterer dine data og viser derefter en løsesum besked med instruktioner til betaling. |

| Symptomer | Sage ransomware krypterer filerne og tilføjer filtypenavnet .sage fil. En løsesum notat tabes på skrivebordet med følgende indhold. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer, ondsindede .xls filer, .htm filer, .js filer, .ZIP arkiver |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Sage. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

opdateringen fra november 2017. Efter Sage oprindelige udseende på malware scene i december 2016, virus fortsætter med at angribe brugere, kryptere deres filer og krævende løsepenge i bytte for dekryptering. Sage har også set 2 opdateringer i Sage 2.0 og Sage 2.2. I form af fordeling, det er blevet fastslået, at Sage operatører meste er afhængige af phishing e-mails, der indeholder Microsoft Office-dokumenter med ondsindede makroer. Den virus fortsætter med at være faldet med Downloader scripts spredes via de selv samme ondsindede e-mails. Malwarebytes forskerne var i stand til at identificere en liste over filer målrettet af Sage ransomware. Den ransomware kommer med en omfattende liste over de målrettede udvidelser, som er hårdt kodet i binær. Her er listen:

dat Mx0 cd FBF xqx gamle cnt RTP QSS qst fx0 FX1 IPG ert pic img cur FXR

SLK m4u mpe mov wmv mpg Vob mpeg 3G2 m4v avi mp4 flv MKV 3gp asf m3u M3U8

wav mp3 m4a m rm flac MP2 mpa aac wma djv pdf DjVu jpeg jpg bmp png JP2 lz

rz zipx gz bz2 s7z tjære 7z tgz rar ziparc paq bak sat tilbage std VMX VMDK VDI

qcow ini ACCD db SQLi sdf mdf MYD FRM ODB MYI dbf indb mdb ibd sql CGN dcr

fpx pcx rif tga wpg wi wmf tif XCF tiff XPM nef orf ra bugt pcd DNG PTX r3d

raf RW2 RWL KDC YUV SR2 SRF dip x3f mef rå log ODG UOP potx POTM PPTX rss

pptm AAF xla SXD pot eps AS3 PNS wpd wps msg pps xlam Xll ost sti sxi otp

ODP wks vcf xltx xltm XLSX xlsm xlsb cntk xlw XLT XLM XLC dif sxc VSD OTS

prn ods HWP dotm dotx docm docx prik cal SHW sldm txt csv mac mødte WK3 wk4

uot rtf sldx xls ppt STW sxw dtd eml ott ODT doc ODM PPSM XLR ODC XLK ppsx

obi ppam tekst docb wb2 mda WK1 sxm OTG OAB cmd bat h ASX lua pl som HPP clas

js fla py rb JSP cs c krukke java asp vb vbs ASM pas cpp xml php PLB asc lay6

PP4 PP5 PPF pat sct MS11 lægge IFF LDF Tbk swf brd css dxf DDS EFX sch DCH

MML ses Fonts psd gif ico ipe html DWG JNG cdr AEP aepx 123 prel prpr aet

fim pfb ppj indd mhtm cmx cpt csl indl dsf ds4 drw indt pdd per lcd pct

PRF pst INX plt IDML pmd psp ttf 3DM ai 3ds ps CPX str CGM CLK cdx xhtm

cdt FMV aes perle max svg midten IIf nd 2017 TT20 QSM 2015 2014 2013 AIF QBW

QBB QBM PTB QBI Qbr 2012 v30 af QBO stc LGB QWC QBP Qba TLG QBX QBY 1pA

ach qpd gdb skat QIF T14 QDF OFX QFX t13 EBC EBQ 2016 skat2 meget myox ets

tt14 EPB 500 TXF T15 t11 GPC QTX ITF tt13 t10 QSD IBAN ofc bc9 mny 13T

qxf AMJ m14 _vc TBP qbk ACI NPC qbmb sba FFP nv2 TFX N43 lade tt12 210

DAC slp qb20 Saj ZDB tt15 SSG T09 EPA qch PD6 rdy sic TA1 LMR pr5 op SDY

brw vnd esv kd3 VMB Q PH t08 qel M12 pvc q43 ETQ U12 HSR ati T00 MMV bd2

c2 QPB tt11 Zix EC8 nv låg qmtf HIF lld quic mbsb NL2 qml wac CF8 vbpf

M10 qix T04 qpg quo ptdb GTO pr0 VDF Q01 FCR GNC LDC T05 t06 tom TT10

QB1 T01 RPF T02 TAX1 1Pe SKG pls T03 Xaa DGC MNP QDT Mn8 PTK t07 CHG

#ve qfi acc m11 kb7 q09 esk 09i CPW SBF MQL dxi KMO md U11 oet TA8 EFS

H12 mne ebd FeF QPI MN5 exp M16 09t 00c QMT CFDI U10 S12 qme int? CF9

TA5 u08 MMB QNX q07 TB2 sige AB4 PMA defx tkr q06 TPL TA2 qob M15 FCA EQB

q00 MN4 LHR T99 MN9 QEM SCD MWI MRQ Q98 i2b MN6 q08 kmy BK2 stm MN1 BC8

pfd BGT hts tax0 cb resx MN7 08i MN3 lm meta 07i RCS DTL TA9 mem søm

btif 11T efsl $ ac emp imp FxW SBC BPW MLB 10t FA1 saf TRM FA2 PR2 Xeq

SBD FCPA TA6 tdr ACM lin dsb VYP EMD PR1 Mn2 BPF MWS h11 PR3 GSB mlc

nni cus LDR TA4 inv OMF reb qdfx pg coa rec RDA FfD ML2 ddd ess qbmd

afm D07 VYR acr dtau ML9 BD3 CIF kat h10 ent FYC P08 JSD ZKA hbk BKF

mone PR4 qw5 CDF GFI CHT por QBZ ENS 3PE PXA Intu TRN 3Me 07g jsda

2011 FCPR qwmo t12 pfx p7b der lur p12 p7c crt csr PEM gpg nøgle

Sage Virus - Distribution Strategi

For at kunne sprede sig og inficere brugere, Sage ransomware kan bruge spam kampagner, der videredistribuerer forskellige typer filer. Disse spam kampagner er fokuseret primært på uerfarne brugere og kan indeholde vedhæftede filer samt ondsindede weblinks, der kan forårsage en infektion via flere forskellige metoder:

- Via ondsindet javascript.

- Via ondsindede makroer.

- Via eksekverbare der er indeholdt direkte i et arkiv uploadet som en vedhæftet fil.

Når brugeren allerede har åbnet den ondsindede Sage filer, den ransomware udfører flere forskellige aktiviteter at droppe skadelige filer i vigtige Windows-mapper som følgende:

- %AppData%

- %Roaming%

- %Lokal%

- %Systemdrev%

Sage Ransomware - Post-Infektion Analysis

Så snart Sage ransomware har inficeret brugeren, virus straks ændrer poster i registreringsdatabasen i den berørte computer. For at udføre denne, salvie kan angribe følgende Windows registreringsdatabasen nøgler:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Udover Run og RunOnce nøgler, som gør sine ondsindede eksekverbare kryptere filer på Windows opstart, Sage virus kan også udføre andre ændringer af andre typer af filer på inficerede maskiner, såsom tilføre værdi strenge i nøgler, der ændrer tapet, slippe filer på skrivebordet og åbne dem og andre.

Sådan krypterer brugerens filer, Sage virus bruger AES-kryptering algoritme. Denne cipher bruges med den ene og eneste formål med at kryptere blokke af data i kildekoden til den inficerede fil. Denne kryptering procedure er nok til at gøre en fil ikke længere oplukkelig. Til krypteringen, Sage ransomware angreb filer, der er:

- Videoer.

- lydfiler.

- Filer, relateret til Microsoft Office-dokumenter.

- Adobe Reader filer.

- Billeder.

- databasefiler.

- Virtuelle drev.

Så snart Sage ransomware har udført krypteringen, det tilføjer den .salvie fil forlængelse til de krypterede filer. Når dette er gjort, filerne ligne følgende:

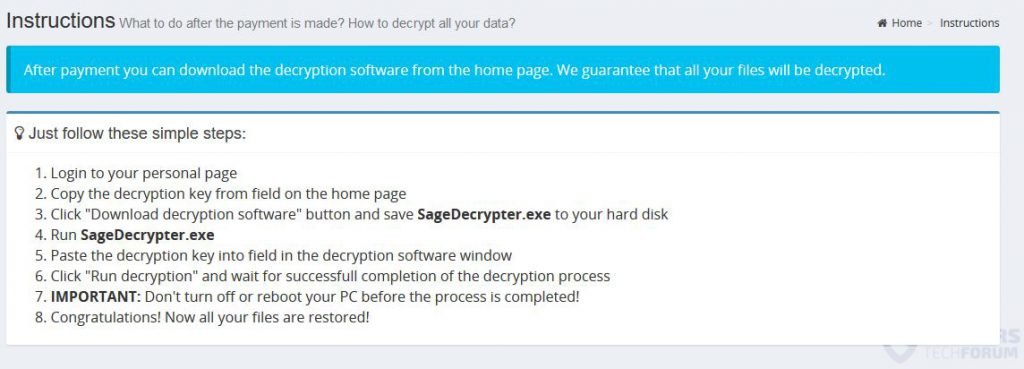

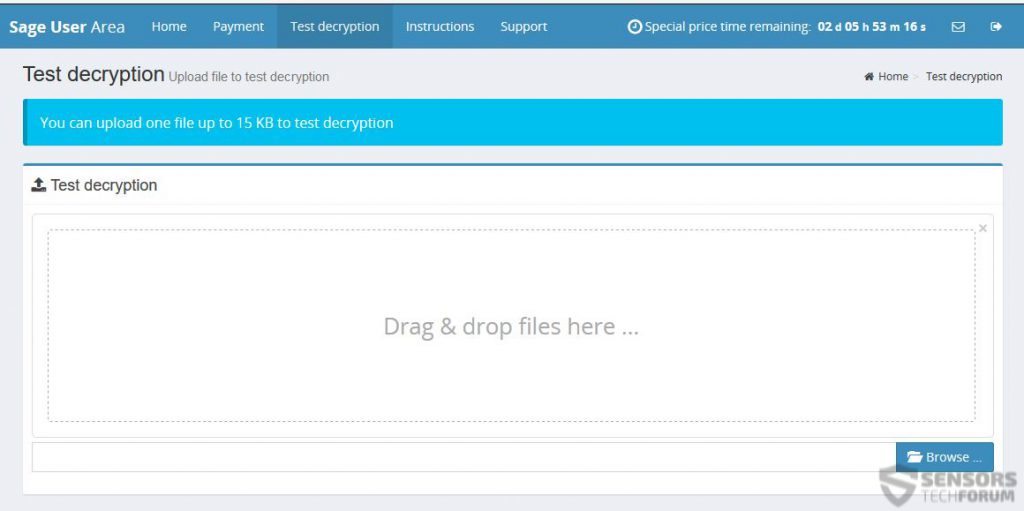

Efter kryptering, Sage ransomware falder en meget stor løsesum note til underrette brugeren til at åbne deres hjemmeside, som til gengæld har følgende meddelelse:

Hjemmesiden for Sage ransomware indeholder også avancerede instruktioner om, hvordan du aktiverer penge i til Bitcoin og bruge denne til at foretage en betaling til brugeren.

Ikke kun dette, men ligner Cerber ransomware, Sage tilbyder også dekryptering af 1 fil gratis som kundesupport.

Fjern Sage Ransowmare og gendannelse krypterede filer

For helt at fjerne Sage ransomware, opfordrer vi dig til at følge fjernelse instruktioner nedenfor. Hvis du har problemer med at manuelt at fjerne virus fra din computer, eksperter anbefaler slette det automatisk via downloade og installere et avanceret program for malware fjernelse, som vil tage sig af denne trussel for dig automatisk. Instruktionerne omfatter også Alternative fil restaurering metoder i trin “2. Gendan filer krypteret af Sage” under. Vi råder dig til at sikkerhedskopiere de krypterede filer, før teste disse værktøjer, da de kan beskadige dem. Også, huske på, at disse metoder er ikke 100% effektiv, men de kan også delvist arbejde for dig.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter Sage med SpyHunter Anti-Malware Tool

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall Sage and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, oprettet af Sage på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af Sage der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne Sage

Trin 5: Prøv at gendanne filer krypteret af Sage.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware-infektioner og Sage sigter mod at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget vanskeligt at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

Sage-FAQ

What is Sage Ransomware?

Sage er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does Sage Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does Sage Infect?

Via flere måder.Sage Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of Sage is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .Sage files?

Du can't uden en dekryptering. På dette tidspunkt, den .salvie filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .salvie filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".salvie" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .salvie filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of Sage Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og finde Sage ransomware og derefter fjerne det uden at forårsage yderligere skade på dine vigtige .Sage-filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can Sage Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

Om salvieforskningen

Indholdet udgiver vi på SensorsTechForum.com, denne Sage how-to fjernelsesvejledning inkluderet, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, forskningen bag Sage ransomware-truslen bakkes op med VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.