Hvad er .seto (Seto) virus? .Seto (Seto) virus er også kendt som .seto (Seto) ransomware som krypterer brugernes filer og derefter beder om en løsesum.

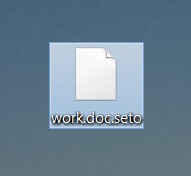

Seto virus er en ny malware trussel, der bliver sendt til mål i hele verden. Det er en data skab ransomware med komplekse kode, der distribueres via forskellige metoder. Det kan føre til mange alvorlige systemproblemer og kan endda installere andre malware trusler. Når den er færdig kører alle sine moduler det vil fortsætte med filen kryptering gør følsomme brugerdata utilgængelige. Ofrene vil stå tilbage med krypterede filer omdøbt med .seto udvidelse og en ransomware seddel fil _readme.txt

Trussel Summary

| Navn | Seto |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Den ransomware krypterer filer på computeren maskine og kræver en løsesum, der skal betales til angiveligt gendanne dem. |

| Symptomer | Den ransomware vil afpresse ofrene til at betale dem en dekryptering gebyr. Følsomme brugerdata kan være krypteret med ransomware kode. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Seto. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

.Seto Virus - Opdatering September 2019

Under den første bølge af Seto virus observerede forskerne flere forskellige taktikker, som blev brugt mere end andre. Et karakteristisk træk ved kampagnerne er at hackere bag distributionen fokus på at skabe inficerede payload luftfartsselskaber såsom følgende:

- inficerede dokumenter - De makroer placeret inde dokumenterne kan anbringes inde forskellige formater: regneark, præsentationer, databaser og tekstfiler. Når de åbnes af ofrene en prompt vil opfostrede spørger ofrene, så de med henvisning til årsagen til, at det er nødvendigt for at kunne se indholdet korrekt.

- Inficerede Software Installers - De kriminelle har skabt en lang række versioner af forskellige software installatører. Hackerne vil typisk skabe ondsindede setup bundter af populære programmer, der ofte hentet af slutbrugere. I tilfældet med den Seto ransomware STOP varianter mange af de infektioner er forårsaget ved at downloade hacker-made IObit driver Booster PRO installatører.

Seto virus kan kontaktes ved at navigere til forskellige hacker-kontrollerede sider, -portaler og fidus omdirigeringer. En af de mest populære forretninger, hvor sådanne programmer findes ikke kun omfatte websider og phishing e-mails og også fildeling netværk som BitTorrent.

.Seto Virus - hvad betyder det gøre?

Den .Seto virus er en krypto-virus er programmeret til at kryptere brugerdata. Så snart alle moduler er færdig med at køre i deres foreskrevne rækkefølge for ransomware vil forhindre brugerne i at interagere med deres personlige filer. Det vil vise en ransomware note til ofrene.

Du burde IKKE under ingen omstændigheder betale løsesum sum. Dine filer kan ikke få tilbagebetalt, og ingen kunne give dig en garanti for, at.

Hvis din computer enhed blev inficeret med denne ransomware og dine filer er låst, læs videre igennem for at finde ud af, hvordan du potentielt kunne gendanne dine filer tilbage til normal.

Seto (.Seto) Fil virus (STOP Ransomware) - Detaljeret beskrivelse

Den Seto virus er en farlig ransomware, der bliver spredt af en ukendt hacker eller kriminel gruppe. Den virus hører til [wplinkpreview url =”https://sensorstechforum.com/remove-stop-ransomware/”] STOP ransomware familie. I øjeblikket, vi ved ikke, om det har specifikke mål eller gerningsmændene ønsker at udføre en global infektion. Svarende til sine forgængere, Seto-virus er meget muligt at blive spredt via nogle af de mest populære distributions- taktik. Forskellige teknikker kan anvendes samtidigt, for at hackere kan vælge den mest hensigtsmæssige.

Ofte hackere vælger at udsende email-baserede phishing-meddelelser til mål-modtagere. De e-mails sendes på en måde, der er meget lig den måde SPAM beskeder bliver sendt. De vil manipulere brugerne til at tro, at de har modtaget en legitim besked fra en populær virksomhed eller tjeneste. En lignende teknik er oprettelsen af særlige bygget formål scam sites der er designet til at udføre den samme funktion. Interaktion med deres indhold vil føre til virus implementering af .Seto.

I nogle tilfælde Seto virus også kan indlejres i forskellige fil luftfartsselskaber. Et populært eksempel er den makro-inficerede dokumenter: tekstfiler, præsentationer, databaser og regneark. Så snart de åbnes ofrene bliver bedt om at gøre det muligt for de indbyggede makroer. Hvis dette gøres den tilhørende ransomware infektion vil blive gjort. Den anden udbredte teknik er oprettelsen af inficerede software installatører. De er lavet ved at tage setup pakker af populære applikationer og modificere dem med .Seto virus kode. Alle data kan uploades til fildeling netværk hvor både legitim og pirat data bliver ofte uploadet. For at lette en større fordeling hackere kan også integrere den nødvendige kode i browser hijackers - farlig web browser udvidelser. Hackerne vil udgive både udviklere eller brugere. De bogførte beskrivelser omfatter ofte løfter om ydeevne optimeringer eller indføjelse af nye funktioner. Men, så snart de er installeret virus vil blive anvendt automatisk.

Når Seto-virus er endelig blevet placeret på en given computer det vil begynde at udføre sit indbyggede sekvens. Det kan følge hardcodede instruktioner eller kun køre bestemte kommandoer afhængigt af de lokale forhold. Normalt, angreb med ransomware som denne virus vil starte med en data høst modul. Det bruges til at indhente oplysninger, der kan afsløre identiteten på ofrene (anvendelige til andre forbrydelser) og generere en rapport over de installerede hardwarekomponenter. Disse data kan bruges til at skabe et unikt id, der er tildelt hver berørte enhed.

De indsamlede oplysninger kan derefter bruges til at scanne systemet for alle installerede applikationer, der kan blokere den korrekte .Seto virus udførelse. I de fleste tilfælde, Dette omfatter følgende sikkerhedsmæssige motorer: anti-virus programmer, firewalls, virtuelle maskiner værter, sandkasse og debug miljøer og etc.

Som standard, de vil blive blokeret eller helt fjernet fra systemet. Når truslen kan løbe frit, det vil gå videre til at udføre andre systemændringer:

- Windows Registry Change - Oprettelse eller ændring af eksisterende værdier fundet i Windows-registreringsdatabasen. Dette vil føre til alvorlige problemer ydeevne, problemer, når du kører visse funktioner eller operativsystemet funktioner. Brugerne kan også finde det meget vanskeligt at bruge deres computere normalt, da de kan stå over for pludselige fejl.

- Yderligere Malware Levering - Det .Seto virus kan bruges til at implementere andre trusler mod de inficerede værter. Dette indbefatter Trojanske heste som kan overtage styringen af computerne og tillade hackere at udspionere ofrene i realtid. Den anden populær trussel, som kan henføres til denne virus installation er den cryptocurrency minearbejder. Det er for det meste fundet med browseren omdirigere infektioner, hvor den skadelige kode er leveret gennem en slyngelstat udvidelse. Når minearbejder er aktiveret, vil hente en sekvens af små ressourcekrævende job. De er komplekse matematiske beregninger, der vil placere en tung belastning på computerens ressourcer. For hver rapporterede vellykket opgave vil hackere modtage cryptocurrency direkte ind i deres digitale tegnebøger.

Desuden, den .Seto-virus cryptovirus kunne indstilles til at slette alle de Shadow Volume Kopier fra Windows operativsystemet ved hjælp af følgende kommando:

→vssadmin.exe slette skygger / alle / Stille

Når de anvendes denne kommando minimerer chancerne for at inddrive .seto filer ved en.

Når alle farlige Seto virus moduler er færdig med at køre den faktiske fil kryptering vil begynde. Ligesom andre lignende trusler, den faktiske fil forarbejdning blive inspireret af den typiske ransomware virus handling - en stærk cipher vil kryptere mål brugerdata i henhold til en liste over definerede filtyper. Eksempler er følgende: multimediefiler, arkiv, sikkerhedskopier, databaser, arkiver og etc.

I sidste ende Seto virus vil tildele brugerdefinerede forlængelse .Seto til de behandlede filer, der viser, at brugerne ikke kan få adgang til dem. En ransomware note vil blive så aktiveres for at afpresse brugerne til at betale hackere en dekryptering gebyr.

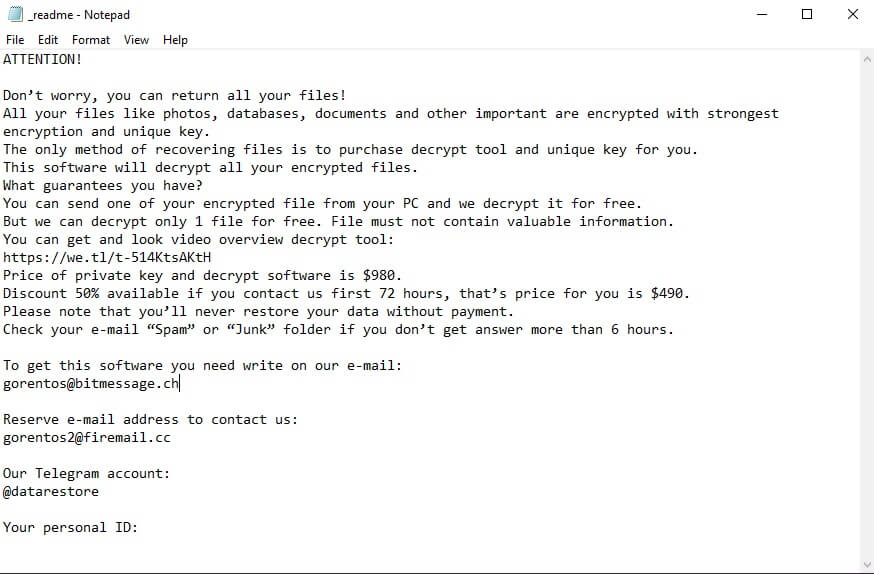

Her er en kopi af Seto virus’ løsesum budskab, som er opkaldt _readme.txt:

ATTENTION!

Må ikke bekymre dig, du kan returnere alle dine filer!

Alle dine filer som billeder, databaser, dokumenter og andre vigtige er krypteret med stærkeste kryptering og unik nøgle.

Den eneste metode til at inddrive filer er at købe dekryptere værktøj og unik nøgle for dig.

Denne software vil dekryptere alle dine krypterede filer.

Hvad garanterer du har?

Du kan sende en af dine krypterede fil fra din pc, og vi dekryptere det gratis.

Men vi kan kun dekryptere 1 fil til fri. Fil må ikke indeholde værdifulde oplysninger.

Du kan få og se video oversigt dekryptere værktøj:

https://we.tl/t-514KtsAKtH

Pris for private nøgle og dekryptere software er $980.

Rabat 50% tilgængelig, hvis du kontakter os først 72 timer, der er prisen for dig er $490.

Bemærk, at du aldrig vil gendanne dine data uden betaling.

Tjek din e-mail “Spam” eller “Junk” mappe, hvis du ikke får svar mere end 6 timer.For at få denne software, du har brug for at skrive på vores e-mail:

gorentos@bitmessage.chReserve e-mail-adresse til at kontakte os:

gorentos2@firemail.ccVores Telegram konto:

@datarestoreDin personlige ID:

Den løsesum skal IKKE betales under nogen omstændigheder. Denne handling kan ikke garantere for inddrivelse af .seto filer.

Fjern Seto Virus (Ransomware Removal Guide)

Hvis din computer-system fik inficeret med .Seto filer virus, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne ransomware så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computere. Du bør fjerne ransomware og følg trin-for-trin instruktioner guide nedenfor.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter Seto med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall Seto and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af Seto på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af Seto der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne Seto

Trin 5: Prøv at gendanne filer krypteret af Seto.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og Seto formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget vanskeligt at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

Seto-FAQ

What is Seto Ransomware?

Seto er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does Seto Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does Seto Infect?

Via flere måder.Seto Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of Seto is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .Seto files?

Du can't uden en dekryptering. På dette tidspunkt, den .Seto filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .Seto filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".Seto" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .Seto filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of Seto Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og lokalisere Seto ransomware og derefter fjerne det uden at forårsage yderligere skade på dine vigtige .eto-filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can Seto Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the Seto Research

Indholdet udgiver vi på SensorsTechForum.com, this Seto how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the Seto ransomware threat is backed with VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.