Er du bekendt med den skyggefulde trussel om STOP / DjVu ransomware, et cybersikkerhedsmareridt, der har hjemsøgt brugere siden 2018? Denne ondsindede software låser ikke kun dine elskede billeder væk, dokumenter, og videoer med en krypteringsnøgle, men kræver også en løsesum for deres returnering, udgør en kompleks udfordring for både ofre og cybersikkerhedseksperter. Med sine rødder dybt forankret i vildledende downloads og konstant udvikling til at overliste detektionsbestræbelser, STOP/DJVU ransomware symboliserer en betydelig og vedvarende fare i vores indbyrdes forbundne verden.

Denne artikel dykker ned i den indre funktion af STOP/DJVU ransomware, fra sine snedige infiltrationsmetoder til effektive strategier for forebyggelse, fjernelse, og bedring, udstyrer dig med viden til at beskytte dit digitale domæne mod denne formidable fjende.

STOP/DJVU Ransomware-oversigt

| Navn | STOP / DjVu Ransomware |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Filer krypteres på din computermaskine og kræver en løsesum, der skal betales for angiveligt at gendanne dem. |

| Symptomer | Det ondsindede program krypterer dine filer ved hjælp af AES og RSA krypteringsalgoritmer. Alle låste filer vil have en ny udvidelse vedhæftet dem. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

Hvad er STOP/DJVU Ransomware?

STOP/DJVU ransomware repræsenterer en sofistikeret form for malware, der infiltrerer systemer for at kryptere filer, i det væsentlige holder dem som gidsler. Opdaget oprindeligt i 2018, denne ransomware-variant krypterer brugere’ filer, herunder fotos, dokumenter, og videoer, ved at tilføje en af dens mange unikke filtypenavne såsom .djvu, .lkfr, .lkhy, .moia, eller .fatp. Efter vellykket kryptering, den kræver løsesum i bytte for dekrypteringsnøgler, fange brugere i en alvorlig knibe. Denne ransomware spreder sig typisk gennem vildledende downloads, såsom software-cracks og piratkopieret indhold, udnytte tiltrækningen ved fri adgang til at lokke intetanende brugere.

Den primære hensigt bag STOP/DJVU ransomware er at tvinge ofre til at betale en løsesum for at genvinde adgang til deres filer. Men, at betale løsesum giver ingen garanti for, at de krypterede filer vil blive gendannet. Denne ondsindede software bruger offentlig nøglekryptering, en sikker kryptering metode, der gør uautoriseret dekryptering utroligt udfordrende uden den tilsvarende private nøgle, kun holdt af angriberne.

Historien og udviklingen af STOP/DJVU Ransomware

Siden debuten i 2018, STOP/DJVU ransomware har udviklet sig markant, ved at blive en af de mest produktive ransomware-familier rettet mod enkeltpersoner over hele kloden. Dens tilpasningsevne er tydelig gennem udgivelsen af adskillige varianter, hver designet til at udnytte forskellige sårbarheder og undgå registrering af sikkerhedssoftware.

Udviklingen af STOP/DJVU ransomware er præget af dets udviklere’ løbende bestræbelser på at forfine sine mekanismer til levering og kryptering. I modsætning til tidlige versioner, der kan have været afhængige af enklere infektionsmetoder, nyere iterationer anvender mere sofistikerede taktikker, såsom udnyttelse af softwaresårbarheder og brug af omfattende phishing-kampagner. Denne tilpasningsevne sikrer dens fortsatte udbredelse og effektivitet i at kompromittere systemer.

Endvidere, STOP/DJVU-familiens vedholdenhed demonstreres af dens udviklere’ reaktioner på cybersikkerhedsforanstaltninger. Som sikkerhedsforskere og softwareudbydere arbejder for at neutralisere trusler ved at udvikle dekrypteringsværktøjer, skaberne af STOP/DJVU ransomware modvirker ved at udgive nye, ændrede versioner af malwaren. Dette igangværende kat-og-mus-spil gør STOP/DJVU til en konstant relevant og farlig trussel i nutidens digitale miljø.

Både enkeltpersoner og organisationer skal vedtage omfattende cybersikkerhedsforanstaltninger for at mindske risikoen ved STOP/DJVU ransomware. Investering i velrenommeret sikkerhedssoftware, ligesom SpyHunter, kan tilbyde afgørende beskyttelse mod sådanne ransomware-angreb. SpyHunters avancerede sikkerhedsfunktioner er designet til at opdage og fjerne ransomware-infektioner, giver brugerne ro i sindet og reducerer risikoen for at blive ofre for disse ondsindede trusler markant.

Adopter forsigtig online adfærd, såsom at undgå at downloade software fra ubekræftede kilder og vedligeholde opdaterede sikkerhedskopier af vigtige filer, kan også spille en væsentlig rolle i sikringen mod ransomware-angreb. Det er vigtigt at holde sig informeret om de seneste cybersikkerhedstrusler og at implementere proaktive foranstaltninger for at beskytte værdifulde data mod ransomware som STOP/DJVU.

Hvordan STOP/DJVU Ransomware inficerer dit system

At forstå, hvordan STOP/DJVU ransomware infiltrerer computere er afgørende for forebyggelse og hurtig reaktion. Denne ransomware-variant bruger flere strategier til at omgå sikkerhedsforanstaltninger og kryptere brugere’ filer, gøre bevidsthed og forsigtighed vigtige forsvarsforanstaltninger.

Almindelige infektionsmetoder anvendt af STOP/DJVU

STOP/DJVU ransomware anvender forskellige taktikker for at få uautoriseret adgang til systemer:

- Gratis programmer: Denne ransomware piggybacks ofte på freeware-programmer, der er downloadet fra tvivlsomme kilder, herunder torrent sites. Medfølgende softwarepakker kan indeholde skjult malware, der venter på at komme i gang, når den er installeret.

- Falske eksekverbare filer: Brugere, der downloader applikationsudvidelser (.exe-filer) fra upålidelige kilder kan utilsigtet starte ransomwaren. Disse falske eksekverbare filer udgiver sig ofte som legitim software eller opdateringer.

- Ondsindede Scripts: Besøg på kompromitterede websteder kan udløse ondsindede scripts, der downloader ransomware til din computer. Disse scripts kan aktiveres, når du klikker på vildledende annoncer eller advarsler.

- Usikre netværk: Netværk, der mangler ordentlig sikkerhed, kan blive kanaler til distribution af ransomware, især når du downloader eller deler filer på sådanne netværk.

- E-mail-phishing: Svigagtige e-mails, der efterligner velrenommerede enheder, kan narre brugere til at åbne vedhæftede filer eller klikke på links, der implementerer ransomware på deres systemer.

- Udnyttelse af softwaresårbarheder: Forældet eller ikke-patchet software giver mulighed for STOP/DJVU ransomware til at udnytte kendte fejl og infiltrere systemer.

At være på vagt og anvende sikker browsing og download-vaner er afgørende for at forhindre ransomware-infektion.

Tegn på, at din enhed kan være inficeret med STOP/DJVU

At genkende tegnene på en STOP/DJVU-infektion kan hjælpe med at afbøde dens virkning:

- Filudvidelsesændringer: En umiddelbar ledetråd er udseendet af ukendte udvidelser, såsom .djvu, tilføjet til dine filer, angiver kryptering.

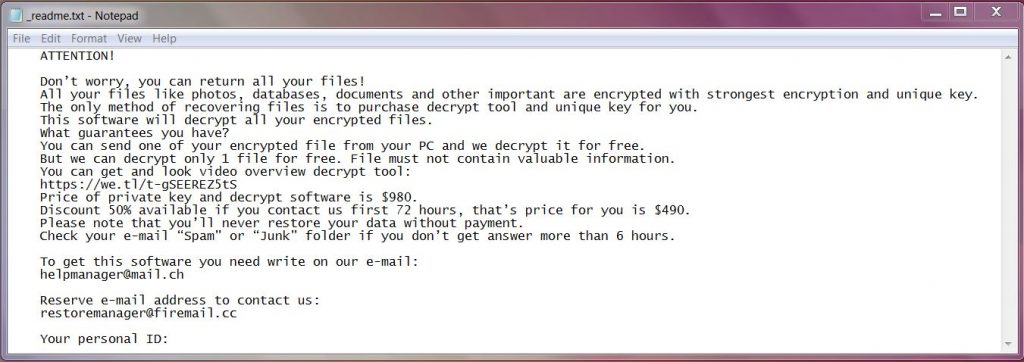

- Ransom Notes: At finde en readme.txt fil eller lignende løsesum note på dit skrivebord eller i mapper er et klart signal om ransomware-aktivitet.

- Manglende evne til at åbne filer: Hvis du ikke kan åbne filer, eller de ser rodet ud, det betyder sandsynligvis, at de er blevet krypteret.

- Systemets ydeevne forringes: Ransomware kan sænke din computer betydeligt, da den krypterer filer eller fungerer i baggrunden.

At møde disse tegn kræver hurtig handling. Beskyttelse mod yderligere skade betyder at afbryde forbindelsen til internettet og overveje professionel rådgivning, før du foretager nogen løsesum. Til omfattende beskyttelse og fjernelse af sådanne trusler, Anvendelse af en dedikeret sikkerhedsløsning som SpyHunter kan give realtidsforsvar og minimere risici forbundet med ransomware-infektioner.

Trin-for-trin guide til sikker fjernelse af STOP/DJVU Ransomware

At konfrontere STOP/DJVU ransomware kræver en beregnet tilgang til at sikre sikkerheden af dine data og integriteten af dit computersystem. Denne guide leder dig gennem en strategisk, trin-for-trin proces for at afbøde truslen fra denne udbredte ransomware.

Isolering af den inficerede maskine: Et afgørende første skridt

Før du dykker ned i fjernelsesprocessen, det er vigtigt at isolere den inficerede maskine. Det betyder at afbryde forbindelsen til internettet, slå delte netværk fra, og standse alle dataoverførsler. Ved at gøre det, du forhindrer ransomware i at sprede sig til andre enheder og beskytter din netværksintegritet. Her er simple, praktiske skridt:

- Afbryd forbindelsen til din enhed fra internettet, enten ved at slukke for Wi-Fi-forbindelsen eller ved at trække Ethernet-kablet ud.

- Sluk for Bluetooth og alle andre forbindelsesbaserede tjenester for at forhindre spredning.

- Underret din netværksadministrator eller sikkerhedsteam, hvis relevant, for at sikre en bredere systemsikkerhed.

Disse forebyggende handlinger hjælper med at begrænse truslen og skabe et sikkert miljø til fjernelse af malware.

Brug SpyHunter til automatisk at fjerne STOP/DJVU Ransomware

Efter isolering af den berørte maskine, det næste trin er at tackle ransomware direkte. Brug af et avanceret værktøj til fjernelse af malware som SpyHunter strømliner denne proces.

Fordelene ved at bruge SpyHunter til fjernelse af ransomware

SpyHunter er en kraftfuld software designet til at identificere, isolere, og eliminere malware, inklusive den berygtede STOP/DJVU ransomware. Det er lavet til brugere med alle tekniske baggrunde, tilbyder en ligetil, effektiv tilgang til fjernelse af malware. Her er de vigtigste fordele:

- Avancerede detektionsfunktioner: SpyHunter anvender sofistikerede algoritmer til at opdage både kendte og nye malwaretrusler.

- Brugervenlig grænseflade: Dens intuitive design forenkler virusfjernelsesprocessen, gør det tilgængeligt for alle brugere.

- Automatisk fjernelse: Når malware er opdaget, SpyHunter fjerner effektivt disse trusler med minimal brugerindblanding, mindske risikoen for menneskelige fejl.

- Regelmæssige opdateringer: Hyppige opdateringer sikrer, at SpyHunter er på forkant med de seneste cybersikkerhedstrusler, giver løbende beskyttelse af din enhed.

For at bruge SpyHunter til fjernelse af ransomware:

- Download og installer SpyHunter i henhold til de medfølgende instruktioner.

- Kør en scanning for at identificere skadelig software på din enhed.

- Følg anvisningerne for at fjerne eventuel opdaget malware, effektivt befri din enhed for STOP/DJVU ransomware.

Denne tilgang eliminerer ikke kun den umiddelbare trussel, men styrker også din enhed mod fremtidige infektioner, tilbyder ro i sindet i et digitalt miljø i konstant udvikling.

Dekryptér dine filer: Bekæmpelse af STOP/DJVU Ransomware

At blive offer for STOP/DJVU ransomware kan være en stressende oplevelse, med personlige eller vigtige filer pludselig uden for rækkevidde på grund af kryptering. Heldigvis, kampen mod denne form for cyberangreb er ikke håbløs. Forståelse af de tilgængelige værktøjer og metoder til dekryptering kan spille en afgørende rolle i gendannelse af dine data. Denne vejledning har til formål at forenkle dekrypteringsprocessen, giver et fyrtårn af håb for de berørte.

Identifikation af, om dine filer var krypteret med online- eller offlinenøgler

Det første skridt mod at dekryptere dine filer er at identificere den type nøgle, der bruges til at kryptere dem. STOP/DJVU ransomware varianter bruger enten online eller offline nøgler. Det er afgørende at afgøre, hvilken der blev brugt, da det i høj grad påvirker din tilgang til genopretning. Offline nøgler genbruges på tværs af flere ofre, gør dekryptering mere ligetil, når først en nøgle er gendannet af cybersikkerhedseksperter. I modsætning, online nøgler er unikke for hvert offer, komplicerer dekrypteringsprocessen på grund af krypteringens specificitet.

For at fastslå, hvilken type kryptering der bruges på dine filer, undersøge løsesumsedlen efterladt af angriberne eller brug dekrypteringsværktøjer leveret af velrenommerede cybersikkerhedsfirmaer, som ofte automatisk identificerer krypteringstypen.

Udforskning af tilgængelige dekrypteringsværktøjer til STOP/DJVU-filer

Der er udviklet flere værktøjer til at hjælpe ofre for STOP/DJVU ransomware med at dekryptere deres filer. Tilgængeligheden og effektiviteten af disse værktøjer kan variere baseret på den krypteringsnøgletype, der blev brugt under angrebet. Sådan fortsætter du med de mest almindeligt anbefalede dekrypteringsløsninger:

- EmsiSoft Decryptor til STOP Djvu: Dette er et bredt anbefalet værktøj til ofre, hvis filer blev krypteret med offline nøgler. Det er ligetil at bruge:

- Download EmsiSoft Decryptor til STOP Djvu fra den officielle hjemmeside.

- Kør programmet og følg vejledningen på skærmen for at starte dekrypteringsprocessen.

- Hvis dine data blev krypteret med en offlinenøgle, værktøjet kan muligvis gendanne dine filer.

- Online nøgledekryptering: Hvis dine filer var krypteret med en onlinenøgle, processen bliver sværere. Da hver nøgle er unik, at gendanne dine filer uden den specifikke nøgle er udfordrende. Det anbefales at tjekke for opdateringer om dekrypteringsværktøjer og fællesskabsfora regelmæssigt, da nye nøgler eller metoder kan dukke op.

- Søger efter nye dekrypteringer: Besøg jævnligt velrenommerede kilder såsom ID Ransomware-webstedet eller EmsiSofts dekrypteringsværktøjsside for opdateringer om nye dekrypteringsløsninger, der er blevet udviklet.

Når man beskæftiger sig med kryptering med en onlinenøgle, Det er afgørende at bevare håbet og holde sig informeret. Selvom øjeblikkelig dekryptering måske ikke er mulig, cybersikkerhedssamfundets kontinuerlige indsats fører ofte til gennembrud, der kan lette gendannelsen af dine filer i fremtiden.

I tilfælde, hvor dekryptering ikke umiddelbart er mulig med de tilgængelige værktøjer, at praktisere god digital hygiejne ved at sikkerhedskopiere dine data regelmæssigt og bruge sikkerhedssoftware som SpyHunter kan give et proaktivt forsvar mod fremtidige ransomware-angreb og forenkle gendannelsen, hvis du bliver et offer.

Kan STOP/DJVU dekrypteres? [Tilgængelig Decrypter]

Kort, det kan være, afhængigt af versionen af ransomware.

Der er et dekrypteringsværktøj frigivet til DJVU, som kræver .NET Framework 4.5.2 installeret eller en nyere version. Værktøjet blev oprindeligt udgivet til .puma, .pumax, .Pumas versioner af cryptovirus. Michael Gillespie reguralrly opdaterer den til at støtte nyopdagede verions som .format, .adgang, .Nderod, .bopador, .novasof, .dodoc, .todar og andre. Husk, at værktøjet kræver et par af en originalfil og dens krypterede version.

STOP/DJVU-versioner, der kan dekrypteres

Som forklaret af dekrypteringsudvikleren, for alle versioner af STOP Djvu, filer kan dekrypteres med succes, hvis de blev krypteret med en offline nøgle, som vi har.

Til ældre Djvu-varianter, filer kan også dekrypteres ved hjælp af krypterede/originale filpar indsendt til STOP Djvu Submission-portalen. Denne metode, dog, gælder ikke for nye Djvu-filer, der er krypteret efter august 2019.

EmsiSoft-dekrypteringen er i stand til at dekryptere 148 varianter af den løsesumskrævende software ud af 202+ tilgængelig. Følgende udvidelser understøttes af dekryptering værktøj:

→ .mere, .hese, .Seto, .kortet, .betale, .meds, .kvag, .herre, .karl, .næse, .Noos, .kuub, .reco, .bora, .planer, .var, .blishøne, .Derp, .MEKA, .moské, .Peet, .mbed, .kodg, .zobm, .MSOP, .skyld, .mkos, .NBE'er, .Rehab, .bold, .Repp, .Alka, .skygge, .DjVu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .DjVu, .djvur, .djvut, .pdff, .tror, .tfude, .tfudet, .tfudeq, .rumba, .adobe, .adobee, .blæser, .promotions, .Salgsfremmende, .promorad, .promock, .promok, .promorad2, .kroput, .kroput1, .pulsar1, .kropun1, .charck, .banke, .kropun, .charcl, .doples, .lys, .luceq, .chech, .lindrer, .vej, .Tronas, .udgift, .Grove, .til mainstream, .roland, .refols, .raldug, .Etol, .guvara, .browec, .norvas, .moresa, .vorasto, .hrosas, .kiratos, .Todrius, .hofos, .roldat, .dutan, .kiss, .fedasot, .berost, .forasom, .fordan, .CODN, .codnat1, .vittigheder, .dotmap, .Radman, .ferosas, .rectot, .SkyMap, .mogera, .rezuc, .sten-, .redmat, .lancet, .davda, .Poret, .pidom, .greb, .heroset, .boston, .muslat, .gerosan, .vesad, .Horon, .ikke finde, .udveksling, .fra, .lotep, .nusar, .tillid, .besub, .cezor, .Lokas, .dildoer, .slave, .Vusd, .Herad, .berosuce, .havde, .Gusau, .madek, .Darus, .tocue, .lapoi, .todar, .dodoc, .bopador, .novasof, .ntuseg, .Nderod, .adgang, .format, .nelasod, .mogranos, .cosakos, .nvetud, .Lotej, .kovasoh, .Prandel, .zatrov, .indtaste, .brusaf, .londec, .krusop, .mtogas, .Soh, .nacro, .pedro, .nuksus, .vesrato, .masodas, .cetori, .stirre, .gulerødder, .mere, .hese, .Seto, .kortet, .betale, .kvag, .karl, .næse, .Noos, .kuub, .reco, .bora

Hvis du ser din variant blandt dem ovenfor, det bør være 100% dekrypteres nu.

Forebyggelse er bedre end helbredelse: Sådan beskytter du dig mod Ransomware-angreb

Med den digitale tidsalder følger den øgede risiko for ransomware-angreb, hvor dine dyrebare data krypteres og opbevares til løsesum. Den gode nyhed er, med proaktive tiltag, du kan minimere risikoen for et brud markant. I denne diskussion, vi vil udforske nøglestrategier til at beskytte din digitale atmosfære effektivt.

Effektive strategier til at sikkerhedskopiere dine data regelmæssigt

Regelmæssige sikkerhedskopier af data er dit sikkerhedsnet i tilfælde af et ransomware-angreb. Her er nogle brugervenlige metoder til at sikre, at dine data forbliver sikre:

- Eksterne lagerenheder: Brug eksterne harddiske eller USB-drev til at sikkerhedskopiere dine filer. Afbryd og gem disse på et sikkert sted, når sikkerhedskopieringen er færdig, for at forhindre dem i at blive målrettet i et angreb.

- Skytjenester: Cloud storage er en praktisk måde at sikre, at dine filer er tilgængelige, selvom dine lokale enheder er kompromitteret. Tjenester som Microsoft OneDrive giver mulighed for problemfri backup og synkronisering på tværs af enheder, sikre, at dine data ikke kun sikkerhedskopieres, men også opdateres på tværs af alle enheder.

- Opdel dit drev: Ved at opbevare dit operativsystem og dine personlige filer på separate drevpartitioner, du kan beskytte dine data, selvom du har brug for at tørre din OS-partition ren. Denne metode tilføjer et ekstra lag af datasikkerhed.

Ved at implementere disse backup-strategier, at komme sig efter et ransomware-angreb bliver en overskuelig proces snarere end et katastrofalt tab af data.

Vigtigheden af at holde din software opdateret

Forældet software er et primært mål for ransomware-angreb på grund af sikkerhedssårbarheder, der ikke er blevet rettet. Følg disse enkle, men effektive trin for at forbedre din digitale sikkerhed:

- Aktiver automatiske opdateringer: Dette sikrer, at software, især dit operativsystem og sikkerhedsløsninger, er altid opdateret med de nyeste sikkerhedsrettelser.

- Regelmæssige softwareaudits: Gennemgå og opdater regelmæssigt alle softwareapplikationer for at mindske potentielle adgangspunkter for ransomware.

Vedligeholdelse af softwareopdateringer er en ligetil, men alligevel afgørende forholdsregel mod ransomware-infiltration, skærme dit digitale miljø mod kendte sårbarheder.

Hvorfor det er vigtigt at investere i omfattende sikkerhedsløsninger som SpyHunter

I kampen mod stadig mere sofistikerede ransomware-trusler, omfattende sikkerhedsløsninger står som dine årvågne vogtere. SpyHunter, med dens robuste anti-malware-egenskaber, giver afgørende fordele:

- Proaktiv beskyttelse: SpyHunters dynamiske scanningsmotor er designet til at opdage og modarbejde ransomware-angreb, før de kan kryptere dine filer, giver realtidsbeskyttelse, der tilpasser sig nye trusler.

- Omfattende trusselsdetektion: Bruger avancerede algoritmer, SpyHunter identificerer og neutraliserer en bred vifte af digitale trusler, at sikre omfattende sikkerhed for dit system.

- Sindsro: Med SpyHunters beskyttelsesforanstaltninger på plads, du kan navigere i den digitale verden med tillid, at vide, at dit system er beskyttet mod forskellige cybersikkerhedstrusler.

Investering i en altomfattende sikkerhedsløsning som SpyHunter forbedrer ikke kun dit forsvar mod ransomware, men styrker også dit digitale privatliv og integritet mod et spektrum af cybertrusler. Omfavn SpyHunter for en styrket sikkerhedsposition, der holder dit digitale liv sikkert.

Forstå Ransomware: Et nærmere kig på STOP/DJVU's mekanik

Ransomware, i sin mest grundlæggende form, er en type ondsindet software designet til at blokere adgangen til et computersystem, indtil en sum penge er betalt. STOP / DjVu ransomware, dog, tager denne manipulation til et andet niveau ved at anvende avancerede krypteringsmetoder til at låse filer individuelt – hvilket gør det særligt udfordrende at vende skaden uden den unikke dekrypteringsnøgle. Denne variant er primært rettet mod Windows-brugere, udnyttelse af sårbarheder eller brugerforsømmelse som at downloade piratkopieret software eller klikke på vildledende links.

Processen begynder, når ransomwaren infiltrerer et system, normalt maskeret som en legitim download. Ved udførelse, den scanner for bestemte filtyper – såsom dokumenter, billeder, og multimediefiler – og krypterer dem ved hjælp af sofistikeret offentlig nøglekryptografi. Det betyder, at den bruger en offentlig nøgle til at kryptere filerne og kræver, at offeret køber en privat nøgle til dekryptering. For at bevare en antydning af brugervenlighed, STOP/DJVU krypterer kun de første 5 MB af dataene, sikre, at brugeren stadig kan betjene systemet og, vigtigere, adgang til internettet for at betale løsesummen.

Hvad gør STOP/DJVU anderledes end andre ransomware-varianter?

Det, der adskiller STOP/DJVU fra andre ransomware-familier, er dens store mængde af varianter og dens aggressive udviklingshastighed. Med navne som .djvu, .lkfr, .lkhy, blandt andre, hver variant anvender en unik filtypenavn til krypterede filer, gør dem let identificerbare, men svære at låse op uden den tilsvarende dekrypteringsnøgle. Denne konstante udvikling hjælper ransomware med at undgå opdagelse af sikkerhedssoftware, da nye versioner i første omgang kan flyve under antivirusprogrammernes radar’ databaser.

Desuden, STOP/DJVU ransomware-familien demonstrerer en præference for at udnytte mindre kræsne internetbrugere, der kan deltage i at downloade piratkopieret indhold eller software-cracks. Denne målretningsstrategi udvider ikke kun dens pulje af potentielle ofre, men udnytter også en niche, der er mindre tilbøjelige til at søge officiel hjælp på grund af den tvivlsomme lovlighed af deres aktiviteter.

Den psykologiske taktik, der anvendes af cyberkriminelle bag ransomware

De cyberkriminelle bag STOP/DJVU ransomware udnytter psykologiske taktikker til at presse ofrene til at betale løsesummen. Ved kryptering af de målrettede filer, ransomware efterlader en seddel, der normalt kræver betaling i cryptocurrency, lover en dekrypteringsnøgle til gengæld. Denne note fremhæver ofte et tidsbegrænset tilbud, hvor løsesummen ville fordobles efter en vis periode, skabe en følelse af uopsættelighed.

Ved at navngive de krypterede filer med genkendelige udvidelser og efterlade løsesumsedler, der er nemme at finde, disse kriminelle spiller på ofrene’ frygt og desperation. Strategien er klar: at skabe et scenario, hvor betaling af løsesum virker som den nemmeste og hurtigste måde at genvinde adgang til dyrebare data. For mange, især dem, der ikke er forberedte med nylige sikkerhedskopier eller dem, der ikke er bekendt med, hvordan ransomware fungerer, presset for at overholde kan føles overvældende.

I situationer, hvor beskyttelse mod sådanne trusler er tilstrækkelig, at bruge sikkerhedssoftware som SpyHunter kan tilbyde en effektiv forsvarslinje. SpyHunters avancerede funktioner er designet til at opdage og fjerne ransomware-varianter, inklusive dem fra STOP/DJVU-familien, derved give brugerne et væsentligt værktøj i kampen mod ondsindede cybertrusler.

Eftervirkninger og bedring: Genopbygning efter et Ransomware-angreb

At komme sig over et ransomware-angreb er en proces, der kræver omhyggelig planlægning og handling. Når den umiddelbare trussel er neutraliseret, det er afgørende at fokusere på at gendanne dine data sikkert og beskytte dit privatliv. Her er nogle vigtige skridt at tage:

- Vurder omfanget af skaden: Vurder, hvilke filer der er blevet krypteret, og bestem angrebets sværhedsgrad. Dette vil hjælpe med at beslutte de næste skridt, og om professionel hjælp er nødvendig.

- Fjern malwaren: Før enhver genopretningsindsats, sikre, at den skadelige software er fuldstændig fjernet fra dit system. Hvis du ikke gør det, kan det resultere i genkryptering af gendannede filer eller yderligere spredning af malwaren.

- Brug Systemgendannelse: Hvis muligt, brug Windows Systemgendannelse til at gendanne dit system til et punkt, før infektionen opstod. Dette kan hjælpe med at fjerne ændringer foretaget af ransomware uden at påvirke personlige filer.

- data Recovery: Brug datagendannelsesværktøjer, ligesom Recuva, for at forsøge at gendanne krypterede filer. Selvom ikke alle filer muligvis kan gendannes, dette trin er afgørende for at redde så mange data som muligt.

- Styrk dine cybersikkerhedsforanstaltninger: Eftergendannelse er det perfekte tidspunkt til at forbedre dine sikkerhedsprotokoller. Dette inkluderer opdatering af software, styrkelse af adgangskoder, og implementering af multi-faktor autentificering for at beskytte mod fremtidige angreb.

- regelmæssige sikkerhedskopier: Etabler en disciplineret tilgang til regelmæssigt at sikkerhedskopiere dine vigtige filer. At have sikkerhedskopier på et eksternt drev eller cloud-lager kan væsentligt mindske skaderne forårsaget af fremtidige ransomware-angreb.

Huske, vejen til bedring handler ikke kun om at genoprette det tabte, men også at styrke dit forsvar for at sikre bedre beskyttelse fremover.

Hvornår skal man søge professionel hjælp: Rådgivende cybersikkerhedseksperter

I nogle situationer, kompleksiteten af angrebet og den berørte enheds tekniske kapacitet kan gøre det nødvendigt at søge professionel hjælp. Her er det, når det bliver afgørende at konsultere cybersikkerhedseksperter:

- Specialiseret viden og erfaring: Cybersikkerhedseksperter bringer et væld af specialiseret viden og erfaring, især i ransomware recovery. Deres kendskab til de seneste trusler og tendenser kan være uvurderlig.

- Adgang til avancerede værktøjer: Professionelle har adgang til de mest avancerede værktøjer til effektiv fjernelse af malware og datagendannelse, som måske ikke er let tilgængelig for den gennemsnitlige bruger.

- Strategisk vejledning: Ud over øjeblikkelig bedring, eksperter kan give strategisk vejledning til at forbedre din sikkerhedsstilling. Dette inkluderer skræddersyet rådgivning om forebyggelse af fremtidige angreb og forbedring af din overordnede cybersikkerhedsstrategi.

Beslutningen om at konsultere fagfolk afhænger af forskellige faktorer, men husk, hurtig og informeret handling er afgørende. Cybersikkerhedseksperter hjælper ikke kun med genopretning, men spiller også en central rolle i at styrke dit forsvar mod fremtidige trusler. I tilfælde, hvor angrebets kompleksitet overvælder dine tekniske muligheder, at nå ud til eksperter kan markant øge dine chancer for vellykket genopretning og sikre dit digitale miljø mod nye trusler.

I sammenhænge, hvor diskussioner om sikkerhedsforanstaltninger, værktøjer til fjernelse af malware, eller systemgendannelse er relevante, SpyHunter fremstår som en magtfuld allieret. Dens evner til at identificere og fjerne malware, udover at give realtidsbeskyttelse, gør SpyHunter til en passende anbefaling til brugere, der ønsker at forbedre deres cybersikkerhedsposition.

Bliver på forkant: Fremtiden for ransomware-forsvarsstrategier

Kampen mod ransomware er i gang og udvikler sig. Som cyberkriminelle forfiner deres teknikker, det samme må vores forsvarsstrategier. Ser frem til, det er afgørende, at både organisationer og enkeltpersoner tager en proaktiv tilgang til cybersikkerhed. Dette inkluderer at holde sig orienteret om de seneste ransomware-trends og gøre brug af avancerede sikkerhedsløsninger som SpyHunter, som tilbyder realtidsbeskyttelse mod nye trusler. Ved at prioritere opdateringer, ved at bruge smart sikkerhedspraksis, og investere i omfattende beskyttelse, vi kan være et skridt foran i kampen mod ransomware.

Nye teknologier inden for cybersikkerhed og deres rolle i bekæmpelse af ransomware

Landskabet af ransomware-forsvar bliver radikalt transformeret af nye teknologier. Kunstig intelligens (AI) og maskinlæringsalgoritmer er på forkant, at levere sofistikerede midler til at opdage og neutralisere trusler, før de kan gøre skade. Blockchain-teknologi tilbyder også et nyt lag af sikkerhed ved at muliggøre sikrere transaktionsmetoder, der kan minimere effektiviteten af ransomware-angreb rettet mod økonomisk afpresning. I mellemtiden, skybaserede sikkerhedsløsninger bliver mere og mere populære for deres evne til at levere dynamiske og skalerbare forsvar, der kan tilpasse sig den voksende kompleksitet af ransomware-taktik. Inkorporering af disse teknologier i cybersikkerhedsstrategier forbedrer en organisations evne til effektivt at beskytte mod sofistikerede ransomware-angreb.

Fællesskab og juridiske bestræbelser på at bekæmpe ransomware-truslen

Kampen mod ransomware strækker sig også ud over teknologiske løsninger til at omfatte samfundsmæssige og juridiske indsatser. Informationsdeling mellem virksomheder, cybersikkerhedseksperter, og internationale retshåndhævende myndigheder har vist sig at være uvurderlige til at være på forkant med ransomware-kampagner. Disse samarbejdsbestræbelser letter hurtig spredning af trusselsefterretninger, hjælper med at lukke ned for angreb, før de spreder sig vidt. Endvidere, regeringer over hele verden håndhæver strengere regler og sanktioner mod cyberkriminelle, sigter mod at afskrække oprettelse og distribution af ransomware. Det er gennem denne kombination af samfundsbevidsthed, sagsanlæg, og implementeringen af avancerede sikkerhedsforanstaltninger, som vi kan håbe på at gøre betydelige indhug mod ransomware-truslen i de kommende år.

Endelige indsigter: Forbedring af dit forsvar mod STOP/DJVU Ransomware

Efterhånden som truslen om STOP/DJVU ransomware fortsætter med at udvikle sig, Det har aldrig været mere kritisk at forbedre dine cybersikkerhedsforanstaltninger. Denne endelige indsigt sigter mod at udstyre dig med praktiske trin og strategier til at styrke dit forsvar mod denne gennemtrængende trussel.

Hjørnestenen i en solid forsvarsstrategi mod ransomware-angreb er en informeret og proaktiv holdning. Ved at forstå, hvordan ransomware spredes og de mest almindelige fælder, der bruges af cyberkriminelle, såsom phishing-e-mails og ondsindede downloads, du kan reducere din sårbarhed markant.

Nøglestrategier for forbedret beskyttelse:

- Regelmæssige opdateringer: Hold dit operativsystem og al software opdateret. Cyberkriminelle udnytter ofte kendte sårbarheder i software til at igangsætte deres angreb. Ved at sikre, at dit system altid er opdateret, du lukker disse sikkerhedshuller og gør det sværere for angribere at infiltrere dit digitale miljø.

- Backup af dine data: Sikkerhedskopier regelmæssigt dine vigtige filer og data til en ekstern lagringsløsning eller cloud-tjeneste. Denne handling kan være dit sikkerhedsnet, sikre, at i tilfælde af et angreb, du har uinficerede kopier af dine oplysninger, som kan gendannes.

- Brug Trusted Security Solutions: Anvendelse af velrenommerede antivirus- og anti-malware-løsninger giver et afgørende skjold mod ransomware-angreb. Produkter som SpyHunter er designet til at opdage og neutralisere trusler som STOP/DJVU ransomware, før de kan kryptere dine filer. At integrere sådanne sikkerhedsværktøjer i dit cybersikkerhedsværktøj forbedrer ikke kun dit forsvar, men giver også ro i sindet.

- Uddan dig selv og andre: Hold dig informeret om de seneste ransomware-trusler, og del denne viden med venner, familie, og kolleger. At forstå de taktikker, som cyberkriminelle bruger til at sprede ransomware, kan reducere chancerne for vellykkede angreb markant.

- Øv Sikker browsing: Vær forsigtig, når du surfer på internettet; undgå at klikke på mistænkelige links eller downloade software fra ubekræftede kilder. Denne enkle, men effektive vane kan forhindre ondsindet software i at få adgang til dit system.

Gendannelse fra et ransomware-angreb kan være udfordrende, men ved at følge disse forebyggende foranstaltninger, du kan reducere risikoen og påvirkningen markant. Selvom ikke alle krypterede filer kan gendannes, at have en kombination af opdaterede sikkerhedskopier, gode cybersikkerhedsvaner, og kraftfuld sikkerhedssoftware som SpyHunter vil placere dig i en stærk position til at forsvare dig mod STOP/DJVU ransomware og andre digitale trusler.

Sammenfattende, vedligeholde regelmæssige sikkerhedskopier, ved hjælp af pålidelige antivirusløsninger som SpyHunter, opdatering af din software, at praktisere sikre browsing-vaner, og at holde sig informeret om ransomware-trusler er altafgørende. Ved at vedtage disse strategier, du beskytter ikke kun dine digitale aktiver, men bidrager også til den bredere kamp mod ransomware.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan for STOP/DJVU Ransomware with SpyHunter Anti-Malware Tool

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall STOP/DJVU Ransomware and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, created by STOP/DJVU Ransomware on your computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, created by STOP/DJVU Ransomware there. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot Your PC In Safe Mode to isolate and remove STOP/DJVU Ransomware

Trin 5: Try to Restore Files Encrypted by STOP/DJVU Ransomware.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infections and STOP/DJVU Ransomware aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

STOP/DJVU Ransomware-FAQ

What is STOP/DJVU Ransomware Ransomware?

STOP/DJVU Ransomware is a ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does STOP/DJVU Ransomware Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does STOP/DJVU Ransomware Infect?

Via several ways.STOP/DJVU Ransomware Ransomware infects computers by being sent via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of STOP/DJVU Ransomware is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .STOP/DJVU Ransomware files?

Du can't uden en dekryptering. På dette tidspunkt, den .STOP / DjVu Ransomware filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .STOP / DjVu Ransomware filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".STOP / DjVu Ransomware" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .STOP / DjVu Ransomware filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of STOP/DJVU Ransomware Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

It will scan for and locate STOP/DJVU Ransomware ransomware and then remove it without causing any additional harm to your important .STOP/DJVU Ransomware files.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can STOP/DJVU Ransomware Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the STOP/DJVU Ransomware Research

Indholdet udgiver vi på SensorsTechForum.com, this STOP/DJVU Ransomware how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the STOP/DJVU Ransomware ransomware threat is backed with VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.

Jeg har brug for decryptor af stop djvu ransomware virus og alle mine filer er låst med .Orkf extension jeg har brug for opdateret version af decryptor gratis plz giv mig en løsning på dette hvis muligt.

Boa noite amigos! Tambem estou com mesmo problema stop.djvu (arquivo: .maak

Se alguem conseguir poste aqui por favor! Obrigado!!!

Er der nogen løsning på online-nøglen til .orkf lige nu? Tak.

I Had virus BTOS

Hej allesammen, god aften, Hvordan har du det?

Mit navn er Wellington og jeg bor i Brasilien

Jeg har en stor udfordring. Min pc var inficeret af en VFGJ-udvidelsesransomware. Følger nogle tutorials, Det lykkedes mig at fjerne virussen fra min pc, men jeg kan ikke gendanne mine filer. Jeg beder om hjælp til at forsøge at løse sagen, hvis der selvfølgelig er noget her!

Alguma solução for ransomware (.Ckae)?

Bom dia, amigos! Tambem estou com mesmo problema stop.djvu (extensão: .hgsh)

Se alguem conseguir poste aqui por favor! Obrigado!!!

Hej Milena, Jeg blev angrebet af ransomware. todos mis archivos en el disco externo fueron encriptados.

Se les ha agregado la extensión uuio.

Et los program på el disco “C” se les eliminó las licencias y no abren

venligst, indicame si el descifrador de la variante no está disponible.

Santa Milena.

EN MI COMPU ENCONTRE NUEVA VARIANTE DE .MIIA Y .BBBW, DE LA CUAL CON ESTE PRODUCTO NO LO PUEDO SOLUCIONAR, ME TIRA EL PROGRAMA QUE ES UNA NUEVA VARIANTE. ESTO ME APARECIO EN ESTA SEMANA. PLEASE kan du hjælpe mig

Min pc blev inficeret med .ygkz ransomeware virusudvidelse i februar, 2021. Prøvede det gratis værktøj til at dekryptere mine filer, men det mislykkedes. efter scanning, sagde dette værktøj, mine filer blev krypteret med onlinenøgler. Jeg kunne stadig ikke gendanne mine filer. Hjælp mig venligst alligevel, hvis du kan.

Oi, estou com meu HD externo com arquivos criptografados e eu dou aulas, jeg er desperat, o ransomware EWDF, nenhum decodificador server ainda. Mig ajudem, venligst! Já fiz os procedimentos da remoção do vírus, isto aconteceu em 28.05.2022. E até agora estou aguardando as empresas a criarem um novo decodificador para este ransomware. Se que terei que pagar eller resgate en estes hackere?? Existe punidade para eles? Meu coração está muito partido.

Hej, virker dekryptering af software til onlinenøgle? Fordi der står, at der ikke er fundet nogen nøgle, når jeg downloader og prøver tingen.

Er der nogen løsninger til at dekryptere BBII-udvidelse???

Hola estaria necesitandoel desincriptador para la variable .oori. ya que me tira fejl. desde ya muchas gracias

Jeg har brug for .pahd virus dekrypteringsnøgle pls nogen hjælp..

Hola habra una solucion para desencriptar o descifrar extension ghas que es variante STOP/DJVU

meget præocupado

Hej. Crees que me funcione con Ransomare .Koti es del 2020 y arkiv mi disco

je fais tous le necessaire

tous les fichiers sont endomagés extesion : .qqjj

j ai essayé emsisoft

og voila beskeden :

Varsel: dette id ser ud til at være en online-id, dekryptering er umuligt

ebbn decrypter ?

Ransomeware inficerer ikke slettede filer. Så efter fjernelse af virussen kan du scanne din computer med recuva freeware for slettede filer. Det vil finde en masse slettede filer, som forhåbentlig kan gendannes. Efter gendannelse kan du åbne disse filer og se, om de er vigtige for dig. Det er noget arbejde, men i mit tilfælde fandt jeg vigtige filer.

For eksempel hvis du har en fil, som du opdaterer hver måned, gemmer du den som april.docx og sletter march.docx. April.docx er inficeret og ulæselig. Men der er en god chance for, at du kan gendanne march.docx. Held og lykke.