Hvad er Ransomware?

Ransomware er en type ondsindet software, der truer med at offentliggøre ofrets data eller permanent blokere adgangen til dem, medmindre der betales løsesum. Selvom det kan påvirke enkeltpersoner, dets primære mål omfatter ofte virksomheder, regerings kontorer, og andre organisationer, der har følsomme data. Dette ondsindede program krypterer filer på det inficerede system, hvilket gør dem utilgængelige, og kræver løsesum, normalt i cryptocurrency, at give dekrypteringsnøglen.

De seneste års stigning i ransomware fremhæver en betydelig cybertrussel, med notoriske eksempler som CryptoLocker, WannaCry, og NotPetya demonstrerer dets destruktive potentiale.

Ransomware – Detaljer

| File Extension | Afhængig af varianten |

| Type | Malware, Cryptovirus |

| Kort beskrivelse | Den ransomware krypterer filer på din computer og kræver en løsesum, der skal betales til angiveligt inddrive dem. I andre tilfælde, ransomware-operatører bruger dobbelt- og tredobbelt afpresningsteknikker, hvor de truer med at frigive stjålne data til offentligheden. |

| Symptomer | Krypterede data; en løsesum note tabes |

| Distributionsmetode | Spam e-mails, Sårbarhedsudnyttelse |

| Værktøj Detection |

Se, om din Mac er blevet påvirket af Ransomware

Hent

Værktøj til fjernelse af malware

|

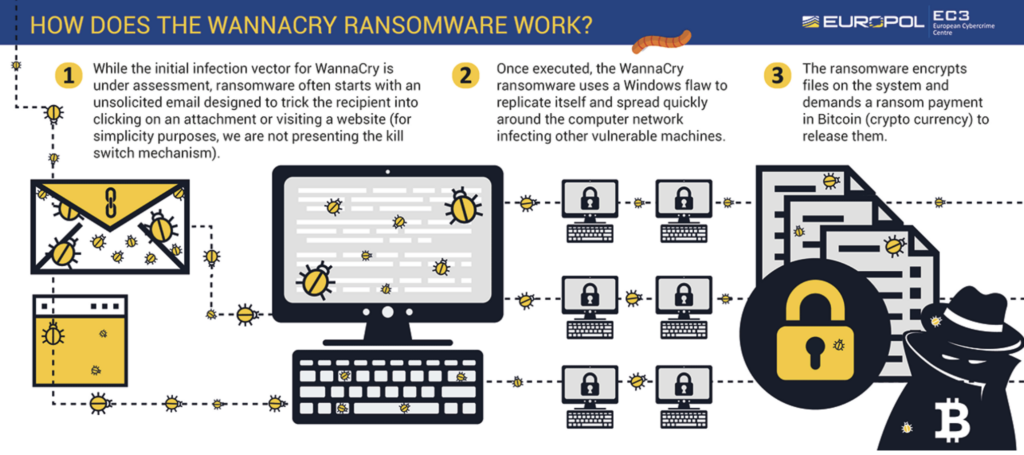

Spredning og distribution af ransomware

Ransomware kommer typisk ind gennem tilsyneladende uskadelige handlinger, gør almindelig onlineadfærd til en risiko. Fælles indgangspunkter omfatter:

- Phishing e-mails. Disse er vildledende e-mails, der narrer modtagere til at klikke på ondsindede links eller vedhæftede filer. De ser ofte ud til at være fra velrenommerede kilder, gør dem yderst effektive.

- Udnyttede sårbarheder. Upatchet software er et primært mål for angribere. Ved at udnytte kendte sikkerhedshuller, de kan injicere ransomware uden brugerinteraktion.

- Brute force-angreb. Angribere bruger automatiserede værktøjer til at gætte svage adgangskoder, at få uautoriseret adgang til systemer.

Hvert indgangspunkt repræsenterer et potentielt sikkerhedshul, der kan minimeres med årvågne digitale hygiejnepraksis og implementering af sikkerhedsforanstaltninger såsom multifaktorautentificering (MFA) og regelmæssige softwareopdateringer.

En af de mest almindelige måder, hvorpå ransomware spredes er igennem vedhæftede filer, i smart kuraterede phishing-beskeder. Angribere sender phishing-e-mails eller ondsindede e-mails designet til at narre modtagere til at åbne en inficeret fil. Disse e-mails bruger ofte social engineering-teknikker, såsom at efterligne betroede kontakter eller virksomheder, for at øge sandsynligheden for, at målet åbner e-mailen og downloader den vedhæftede fil.

I mere sofistikerede angreb, spyd-phishing er ansat, hvor e-mailen er tilpasset til specifikke personer eller organisationer, få angrebet til at virke mere troværdigt.

Inde i disse vedhæftede filer, ransomware lurer ofte i filer, der indeholder en ondsindet makro. Når offeret aktiverer makroen, at tro, at det er en harmløs funktion, ransomwaren udføres og begynder at kryptere filer på systemet.

Ud over e-mail, exploit kits er en anden metode, der bruges til at distribuere ransomware. Disse kits udnytter sårbarheder i software eller operativsystemer, tillader angribere at implementere ransomware på systemer uden at kræve, at brugeren interagerer med en e-mail eller fil. Malvertisements (ondsindede reklamer) også spille en rolle i ransomware distribution, optræder ofte på lovlige websteder. Når brugere klikker på disse kompromitterede annoncer, de omdirigeres til websteder, der udnytter sårbarheder og installerer ransomware.

For cyberkriminelle, der mangler den tekniske ekspertise til at udvikle ransomware, Ransomware as a Service (Raas) er opstået. RaaS leverer færdiglavede ransomware-sæt, som kriminelle kan lease, tilbyder en lav adgangsbarriere for potentielle angribere til at lancere deres egne ransomware-kampagner.

For at bekæmpe disse trusler, organisationer er afhængige af en kombination af sikre e-mail-gateways og sikre web-gateways. Sikre e-mail-gateways hjælper med at bortfiltrere ondsindede e-mails og phishing-e-mails, stoppe ransomware, før det når brugernes indbakker. Tilsvarende, sikre webgateways forhindrer brugere i at få adgang til farlige websteder, der kan levere ransomware via fejlannonceringer eller udnyttelsessæt.

Som svar på stigningen i målrettede angreb, målrettede angrebsbeskyttelsesløsninger er også blevet kritiske. Disse systemer tilbyder avancerede sikkerhedslag, der forsvarer sig mod meget skræddersyede angreb som spear-phishing, hvor traditionelle forsvar måske fejler. Ved at bruge en flerlags tilgang, kombinerer socialt ingeniørmæssigt forsvar, phishing-detektion, og sikre gateways, organisationer kan bedre beskytte sig selv mod den udbredte og udviklende trussel fra ransomware.

Indvirkning af Ransomware på virksomheder og enkeltpersoner

Så, hvorfor skulle dette bekymre dig? Ransomware diskriminerer ikke, da det kan målrettes mod enhver, fra små virksomheder til store virksomheder, såvel som individuelle brugere. Konsekvenserne af et angreb kan være ødelæggende, lige fra irreversibelt datatab til væsentlige økonomiske konsekvenser.

Desuden, den sofistikering af ransomware-angreb udvikler sig konstant, med gerningsmænd, der anvender metoder som f.eks dobbelt og tredobbelt afpresning taktik. Disse krypterer ikke kun dine data, men truer også dets læk, forstærke potentialet for skader på omdømme og overholdelsesproblemer.

- Økonomisk påvirkning: Ud over løsesumsbetalingen – hvilket måske ikke engang resulterer i gendannelse af data – den økonomiske vejafgift inkluderer nedetid, tabt produktivitet, retsmedicinsk undersøgelse, datagendannelse, og, i nogle tilfælde, juridiske konsekvenser som følge af kompromitterede personoplysninger.

- Driftsforstyrrelse: Et angreb kan standse forretningsdriften øjeblikkeligt. Tiden til at komme sig, afhængigt af angrebets skala og de eksisterende backupløsninger, kan variere meget, betydeligt påvirke servicelevering og driftskontinuitet.

- Omdømmeskade: Tillid er svær at optjene og let at miste. En organisations omdømme kan blive alvorligt plettet, hvis interessenter føler, at deres data ikke er tilstrækkeligt beskyttet, fører til tabte forretninger og anstrengte relationer.

- Regulatoriske konsekvenser: Afhængigt af arten af de kompromitterede data og jurisdiktionen, organisationer kan risikere store bøder og sagsanlæg for ikke at sikre følsomme oplysninger tilstrækkeligt.

Fremkomsten af ransomware som en service (Raas) har yderligere demokratiseret adgangen til denne ondsindede teknik, giver personer uden teknisk viden mulighed for at iværksætte løsesumsangreb. Denne tendens indikerer et stigende trusselslandskab, der kræver årvågne forsvarsmekanismer. Effektive forebyggelses- og detektionsstrategier er altafgørende, herunder regelmæssig backup, omfattende slutpunktsbeskyttelse, brugeruddannelse, og hændelsesberedskabsplanlægning. Disse foranstaltninger hjælper ikke kun med at mindske risikoen, men sikrer også en hurtigere genopretning, hvis der skulle opstå et angreb.

De stigende omkostninger ved Ransomware-angreb

Det økonomiske landskab for cybersikkerhed er blevet drastisk ændret af ransomware-angreb, sidste år markerede en betydelig stigning i både hyppighed og de økonomiske krav fra angriberne. Den voldsomme stigning i ransomware-betalinger, nå $1.1 milliarder fra tidligere $567 millioner i 2022, viser cyberkriminelles voksende dristighed og sofistikering.

Denne eskalering handler ikke kun om selve løsesumsbetalingerne, men omfatter det bredere økonomiske nedfald, herunder omkostningerne til opdagelse, respons, og langsigtet indvirkning på brandets omdømme og driftsstop. For virksomheder, dette opsving signalerer et presserende behov for at prioritere robuste cybersikkerhedsforanstaltninger, efterhånden som ransomware ændrer sig fra en potentiel risiko til en almindelig hændelse.

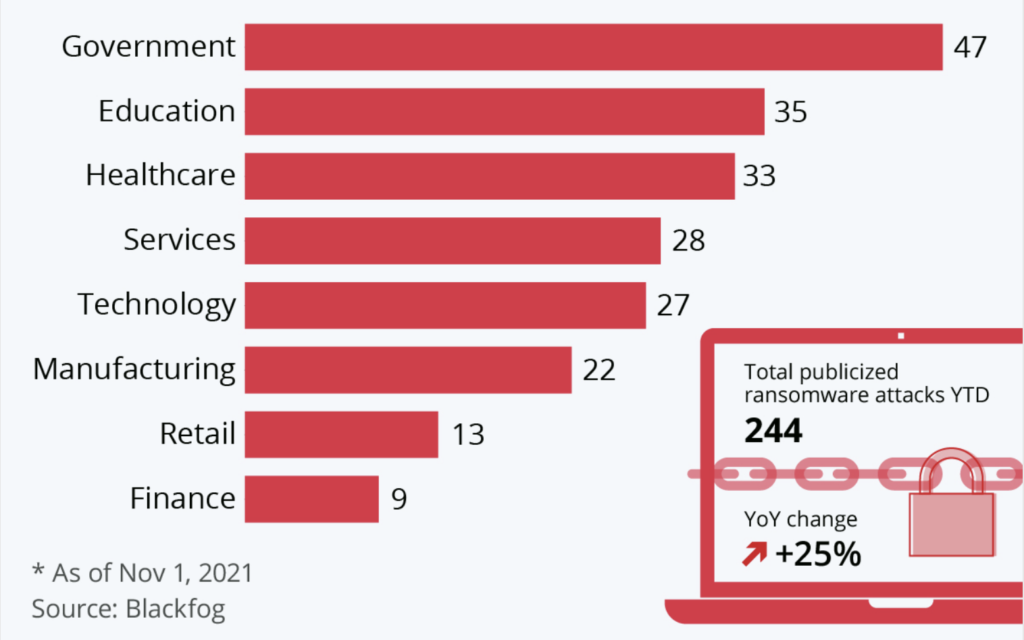

Global statistik

Ransomware har vist sig at være en global trussel, med angribere, der ikke diskriminerer efter geografi, industri, eller virksomhedens størrelse. I 2023, organisationer i USA. blev hårdest ramt, beløber sig til 47 procent af alle angreb, alligevel har bølgen af ransomware rørt alle verdenshjørner. De økonomiske konsekvenser har været svimlende, med nogle hændelser, der kræver så meget som $70 millioner til at genoprette adgangen til krypterede data.

Mens det umiddelbare fokus plejer at være på løsesummen, som angriberne kræver, som var i gennemsnit $2.73 millioner i 2024, den sande økonomiske vejafgift af ransomware ligger i dens eftervirkninger. Virksomheder står over for betydelig driftsnedetid, med den gennemsnitlige virksomhed oplever en nedlukning af 24 dage.

Det er bemærkelsesværdigt, at ransomware forventes at være en udbredt trussel i 2025, med forventet sofistikeret kriminel taktik og spredning i ransomware-as-a-service bestræbelser. Endvidere, trods stigende bevidsthed, mange organisationer mangler stadig en passende cybersikkerhedspolitik på plads, såsom almindelige sikkerhedskopier, endpoint beskyttelse, og medarbejderuddannelse, efterlader dem sårbare over for angreb.

Denne nedetid, sammen med omkostninger til afhjælpning, og det potentielle hit for virksomhedens omdømme, ofte overstiger selve løsesummen fem til ti gange. Endvidere, gentagelsen af angreb mod virksomheder, der tidligere har betalt løsesum, understreger vigtigheden af at investere i forebyggende foranstaltninger frem for at stole på udbetalinger efter angrebet. Denne knibe understreger den kritiske nødvendighed af omfattende cybersikkerhedsløsninger som SpyHunter, som er designet til at opdage og fjerne ransomware-trusler, derved beskytter virksomhederne mod de enorme omkostninger forbundet med disse cyberangreb.

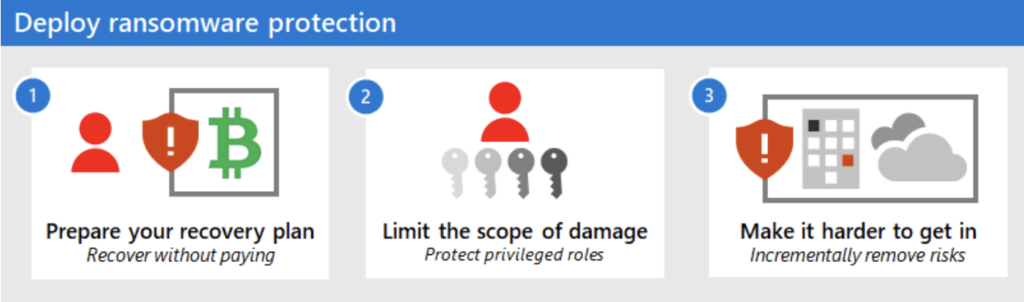

Teknikker til forebyggelse af ransomware

I kampen mod ransomware, visse bedste praksisser har vist sig at være særligt effektive. Her er de fem bedste strategier, som virksomheder og enkeltpersoner bør vedtage:

- Regelmæssige systemopdateringer: Hold alle systemer og software opdateret. Softwareopdateringer inkluderer ofte patches til sikkerhedssårbarheder, som ransomware-angribere kan udnytte.

- Stærke autentificeringsforanstaltninger: Brug multi-faktor autentificering (MFA) og stærk, unikke adgangskoder til alle konti. Dette tilføjer et ekstra lag af sikkerhed, gør det sværere for angribere at få uautoriseret adgang.

- E-mailsikkerhedsbevidsthed: Træn medarbejdere til at genkende phishing-forsøg og ondsindede vedhæftede filer. Menneskelige fejl kan ofte være det svageste led i cybersikkerhed, så det er afgørende at fremme en årvågenhedskultur.

- Begræns brugeradgang: Anvend princippet om mindste privilegium, kun at give brugerne adgang til de oplysninger og ressourcer, der er nødvendige for deres roller. Dette minimerer den potentielle virkning af et angreb.

- Rutinemæssig sikkerhedskopiering af data: Sikkerhedskopier regelmæssigt data og sørg for, at disse sikkerhedskopier opbevares sikkert off-site eller i skyen. I tilfælde af et ransomware-angreb, at have opdaterede sikkerhedskopier er dit sikkerhedsnet til gendannelse.

Stærk cyberhygiejne

God cyberhygiejnepraksis er central for at forhindre ransomware-angreb. Dette involverer simpelt, rutinemæssige handlinger, som hvert medlem af din organisation kan udføre for at opretholde sikkerheden for dets digitale aktiver. Her er nogle vigtige trin:

- Software vedligeholdelse: Opdater og patch regelmæssigt al software, operativsystemer, og firmware til at lukke sårbarheder.

- Sikker konfiguration: Sørg for, at alle systemer er konfigureret sikkert som standard, at reducere unødvendig eksponering for trusler.

- Styr netværksadgang: Brug firewalls, segmentere netværk, og kontroller, hvem der har adgang til hvilke dele af dit netværk for at minimere risikoen for, at et angreb spredes.

- Antivirus Protection: Implementer velrenommerede antivirus- og anti-malware-løsninger, ligesom SpyHunter, som kan opdage og blokere ransomware og anden malware, før det kompromitterer dit system.

Udvikling af disse vaner blandt alle brugere i din organisation kan dramatisk reducere risikoen for en ransomware-infiltration.

Regelmæssige sikkerhedskopier af data

Regelmæssig sikkerhedskopiering af data er et af de mest effektive forsvar mod ransomware. Det sikrer det, i tilfælde af et angreb, du kan gendanne dine systemer og data uden at betale løsesum. Her’s hvorfor rutinemæssige sikkerhedskopier er afgørende:

- Hurtig genopretning: Få hurtigt adgang til dine data igen efter et angreb, minimere nedetid og driftspåvirkning.

- Dataintegritet: Bevar kontrol over integriteten af dine data, sikre, at du kan gendanne uændrede versioner af dine vigtige filer.

- Omkostningsbesparelser: Undgå den økonomiske byrde ved at betale løsesummer, som ikke kun tilskynder til yderligere angreb, men ofte ikke resulterer i datagendannelse.

For at maksimere effektiviteten af dine sikkerhedskopier, holde sig til 3-2-1 Herske: behold i alt tre kopier af dine data, i to forskellige formater, med en af disse kopier off-site eller i skyen. Regelmæssig test af dine sikkerhedskopier er afgørende for at sikre, at de hurtigt og effektivt kan gendannes, når du har brug for dem.

Ransomware svar og gendannelse

Når et ransomware-angreb opstår, en hurtig og organiseret reaktion er afgørende for at afbøde skader og genoprette systemer. Det første trin i ethvert ransomware-svar er indeslutning. Dette involverer tage øjeblikkelig handling for at stoppe spredningen af ransomware på tværs af netværket. Netværksisolering er nøglen her, afbryde inficerede systemer fra det bredere netværk for at forhindre yderligere infektion. Identifikation af patientens nulpunkt, eller det første inficerede system, hjælper med at spore kilden til angrebet og evaluere dets virkning.

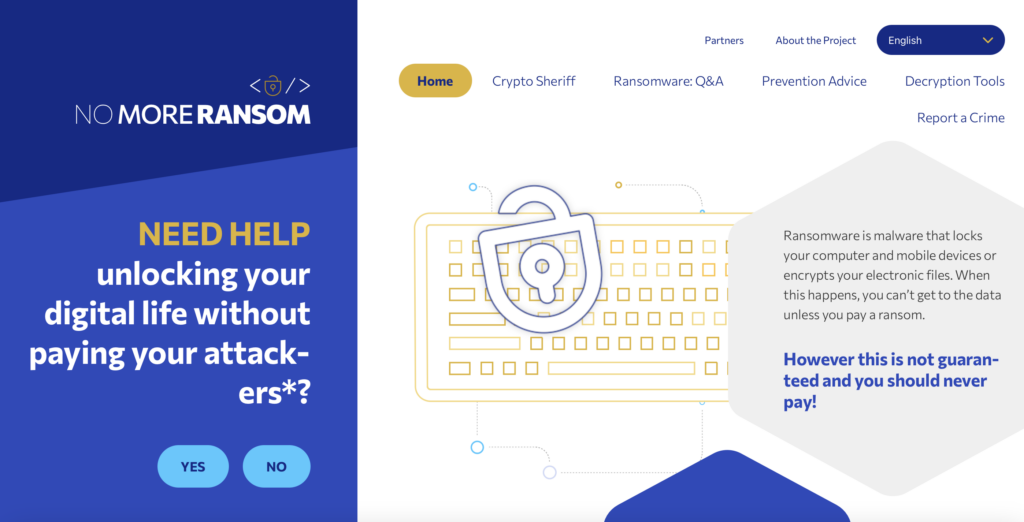

Når ransomwaren er indeholdt, det er vigtigt at identificere den specifikke ransomware-variant. At vide, hvilken variant der er i spil, hjælper med at bestemme tilgængelige dekrypteringsmuligheder. Websites som No More Ransom, et samarbejde mellem cybersikkerhedsvirksomheder og retshåndhævelse, tilbyde gratis dekrypteringsværktøjer til visse ransomware-varianter, potentielt undgå behovet for en løsesum:

På dette tidspunkt, en grundig backup-evaluering er afgørende. Velholdte sikkerhedskopier er en af de mest effektive måder at komme sig efter et ransomware-angreb uden at betale løsesum. Hvis det er rent, upåvirkede sikkerhedskopier er tilgængelige, backupgendannelse kan startes for at gendanne systemer til deres tilstand før angreb. Det er vigtigt at sikre, at disse sikkerhedskopier ikke er inficerede og opdaterede for at undgå at geninficere de gendannede systemer.

Retsmedicinsk analyse bør også udføres for at forstå, hvordan ransomwaren kom ind i systemet. Dette involverer ofte sporing af ondsindede e-mail-links eller vedhæftede filer, der blev brugt i phishing-angreb. Tilstedeværelsen af stærke antivirus/antimalware-løsninger kan hjælpe med at opdage disse indledende vektorer og forhindre fremtidige angreb.

Indberetning af hændelsen til myndighederne gennem retshåndhævelse er afgørende, både for at overholde regler og for at hjælpe med bredere bestræbelser på at spore og afmontere ransomware-grupper. Retshåndhævende myndigheder kan også levere værdifulde ressourcer og vejledning om genopretningsstrategier.

I tilfælde, hvor intet dekrypteringsværktøj er tilgængeligt, og sikkerhedskopier er kompromitteret, nogle organisationer kan føle sig tvunget til at overveje at betale løsesum. Men, dette bør være en sidste udvej, da betaling ikke garanterer gendannelse af data og kan tilskynde til yderligere angreb. Omfattende vurderinger efter angreb bør omfatte forbedring af sikkerhedsforanstaltninger, opdatering af antivirus/antimalware-løsninger, og revurdere backup-strategier for at sikre, at organisationen er bedre forberedt på fremtidige hændelser.

Øjeblikkelige handlinger for at tage efter-detektion af ransomware

- Isoler berørte systemer: Afbryd straks de inficerede enheder fra alle netværksforbindelser, både kablet og trådløst. Dette trin forhindrer ransomware i at sprede sig til andre enheder.

- Sluk eller lås ud: Hvis afbrydelse ikke er mulig, slukke for de berørte enheder eller spærre netværksadgang til disse systemer. Denne tilgang hjælper med at indeholde ransomware til de enheder, der allerede er påvirket.

- Analyser virkningen: Identificer hurtigt, hvilke systemer der er inficeret, og klassificer dem baseret på deres kritiske betydning for dine operationer. Dette vil hjælpe med at prioritere genopretningsindsatsen.

- Sikre dine sikkerhedskopier: Bekræft, at dine sikkerhedskopier er intakte og ikke er blevet kompromitteret af angrebet. Sikker sikkerhedskopiering er afgørende for gendannelse, så sørg for, at de er afbrudt fra netværket og uskadt.

- Kontakt myndigheder: Rapportering af hændelsen til retshåndhævelsen kan give dig yderligere ressourcer og support, og det kan også hjælpe med at opspore angriberne.

At engagere en cybersikkerhedsekspert i denne fase kan give den nødvendige indsigt i angrebsvektoren og hjælpe med at formulere en effektiv indeslutningsstrategi. I scenarier, hvor kompleksiteten af ransomware kræver specialiseret ekspertise, software som SpyHunter kan være en værdifuld allieret til at identificere og fjerne malware-trusler.

Analyse og gendannelse

Analyse og genopretning efter angreb kræver en struktureret tilgang til at genoprette driften og forhindre fremtidige hændelser. En grundig undersøgelse vil afsløre skadens omfang, ransomwarens indgangspunkt, og eventuelle bagdøre efterladt af angribere.

- Udryd ransomware: Brug pålidelige værktøjer til fjernelse af malware til fuldstændigt at udrydde ransomware fra alle berørte systemer. Dette trin er kritisk, før enhver restaureringsindsats begynder for at forhindre geninfektion.

- Undersøg og lær: Udfør en dybdegående analyse for at forstå, hvordan ransomwaren kom ind i dit system, hvilke sårbarheder der blev udnyttet, og om nogen data blev eksfiltreret.

- Gendan fra sikkerhedskopier: Når du er sikker på, at ransomwaren er blevet fuldstændig fjernet, begynde at gendanne data fra rene sikkerhedskopier. Prioriter systemer baseret på deres betydning for din virksomheds drift.

- Styrk dit forsvar: Baseret på indsigten fra angrebet, opdatere dine sikkerhedsprotokoller, software, og medarbejderuddannelse for at forsvare sig mod fremtidige trusler.

- Overvåg løbende: Hold et vågent øje med dine systemer for tegn på usædvanlig aktivitet eller gentagne infektioner, da angribere ofte forsøger at geninficere systemer, der tidligere er blevet kompromitteret.

For at sikre effektiv genopretning og fremtidig modstandskraft, at vende sig til pålidelige cybersikkerhedsløsninger såsom SpyHunter kan yde løbende beskyttelse mod en bred vifte af malware-trusler, inklusive sofistikerede ransomware-varianter. Post-recovery-fasen er en mulighed for at styrke din cybersikkerhedsposition med avanceret detektion, reaktionsevner, og regelmæssige systemopdateringer.

Teknikker til fjernelse af ransomware og systemgendannelse

Sådan fjerner du ransomware sikkert uden at betale løsesum

At befri dit system for løsepenge uden at opfylde krav om løsepenge kan være en udfordring, men det er bestemt opnåeligt med de rigtige trin. Først og fremmest, afbryd den inficerede enhed fra alle netværk og eksterne enheder for at forhindre spredning af ransomware. Kør et velrenommeret anti-malware-værktøj, ligesom SpyHunter, for at scanne og fjerne eventuelle spor af ransomware fra dit system. SpyHunters specialiserede ransomware-detektionsfunktioner gør det til et effektivt værktøj til at identificere og isolere trusler, som traditionel antivirussoftware kan gå glip af.

Efter fjernelse af den skadelige software, det er vigtigt at vurdere skaden. Undersøg dine filer og system for at forstå, hvad der er blevet krypteret eller påvirket. Dette vil hjælpe dig i de næste trin af datagendannelse og systemgendannelse.

Sådan gendanner du dine data

Når du har formået at fjerne ransomwaren fra dit system, det næste afgørende skridt er at gendanne dine data. Hvis du har vedligeholdt regelmæssige sikkerhedskopier af dine data, gendannelse af dine filer vil være betydeligt mere ligetil. Her kan du se, hvordan du kan gøre det:

- For det første, sikre, at al ransomware er blevet fuldstændig elimineret fra dit system for at forhindre genkryptering af dine gendannede data.

- Gendan dine filer fra sikkerhedskopier. Hvis du har brugt cloud-baserede lagringsløsninger eller fysiske backup-drev (holdes afbrudt fra netværket), du kan nu hente dine data.

- I tilfælde, hvor sikkerhedskopier ikke er tilgængelige, kig på dekrypteringsværktøjer. Organisationer som No More Ransom leverer dekrypteringer til nogle ransomware-varianter, giver et glimt af håb for berørte brugere til at gendanne deres filer uden betaling.

- Endelig, overveje professionelle datagendannelsestjenester som en sidste udvej. Specialiserede eksperter kan gendanne visse datatyper, selvom succes ikke er garanteret og kan være dyrt.

Huske, forebyggelse er altid bedre end helbredelse. Investering i omfattende sikkerhedssoftware som SpyHunter, vedligeholde regelmæssige sikkerhedskopier af data, og holde sig informeret om cybersikkerhedspraksis kan reducere risikoen for ransomware-angreb og deres indvirkning på dine systemer markant.

Hvorfor vælge SpyHunter for forbedret ransomware-beskyttelse

I en tid, hvor ransomware-angreb er stigende, påvirker både enkeltpersoner og store organisationer, Behovet for effektivt forsvar har aldrig været mere kritisk. SpyHunter fremstår som en formidabel allieret i denne igangværende kamp, tilbyder omfattende beskyttelse skræddersyet til at imødegå de seneste ransomware-trusler. Dette segment sætter fokus på, hvorfor SpyHunter skiller sig ud som et foretrukket valg til at forbedre ransomware-beskyttelsen, og hvordan det effektivt forsvarer brugere mod disse ondsindede trusler.

Med det digitale miljø i konstant udvikling, at sikre den største sikkerhed mod ransomware kræver en løsning, der er både dynamisk og modstandsdygtig. SpyHunter besvarer dette opkald ved at levere avancerede sikkerhedsfunktioner, der er designet til at tilpasse sig de skiftende taktikker hos ransomware-angribere. Her er vigtige grunde til at overveje SpyHunter til dine behov for ransomware-forsvar:

- Real time beskyttelse: SpyHunter fungerer på realtidsbasis, aktivt overvåge din computer for tegn på ransomware. Dens proaktive tilgang sikrer, at trusler identificeres og stoppes, før de kan forårsage skade.

- Omfattende malware-detektion: Brug af en kombination af signaturbaserede og heuristiske detektionsmetoder, SpyHunter er i stand til at identificere både kendte ransomware-varianter og nye, tidligere usete trusler.

- Brugervenlig grænseflade: SpyHunter er designet med enkelhed i tankerne, gør det tilgængeligt for brugere på alle tekniske niveauer. Dens enkle grænseflade giver mulighed for nem navigation og styring af sikkerhedsindstillinger.

- Regelmæssige opdateringer: Trusselslandskabet er altid i forandring, men det er SpyHunter også. Med regelmæssige opdateringer til sin malwaredefinitionsdatabase, SpyHunter forbliver et skridt foran ransomware-angribere.

- Tilpassede løsningsløsninger: I tilfælde af at et særligt genstridigt stykke malware formår at trænge ind, SpyHunter tilbyder tilpassede rettelser skræddersyet til den specifikke trussel, sikre fuldstændig fjernelse.

Ransomware-forudsigelser og fremtidige tendenser

Det næste årti vil være vidne til betydelige ændringer i ransomware-strategier, påvirket af teknologiske fremskridt og skiftende globale dynamik. Baseret på aktuelle tendenser, vi kan forvente en stigning i ransomware-samarbejder mellem cyberkriminelle på tværs af forskellige lande. Denne globalisering af ransomware-operationer vil sandsynligvis øge deres effektivitet og lettere undgå opdagelse og retsforfølgning. Endvidere, ransomware forventes at blive den førende taktik inden for softwareforsyningskædeangreb, udgør en alvorlig risiko for tredjeparts datasikkerhed.

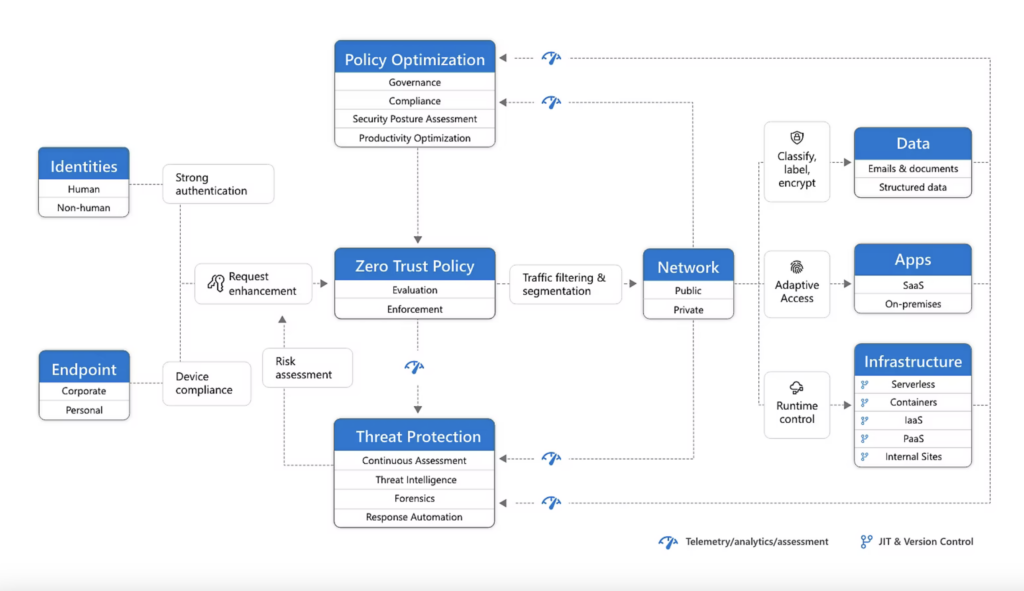

Vedtagelse af Zero-Trust-netværksadgangsmodeller forventes at vokse, med fremskrivninger, der tyder på det 30 procent af organisationerne vil implementere disse strategier i de kommende år. Dette skift understreger vigtigheden af at indføre mere sikker og kontrolleret netværksadgang for at mindske ransomware-risici. Også, ved 2025, 60 procent af organisationerne overvejer muligvis cybersikkerhedsrisici, før de går ind i nye forretningsforetagender, fremhæver den eskalerende betydning af cybersikkerhed i forretningsstrategier.

Ransomwares fremtid antyder også mere sofistikerede og målrettede angreb. regeringer’ stigende intervention forventes at påvirke ransomware-scenen, potentielt føre til et fald i de gennemsnitlige løsepengebetalinger på grund af bedre beredskabs- og reaktionsstrategier.

Nye teknologier og deres indvirkning på ransomware-forsvar

Teknologiens fremskridt spiller en central rolle i både udviklingen og forsvaret mod ransomware. Edge og Fog computing, forstærket af fødereret læring, præsenterer en ny horisont for ransomware-detektion og -forebyggelse. Disse teknologier lover at decentralisere processorkraften, muliggør trusselsdetektion i realtid tættere på kilden til datagenerering, dermed potentielt begrænse spredningen af ransomware.

Men, opkomsten af DeepFake teknologi introducerer nye bekymringer. Ransomware-angreb, der udnytter DeepFakes, kan tvinge enkeltpersoner til at betale løsesum for at forhindre frigivelse af opdigtede, belastende indhold. Dette understreger behovet for sofistikerede detektionsmekanismer til at skelne ægte fra manipuleret indhold.

Stigningen i fjernarbejde på grund af COVID-19-pandemien har afsløret sårbarheder, som ransomware-angribere udnytter. Dette gør udviklingen af sikre fjernarbejdsmiljøer til et kritisk fokusområde for cybersikkerhedsindsatsen.

Desuden, blockchain-teknologi tilbyder en ny tilgang til ransomware-forsvar. Dens decentraliserede karakter og brugen af smarte kontrakter kan revolutionere, hvordan vi forhindrer spredning af ransomware og reagerer på angreb, gør uautoriserede dataændringer sporbare og reversible.

Endelig, Ransomware-as-a-Service (Raas) har demokratiseret de nødvendige værktøjer til at udføre ransomware-angreb, fører til en potentiel stigning i angreb fra mindre erfarne cyberkriminelle. Dette skift understreger behovet for fortsat innovation i forsvarsmekanismer for cybersikkerhed, herunder implementering af omfattende sikkerhedsløsninger som SpyHunter, som kan tilbyde beskyttelse mod så forskellige ransomware-trusler.

Konklusion

Afslutningsvis, at forstå det udviklende landskab af ransomware og virkningen af nye teknologier på dets forsvar er afgørende. Ved at holde sig informeret og forberedt, enkeltpersoner og organisationer kan bedre sikre sig mod de komplekse trusler, som ransomware udgør. SpyHunters rolle i dette landskab bliver mere og mere kritisk, tilbyder beskyttelse, der er skræddersyet til at klare disse nye udfordringer direkte.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter Ransomware med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Afinstaller Ransomware og relateret malware fra Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af Ransomware på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af Ransomware der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne Ransomware

Trin 5: Prøv at gendanne filer krypteret med Ransomware.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og Ransomware formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget svært at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does Ransomware Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does Ransomware Infect?

Via flere måder.Ransomware Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of Ransomware is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .Ransomware files?

Du can't uden en dekryptering. På dette tidspunkt, den .Ransomware filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .Ransomware filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".Ransomware" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .Ransomware filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of Ransomware Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og lokalisere Ransomware ransomware og derefter fjerne det uden at forårsage yderligere skade på dine vigtige .Ransomware-filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can Ransomware Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

Om Ransomware Research

Indholdet udgiver vi på SensorsTechForum.com, denne vejledning til fjernelse af ransomware inkluderet, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, forskningen bag ransomware ransomware-truslen bakkes op med VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.