Ahora se ha descubierto que incluso después de un año de parcheo la biblioteca OpenSSL software criptográfico, el cambio de claves, y otras medidas de seguridad aplicadas, el error heartbleed sigue planteando una gran amenaza. Miles de dispositivos siguen siendo propensas a la vulnerabilidad.

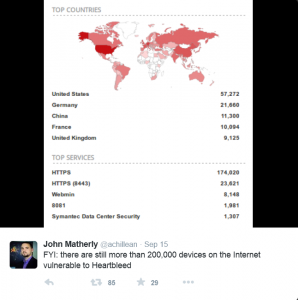

El descubrimiento fue realizado con la ayuda de la IO ("Internet de las Cosas") Shodan motor de búsqueda. Hace un par de días, El fundador de Shodan John hizo una Matherly puesto pío con los resultados de escalonamiento de 200 miles de dispositivos que todavía están expuestos a la vulnerabilidad heartbleed.

El post también tiene una ilustración de mapa y la información más específica acerca de dónde se encuentra la mayoría de los dispositivos que puedan. Más de una cuarta parte de esos dispositivos se encuentran en el territorio de los Estados Unidos, un poco más de veinte mil en Alemania, y alrededor de diez mil en China, Francia y el Reino Unido.

De qué manera puede Shodan Ayuda?

El motor de búsqueda también proporciona información más técnica regional y otra. Reúne a ese tipo de datos entre los dispositivos conectados a Internet, incluyendo los tales que otros motores de búsqueda populares por lo general descartan. Más específicamente – todo lo que puede estar conectado a la Web, tales como servidores, interruptores, enrutadores, webcams, semáforos, Los implantes de monitor de corazón, sistemas de sensores (considerándolo todo, todo con una dirección IP que se pueden transferir datos a través de una red).

Las estadísticas en profundidad de Shodan deben ser capaces de ayudar a los administradores de todo el mundo para rastrear cuáles son los dispositivos vulnerables, y solucionar los posibles problemas. Distintos controles de seguridad, pruebas servidor HTTP y asegurándose de que si un dispositivo es visible para las redes externas son algunas de las herramientas útiles del motor de búsqueda, que las empresas pueden utilizar. De esa manera, que pueden garantizar efectivamente tienen la protección necesaria del insecto heartbleed.

Los administradores van a poner sus redes heartbleed-Libre, Ahora?

Esto nuevo, la información pública también puede ser un disparador para que los atacantes se dirigen a los dispositivos en cuestión. En un informe oficial de Venafi hace unos meses, se ha afirmado que en Global 2000 compañías, en algún lugar alrededor de las tres cuartas partes de los dispositivos que fueron afectadas por heartbleed no han sido totalmente "remediados". Lo que significa que la mayoría de esas empresas no han hecho su mejor esfuerzo para asegurar sus dispositivos de red a partir de una amenaza tan grande, y hasta que se hace, puede que nunca haya un fin a la vulnerabilidad heartbleed.

Qué piensas sobre esto? OpenSSL debe ser reparado de nuevo? En caso de que las personas hagan mayores esfuerzos para asegurar que los aparatos sean de libre heartbleed en esta ocasión? O ambas cosas? Qué harías?