Los investigadores de seguridad alertados de que los piratas informáticos están distribuyendo un malware batería avanzada de ahorro de Android en Google Play Store. Los hackers secuestran datos personales y volver a configurar los dispositivos con el fin de realizar diversas modificaciones del sistema. Está clasificado como un ejemplo muy peligroso que debe ser eliminado lo más rápidamente posible con el fin de evitar que sea utilizada como un conducto para el abuso económico y los delitos de robo de identidad.

Descubrimiento del Ahorro Android App malware avanzado de la batería

Imagen de IQ Riesgo

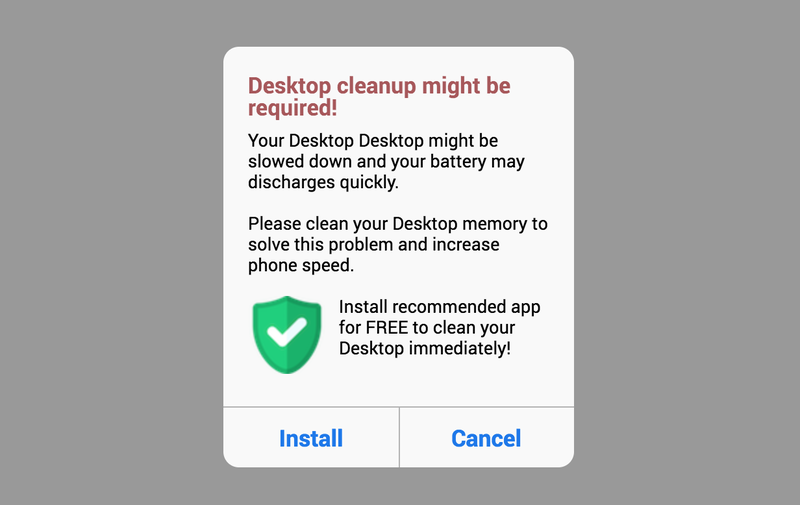

Durante la realización de una auditoría de seguridad de las aplicaciones de Android investigadores de seguridad descubrieron una mensaje de notificación falsa que parecen diferir de las plantillas estándar utilizados a menudo por los hackers. El mensaje de phishing utiliza la información acerca de los dispositivos de la víctima como la marca y el modelo con el fin de personalizarlos. Esta es una de las tácticas más comunes y eficaces chantaje ya que muchos usuarios no pueden decir la diferencia entre un legítimo y un mensaje falso. La secuencia de comandos que se generó parece ser una redirección que también verifica para el idioma seleccionado. Esto significa que es posible que existan varias versiones del mensaje.

El mensaje de notificación solicita a las víctimas instalar o cancelar una instalación del malware “Avanzada de ahorro de batería” aplicación. Ellos son redirigidos a la entrada de Google Play que está diseñado como cualquier otra aplicación de utilidades del sistema. Al igual que otras aplicaciones infectadas que utiliza credenciales de desarrollador falsos, comentarios de usuarios y una descripción detallada.

Capacidades de malware avanzada de ahorro de batería Android App

Una vez que las víctimas recurren a los usuarios a instalar la aplicación se les pedirá para permitir permssions como la siguiente

- Leer datos confidenciales del registro

- Recibir mensajes de texto (SMS)

- Recibir datos desde Internet

- Par con dispositivos Bluetooth

- acceso a la red completa

- Modificar la configuración del sistema

Cuando la aplicación se ha instalado en los dispositivos víctima se iniciará una serie de comandos internos. El análisis revela que en lugar de mejorar la vida de la batería se reduce realmente se. La aplicación incluye un built-in la protección de sigilo mecanismo que mata determinado sistema o software instalado por el usuario. Los métodos comunes utilizan firmas de los programas anti-virus conocidos o utilidades del sistema que pueden interferir con su correcta ejecución.

Una vez que se permite que el código de la víctima para funcionar sin perturbaciones se procederá funcionamiento mediante el establecimiento de una la recopilación de información del módulo. Se recupera una lista de ambos datos privados sensibles y la información del dispositivo: número IMEI, número de teléfono, marca y modelo, ubicación, intereses, contraseñas, cuentas y etc.. El siguiente paso es conectar a una servidor controlado pirata informático utilizando una conexión segura. Se utiliza para recoger la información obtenida y para configurar una ad clicker. Se configura los dispositivos infectados para navegar a sitios web predefinidos que a su vez genera ingresos para los operadores de hackers.

Consecuencias de Advanced Battery Saver Android App personalizaciones

Anticipamos que las futuras versiones de la aplicación de la batería avanzada de ahorro de Android pueden configurarse con diferentes parámetros y se entregan a través de otra carga maliciosa. Los piratas informáticos detrás de él se pueden incrustar en diferentes formas o utilizar otro método de infección.

El hecho de que no hay información disponible de los criminales detrás significa que este puede ser el trabajo de un hacker, ya sea individual o colectiva penal. Si su código fuente está disponible públicamente, ya sea en los foros de hackers o se negocien en los mercados cepas descendencia después más peligrosos se pueden esperar.

El informe completo sobre la aplicación maliciosa está disponible en El sitio de IQ riesgo.