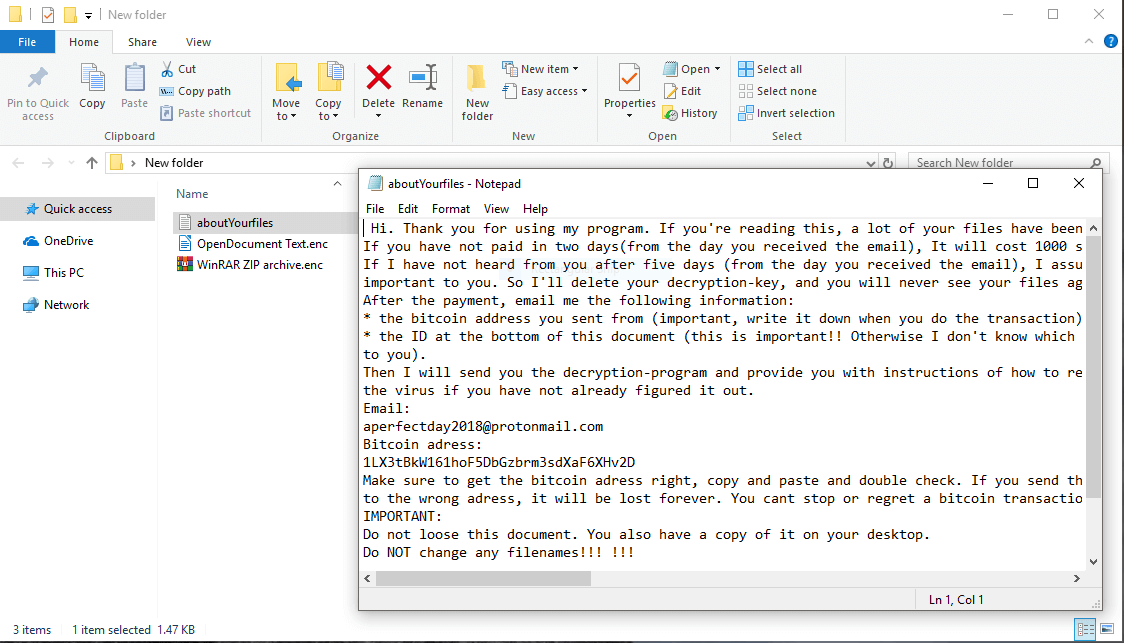

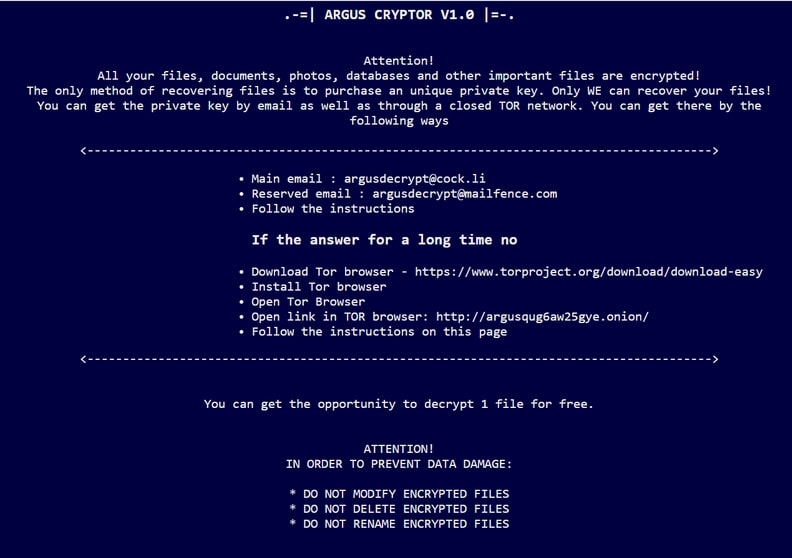

ARGUS Virus Cryptor V1.0 - cómo eliminarla (+Restaurar archivos)

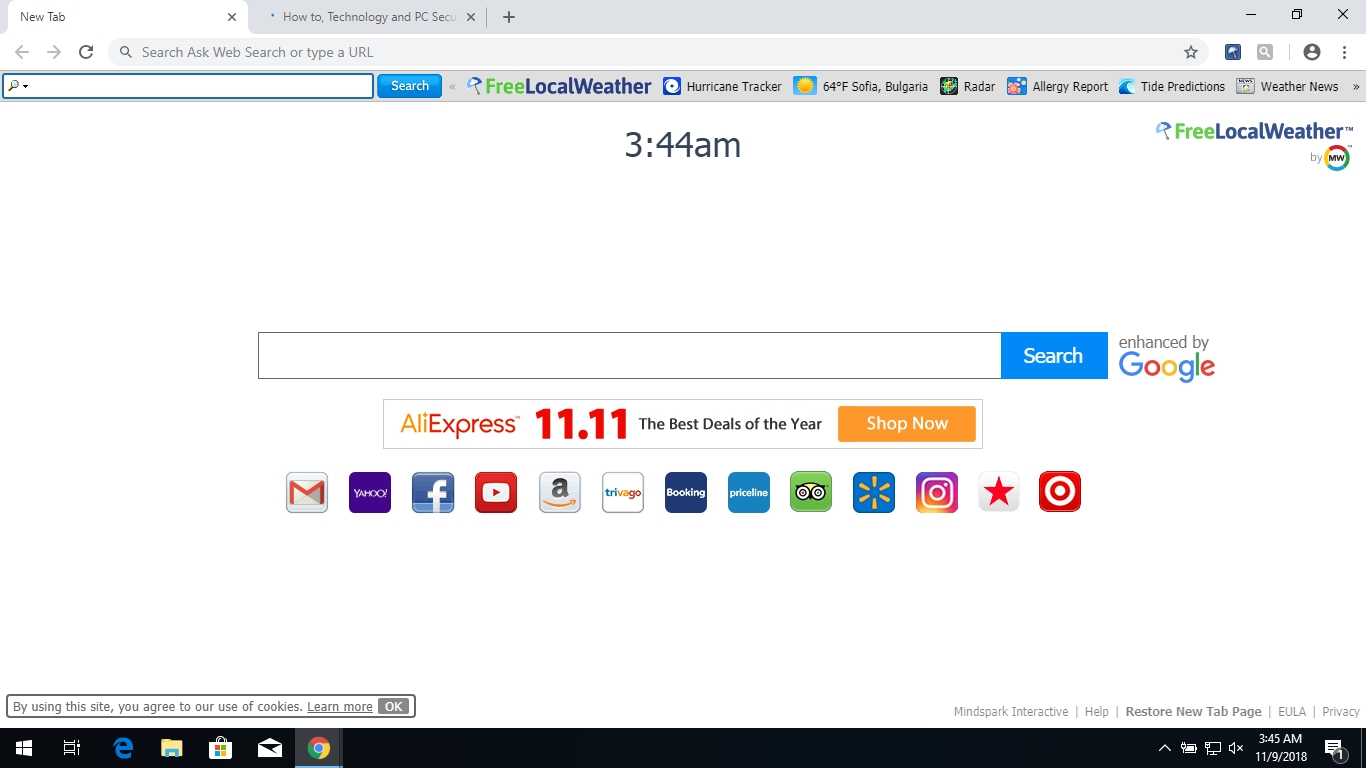

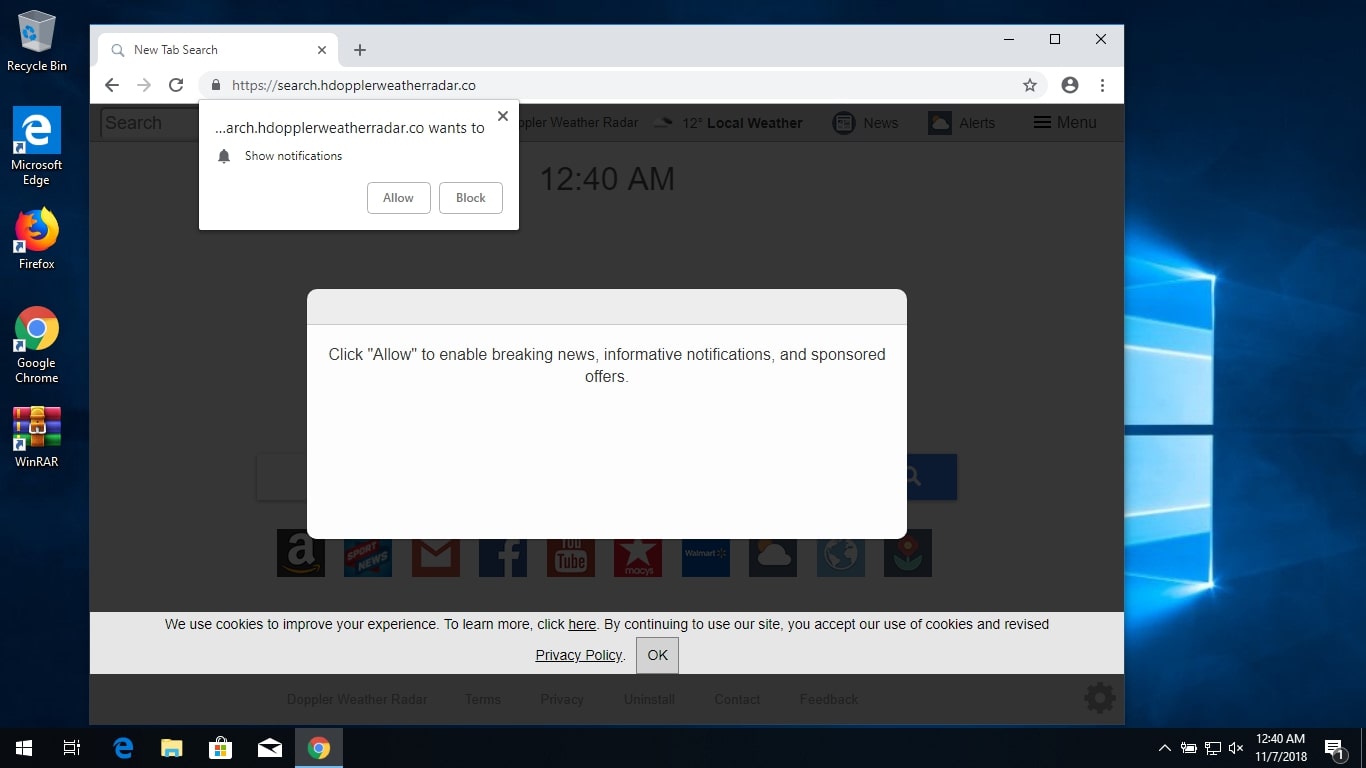

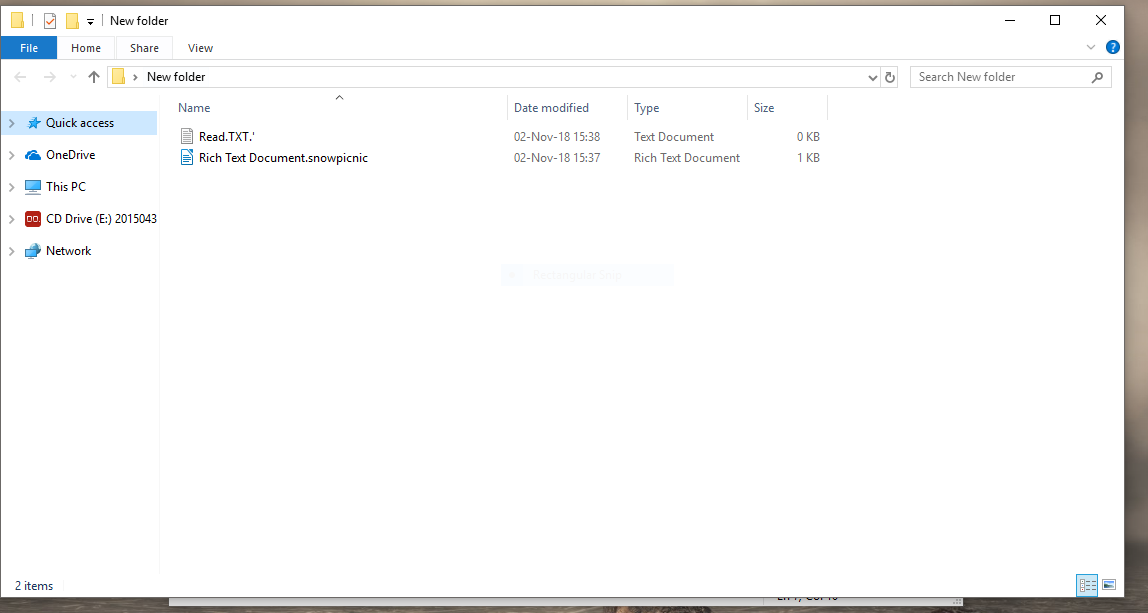

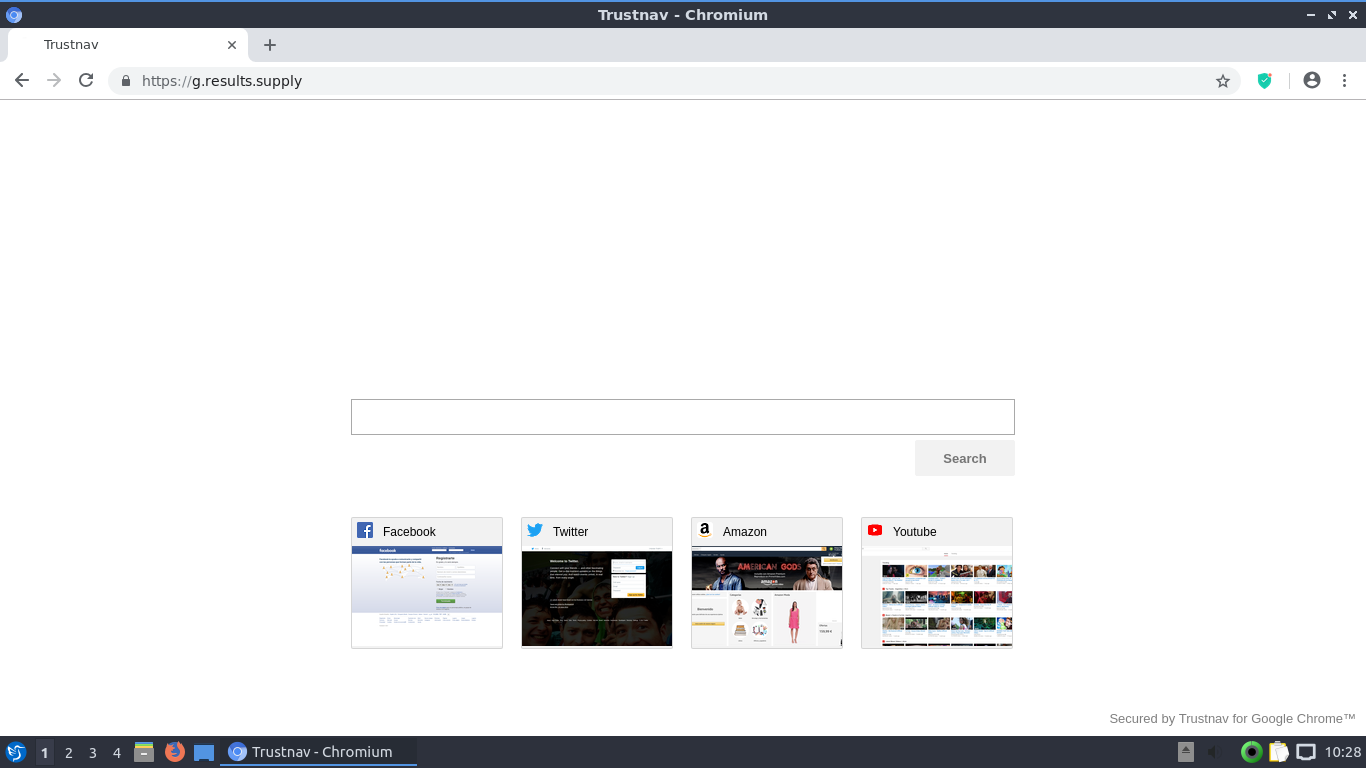

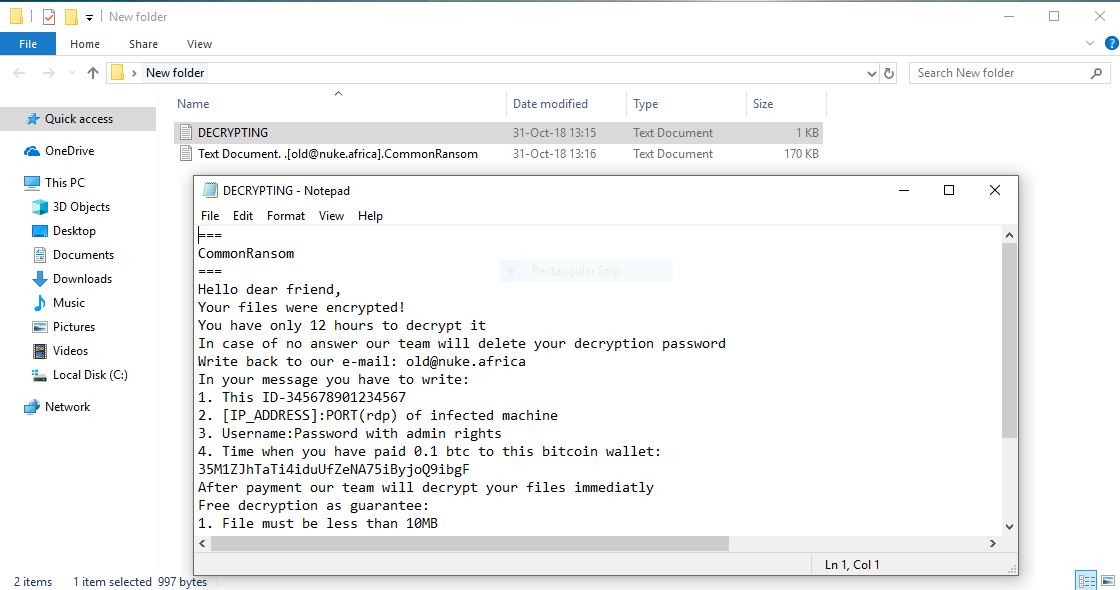

Este artículo le ayudará a eliminar el virus ARGUS Cryptor V1.0. Siga las instrucciones de eliminación ransomware que se encuentran al final del artículo. virus de ARGUS Cryptor V1.0 es el que encripta sus datos y exige el dinero como rescate a…