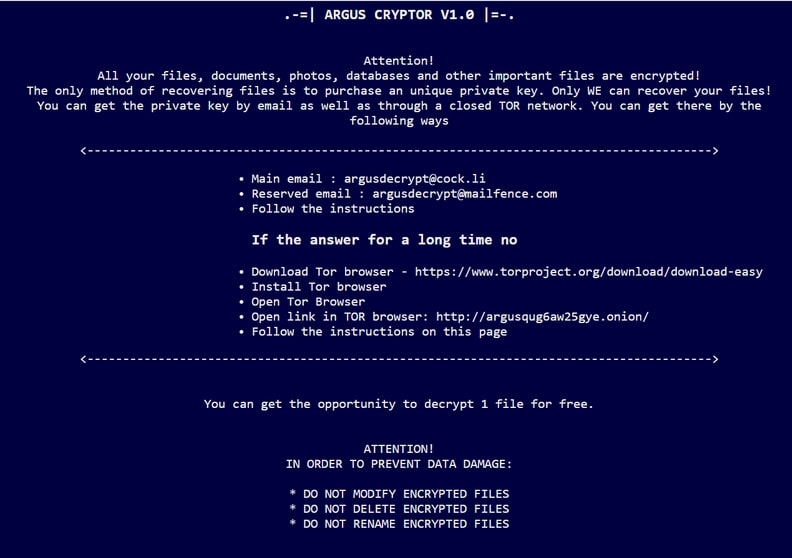

ARGUS cryptor V1.0 Virus - wie man es entfernen (+Wiederherstellen von Dateien)

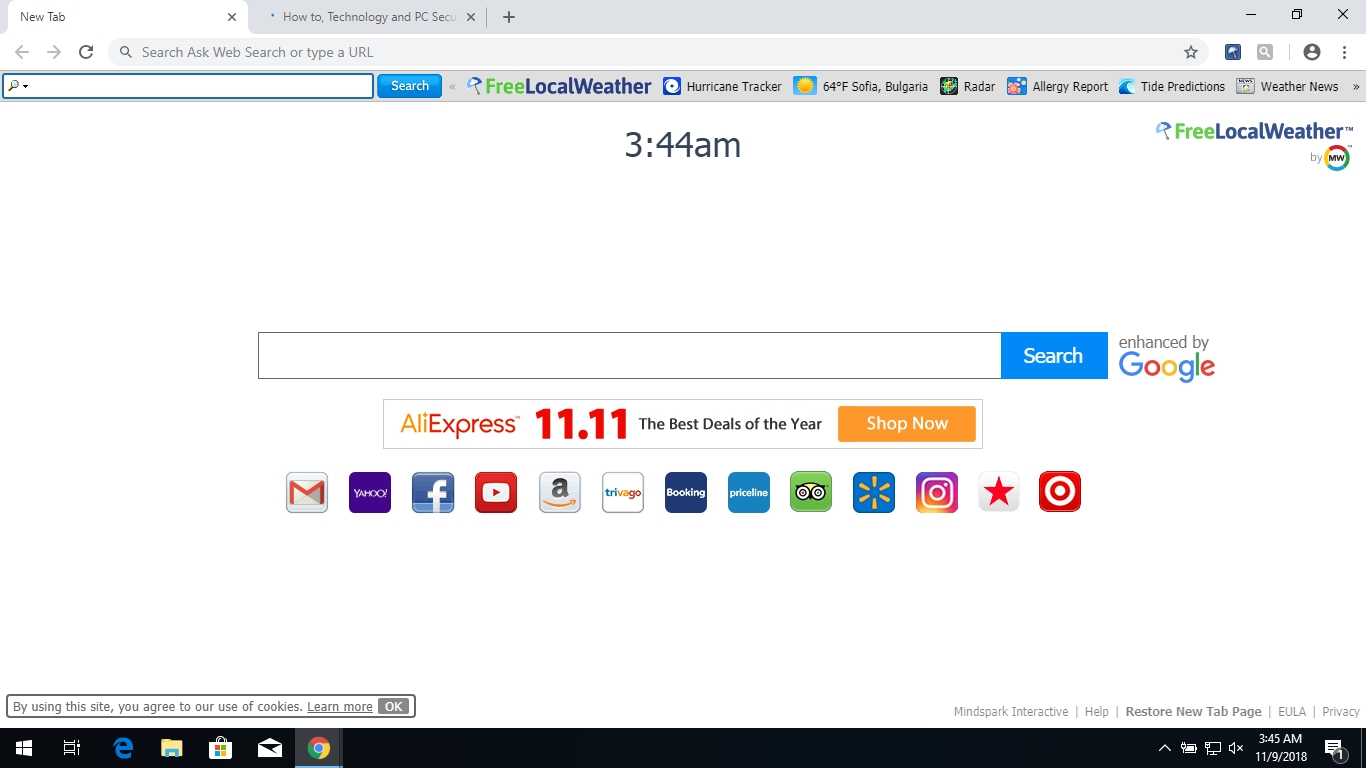

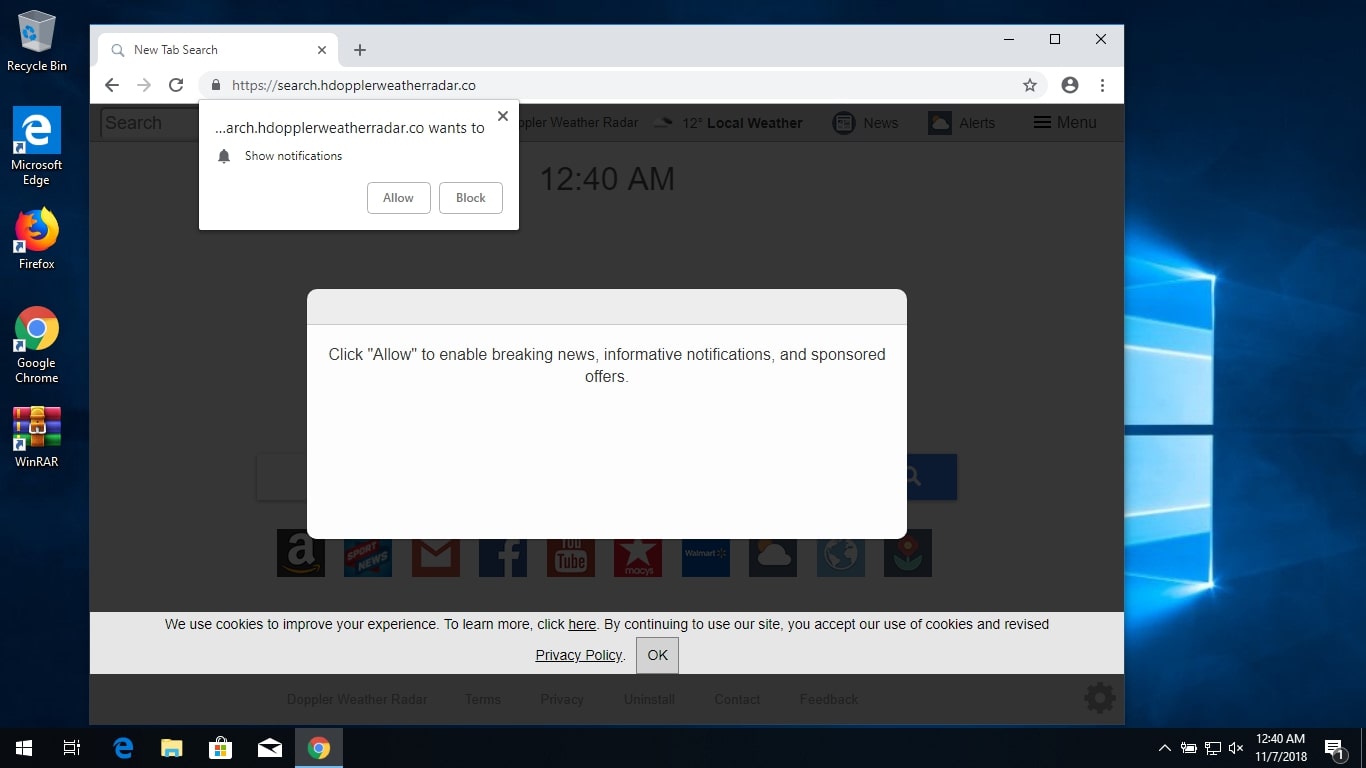

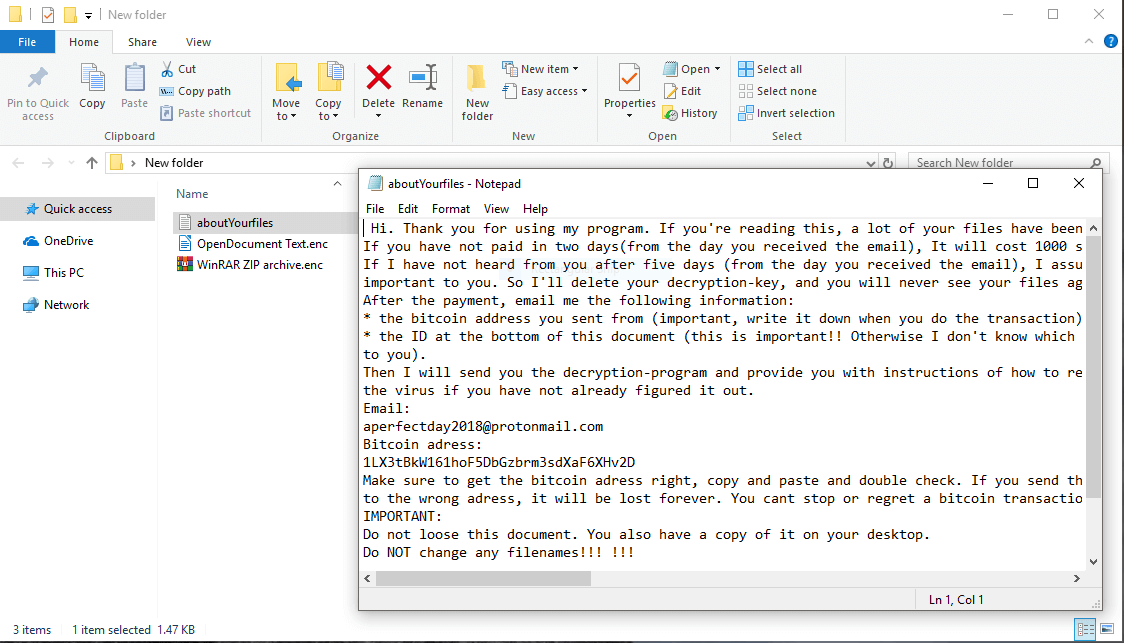

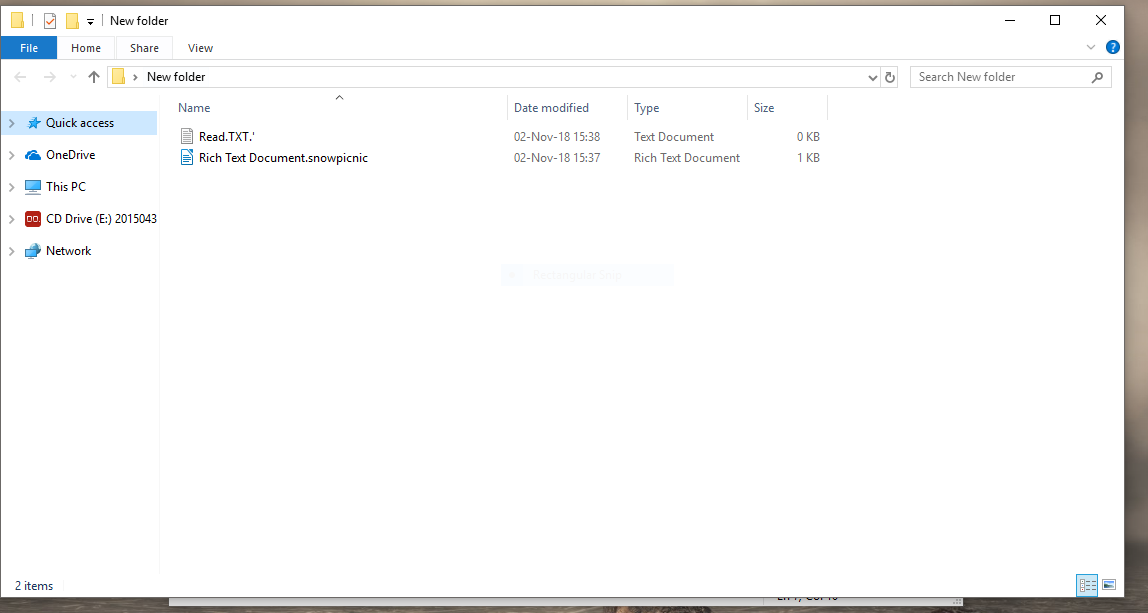

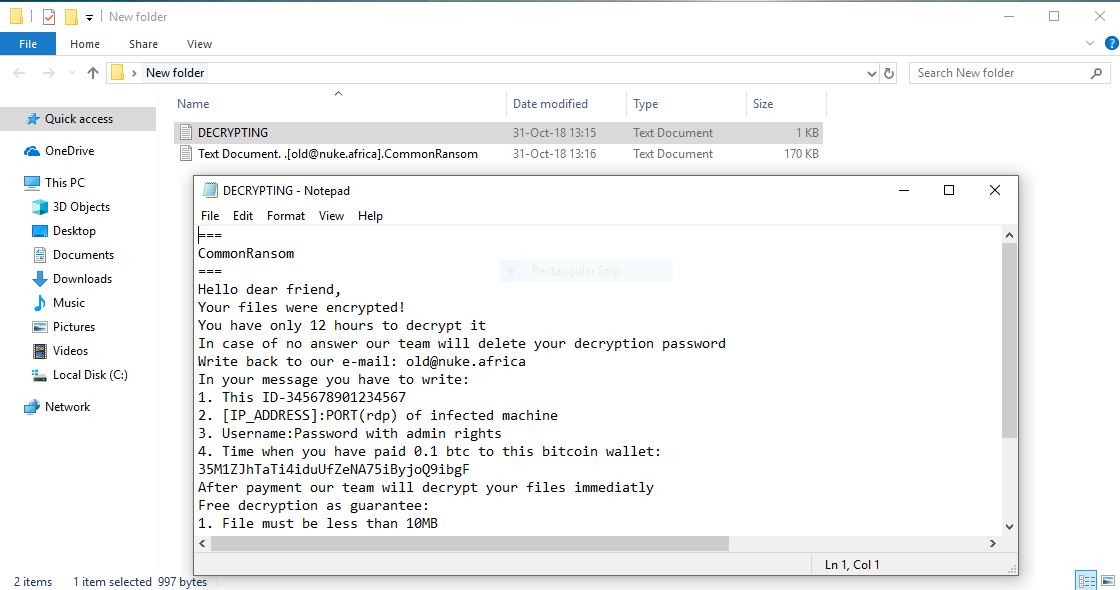

Dieser Artikel wird Ihnen helfen ARGUS cryptor V1.0 Virus zu entfernen. Folgen Sie den Anweisungen zum Entfernen Ransomware am Ende des Artikels zur Verfügung gestellt. ARGUS cryptor V1.0-Virus ist eine, die Ihre Daten verschlüsselt und verlangt Geld als Lösegeld zu…