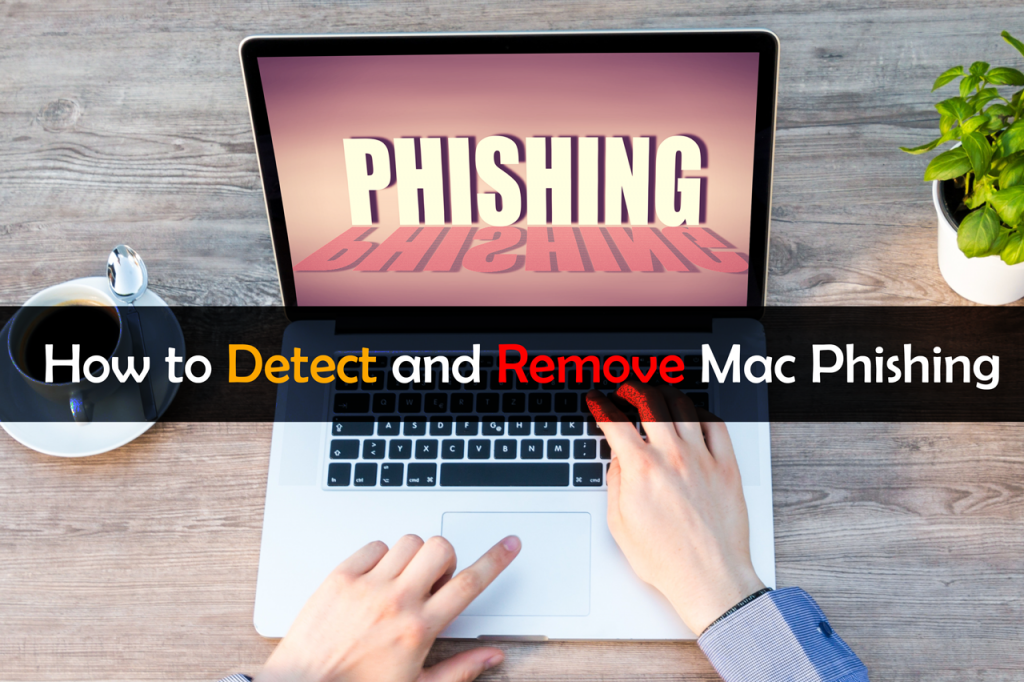

Este blog se hace con el fin de darle una visión sobre cómo detectar y eliminar páginas de phishing que están destinados a su información y también explicará cómo se puede eliminar este tipo de páginas falsas de su PC mediante la eliminación del software o sitio que podría ser la causa ellos.

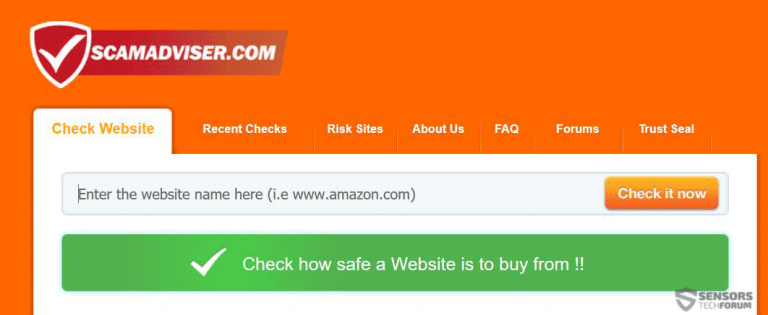

Hasta aquí, phishing no muestra señales de detenerse, ya que ha habido un sinnúmero de ataques de phishing por ahí y muchos usuarios que no tienen experiencia con el phishing tienden a caer en estas trampas y, como resultado, ya sea financiera o personal (o ambos) la información se pierde en el proceso de. La mayoría de las compañías antivirus están trabajando activamente en la cooperación con los navegadores de Internet para bloquear los sitios web de phishing de sus hosts de origen que se están extendiendo las direcciones URL a un ritmo alarmante en una escala masiva. Y parece que no puede ser detenido debido a la gran recuento de las nuevas páginas de phishing que aparecen todos los días esta tasa de propagación. Es por esto que hemos decidido proporcionarle información sobre cómo puede dejar de URLs de phishing y cómo puede asegurarse de que no van a extenderse de nuevo en su Mac.

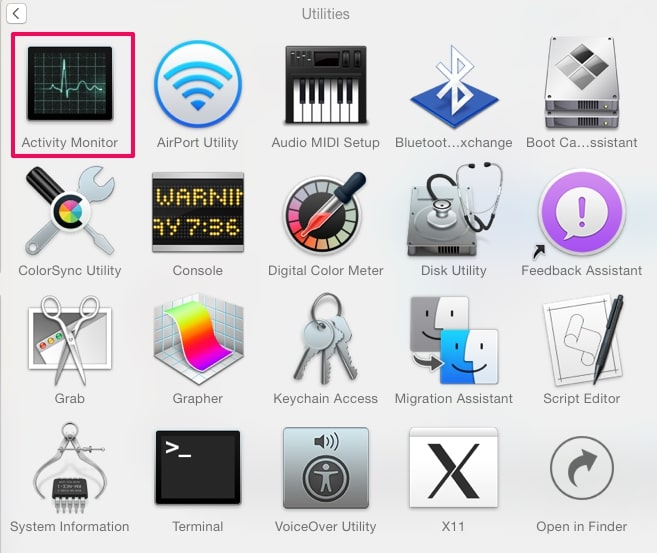

¿Cómo funcionan phishing Enlaces Corre en Mac

Una gran cantidad de esfuerzo que he puesto en un ataque de suplantación de identidad para que parezca como el sitio original que se dirige a la víctima. Los ciberdelincuentes van tan lejos como para emplear tácticas inteligentes para difundir phishing mucho más rápido de lo normal, usando métodos más automatizados, como los que están debajo:

A través de la difusión de spam Referente

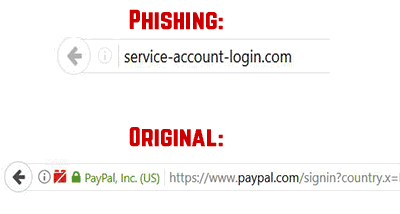

Algunos sitios de phishing que se extendió a un ritmo alarmante se han detectado para replicar las páginas web de forma automática mediante la manipulación de la propia Google. Utilizan métodos específicos de indexación de Google que se conocen como rastreadores Web y Enlaces origen fantasma que los sitios web de ataque y spam las direcciones URL fraudulentas en sus secciones de comentarios y otros lugares en los sitios. Web Crawlers, uno de los robots de spam pretenden pasar por varias páginas y buscar esas páginas que carecen de medidas de seguridad específicas contra el spam de referencia, como perder Captcha y así sucesivamente y utilizar estas debilidades para comentar URL de spam. El otro método, conocida como imagen fantasma utiliza el software más avanzado y persistente que no se propaga a una velocidad alarmante, pero pueden permanecer durante años en un sitio web, ya que utiliza tácticas más avanzadas para permanecer oculto y directamente conectado a él. Estas amenazas de referencia de spam no sólo son malos para el usuario, pero para el vendedor sitio web, así, debido a que las páginas a las que apuntan los enlaces son falsos y puede reducir la reputación de la página web. Aquí está un ejemplo de una falsa contra el spam real de referencia redirigir haciendo clic en una dirección URL de un comentario remisión Spam:

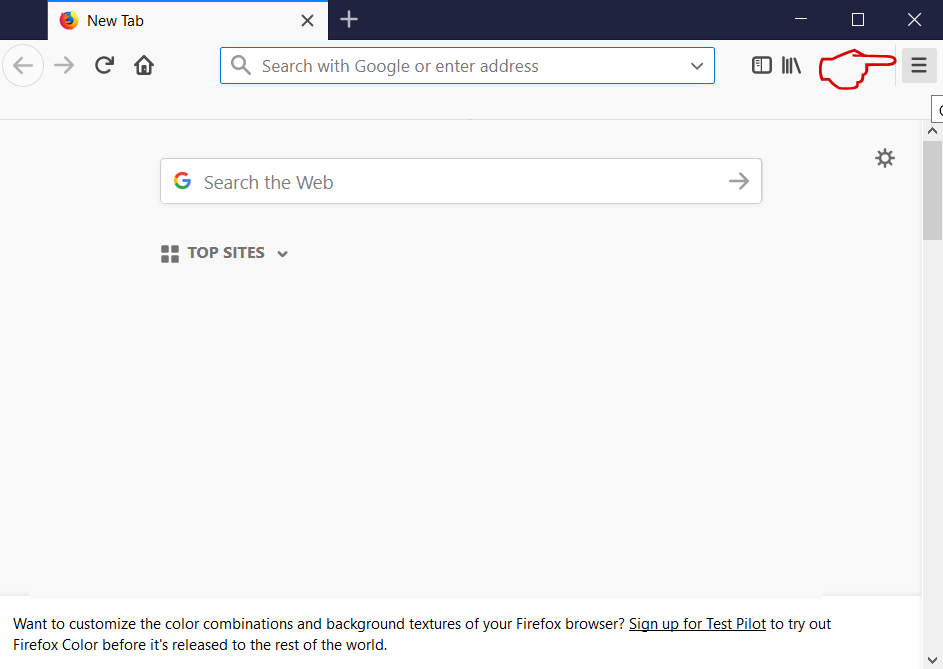

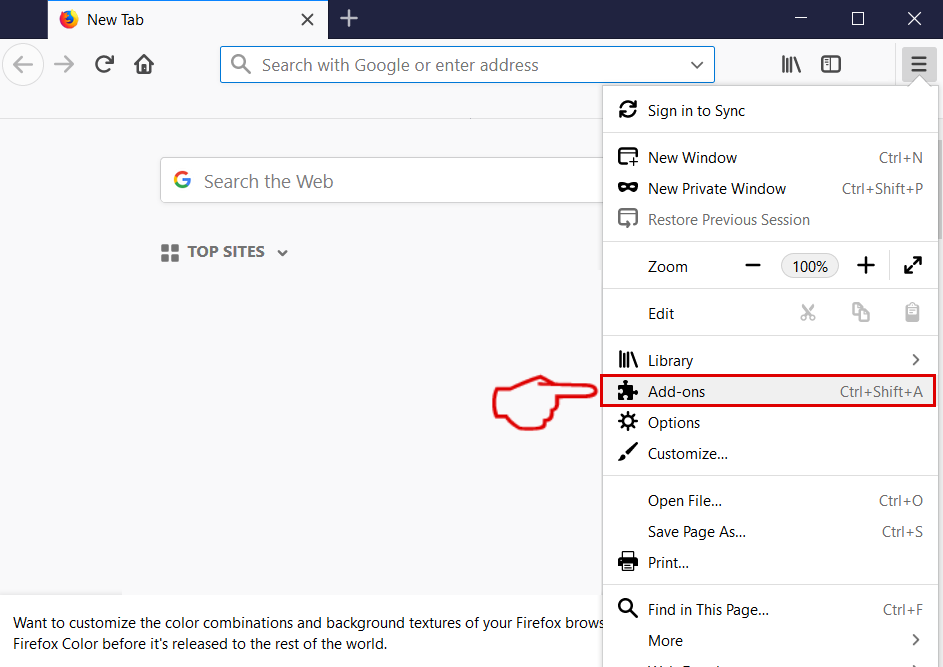

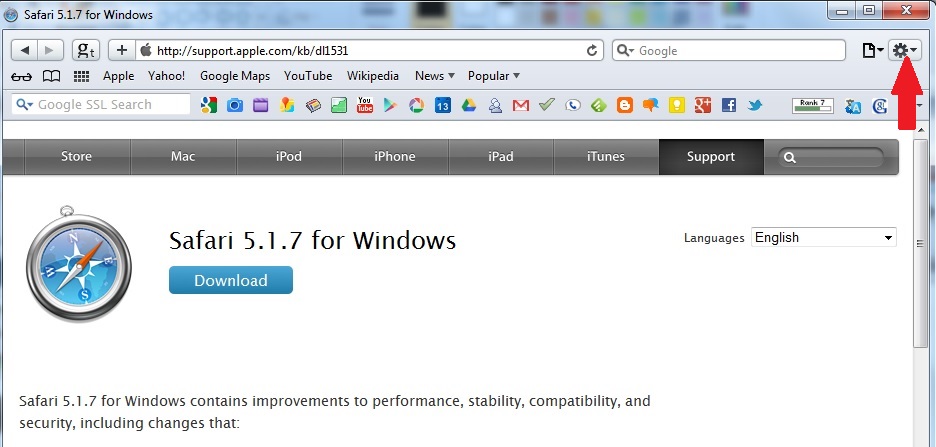

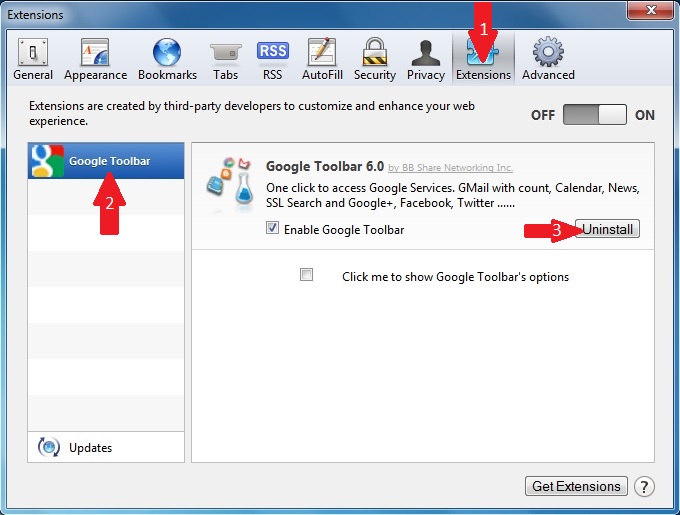

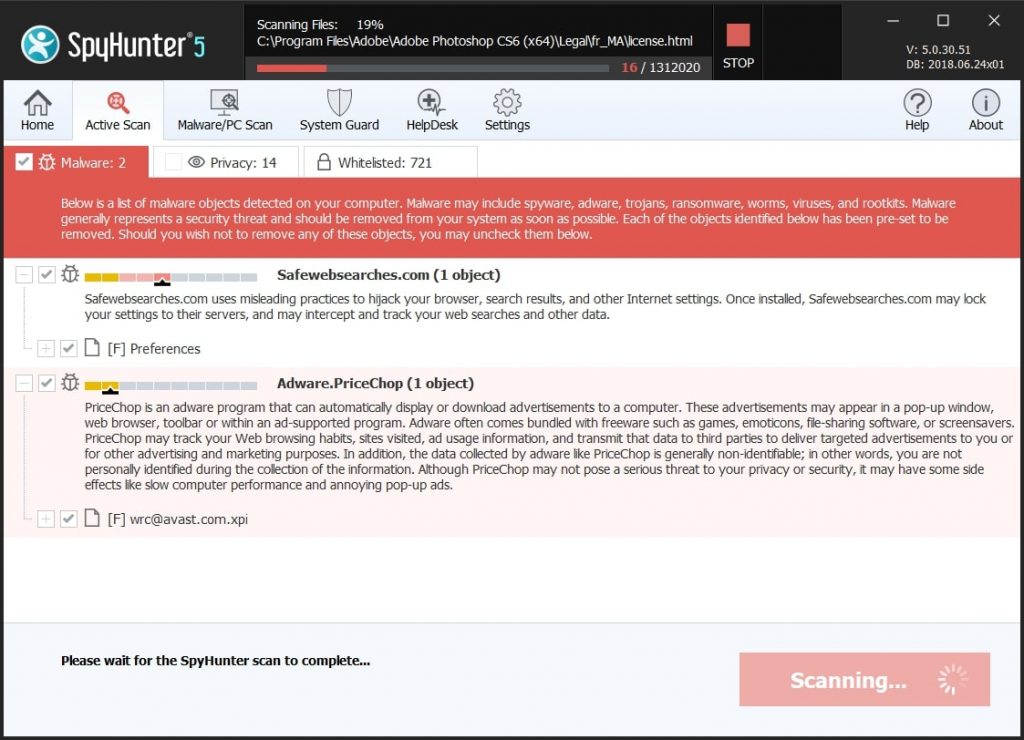

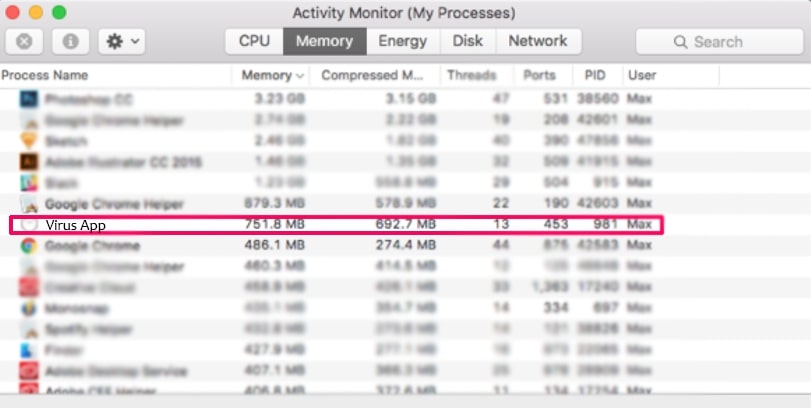

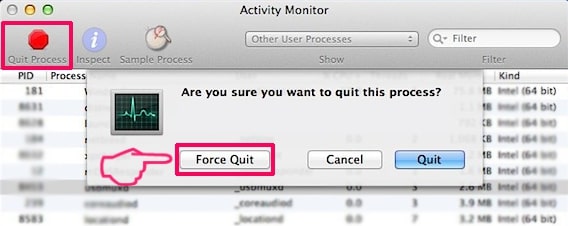

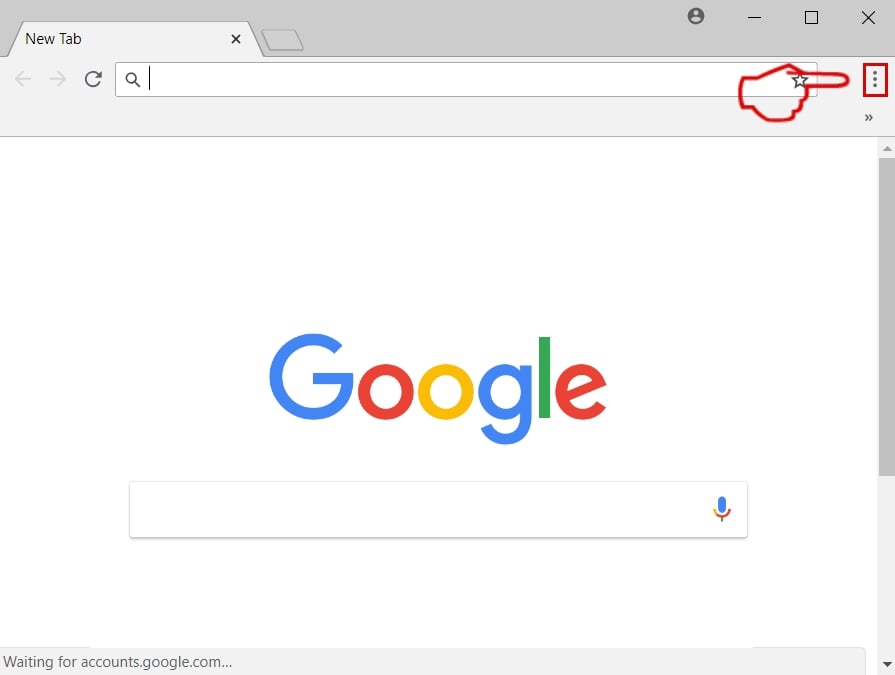

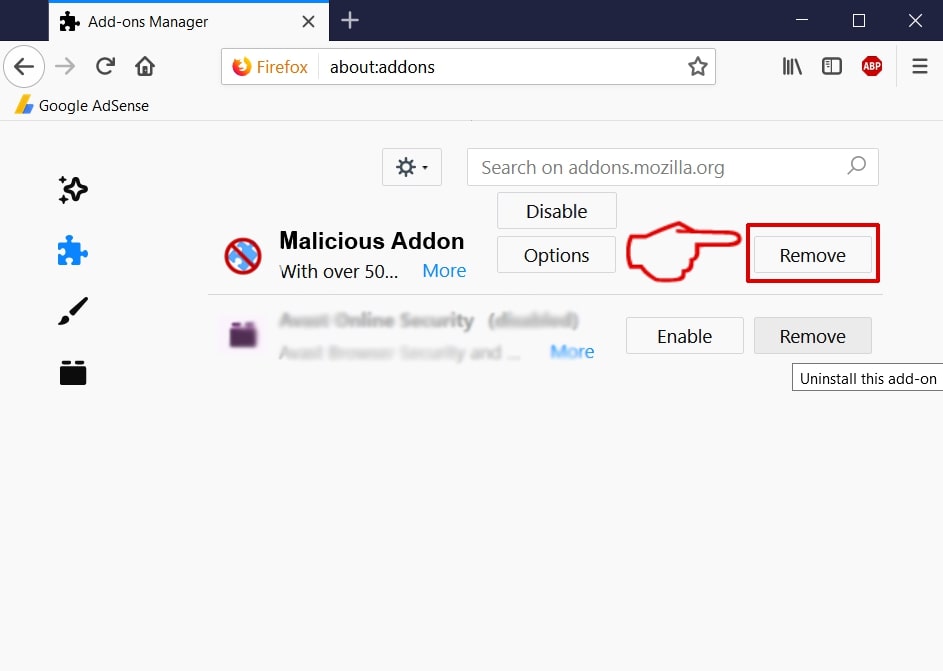

La difusión a través de Adware, Secuestradores y otros PUP

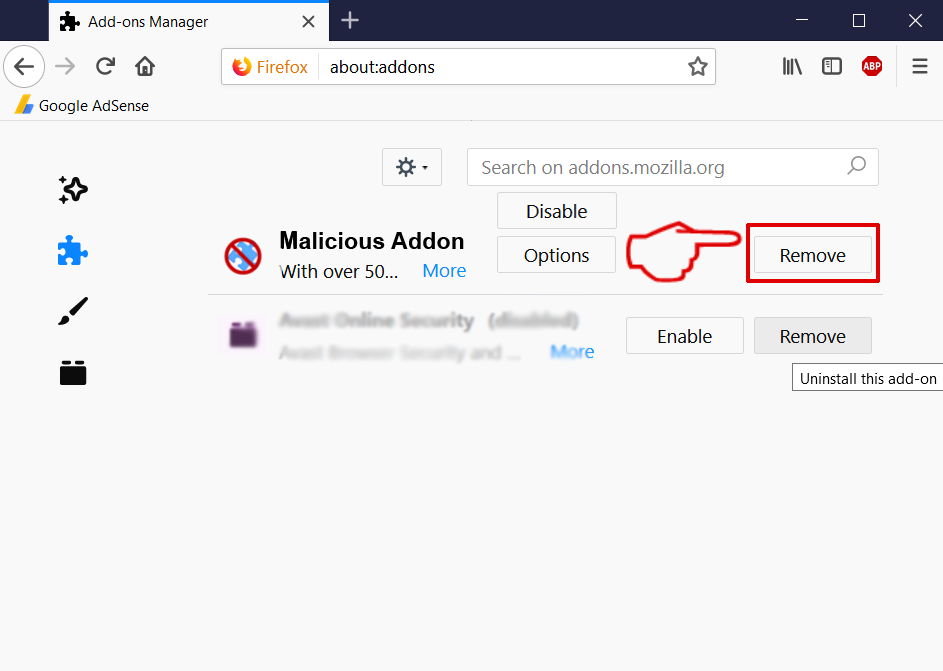

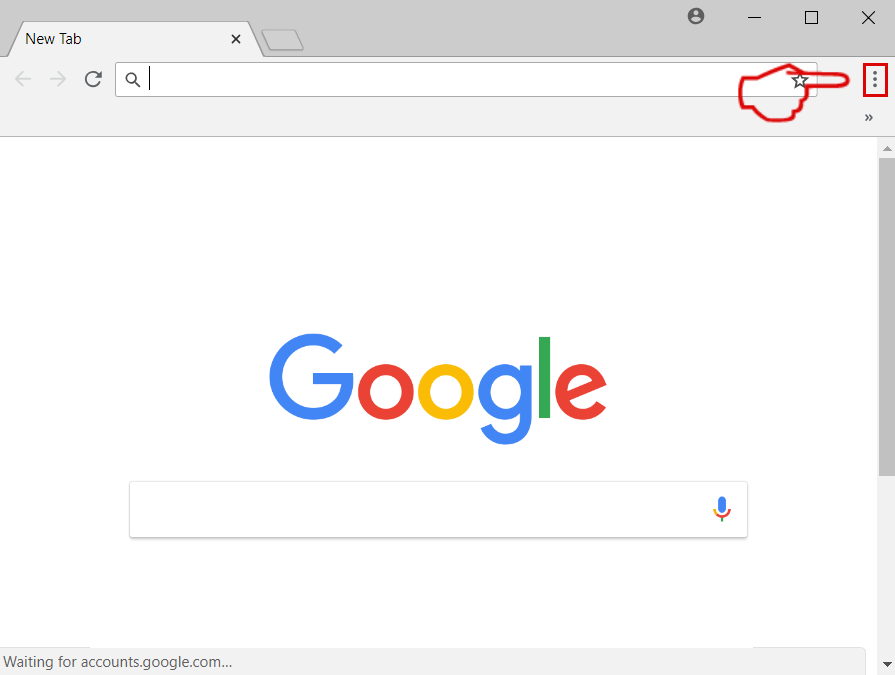

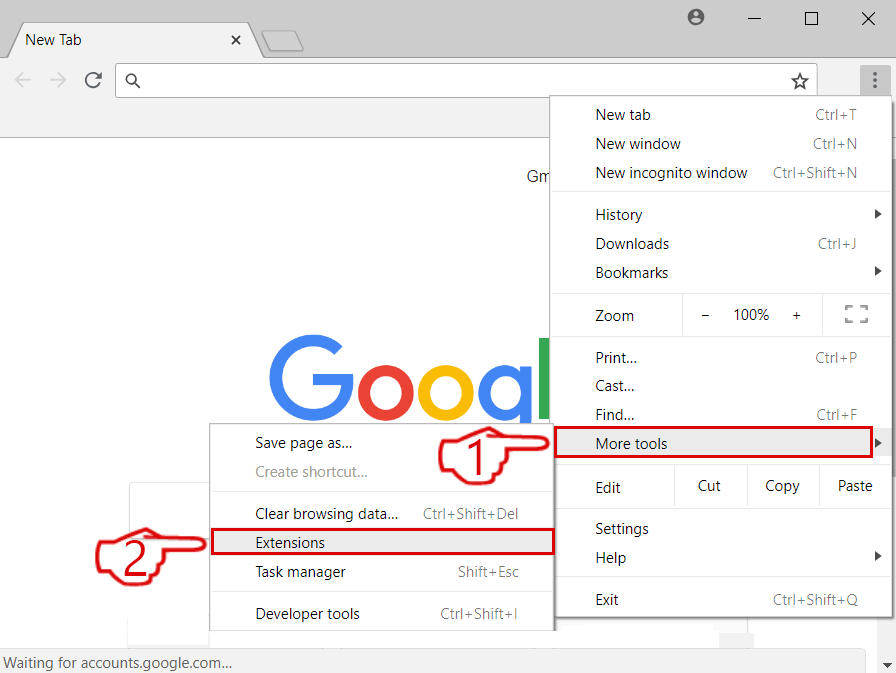

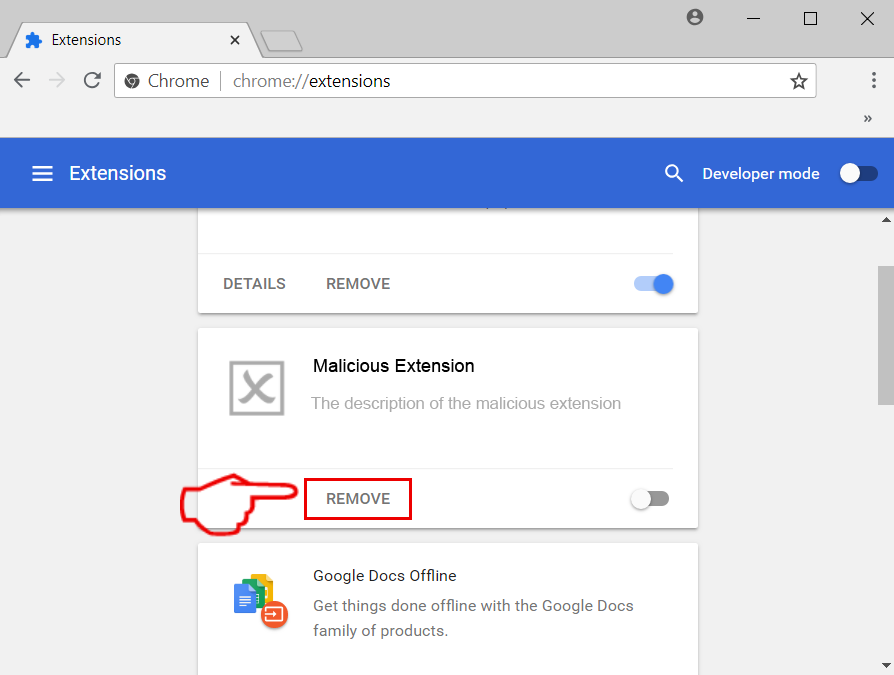

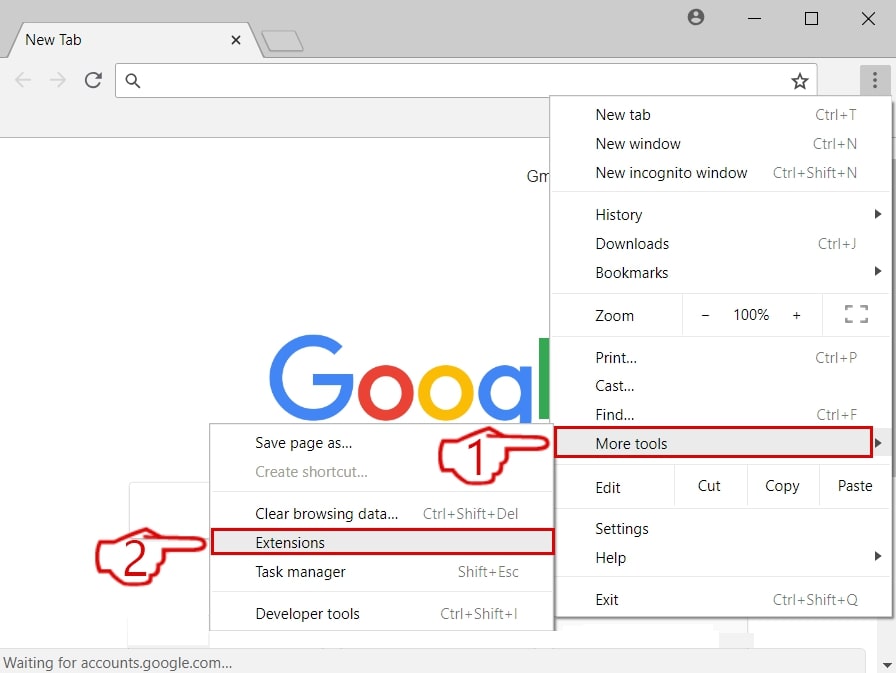

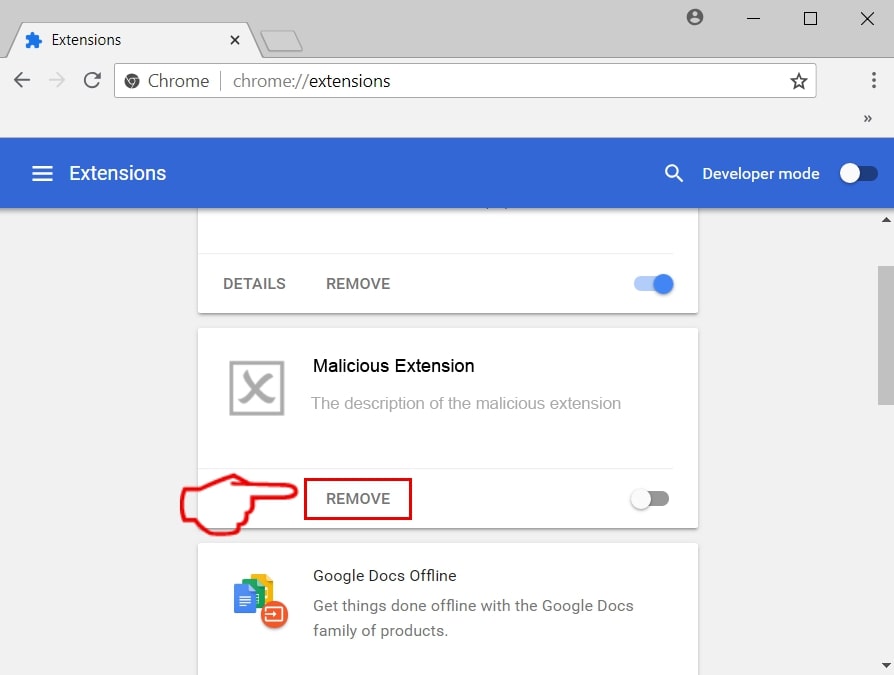

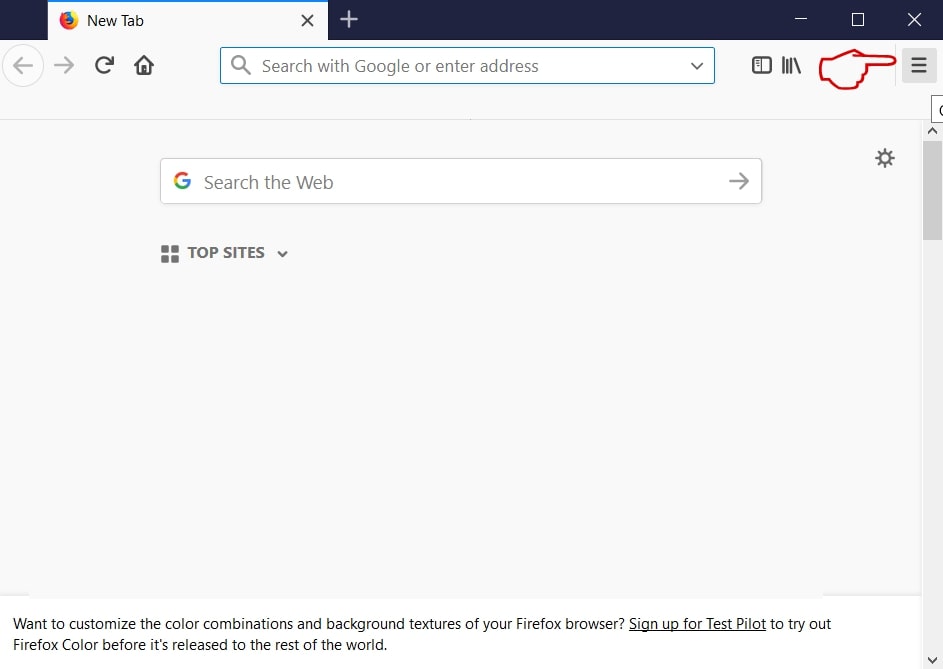

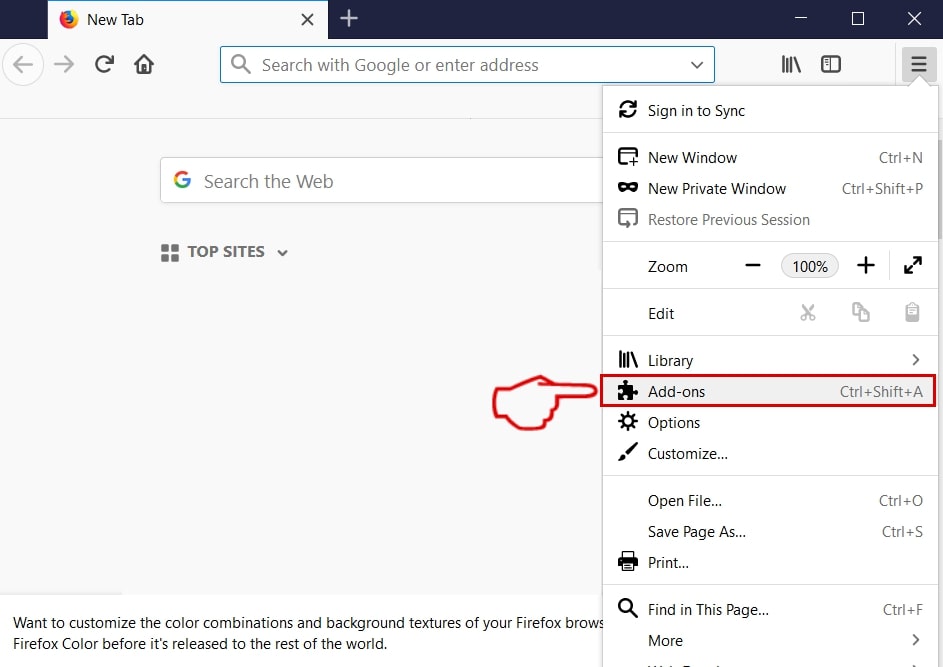

Este método de propagación de las páginas web de phishing es posiblemente el más utilizado, porque es una forma rápida para el desarrollador de programas publicitarios para convertirse en ricos a través de esquemas de pago por clic o incluso si el fabricante de programas publicitarios es la suplantación de identidad atacante propio. El rango se extiende desde las extensiones del navegador falsos, barras de herramientas con publicidad, software, instalado en su Mac y navegadores web, incluso falsos. Todas estas aplicaciones no deseadas pueden causar redirecciones que puede en última instancia conducir a la página de phishing.

Y los beneficios para los creadores de estos programas con publicidad son muchas, así:

- Conducen automatizados tráfico al provocar redirige al sitio de phishing.

- Muestran otros anuncios que eventualmente causan redirige a páginas web maliciosas en algunos casos.

- En ellas se muestran las páginas de phishing que intentan robar contraseñas y nombres de usuario.

Este tipo de páginas de phishing se pueden mostrar como resultado de un cambio de dirección del navegador web o por medio de una página web falsa que se publica en una barra de herramientas como una especie de un marcador. Esto incluye páginas de inicio falsas, gusta Facebook imitación páginas de inicio de sesión, PayPal, Amazonas, Manzana, LinkedIn y muchos otros ataques de phishing.

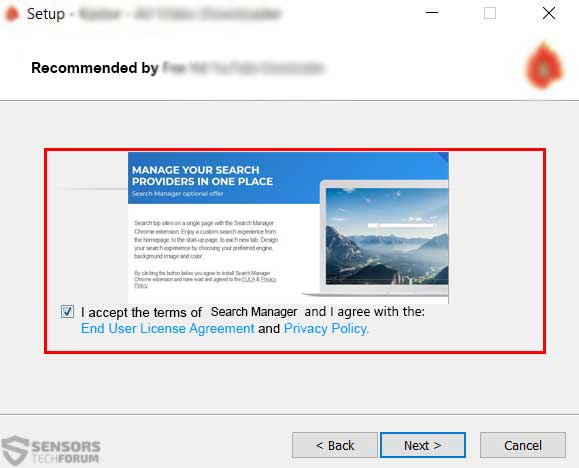

Tales programas no deseados a menudo se propagan como resultado de la agrupación de software, donde la aplicación en cuestión se anuncia como un programa incluido que es también un útil y una oferta gratuita junto con la instalación actual. La mala noticia es que este tipo de aplicaciones incluidas podían verse en los sitios de descarga sospechosas, o sitios web de torrent. Ellos no pueden ser localizados con facilidad, ya que su paso de la instalación a menudo reside en el "Avanzado”o "Personalizado" instalar modos, buscando similar a la imagen siguiente ejemplo:

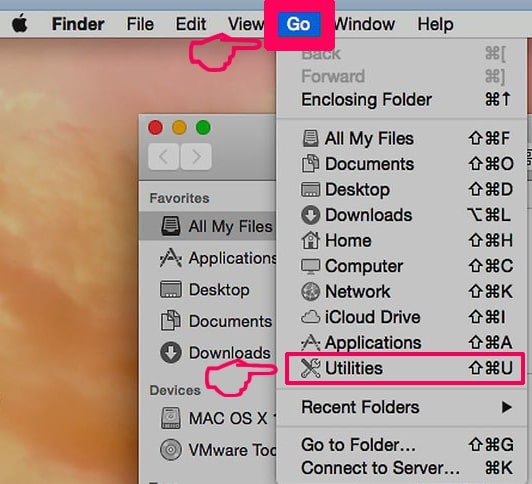

Cuando se trata de usuarios de Mac, el resultado de esto es las páginas web falsas que exigen para acceder a los servicios, como iCloud y otros, al tiempo que muestra muy bien disfrazado páginas web, que ver de cerca a los originales:

La difusión a través de virus y otro malware

El mejor método que sin duda dará lugar a una gran cantidad de páginas de phishing a aparecer en tu Mac sin obstáculos es a través de ataques de suplantación de identidad, como resultado de infecciones de malware. Estos tipos de infecciones son caballos de Troya por lo general que se modifican para mostrar anuncios. Estas amenazas se reffered comúnmente como Trojan.Clickers y que a menudo tienden a causar una gran cantidad de redirecciones automáticas a diferentes páginas cuando la víctima los visita. Un buen ejemplo es si se intenta acceder a PayPal y el virus lo detecta y como resultado que se visualiza una página web falsa PayPal. Lo mismo ocurre de Dropbox, que ha sido recientemente el centro de atención de muchos intentos de phishing.

Relacionado: Las estafas de phishing y malware Dropbox E-Mails - Retire y detenerlos

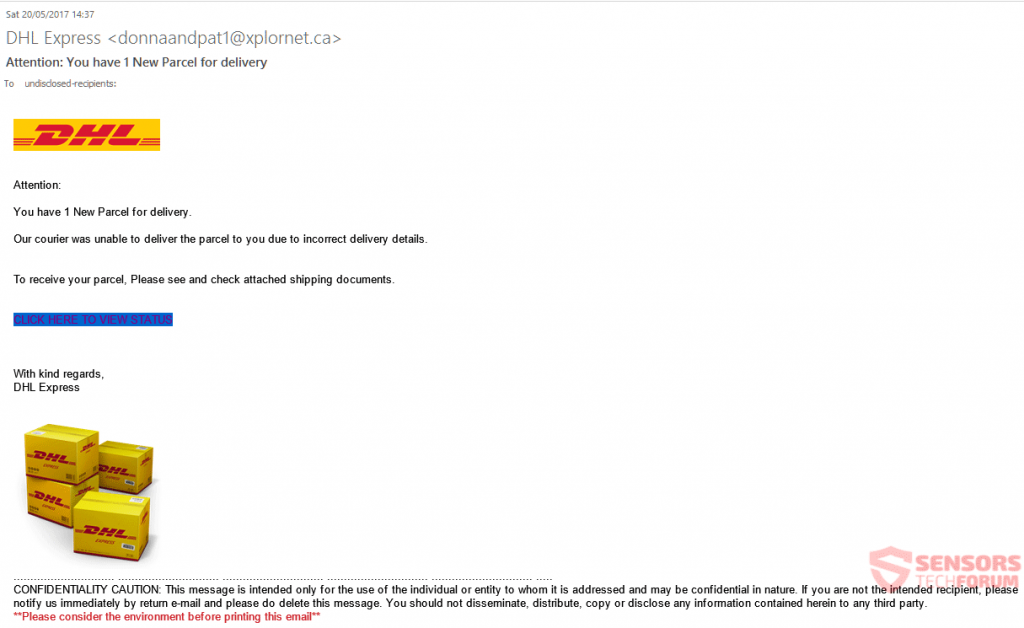

A través de la difusión de correos electrónicos de phishing

Otra táctica muy conocido y utilizado a menudo para difundir páginas de phishing mediante el envío correo electrónico no deseado mensajes que aparecen muy cerca de los originales. Según una investigación, conducido de vuelta en 2017, los usuarios más específicos para el phishing son los usuarios que pertenecen a los sitios de banca, sitios de pago electrónicos y de telecomunicaciones, por lo que los atacantes sin duda saben lo que están haciendo.

Relacionado: El phishing manzana está aquí y la temporada usuarios están en riesgo

Y ellos son muy inteligentes en cómo se realizan los esquemas de phishing, así, ya que envían correos electrónicos muy astuto que imitan los correos electrónicos originales muy de cerca:

Los correos electrónicos a menudo hacen hincapié en cuestiones importantes con el fin de convencer a las víctimas a regalar sus credenciales vitales. Los temas más difundidos que son extremadamente convincentes son:

- Se registra en la cuenta de otro dispositivo.

- PayPal transferencia no autorizada.

- actividad sospechosa en la cuenta de la víctima.

- La compra de recibo de la víctima no ha hecho.

Y el cuerpo de dicho correo electrónico contiene imágenes de la empresa que son básicamente los mismos que los originales que se envían desde la propia empresa, teniendo logotipos, enlaces a las páginas web e incluso opciones para darse de baja, al igual que en los reales. Y los sitios web que conducen a que no siempre pueden ser bloqueadas por el software antivirus, por lo que las víctimas podrían estar pensando “Sí, Tengo un antivirus, así que estoy seguro “., pero tristemente, que no siempre es el caso.