Gmail intentos de phishing se han registrado. Los investigadores de seguridad en Wordfence han detectado unas credenciales de acceso phishing técnica Stealing altamente eficaces y masivamente distribuidos para Gmail y otros servicios. Al parecer,, durante el último par de semanas, usuarios expertos en tecnología comprometidos por los ataques de phishing Gmail han estado compartiendo informes y datos para que los usuarios son conscientes.

Gmail ataque de phishing: Detalles Técnicos

Gmail es el objetivo principal de estos intentos, pero otros servicios están dirigidos, así. Es una estafa de phishing típico en el que el atacante envía un correo electrónico a una cuenta de Gmail. El correo electrónico puede parecer que ser enviado por alguien que conoce el objetivo, y eso es debido a que su cuenta ha sido hackeada. El correo electrónico puede incluir un archivo adjunto de una imagen. Al hacer clic sobre la imagen para obtener una vista previa, una nueva pestaña se abrirá y el usuario se le pedirá para iniciar sesión en Gmail nuevo. La barra de direcciones muestra la siguiente dirección: accounts.google.com, por lo que incluso el ojo experimentado puede ser inducido a error.

Una vez completado el inicio de sesión, la cuenta específica se ve comprometida. Esto es lo que una de las víctimas de las acciones de phishing:

Los atacantes inicie sesión en su cuenta de forma inmediata una vez que llegan las credenciales, y utilizan uno de sus adjuntos reales, junto con una de sus líneas de asunto reales, y enviarlo a las personas en su lista de contactos.

Por ejemplo, entraron en la cuenta de un estudiante, tirado un archivo adjunto con un horario de práctica equipo atlético, generado la pantalla, y luego emparejado que con una línea de asunto que fue tangencialmente relacionado, y enviado por correo electrónico a los demás miembros del equipo de atletismo.

Todo el proceso ocurre muy rápidamente, y es ya sea automatizado o los atacantes están en modo de espera, el procesamiento de las cuentas comprometidas.

Una vez que se obtiene acceso a una cuenta, el atacante tiene acceso completo a todos los mensajes de correo electrónico de la víctima, y también se concede el acceso a otros servicios accesibles a través del mecanismo de restablecimiento de contraseña. Esto incluye otras cuentas de correo electrónico, servicios SaaS, etc.

descripción completa de este ataque de phishing Gmail está disponible en Wordfence.

A menudo esquemas de phishing comprometer populares Servicio Al igual que Google

El año pasado, Webroot investigadores establecieron que Google es la empresa con el mayor impacto negativo de una suplantación. Estos se resumen como organizaciones de alto riesgo, con 21% de todos los sitios de phishing en el período enero-septiembre 2016 hacerse pasar por Google.

Por encima de todo, atacantes están inquietos cuando se trata de desarrollar nuevas tácticas y los tipos de ataque, y el phishing no es una excepción. La información confidencial es muy deseable, y el cambio hacia "maliciosa en software y-actividades-as-a-service" sólo empeora las cosas.

Estadísticas de phishing, actualización de abril 2017

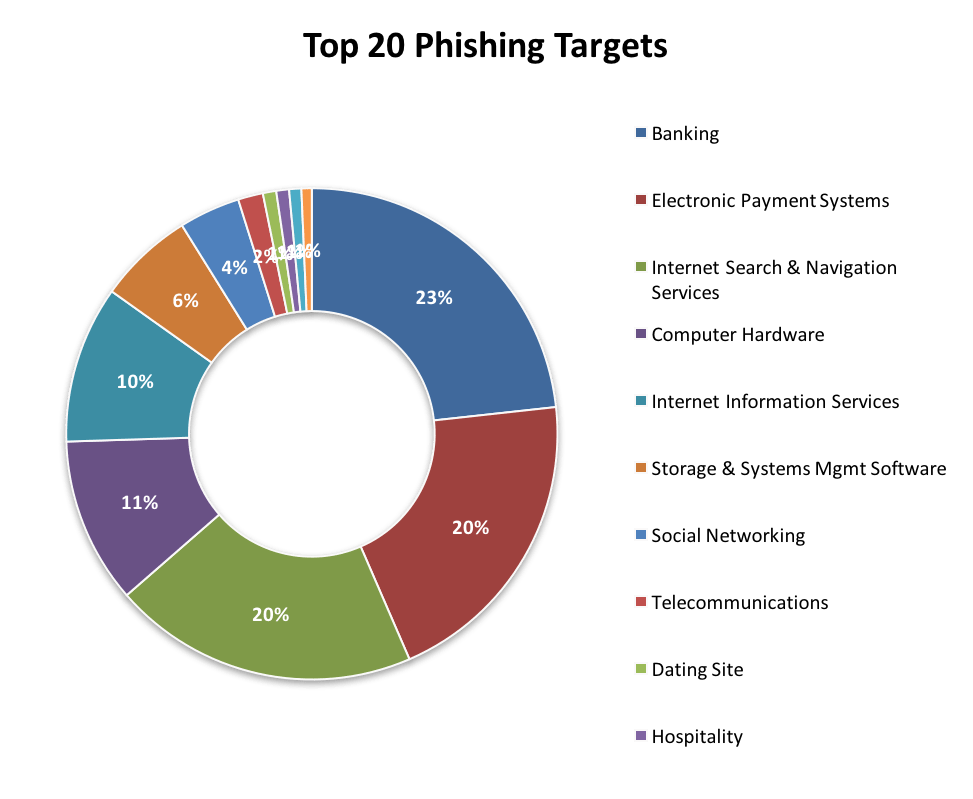

Lookingglass Ciber Solutions tiene reportado un aumento en la actividad de phishing en la primera semana de abril. Actividad general phishing aumentó 30%, el aumento más notable se registró en la industria de sistemas electrónicos de pago:

No se han observado intentos de phishing de Gmail. Sin embargo, ataques de suplantación de identidad en otros servicios han sido. Dropbox se ha apuntado en abril, 2017, a través de correos electrónicos inteligentemente diseñado que parecen legítimos. Uno de los fraudes que involucran Dropbox estaba tratando de credenciales de acceso de los usuarios de Dropbox cosecha mediante una solicitud para que se parecía a una legítima. La otra estafa estaba tratando de robar la contraseña de correo electrónico del usuario a través de una solicitud de intercambio de archivos falsos.

La ataque de phishing en LinkedIn También se ha detectado ser activo a mediados de abril. El esquema estaba tratando de engañar a los usuarios de la red profesional para sus currículos. Los estafadores estaban enviando correos electrónicos sobre supuestas “ofertas de trabajo para la actividad de usuarios de LinkedIn”.

Como usted ha notado, a pesar de los diferentes objetivos (Gmail, Dropbox, Facebook, LinkedIn, varios bancos, etc) correos electrónicos de phishing siempre tienen mucho en común.

Consejos para protegerse de los intentos de phishing

- Tenga cuidado con los correos electrónicos que demandan información personal de usted. Recuerde que los servicios legítimos no suelen enviar dichas solicitudes vía e-mail.

- No se deje engañar para que facilite datos sensibles, detalles financieros incluidos. Tenga en cuenta que los atacantes también pueden usar tácticas de miedo para atraer a usted para que revelen información personal identificable.

- Tenga cuidado con las solicitudes genéricas de información. Un correo electrónico legítimo de una organización legítima, como un banco de conocería el nombre de la persona. Los correos electrónicos fraudulentos a menudo comienzan con "Estimado Señor / Señora".

- No envíe información confidencial a través de formas dentro de mensajes de correo electrónico.

- No interactuar con los enlaces o archivos adjuntos en un correo electrónico a menos que esté absolutamente seguro de que el correo electrónico proviene de una fuente de confianza.

- Asegúrese de que su protección anti-malware tiene una característica contra el phishing.

Escáner Spy Hunter sólo detectará la amenaza. Si desea que la amenaza se elimine de forma automática, usted necesita comprar la versión completa de la herramienta anti-malware.Obtenga más información sobre la herramienta de SpyHunter Anti-Malware / Cómo desinstalar SpyHunter