Es un secreto para nadie (en el mundo infosec) que el mercado paquete de exploits se ha reorganizado para satisfacer las necesidades actuales de los distribuidores de malware.

Hace sólo unas semanas, hubo un notable incidente publicidad maliciosa en el popular sitio web que tiene answers.com acerca 2 millones de visitas al día. El escenario era muy similar al tanto del pescador y Neutrino pero era, de hecho, RIG haciendo el trabajo. Se utilizó la técnica de sombreado de dominio y el redirector abierta HTTPS de Rocket Fuel.

El investigador detrás de malware no Café de la necesidad (MDNC) observado una transición a mediados de agosto de muchas operaciones maliciosos hacia el RIG explotar kit. Las campañas se dedicaban a distribuir más geo-enfocadas troyanos bancarios y menos CryptXXX ransomware. Durante sus investigaciones, MDNC también se encontró con una (posiblemente) nuevo exploit kit.

MDNC era "tratando de entender que se mueven", a lo largo de sospechar la presencia de un TDS interna (Sistema de distribución del tráfico) dentro RIG Exploit Kit, una sospecha que fue confirmada más tarde.

Esta característica específica se cree que han aparecido inicialmente en el mercado con EK Blackhole, y que desapareció con Nuclear y pescador.

¿Cuál es el TDS cuentan todo sobre?

La función de TDS permite al operador exploit kit para unir múltiples cargas a un hilo único. De hecho, es una característica clave de un vendedor de carga útil. Además, la carga útil se adapta a la configuración del sistema operativo del GEO y de la meta. Sin embargo, existe la condición de que "usted tiene que crear un hilo Exploit Kits de carga útil, utilizar un TDS externa (como Keitaro / Sutra / TDS / BlackHat SimpleTDS / BossTDS, etc ...) y desde ese TDS, apunte el tráfico a la correcta Exploit Kit hilo (o, si compra el tráfico, informe a su proveedor de tráfico dónde enviar el tráfico para cada país en cuestión)".

Finalmente, muchas operaciones de malware soltando cambiaron a RIG. Hacia finales de septiembre, 2016, los anuncios de neutrinos y pancartas desaparecido de foros subterráneos.

¿Hay un nuevo paquete de exploits que se va configurando en este mismo momento?

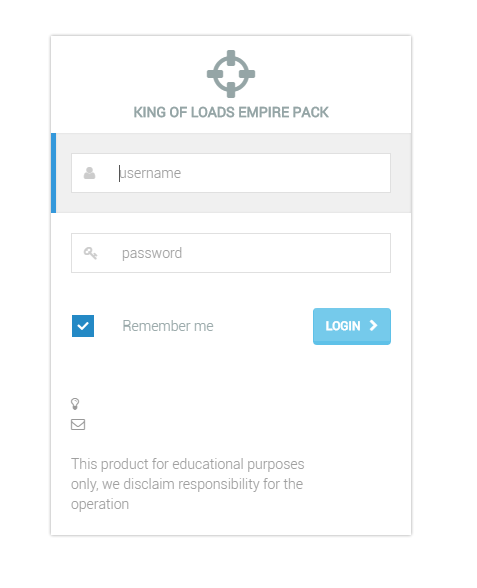

Teniendo en cuenta todos los cambios en el mercado EK, tal vez no es una coincidencia que un nuevo kit de explotar se discute actualmente en los foros underground - Empire Paquete. Estas discusiones son de propiedad privada y de la EK no es pública (todavía?).

La interfaz, como señaló MDNC, es muy familiar y alude a RIG. El investigador especula que el lanzamiento Imperio paquete podría estar relacionada con la primera ola de ataques RIG-accionado. Tal vez el paquete de Empire es un ejemplo RIG gestionado por un distribuidor / carga útil?

Para una descripción técnica completa, saltar a la original investigación.