Il est un secret pour personne (dans le monde infosec) que le marché de l'exploitation kit a été réarrangé pour répondre aux besoins actuels des distributeurs de logiciels malveillants.

Il y a à peine quelques semaines, il y avait un notable incidents malvertising sur le site Web answers.com populaire qui a environ 2 million de visites par jour. Le scénario était très similaire à la fois Angler et Neutrino mais il était en fait RIG faire le travail. Il a utilisé l'observation technique de domaine et le redirecteur ouvert HTTPS du Rocket Fuel.

Le chercheur derrière Malware Do not Need Coffee (MDNC) observé une transition mi-Août de nombreuses opérations malveillantes vers le RIG exploit kit. Les campagnes distribuaient plus de chevaux de Troie bancaires géo-ciblées et moins CryptXXX ransomware. Au cours de ses investigations, MDNC est également venu à travers un (peut-être) nouvel exploit kit.

MDNC était "essayer de comprendre ce mouvement", tout au long de soupçonner la présence d'un TDS interne (Système de distribution de trafic) intérieur RIG Exploit Kit, un soupçon qui a été confirmé plus tard.

On pense que cette caractéristique spécifique serait apparue d'abord sur le marché du EK avec Blackhole, et il a disparu avec nucléaire et Angler.

Qu'est-ce que les TDS disposent tout au sujet?

La fonction de TDS permet l'exploit opérateur kit pour attacher plusieurs charges utiles à un fil unique,. Il est en effet un élément clé à un vendeur de charge utile. En outre, la charge utile est adaptée aux GEO et OS paramètres de la cible. Cependant, il y a la condition selon laquelle "vous devez créer un fil de Exploit Kit par charge utile, utiliser un TDS externe (comme Keitaro / Sutra / BlackHat TDS / SimpleTDS / BossTDS, etc…) et de ce TDS, pointer le trafic vers le bon fil de Exploit Kit (ou, si vous achetez le trafic, dire à votre fournisseur de trafic où envoyer le trafic pour chaque pays ciblé)".

Finalement, de nombreuses opérations de malware-dropping sont passés à RIG. Vers la fin de Septembre, 2016, les annonces de Neutrino et bannières disparu des forums clandestins.

Y at-il un nouveau kit exploit étant en forme en ce moment?

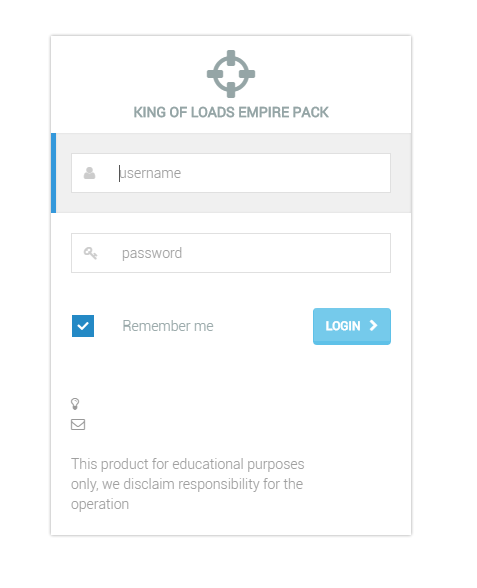

Ayant à l'esprit tous les changements dans le marché EK, peut-être qu'il est pas un hasard si un nouvel exploit kit est actuellement discutée dans les forums souterrains - Empire Paquet. Ces discussions ont lieu en privé et l'EK est pas publique (encore?).

L'interface, comme l'a noté MDNC, est très familier et astuces à RIG. Le chercheur suppose que le lancement Empire pack pourrait être lié à la première vague d'attaques RIG-alimenté. Peut-être l'Empire Pack est une instance de RIG géré par un revendeur / charge utile vendeur?

Pour information technique complète, sauter à l'original recherche.