Sundown explotar kit se detectó en las campañas de publicidad maliciosa activos en septiembre pasado. En aquel momento, el exploit kit entregaba el ransomware CryLocker, junto con el EK RIG. Desafortunadamente, los investigadores de seguridad en TrendMicro han descubierto que el ocaso se ha actualizado recientemente el sentido de que un aumento en los ataques de malware y ransomware se debe esperar. Teniendo en cuenta la naturaleza de la herramienta de corte, puede seguir siendo desplegado en la distribución de software malicioso tanto ransomware y. En la última campaña, investigadores detectaron chthonic bancario Trojan siendo la carga útil de la operación.

Relacionado: Locky ransomware se hace amigo del Bizarro Sundown Exploit Kit

Sundown explotar kit Se detectó actividad más reciente de diciembre 27, 2016, donde los atacantes utilizaron imágenes PNG para almacenar la información recolectada y el código de explotación. En los ataques de septiembre con la carga útil es el ransomware CryLocker, Los archivos PNG también fueron utilizados para empacar la información del usuario cosechada. Las imágenes fueron subidas a un álbum Imgur por lo que los cibercriminales podrían evitar ser detectados.

Sundown aprovechan las capacidades Kit esteganografía

TrendMicro investigadores han informado de que el paquete de exploits se ha actualizado recientemente con técnicas de esteganografía. Como resultado, los archivos PNG ahora se utilizan no sólo para almacenar información recolectados sino también diseñado para ocultar el código de explotación:

En diciembre 27, 2016, nos dimos cuenta de que el ocaso se actualizó para utilizar técnicas similares. Los archivos PNG no fueron sólo son utilizadas para almacenar información cosechada; los diseñadores de malware utilizan ahora esteganografía para ocultar su código de explotación.

Que es esteganografía? Es una técnica avanzada desplegado para ocultar código malicioso en una imagen para eludir la detección basada en firmas. Es una técnica muy popular visto en ataques Malvertising basado en paquetes de exploits. La campaña de publicidad maliciosa GooNky es un buen ejemplo, ya que utiliza múltiples tácticas para ocultar el tráfico, como mover parte del código malicioso en las imágenes para escapar a la detección.

En este nuevo Sundown explotar kit ejemplo, los atacantes no realmente ocultan los datos de la imagen en sí - se añaden el código malicioso al final del archivo, investigadores explican.

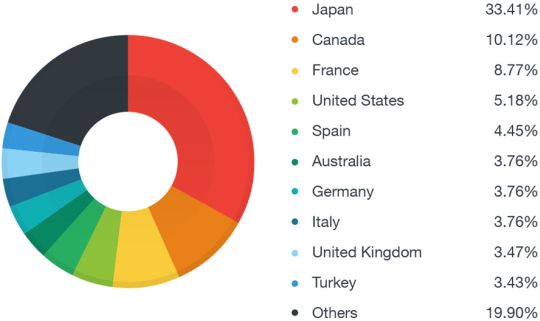

La EK actualizada se observó en publicidad maliciosa campañas de distribución de software malicioso en Japón, Canada, y Francia, con los usuarios japoneses que representan más del 30 por ciento de todos los objetivos. Ver imagen de abajo (por TrendMicro):

En esta versión actualizada, el exploit kit de malvertisement crea un iframe oculto que se conecta automáticamente a la página de destino del ocaso. La página recuperará y descargar una imagen PNG blanco.

CVE-2015-2419 apalancado en Últimas Sundown Exploit Kit ataques

Los investigadores también descubrieron que el código de explotación dentro de la imagen PNG también incluyó un código de explotación dirigidas a la CVE-2015-2419 vulnerabilidad.

CVE-2015-2419 Descripción

JScript 9 en Microsoft Internet Explorer 10 y 11 permite a atacantes remotos ejecutar código arbitrario o causar una denegación de servicio (corrupción de memoria) a través de un sitio web hecho a mano, aka “La vulnerabilidad JScript9 daños en la memoria.”

Adicionalmente, un flash explotar con CVE-2016 hasta 4117 también fue recuperado por el código de explotación. La página de destino en sí incluye un exploit focalización otra Internet Explorer (IE) vulnerabilidad, CVE-2016-0189, investigadores señalan.

Curiosamente, todas las explotaciones mencionadas ya se han parcheado y han sido utilizados por otros paquetes de exploits a través 2016.

Relacionado: Cima 3 Se utiliza en las vulnerabilidades 2016 Exploit Kit Ataques

Protección contra el ocaso Exploit Kit y Otros EKS

Exploit kits se han utilizado a escala industrial. Son herramientas que escanean el navegador web de un usuario automatizarse, y analizar en busca de fallos para el apalancamiento antes de entregar el carga maliciosa. Esto significa que su navegador debe estar siempre con todos los parches - Nunca estimar la importancia de las actualizaciones de seguridad. Los usuarios deben instalar inmediatamente los parches de seguridad para todo su software - tan pronto como parches son liberados.

En caso de que un parche aún no se libera, un ataque depender de esta vulnerabilidad todavía puede ser desviado por el software más actualizado anti-malware. La mayoría de estos programas detectarán e interceptar las hazañas que tratan de tomar ventaja de una falla.

Escáner Spy Hunter sólo detectará la amenaza. Si desea que la amenaza se elimine de forma automática, usted necesita comprar la versión completa de la herramienta anti-malware.Obtenga más información sobre la herramienta de SpyHunter Anti-Malware / Cómo desinstalar SpyHunter