Este artículo ha sido creado con el fin de explicar ¿cuál es el metamorfo de Troya y cómo eliminar este malware por completo del equipo.

Este artículo ha sido creado con el fin de explicar ¿cuál es el metamorfo de Troya y cómo eliminar este malware por completo del equipo.

El metamorfo troyano es un virus recientemente descubierto bancario que pueden secuestrar las credenciales de cuenta y directamente manipular los navegadores. Nuestra guía de extracción presenta una explicación detallada de los mecanismos de la banca de Troya de la operación, así como instrucciones sobre la restauración de los ordenadores infectados de las infecciones.

Resumen de amenazas

| Nombre | metamorfo |

| Escribe | Virus caballo de Troya |

| Descripción breve | En silencio infecta los equipos de destino y modifica las principales aplicaciones y servicios del sistema. |

| Los síntomas | El usuario puede no experimentar ningún signo de infiltración. |

| Método de distribución | enlaces web maliciosos, Los archivos maliciosos, Maliciosos E-Mails |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Experiencia de usuario | Unirse a nuestro foro para discutir metamorfo. |

Febrero 2020 Los ataques nueva Metamofo de Troya

El metamorfo de Troya ha resurgido una vez más en una campaña activa que se centra contra los usuarios que utilizan los servicios de banca en línea. El objetivo de este troyano es cosechar información personal, incluidas las credenciales para los bancos y los datos de tarjetas de pago. Hasta ahora las campañas de llevarla han puesto en marcha en países de todo el mundo, son ejemplos EE.UU, Perú, Canada, Chile, España, Brasil, México y Ecuador.

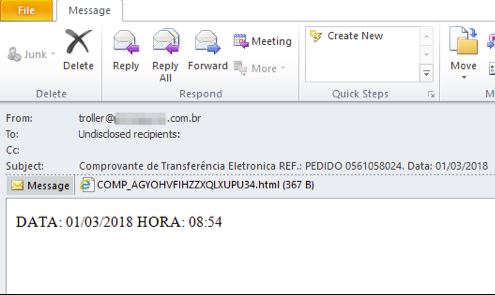

El método elegido de la infección es una vez más correos electrónicos de phishing - los delincuentes pueden enviar notificaciones falsas u otros tipos de contenido que los usuarios podrían esperar. Las víctimas recibirán informtion que han recibido una factura y manipular a las víctimas a descargar y ejecutar un archivo ZIP. Si se ejecuta la incorporada en las macros se ejecutará un archivo ejecutable.

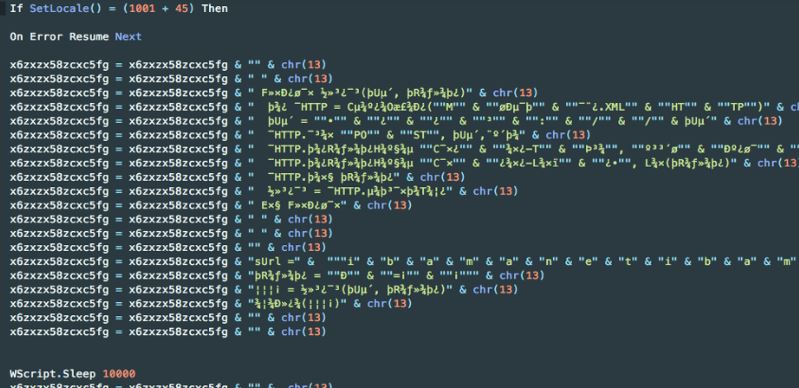

Uno de los primeros módulos que se ejecuta después de la infección se ha iniciado será el omitir la seguridad de - buscará todos los procesos en ejecución de aplicaciones de seguridad y motores y activa cerrarlas. Esto se hace con el fin de no plantea ninguna alarma acerca de la infección. La infección se realiza a través de un script AutoIt - un lenguaje popular usado para la automatización de tareas y principalmente utilizado en los ordenadores de Microsoft Windows. Una operación importante es la incapacitante de las formas de auto-completado en los navegadores web. Esto se hace con el fin de ejecutar un keylogger que adquirirá los datos introducidos y enviarlos a los operadores de hackers detrás del ransomware.

De acuerdo con las investigaciones disponibles un total de 32 palabras clave son supervisados por el motor principal para el potencial de información útil. Tan pronto como uno de ellos es detectado por el componente de Troya que se enviará a los piratas informáticos a través de una conexión segura.

Metamorfo - ¿Cómo Infect

Los expertos en seguridad señalan que una nueva amenaza conocida como el metamorfo de Troya está infectando a los usuarios de computadoras en Brasil. Según los informes el método de distribución primaria es el uso de mensajes de correo electrónico SPAM. Por lo general, contienen la ingeniería social elementos que coaccionan los destinatarios en la instalación de la amenaza peligroso. En la mayoría de los casos puede ser cualquiera hipervínculos en el contenido del cuerpo o unido directamente a los mensajes. También son los portadores más comunes para cargas virales, dos de los tipos más populares son los siguientes:

- Instaladores de software infectadas - El código peligroso está incrustado en las aplicaciones que son utilizados por muchos usuarios. Los ejemplos incluyen aplicaciones de oficina y productividad, suites creatividad, utilidades del sistema y otros.

- Los documentos infectados - Utilizando la misma estrategia de los piratas informáticos pueden integrar el código en documentos de diferentes tipos: documentos de texto enriquecido, hojas de cálculo o presentaciones. El código se activa a través de la interacción con las macros integradas (guiones). Cuando se abren los archivos de un indicador de notificación aparece que pregunta a los objetivos para activar los scripts. Si esto se hace la infección seguiría.

El análisis muestra que los hackers han ideado un escenario no tradicional por la elaboración de una adjunto en formato HTML malicioso. Está diseñado para parecerse a una notificación de transferencia electrónica de fondos. Cuando los usuarios interactúan con las víctimas de los guiones que serán redirigidos a una carga útil que puede ser alojado en varios sitios de alojamiento o plataformas de servicios cloud: GitHub, onedrive, Dropbox, MEGA, Google Drive y demás. El analyis de seguridad muestra que un servicio acortador se utiliza con el fin de ocultar la URL redirecet. La carga útil en sí está contenida en un archivo ZIP y contiene un único archivo ejecutable. Cuando se inicia la infección de Troya sigue metamorfo.

Metamorfo - Más Información y Análisis

El propio metamorfo Trojan se compone de cuatro elementos:

- car.dat - Un nombre generado aleatoriamente dado a la herramienta de Windows.

- i4.dt - Un script VBS que descarga el mismo archivo zip.

- carné de identidad - Un ID que se genera para cada host individual.

- Cryptui.dll - El troyano malicioso.

El proceso de infección metamorfo Troya sigue un patrón de infección de varias etapas. El primer módulo que se puso en marcha por el motor principal es la maliciosa la recolección de datos componente. Puede ser configurado para secuestrar dos tipos principales de información:

- Informacion delicada - Puede ser utilizado para exponer directamente la identidad de la víctima mediante la recopilación de las cadenas que están relacionados con ellos. Ejemplo cadenas incluyen el nombre de la víctima, dirección, número telefónico, intereses, ubicación, credenciales de cuenta o contraseñas.

- Las métricas de campaña - La información recogida se utiliza para optimizar las campañas de ataque. Ejemplo cadenas secuestrados incluyen información componentes de hardware y ciertos valores de ajuste del sistema operativo.

Otros cambios a que pueden dar lugar a la utilización de una la protección de sigilo módulo. Se puede utilizar para proteger la instancia virus a partir de todas las aplicaciones que pueden interferir con la ejecución del virus. Los ejemplos incluyen los programas antivirus, entornos de caja de arena y hosts de máquina virtual. Este módulo también es responsable de suprimiendo cualquier aplicación de monitoreo de sistema y servicios que incluyen lo siguiente:

- msconfig.exe (Utilidad de configuración del sistema)

- taskmgr.exe (Administrador de tareas)

- regedit.exe (Editor del Registro de Windows)

- CCleaner64.exe (CCleaner Aplicación Instancia)

- Itauaplicativo.exe

La amenaza está configurado de manera sigilosa, intentar enmascararse. Está configurado para dejar huellas pequeño archivo que es un signo común de los servicios regulares del sistema. Cuando metamorfo de Troya se ha desplegado correctamente al sistema y su motor de virus empezó comenzará con las instrucciones incorporadas. El troyano comenzará a conectar al sistema operativo y el software instalado por el usuario en busca de cualquier signo de los servicios de banca por Internet o plataformas de intercambio. Esto significa que los desarrolladores detrás de la amenaza han ideado código que se hace compatible con los navegadores más populares: Mozilla Firefox, Google Chrome, Internet Explorer, Safari, Opera y Microsoft Edge. Tener acceso a ellos permite a los operadores criminales para leer y escribir datos almacenados tales como los siguientes: Galletas, historia, marcadores, la configuración y las credenciales de la cuenta almacenados.

El virus se establece entonces como una persistente amenaza lo que significa que se iniciará automáticamente cada vez que se inicia el equipo. El troyano puede eliminar la posibilidad de entrar en el Menú de recuperación de arranque para no permitir que los usuarios de intentar quitar manualmente. Para empeorar las cosas, el motor puede también eliminar las instantáneas Volumen de datos que se considera importante para las víctimas. Esto significa que la única manera de que pueda ser restaurado es utilizar una herramienta de recuperación de datos de calidad, consulte las instrucciones para más guías.

El motor malicioso puede hacer varios cambios en el Registro de Windows. Cuando afectan a todas las aplicaciones instaladas por el usuario los usuarios pueden ser incapaces de poner en marcha ciertas funciones y servicios. Si el sistema operativo se ve afectado el rendimiento global puede decaer.

La Módulo de supervisión se activa que comienza a registrar las acciones y los registros de capturas de pantalla de los usuarios de las víctimas en el formato JPEG, que se guarda en una ubicación predefinida.

Una de las funciones más importantes de la metamorfo de Troya es el conexión de red. Se utiliza para conectarse a un servidor pirata informático controlado predefinido. Ha habido varias versiones que cuentan con diferentes direcciones, hasta ahora la han identificado siguiente:

80[.]211.140[.]235

87[.]98.146[.]34

212[.]237.46[.]6

185[.]43.209[.]182

Los analistas pudieron recoger algunos de los comandos que están siendo utilizados por los operadores de hackers:

- OKAY - Recupera una lista del software instalado bancario.

- SILBIDO - Se envía desde los servidores de comando y control para mantener la conexión viva. La APESTAR Se espera que la respuesta.

- dellLemb - Elimina las entradas del registro predefinidos.

- ExecProgram - Ejecuta un programa de destino en el host comprometido.

- EXITEWINDOWS - Sale de la operación actual.

- NOVOLEMBRETE - Crea una entrada de registro predefinido que almacena datos preestablecido.

A medida que el análisis ha mirado sobre las muestras recogidas los expertos descubrieron que hay ciertas características de sigilo avanzadas incorporadas en las cepas posteriores. En ellas el metamorfo Troya incluye un producto legítimo hecho por Microsoft, junto con los archivos DLL dañado que se carga en la memoria del sistema. Se utiliza para secuestrar servicios críticos, usando el acceso concedido una operación de recolección de datos ampliado puede iniciarse.

El metamorfo troyano puede analizar el equipo comprometida por cualquier software bancario. A continuación, se compara con una lista descargada desde los servidores de hackers controlado. Cada vez que se detecta una aplicación compatible o un evento navegador el troyano puede secuestrar de forma automática las credenciales introducidas.

servicios afectados por el metamorfo de Troya son a la vez soluciones de banca en línea y (cripto)cambios de moneda. Además de robar las credenciales de cuenta algunas versiones del programa malicioso puede ser personalizado para modificar cualquier forma de transacción y vuelva a colocar la dirección del destinatario sin el conocimiento del usuario. Esto significa que, como resultado de sus fondos de acción será secuestrado de forma automática.

Por el momento hay varias firmas que están siendo utilizados para etiquetar la amenaza. Los siguientes identificadores están asociados con las muestras recogidas:

- Generic.Banker.Delf.FBD4F540

- PWS-FCJW!C2CC04BE25F2

- Script.Exploit.Generic.Wuqr

- El spyware ( 005259ba1 )

- TR / Spy.Banker.rxdds

- TROJ_GEN.R011C0OC318

- Trojan-Spy.Metamorfo

- TrojanSpy.Banker!rIQxBOu7TYM

- Virus.Banker.Delf!c

- W32 / PWS.VKJI-4874

Retire metamorfo Efectivamente desde Windows

Con el fin de totalmente deshacerse de este troyano, le recomendamos que siga las instrucciones de eliminación por debajo de este artículo. Están hechas para que ayuden a aislar y elimine la metamorfo de Troya ya sea manualmente o automáticamente. Si la extracción manual representa dificultad para usted, los expertos siempre aconsejan para llevar a cabo la eliminación de forma automática mediante la ejecución de un escaneo anti-malware a través de un software específico en su PC. Dicho programa anti-malware tiene como objetivo asegurarse de que el metamorfo está totalmente desaparecido y su sistema operativo de Windows se mantiene a salvo de cualquier infección de malware futuras.

Preparación antes de retirar metamorfo.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de metamorfo con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por metamorfo en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por metamorfo existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Metamorfo on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Preguntas frecuentes de Metamorfo

What Does Metamorfo Trojan Do?

The Metamorfo Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, como Metamorfo, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Metamorfo Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Metamorfo Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Sobre la Investigación Metamorfo

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de Metamorfo incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

¿Cómo llevamos a cabo la investigación sobre Metamorfo??

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Metamorfo threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..