Este artigo foi criado a fim de explicar o que é o Metamorfo Trojan e como remover este malware completamente de seu computador.

Este artigo foi criado a fim de explicar o que é o Metamorfo Trojan e como remover este malware completamente de seu computador.

O Metamorfo Trojan é um vírus bancária recém-descoberto que pode roubar credenciais de conta e manipular diretamente os navegadores. O nosso guia de remoção apresenta uma explicação detalhada dos mecanismos de funcionamento bancário de Tróia, bem como instruções sobre como restaurar os computadores infectados a partir das infecções.

Resumo ameaça

| Nome | metamorfo |

| Tipo | Vírus Cavalo de Tróia |

| Pequena descrição | Silenciosamente infecta as máquinas de destino e modifica as principais aplicações e serviços do sistema. |

| Os sintomas | O usuário pode não sentir quaisquer sinais de infiltração. |

| distribuição Método | links maliciosos, arquivos maliciosos, E-mails maliciosos |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum para discutir Metamorfo. |

fevereiro 2020 Ataques New Metamofo Tróia

O Metamorfo Trojan ressurgiu mais uma vez em uma campanha ativa que é focada contra os usuários que estão usando serviços bancários online. O objetivo do Trojan é colher informações pessoais, incluindo credenciais para bancos e dados do cartão de pagamento. Até agora campanhas levá-lo foram lançados em países ao redor do mundo, são exemplos Os Estados Unidos, Peru, Canadá, Chile, Espanha, Brasil, México e Equador.

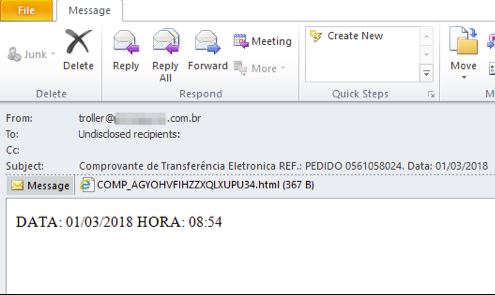

O método escolhido de infecção é mais uma vez phishing e-mails - os criminosos podem enviar notificações falsas ou outros tipos de conteúdo que os usuários podem esperar. As vítimas receberão informtion que receberam uma factura e manipular as vítimas para baixar e executar um arquivo ZIP. Se é executar o built-in macros irá executar um arquivo executável.

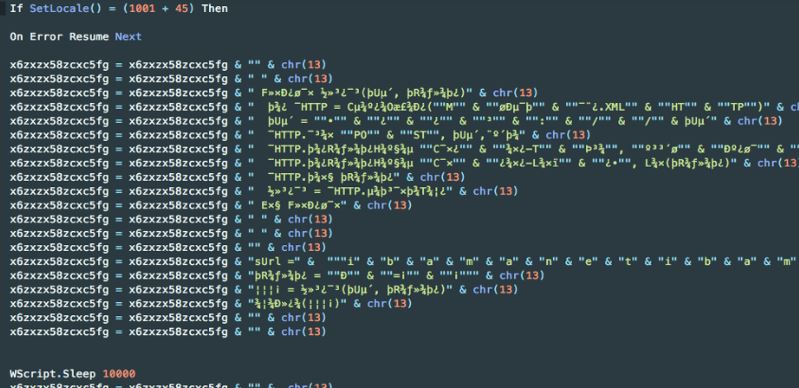

Um dos primeiros módulos que são executados após a infecção tenha começado será o ignorar a segurança - ele irá procurar por quaisquer processos em execução de aplicações de segurança e motores e ativamente fechá-los. Isso é feito de modo a não levantar qualquer alarme sobre a infecção. A infecção é feito através de um script AutoIt - uma linguagem popular usado para automatizar tarefas e principalmente usado em computadores Microsoft Windows. Uma operação importante é a desativação de formas de auto-complete em navegadores web. Isto é feito, a fim de executar um keylogger que adquirirá os dados introduzidos e enviá-los para os operadores de hackers por trás do ransomware.

De acordo com a pesquisa disponível um total de 32 palavras-chave são monitorados pelo motor principal para obter informações úteis em potencial. Assim que um deles é detectado pelo componente de Tróia que serão enviados para os hackers através de uma conexão segura.

Metamorfo - como Infect

Especialistas em segurança sinalizar que uma nova ameaça conhecida como o Metamorfo Trojan infecta os usuários de computador no Brasil. De acordo com os relatórios do método de distribuição principal é o uso de mensagens de email de spam. Geralmente eles contêm Engenharia social elementos que coagir os destinatários a instalar a ameaça perigosa. Na maioria dos casos, pode ser tanto hiperlink no conteúdo do corpo ou ligado directamente às mensagens. Eles também são os a maioria de portadores comuns para cargas virais, dois dos tipos mais populares são os seguintes:

- Infected instaladores de software - O código perigoso está incorporado em aplicativos que são usados por muitos usuários. Exemplos incluem aplicações de escritório e produtividade, suites criatividade, utilitários do sistema e outros.

- Documentos infectados - Usando a mesma estratégia dos hackers pode integrar o código em documentos de diferentes tipos: documentos de texto rico, planilhas ou apresentações. O código é activado através da interacção com o embutido macros (Scripts). Quando os arquivos são abertos será exibida uma notificação de prompt que pede as metas para permitir os scripts. Se isso for feito a infecção seguiria.

A análise mostra que os hackers criaram um cenário não-tradicional por elaborar um anexo em HTML malicioso. Ele é projetado para se parecer com uma notificação de transferência eletrônica de fundos. Quando os usuários vítima interagir com os scripts eles serão redirecionados para uma carga útil que pode ser hospedado em vários sites de hospedagem ou plataformas de serviços em nuvem: GitHub, onedrive, Dropbox, MEGA, Google Drive e outros. A segurança analyis mostra que um serviço encurtador é usado para esconder a URL redirecet. A carga útil em si é contido em um arquivo ZIP e contém um único arquivo executável. Quando é iniciado a infecção Metamorfo Trojan segue.

Metamorfo - Mais Informações e Análise

O próprio Metamorfo Trojan é composto por quatro elementos:

- car.dat - Um nome gerado aleatoriamente dado a ferramenta do Windows.

- i4.dt - Um script VBS que os downloads do mesmo arquivo zip.

- Eu iria - Um ID que é gerado para cada host individual.

- Cryptui.dll - O próprio Trojan malicioso.

O processo de infecção Metamorfo Trojan segue um padrão infecção multi-estágio. O primeiro módulo, que é lançado pelo principal motor malicioso é o colheita de dados componente. Ele pode ser configurado para sequestrar dois tipos principais de informação:

- Dados sensíveis - Ele pode ser usado para expor diretamente a identidade da vítima através da recolha de cordas que estão relacionados a eles. Exemplo cordas incluem o nome da vítima, endereço, número de telefone, interesses, localização, credenciais de contas ou senhas.

- campanha Metrics - A informação colhida é utilizado para optimizar as campanhas de ataque. Exemplo sequestrado cordas incluem hardware de componentes de informação e certos valores fixos do sistema operativo.

Mais atualizações para ele pode levar ao uso de um proteção discrição módulo. Ele pode ser usado para proteger a instância vírus de todos os aplicativos que podem interferir com a execução do vírus. Exemplos incluem programas anti-vírus, ambientes de sandbox e hosts de máquinas virtuais. Este módulo também é responsável por suprimindo qualquer sistema de monitoramento de aplicações e serviços, incluindo o seguinte:

- Msconfig.exe (Utilitário de configuração do sistema)

- Taskmgr.exe (Gerenciador de tarefas)

- Regedit.exe (Editor do Registro do Windows)

- CCleaner64.exe (CCleaner Aplicação Instância)

- Itauaplicativo.exe

A ameaça é configurado de uma maneira furtiva, a tentativa de mascarar-se. Ele está configurado para deixar pequenas impressões de ficheiros que é um sinal comum de serviços regulares do sistema. Quando Metamorfo Trojan foi implantado corretamente para o sistema e seu mecanismo de vírus começou terá início com o built-in instruções. O cavalo de Tróia vai começar a ligar para o sistema operacional eo software instalado pelo usuário em busca de quaisquer sinais de serviços bancários pela Internet ou plataformas de intercâmbio. Isto significa que os desenvolvedores por trás da ameaça conceberam código que é feitas compatível com a maioria dos navegadores populares: Mozilla Firefox, Google Chrome, Internet Explorer, Safári, Opera e Microsoft Edge. Ter acesso a eles permite que os operadores criminosas para ler e gravar dados armazenados como a seguinte: biscoitos, história, favoritos, configurações e credenciais da conta armazenados.

O vírus é então configurado como uma ameaça persistente o que significa que ele vai começar automaticamente a cada vez que o computador. O Trojan pode remover a possibilidade de entrar no menu de recuperação de inicialização aos usuários Desautorizar de tentar removê-lo manualmente. Para piorar as coisas o motor também pode excluir sombra de volume Cópias de dados que são consideradas importantes para as vítimas. Isto significa que a única maneira ele pode ser restaurado é usar uma ferramenta de recuperação de dados de qualidade, consulte as nossas instruções para mais orientações.

O motor malicioso pode fazer várias alterações ao Registro do Windows. Quando eles afetam todos os aplicativos instalados pelo usuário que os usuários podem ser incapazes de lançar certas funções e serviços. Se o sistema operacional é impactado o desempenho geral do sistema pode sofrer.

UMA monitoramento Module é ativado, que começa a gravar os seus usuários vítima ações e grava imagens no formato JPEG, que são salvas em um local pré-definido.

Uma das funções mais importantes do Metamorfo Trojan é o conexão de rede. Ele é usado para conectar a um servidor controlado por hackers predefinida. Tem havido várias versões que apresentam endereços diferentes, Até agora, a seguir foram identificados:

80[.]211.140[.]235

87[.]98.146[.]34

212[.]237.46[.]6

185[.]43.209[.]182

Os analistas foram capazes de recolher alguns dos comandos que estão sendo usados pelos operadores de hackers:

- Está bem - Recupera uma lista do software bancário instalado.

- PING - Ele está sendo enviado a partir dos servidores de comando e controle para manter a conexão vivo. UMA PONG resposta é esperada.

- dellLemb - Exclui as entradas de registo predefinidas.

- ExecProgram - Executa um programa de destino na máquina comprometida.

- EXITEWINDOWS - Sai da operação atual.

- NOVOLEMBRETE - Cria uma entrada de registo predefinido que armazena dados predefinidos.

Como a análise analisou sobre as amostras colhidas os especialistas descobriram que há determinadas discrição avançado funcionalidades incorporadas nos estirpes posteriores. Neles, o Metamorfo Trojan inclui um produto legítimo feito pela Microsoft junto com arquivos DLL corrompidos que são carregados na memória do sistema. Ele é usado para seqüestrar os serviços críticos, utilizando o acesso concedido uma operação de colheita de dados expandida pode ser iniciada.

O Metamorfo Trojan pode digitalizar o computador comprometido para qualquer software bancário. Ele é então comparada com uma lista baixados dos servidores controlados por hackers. Sempre que for detectada uma aplicação compatível ou um evento navegador Trojan pode roubar automaticamente as credenciais inseridas.

serviços impactado pelo Metamorfo Trojan são ambos soluções bancárias online e (cripto)trocas de moeda. Além de roubar as credenciais da conta algumas versões do malware pode ser personalizado para modificar quaisquer formas de transação e substituir o endereço destinatários sem que o usuário perceba. Isto significa que, como resultado de seus fundos de ação serão sequestrados automaticamente.

No momento há várias assinaturas que estão sendo usados para rotular a ameaça. Os seguintes identificadores estão associados com as amostras recolhidas:

- Generic.Banker.Delf.FBD4F540

- PWS-FCJW!C2CC04BE25F2

- Script.Exploit.Generic.Wuqr

- spyware ( 005259BA1 )

- TR / Spy.Banker.rxdds

- TROJ_GEN.R011C0OC318

- Trojan-Spy.Metamorfo

- TrojanSpy.Banker!rIQxBOu7TYM

- Virus.Banker.Delf!c

- W32 / PWS.VKJI-4874

Remover Metamorfo Efetivamente a partir do Windows

A fim de se livrar completamente dessa Trojan, aconselhamos que você siga as instruções de remoção sob este artigo. Eles são feitos para que eles ajudá-lo a isolar e, em seguida, excluir o metamorfo Trojan quer manualmente ou automaticamente. Se a remoção manual representa dificuldade para você, especialistas sempre aconselho para realizar a remoção automaticamente executando uma malwares anti-scan software específico através do seu PC. Tais objetivos do programa anti-malware para se certificar de que o metamorfo está totalmente desaparecido e seu sistema operacional Windows permanece seguro contra quaisquer futuras infecções por malware.

Preparação antes de remover Metamorfo.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Digitalizar para Metamorfo com SpyHunter Anti-Malware Ferramenta

Degrau 2: Limpe quaisquer registros, criado por Metamorfo no computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Metamorfo lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by Metamorfo on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

Metamorfo FAQ

What Does Metamorfo Trojan Do?

The Metamorfo troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, like Metamorfo, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can Metamorfo Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can Metamorfo Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

About the Metamorfo Research

O conteúdo que publicamos em SensorsTechForum.com, this Metamorfo how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

How did we conduct the research on Metamorfo?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the Metamorfo threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.