El artículo le ayudará a eliminar BuzzNews completamente. Siga las instrucciones de eliminación navegador secuestrador previstos en la parte inferior de este artículo.

Su sitio web le redirigirá a su motor de búsqueda o en otro sitio malicioso. Durante el uso de sus servicios, usted puede encontrarse en las páginas con un montón de anuncios y contenido patrocinado que van a través de este secuestrador. El secuestrador va a cambiar la página de inicio, nueva pestaña, y la configuración de búsqueda para las aplicaciones de navegador que tiene en su máquina de la computadora.

Resumen de amenazas

| Nombre | BuzzNews |

| Escribe | Navegador Secuestrador, PUP |

| Descripción breve | Cada aplicación de navegador en su ordenador podría obtener afectados. El secuestrador puede redirigir usted y mostrará una gran cantidad de anuncios. |

| Los síntomas | la configuración del navegador que se alteran son la página de inicio, motor de búsqueda y la nueva pestaña. |

| Método de distribución | Instalaciones de dominio público, paquetes combinados |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

| Experiencia de usuario | Unirse a nuestro foro para discutir BuzzNews. |

BuzzNews Hijacker - Métodos de Distribución

El secuestrador BuzzNews es una infección peligrosa que se puede implementar mediante varios de los métodos populares. Anticipamos que en función de las campañas de los operadores pueden elegir una o varias formas de distribuir la amenaza.

Uno de los métodos más populares es el uso de campañas de spam de correo electrónico que contienen varias tácticas de ingeniería social y phishing. Los mensajes de correo electrónico pueden contener contenido del cuerpo y elementos que confundirán a los destinatarios en el pensamiento de que están recibiendo notificaciones de servicios o empresas conocidas. Los usuarios serán dirigidos a la descarga de un determinado software o interactuar con un guión que dará lugar a la infección secuestrador BuzzNews.

Una estrategia similar es la creación de sitios maliciosos que tratarán de distribuir el código. En lugar de mensajes de correo electrónico de los hackers utilizar nombres de dominio que suenan similares al proveedor sitios, portales de descarga y otras ubicaciones de Internet que podría desencadenar el código asociado secuestrador BuzzNews.

infecciones BuzzNews Hijacker se llevan a cabo a menudo a través de la carga maliciosa las extensiones del navegador a los depósitos pertinentes de los navegadores web más populares. En la mayoría de los casos, estas muestras se cargarán con reseñas de usuarios falsos y credenciales de desarrollador. Todo esto se acompaña con una descripción relevante que ofrece la adición de nuevas funciones o optimizaciones para el navegador.

Una alternativa es utilizar portadores de carga útil infectados para instalar el código necesario secuestrador. Dos de los tipos más populares son los siguientes:

- instaladores de aplicaciones - Los piratas informáticos detrás del secuestrador pueden incrustar el código de instalación en los archivos de configuración de software populares. Esta es una táctica popular como las muestras resultantes se distribuyen en redes de intercambio de archivos como BitTorrent. Los ejemplos incluyen las utilidades del sistema, suites creatividad, aplicaciones de productividad e incluso juegos.

- Los documentos infectados - La táctica de usar documentos como portadores de carga útil para el secuestrador BuzzzNews es muy popular. Todos los principales tipos de archivos se ven afectados: documentos de texto enriquecido, hojas de cálculo, bases de datos y hojas de cálculo. Cuando se abren una pronta se dio lugar a que se pregunte a los usuarios para activar los scripts incorporados. Esto hará que la infección secuestrador - el código correspondiente se puede descargar desde un sitio remoto y comenzó en la máquina local.

BuzzNews Secuestrador - en Profundidad Descripción

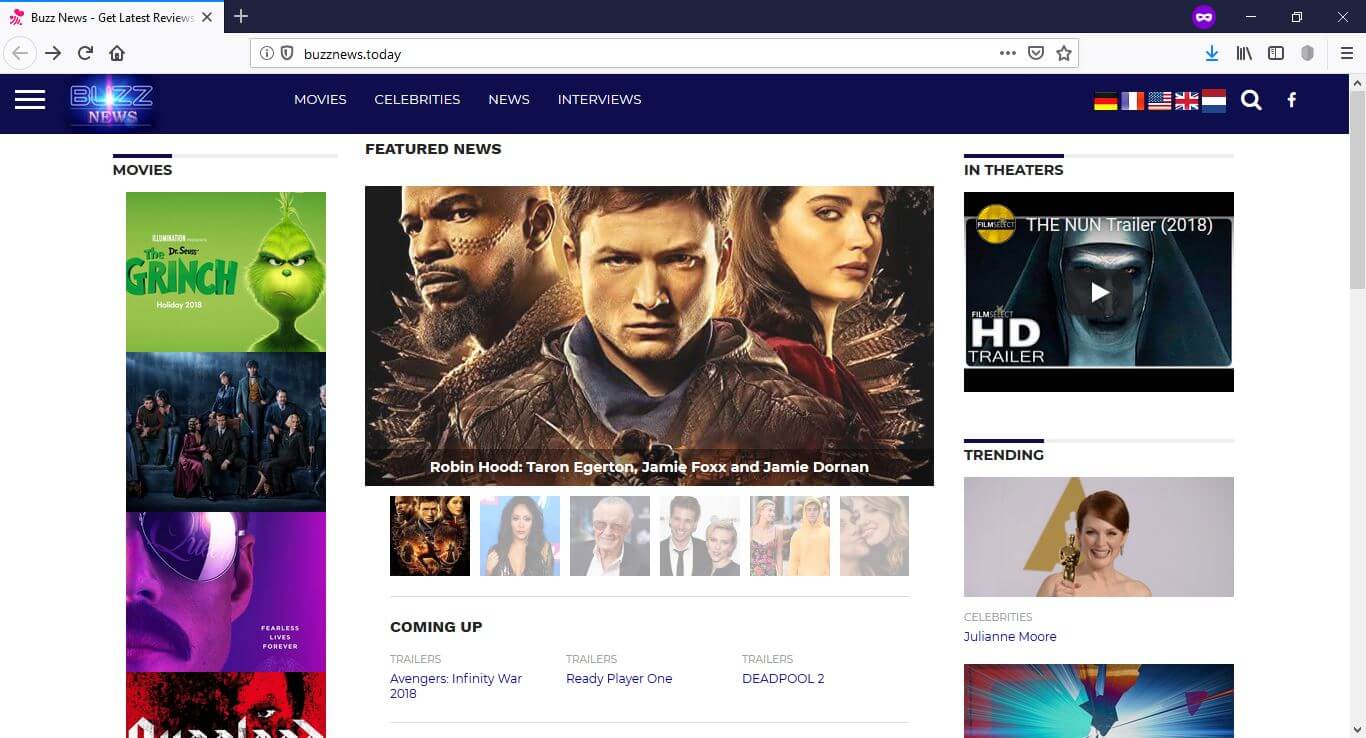

El secuestrador BuzzNews es una redirección típico navegador. El nombre secuestrador viene del hecho de que si se instala un navegador plug-in del código modificará la configuración con el fin de redirigir a los usuarios al sitio BuzzNews. Los cambios son habituales a la configuración predeterminada: página de inicio, nueva página pestañas y motor de búsqueda.

El sitio en sí es modelado para aparecer como cualquier portal web normal con contenido de noticias y motor de búsqueda. Mientras que la página de inicio en sí puede no ser dañino por la intención que hemos recibido informes de muchos secuestradores y scripts que conducen a diversas formas de abuso. Los casos más típicos son los dos principales tipos de el robo de datos que se inicia automáticamente al abrir el sitio. Varios cookies de seguimiento y, en algunos casos, otra tecnología de rastreo de datos hará un seguimiento de los usuarios y las interacciones de la cosecha en información en tiempo real acerca de ellos. Toda la información recolectada se pueden agrupar en dos tipos principales:

- Información personal - Se trata de datos que pueden revelar la identidad real de los usuarios. El motor va a escanear en busca de cadenas, como su nombre, dirección, número de teléfono y credenciales de la cuenta incluso almacenados.

- Información del dispositivo hackeado - El otro grupo de información que se puede acceder por el motor es el que se utiliza para generar un ID de infección único asignado a cada ordenador de la víctima. Los valores de entrada que se requieren son tomadas de los componentes de hardware instalados, ciertos ajustes del usuario y las condiciones de entorno de sistema operativo.

Estas amenazas se pueden instalar como infecciones persistentes lo que significa que en la mayoría de los casos las instrucciones de recuperación de usuario manuales no funcionarán. El secuestrador BuzzNews habrá reconfigurado archivos de configuración principales y las tensiones del Registro de Windows.

Dependiendo de los demás comportamiento malicioso de configuración se puede observar. Uno de los resultados más comunes de las infecciones secuestrador en los últimos meses es el despliegue de mineros criptomoneda. Son secuencias de comandos peligrosas que computará tareas matemáticas complejas que tendrán un gran impacto en el rendimiento del sistema. Una carga pesada será colocado sobre la CPU, memoria, almacenamiento y GPU. Una vez que una de las tareas se informa al servidor que volverá otra y los fondos en forma de moneda digital será automáticamente conectado a los bolsillos de los piratas informáticos.

El secuestrador BuzzNews al igual que cualquier otra amenaza típico de este tipo a menudo se muestran contenido patrocinado en todos los formatos populares: pop-ups, banners, redirecciones y enlaces en el texto. El diseño de la página es la de un portal o una página de servicio de aterrizaje. Tenga en cuenta que cualquier consulta introducidos se almacenan en una base de datos que une la identidad de los usuarios recogidos. Esto significa que sus hábitos serán grabadas y una referencia cruzada con los otros datos recogidos. Cuando el usuario introduce en sus consultas no se puede mostrar el contenido más adecuado. El contenido patrocinado será colocado en los resultados que pueden dar lugar a más redirecciones o incluso infecciones de virus. Varios elementos interactivos se pueden utilizar, la lógica detrás de este movimiento es que cualquier interacción del usuario con el contenido va a generar ingresos para los operadores de hackers

Si una instancia de Troya se incluye establecerá una conexión con un servidor pirata informático controlado. Esto permitirá que los piratas informáticos para espiar a las víctimas, robar sus archivos y también tomar el control de las máquinas infectadas.

Retire BuzzNewsBrowser Secuestrador

Para eliminar BuzzNews manualmente desde el ordenador, siga las instrucciones de eliminación paso a paso que aparecen a continuación. En caso de que la extracción manual no se deshace de la redirección secuestrador y sus archivos completamente, usted debe buscar y eliminar cualquier resto de comida con una herramienta anti-malware avanzado. Dicho programa puede mantener su computadora segura en el futuro.

- Ventanas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Detener Push Pop-ups

Cómo quitar BuzzNews de Windows.

Paso 1: Analizar en busca de BuzzNews con la herramienta de SpyHunter Anti-Malware

Paso 2: Inicie su PC en modo seguro

Paso 3: Desinstalar BuzzNews y el software relacionado de Windows

Pasos de desinstalación para Windows 11

Pasos de desinstalación para Windows 10 y versiones anteriores

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Paso 4: Limpiar cualquier registro, Created by BuzzNews on Your PC.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por BuzzNews allí. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Video Removal Guide for BuzzNews (Ventanas).

Deshazte de BuzzNews de Mac OS X.

Paso 1: Uninstall BuzzNews and remove related files and objects

Mac le mostrará una lista de elementos que se inicia automáticamente cuando se conecte. Busque aplicaciones sospechosas idénticas o similares a BuzzNews. Compruebe la aplicación que desea detener la ejecución de forma automática y luego seleccione en el Minus ("-") icono para ocultarlo.

- Ir Descubridor.

- En la barra de búsqueda, escriba el nombre de la aplicación que desea eliminar.

- Por encima de la barra de búsqueda cambiar los dos menús desplegables para "Sistema de Archivos" y "Están incluidos" de manera que se puede ver todos los archivos asociados con la aplicación que desea eliminar. Tenga en cuenta que algunos de los archivos no pueden estar relacionados con la aplicación así que mucho cuidado, que los archivos que elimine.

- Si todos los archivos que están relacionados, sostener el ⌘ + A para seleccionar y luego los llevan a "Basura".

En caso de que no pueda eliminar BuzzNews a través de Paso 1 encima:

En caso de que usted no puede encontrar los archivos de virus y objetos en sus solicitudes u otros lugares que hemos mostrado anteriormente, puede buscar manualmente para ellos en las bibliotecas de su Mac. Pero antes de hacer esto, Por favor, lea la declaración de abajo:

Puede repetir el mismo procedimiento con los siguientes Biblioteca directorios:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Propina: ~ es allí a propósito, porque conduce a más LaunchAgents.

Paso 2: Scan for and remove BuzzNews files from your Mac

Cuando tenga problemas en su Mac como resultado de scripts y programas no deseados como BuzzNews, la forma recomendada de eliminar la amenaza es mediante el uso de un programa anti-malware. SpyHunter para Mac ofrece funciones de seguridad avanzadas junto con otros módulos que mejorarán la seguridad de su Mac y la protegerán en el futuro.

Video Removal Guide for BuzzNews (Mac)

Quitar BuzzNews de Google Chrome.

Paso 1: Inicie Google Chrome y abra el menú desplegable

Paso 2: Mueva el cursor sobre "Instrumentos" y luego desde el menú ampliado elegir "Extensiones"

Paso 3: Desde el abierto "Extensiones" Menú localizar la extensión no deseada y haga clic en su "Quitar" botón.

Paso 4: Después se retira la extensión, reiniciar Google Chrome cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Borrar BuzzNews de Mozilla Firefox.

Paso 1: Inicie Mozilla Firefox. Abra la ventana del menú:

Paso 2: Seleccione el "Complementos" icono en el menú.

Paso 3: Seleccione la extensión no deseada y haga clic "Quitar"

Paso 4: Después se retira la extensión, reinicie Mozilla Firefox cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Desinstalar BuzzNews de Microsoft Edge.

Paso 1: Inicie el navegador Edge.

Paso 2: Abra el menú desplegable haciendo clic en el icono en la esquina superior derecha.

Paso 3: En el menú desplegable seleccione "Extensiones".

Paso 4: Elija la extensión sospechosa de ser maliciosa que desea eliminar y luego haga clic en el ícono de ajustes.

Paso 5: Elimine la extensión maliciosa desplazándose hacia abajo y luego haciendo clic en Desinstalar.

Eliminar BuzzNews de Safari

Paso 1: Inicie la aplicación Safari.

Paso 2: Después de solo pasar el cursor del ratón a la parte superior de la pantalla, haga clic en el texto de Safari para abrir su menú desplegable.

Paso 3: En el menú, haga clic en "Preferencias".

Paso 4: Después de esto, seleccione la pestaña 'Extensiones'.

Paso 5: Haga clic una vez en la extensión que desea eliminar.

Paso 6: Haga clic en 'Desinstalar'.

Una ventana emergente aparecerá que pide la confirmación para desinstalar la extensión. Seleccionar 'Desinstalar' otra vez, y los BuzzNews serán eliminados.

Elimina BuzzNews de Internet Explorer.

Paso 1: Inicie Internet Explorer.

Paso 2: Haga clic en el ícono de ajustes con la etiqueta 'Herramientas' para abrir el menú desplegable y seleccione 'Administrar complementos'

Paso 3: En la ventana 'Administrar complementos'.

Paso 4: Seleccione la extensión que desea eliminar y luego haga clic en 'Desactivar'. Aparecerá una ventana emergente para informarle de que está a punto de desactivar la extensión seleccionada, y algunos más complementos podrían estar desactivadas, así. Deje todas las casillas marcadas, y haga clic en 'Desactivar'.

Paso 5: Después de la extensión no deseada se ha eliminado, reinicie Internet Explorer cerrándolo desde el botón rojo 'X' ubicado en la esquina superior derecha y vuelva a iniciarlo.

Elimine las notificaciones automáticas de sus navegadores

Desactivar las notificaciones push de Google Chrome

Para deshabilitar las notificaciones push del navegador Google Chrome, por favor, siga los siguientes pasos:

Paso 1: Ir Ajustes en Chrome.

Paso 2: En la configuración de, seleccione “Ajustes avanzados":

Paso 3: Haga clic en "Configuración de contenido":

Paso 4: Abierto "Notificaciones":

Paso 5: Haga clic en los tres puntos y elija Bloquear, Editar o quitar opciones:

Eliminar notificaciones push en Firefox

Paso 1: Ir a Opciones de Firefox.

Paso 2: Ir a la configuración", escriba "notificaciones" en la barra de búsqueda y haga clic en "Ajustes":

Paso 3: Haga clic en "Eliminar" en cualquier sitio en el que desee que desaparezcan las notificaciones y haga clic en "Guardar cambios"

Detener notificaciones push en Opera

Paso 1: En ópera, prensa ALT + P para ir a Configuración.

Paso 2: En Configuración de búsqueda, escriba "Contenido" para ir a Configuración de contenido.

Paso 3: Abrir notificaciones:

Paso 4: Haz lo mismo que hiciste con Google Chrome (explicado a continuación):

Elimina las notificaciones automáticas en Safari

Paso 1: Abrir preferencias de Safari.

Paso 2: Elija el dominio desde el que desea que desaparezcan las ventanas emergentes push y cámbielo a "Negar" de "Permitir".

BuzzNews-FAQ

What Is BuzzNews?

The BuzzNews threat is adware or virus de la redirección de navegador.

Puede ralentizar significativamente su computadora y mostrar anuncios. La idea principal es que su información sea probablemente robada o que aparezcan más anuncios en su dispositivo..

Los creadores de dichas aplicaciones no deseadas trabajan con esquemas de pago por clic para que su computadora visite sitios web de riesgo o de diferentes tipos que pueden generarles fondos.. Es por eso que ni siquiera les importa qué tipo de sitios web aparecen en los anuncios.. Esto hace que su software no deseado sea indirectamente riesgoso para su sistema operativo..

What Are the Symptoms of BuzzNews?

Hay varios síntomas que se deben buscar cuando esta amenaza en particular y también las aplicaciones no deseadas en general están activas:

Síntoma #1: Su computadora puede volverse lenta y tener un bajo rendimiento en general.

Síntoma #2: Tienes barras de herramientas, complementos o extensiones en sus navegadores web que no recuerda haber agregado.

Síntoma #3: Ves todo tipo de anuncios, como resultados de búsqueda con publicidad, ventanas emergentes y redireccionamientos para que aparezcan aleatoriamente.

Síntoma #4: Ves aplicaciones instaladas en tu Mac ejecutándose automáticamente y no recuerdas haberlas instalado.

Síntoma #5: Ve procesos sospechosos ejecutándose en su Administrador de tareas.

Si ve uno o más de esos síntomas, entonces los expertos en seguridad recomiendan que revise su computadora en busca de virus.

¿Qué tipos de programas no deseados existen??

Según la mayoría de los investigadores de malware y expertos en ciberseguridad, las amenazas que actualmente pueden afectar su dispositivo pueden ser software antivirus falso, adware, secuestradores de navegador, clickers, optimizadores falsos y cualquier forma de programas basura.

Qué hacer si tengo un "virus" like BuzzNews?

Con pocas acciones simples. Primero y ante todo, es imperativo que sigas estos pasos:

Paso 1: Encuentra una computadora segura y conectarlo a otra red, no en el que se infectó tu Mac.

Paso 2: Cambiar todas sus contraseñas, a partir de sus contraseñas de correo electrónico.

Paso 3: Habilitar autenticación de dos factores para la protección de sus cuentas importantes.

Paso 4: Llame a su banco para cambiar los datos de su tarjeta de crédito (código secreto, etc) si ha guardado su tarjeta de crédito para compras en línea o ha realizado actividades en línea con su tarjeta.

Paso 5: Asegurate que llame a su ISP (Proveedor de Internet u operador) y pedirles que cambien su dirección IP.

Paso 6: Cambia tu Contraseña de wifi.

Paso 7: (Opcional): Asegúrese de escanear todos los dispositivos conectados a su red en busca de virus y repita estos pasos para ellos si se ven afectados.

Paso 8: Instalar anti-malware software con protección en tiempo real en cada dispositivo que tenga.

Paso 9: Trate de no descargar software de sitios de los que no sabe nada y manténgase alejado de sitios web de baja reputación en general.

Si sigue estas recomendaciones, su red y todos los dispositivos se volverán significativamente más seguros contra cualquier amenaza o software invasivo de información y estarán libres de virus y protegidos también en el futuro.

How Does BuzzNews Work?

Una vez instalado, BuzzNews can recolectar datos usando rastreadores. Estos datos son sobre tus hábitos de navegación web., como los sitios web que visita y los términos de búsqueda que utiliza. Luego se utiliza para dirigirle anuncios o para vender su información a terceros..

BuzzNews can also descargar otro software malicioso en su computadora, como virus y spyware, que puede usarse para robar su información personal y mostrar anuncios riesgosos, que pueden redirigir a sitios de virus o estafas.

Is BuzzNews Malware?

La verdad es que los programas basura (adware, secuestradores de navegador) no son virus, pero puede ser igual de peligroso ya que pueden mostrarle y redirigirlo a sitios web de malware y páginas fraudulentas.

Muchos expertos en seguridad clasifican los programas potencialmente no deseados como malware. Esto se debe a los efectos no deseados que pueden causar los PUP., como mostrar anuncios intrusivos y recopilar datos del usuario sin el conocimiento o consentimiento del usuario.

About the BuzzNews Research

El contenido que publicamos en SensorsTechForum.com, this BuzzNews how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el, problema relacionado con el adware, y restaurar su navegador y sistema informático.

How did we conduct the research on BuzzNews?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre el último malware, adware, y definiciones de secuestradores de navegadores.

Además, the research behind the BuzzNews threat is backed with VirusTotal.

Para comprender mejor esta amenaza en línea, Consulte los siguientes artículos que proporcionan detalles informados..