El Rietspoof Malware es un arma peligrosa utilizado en contra de los usuarios de computadoras en todo el mundo. Infecta principalmente a través de perfiles de redes sociales de hackers. Nuestro artículo da una visión general de su comportamiento en función de las muestras recogidas e informes disponibles, También puede ser útil en el intento de eliminar el virus.

Resumen de amenazas

| Nombre | el malware Rietspoof |

| Escribe | Trojan |

| Descripción breve | El Rietspoof Malware es un virus informático que está diseñado para infiltrarse en los sistemas informáticos en silencio. |

| Los síntomas | Las víctimas no pueden experimentar síntomas aparentes de infección. |

| Método de distribución | Las vulnerabilidades de software, Instalaciones de dominio público, paquetes combinados, Guiones y otros. |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

| Experiencia de usuario | Unirse a nuestro foro para discutir Rietspoof malware. |

Rietspoof software malicioso - Métodos de distribución

El malware Rietspoof se distribuye a través de técnicas poco ortodoxos que utilizan un cuentagotas varios etapa etapas. En lugar de centrarse en las tácticas tradicionales de phishing de correo electrónico a los criminales están utilizando hacker hecho o robo de cuentas de los clientes de mensajería instantánea y las redes sociales como Skype y Facebook Messenger. Hay varios casos de usuarios populares, tales como las siguientes:

- Solicitudes de amistad de malware e Interacción - Las cuentas de hackers-creado o robado pueden automatizarse en el envío de las peticiones objetivos amigo y los mensajes posteriores que contienen el código peligroso.

- Grupo Mensajes - Los criminales pueden publicar el contenido malicioso en los chats de grupo y discusiones, mezclando regularmente ellos con el contenido en cuestión.

- Los mensajes directos / Privado - Las cuentas pueden ser programados para enviar mensajes privados a los objetivos con el contenido previsto.

El objetivo previsto de los criminales es entregar un Visual Basic Script muy ofuscado que entregará la siguiente etapa del malware Rietspoof. Esto generalmente significa que la secuencia de comandos se puede colocar en una variedad de cargas útiles. Los populares incluyen documentos en todos los tipos populares: archivos de texto, presentaciones, bases de datos y hojas de cálculo. Cada vez que se abren por los usuarios aparecerá un mensaje preguntando ellos para activar los scripts incorporados. El otro método popular es crear instaladores de software maliciosos - que representan los instaladores de piratas informáticos a medida de las aplicaciones más populares que se crean mediante la adopción de los instaladores reales de las fuentes oficiales y modificándolos para incluir el código malicioso. Estos archivos se pueden transmitir a través de la red social y mensajes de mensajería instantánea sin embargo métodos adicionales se pueden utilizar también con el fin de aumentar el número de víctimas afectadas. Tal incluir cualquiera de lo siguiente:

- Redes de intercambio de archivos - Las cargas maliciosas pueden estar en redes peer-to-peer y sitios para compartir archivos donde ambos pirata y contenido legítimo es compartida entre los usuarios de Internet.

- Sitios de piratas informáticos creados - sitios maliciosos pueden ser creados por los hackers que se hacen pasar por los motores de búsqueda, Las páginas de producto y los portales de los que se accede con frecuencia por los usuarios de Internet. Los elementos comunes incluyen el uso de dominios que suenan similares y certificados de seguridad que pueden ser expedidas por los criminales o robados.

- Las infecciones previas - La amenaza puede ser arrastrada de infecciones previas.

Cuando se ejecuta la primera etapa de la carga útil se recuperará de inmediato la siguiente parte del módulo - un archivo CAB. El script se ejecute el archivo CAB que está firmado con una firma válida - esto no plantea ninguna alarma ya que esto parece ser igual que cualquier archivo normal ejecución.

La tercera etapa embargo, se ha encontrado para comunicarse con un servidor pirata informático controlado a través de una conexión de red TCP. Las direcciones finales están codificados en el archivo binario y la conexión está asegurada a través del sistema de cifrado AES. Hay dos versiones del programa malicioso Rietspoof que se diferencian por la forma en que la comunicación tiene lugar:

- Primera versión - La clave de cifrado / descifrado se deriva del apretón de manos inicial.

- segunda versión - La clave de cifrado / descifrado se deriva de una cadena codificada. Esta versión también admite la ejecución de sus propios protocolos y puede aprovechar tanto las peticiones HTTP y HTTPS.

Cuando la etapa 3 fase de la infección se ha alcanzado el virus seguirá adelante con la descarga de la etapa final. El análisis de código revela que es muy posible que esta es una señal de una campaña de ataque dirigido.

Rietspoof software malicioso - Descripción detallada

Los archivos de malware Rietspoof capturados se han encontrado para ofrecer una en profundidad de bypass de seguridad mecanismo que cubrirá sus pistas de los administradores de sistemas. Esto se hace mediante la manipulación de la fecha y hora de acceso de los archivos. También puede interactuar con el interfaz de línea de comandos que es una forma no estándar de ejecución de comandos. motores anti-virus no están acostumbrados a evaluar el comportamiento, tales como peligrosa. Esto permite que el software malicioso para eludir eficazmente todo tipo de software de seguridad como cortafuegos, sistema de deteccion de intrusos, virtual hosts de máquina y entornos de depuración.

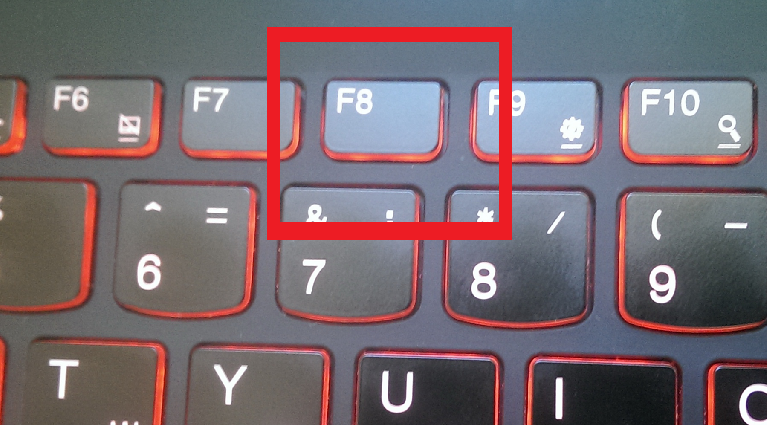

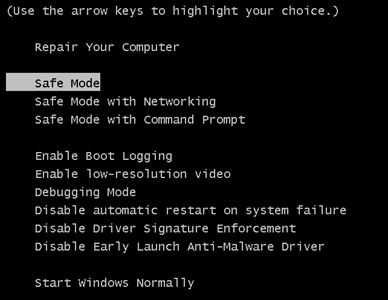

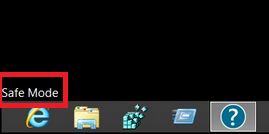

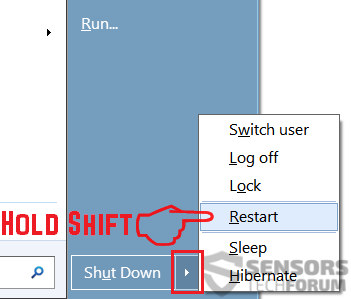

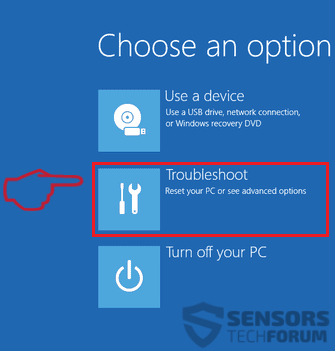

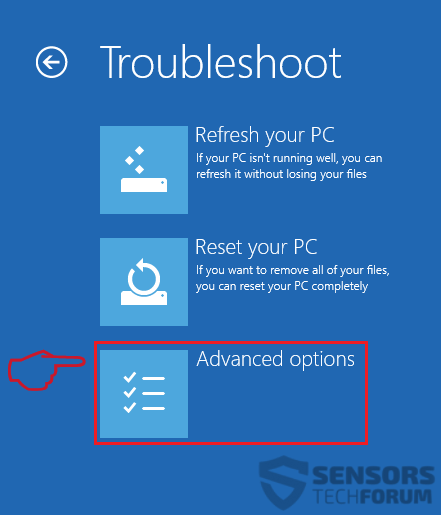

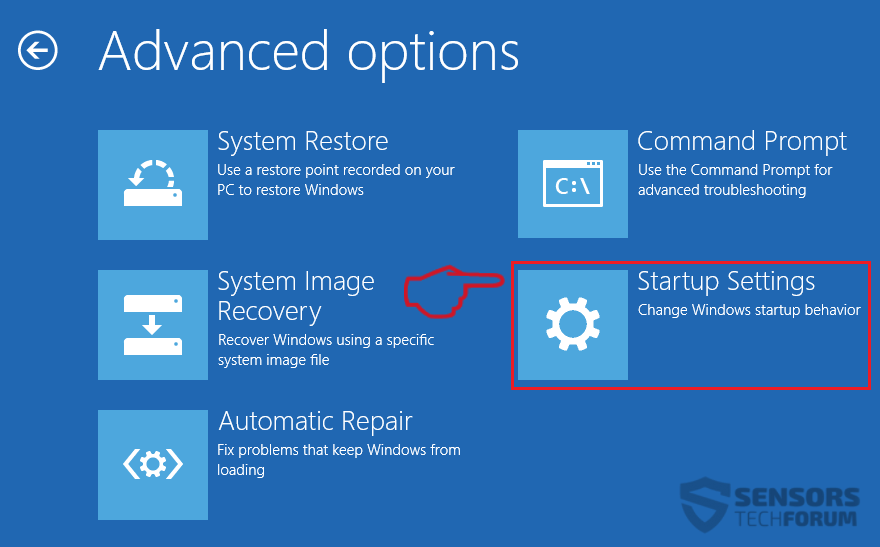

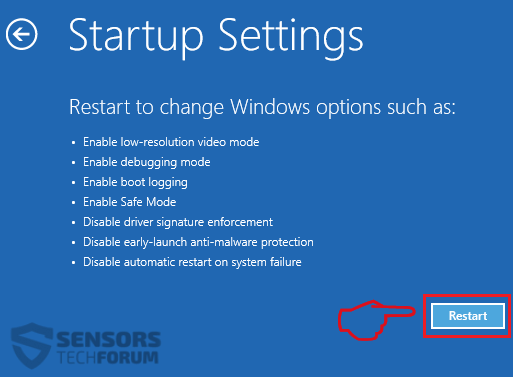

Durante las operaciones de malware Rietspoof una tarea programada para el motor, se creará. Esto significa que va a ser instalado como una amenaza persistente por lo que es muy difícil de quitar. muestras de malware similares generalmente deshabilitar el acceso a los menús de arranque de recuperación y opciones cuya observancia haga la extracción manual de usuario más guía que no trabaja.

Después de la tarea programada se ha hecho el virus se ejecutará después de un breve retraso - esto se hace con el fin de evadir el comportamiento habitual seguido por la mayoría de los virus. Una característica adicional que forma parte del malware es la Riestpoof incorporado en el certificado que está firmado digitalmente por una autoridad de certificación legítima. Esto significa que, o bien el certificado es robado o que los criminales han utilizado una identidad falsa con el fin de comprarlo.

La tercera etapa disminuido la carga útil tiene la capacidad de actuar como un simple robot, permitiendo a los criminales para llevar a cabo tareas comunes como se esperaba por la mayoría de los troyanos:

- Actividades de archivos - El cliente local se puede configurar en descarga o carga de archivos desde y hacia las máquinas infectadas.

Ejecución de procesos - Los delincuentes pueden instruir a la máquina local para que ejecute ciertos procesos de forma remota.

Lo que es más interesante acerca de las infecciones de malware Rietspoof activos es que incluyen una llamada característica geofencing - un análisis se hará de la ubicación actual de los servidores del cliente y la intrusión se llevará a cabo sólo si se encuentran dentro de los territorios aprobados. Esto es particularmente útil para ataque dirigido, en este caso el software malicioso Rietspoof actuará contra los clientes ubicados en los EE.UU..

El hecho de que las conexiones realizadas son encriptados hace que sea una infección muy difíciles de descubrir. El malware contiene muchos módulos avanzados que permite a los operadores de hackers que causan una amplia variedad de acciones. objetivos finales comunes incluyen los siguientes:

- Reclutamiento botnet - El malware Rietspoof puede reclutar a los anfitriones en una red mundial de ordenadores infectados. Pueden ser utilizados para causar un DDoS masivo (denegación de servicio distribuido) ataque que puede acabar con sitios de la empresa, servidores e incluso agencias gubernamentales.

- El robo de identidad - A través de las acciones maliciosas realizadas por la amenaza del malware Rietspoof puede extraer detalles sobre las víctimas que pueden ser revelar su identidad. Esto se hace mediante el uso de un componente de recolección de datos que va a buscar cadenas, como el nombre de la persona, dirección, número de teléfono, intereses y las credenciales de la cuenta almacenados. Esta información puede ser utilizada para suplantar a las víctimas, chantajear a ellos y dar lugar a diversos abusos financieros.

- Despliegue adicional Malware - Las infecciones realizados se pueden utilizar para desplegar otras amenazas a las máquinas comprometidas.

- Infecciones Miner - Una de las consecuencias más comunes de las infecciones con virus similares es la infección con un minero criptomoneda. Se trata de un script o aplicación independiente que se descarga una serie de tareas que consumen muchos recursos. Ellos se aprovechan de los recursos disponibles con el fin de procesar los cálculos matemáticos complejos: la CPU, GPU, memoria y espacio en disco duro. Esto se realiza mediante la conexión a un servidor especial llamado Minería piscina que distribuye las tareas. Cada vez que uno de ellos se completa se hará un pago criptomoneda digital para los operadores de hackers directamente a sus bolsillos.

Anticipamos que otras funciones estarán disponibles en versiones futuras.

Retire Rietspoof software malicioso

Si su sistema informático fue infectado con el el malware Rietspoof, usted debe tener un poco de experiencia en la eliminación de software malintencionado. Usted debe deshacerse de este troyano lo más rápido posible antes de que pueda tener la oportunidad de propagarse e infectar más otros ordenadores. Debe eliminar el troyano y seguir la guía de instrucciones paso a paso se proporciona a continuación.

Nota! Su sistema informático puede verse afectada por el malware Rietspoof y otras amenazas.

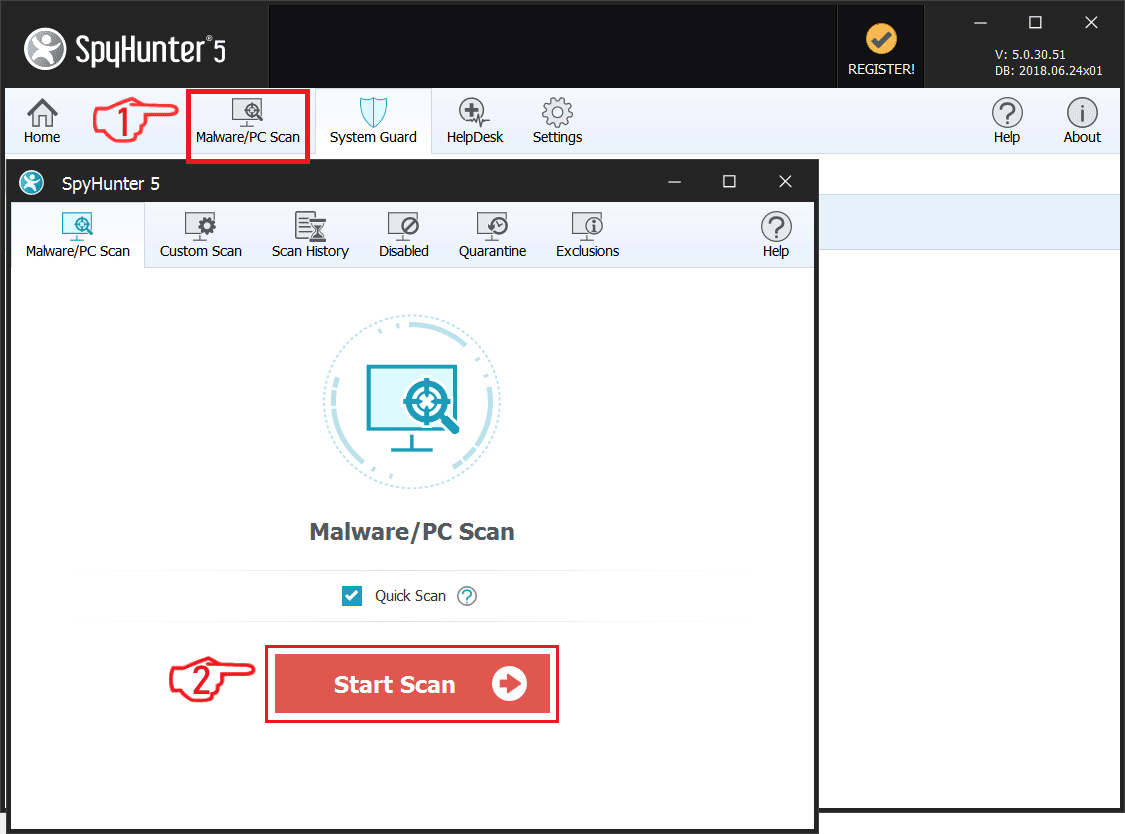

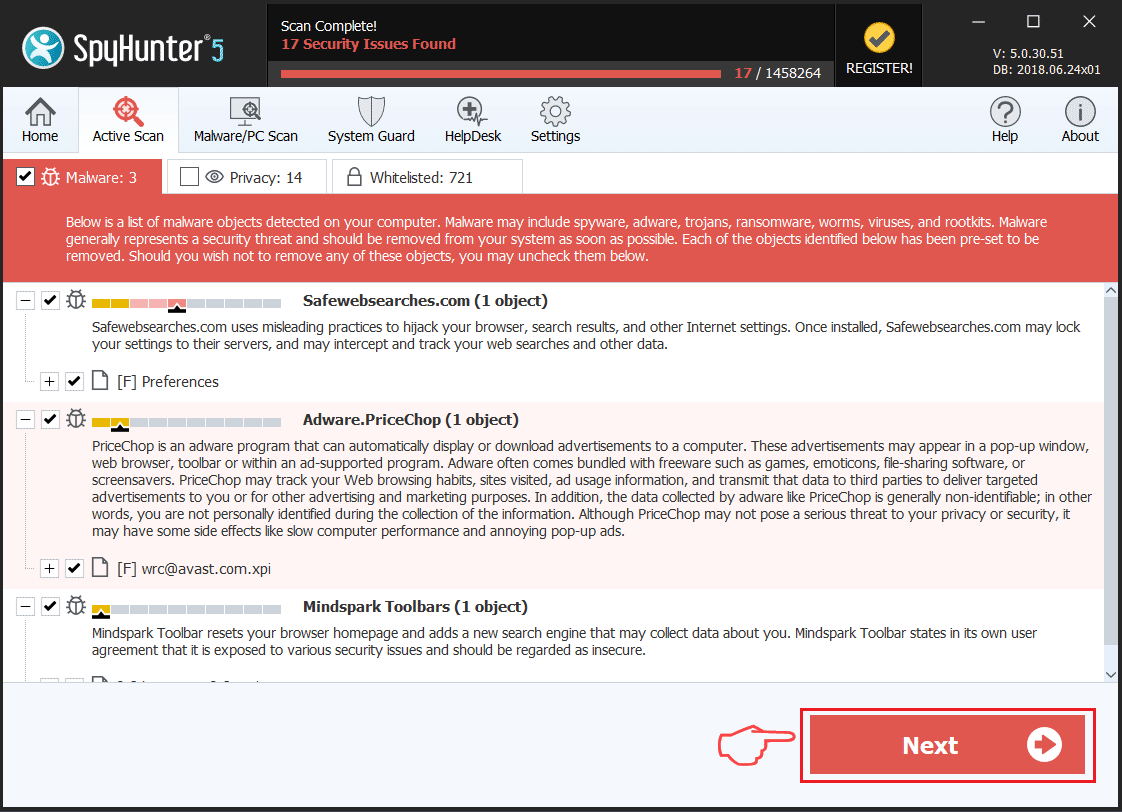

Escanear su PC con SpyHunter

SpyHunter es una poderosa herramienta de eliminación de malware diseñado para ayudar a los usuarios con el análisis de la seguridad del sistema en profundidad, detección y eliminación de el malware Rietspoof.

Tenga en cuenta, que el escáner del SpyHunter es sólo para la detección de malware. Si SpyHunter detecta malware en su PC, usted tendrá que comprar herramienta de eliminación de malware de SpyHunter para eliminar las amenazas de malware. Leer nuestra SpyHunter 5 opinión. Haga clic en los enlaces correspondientes para comprobar de SpyHunter EULA, política de privacidad y Criterios de evaluación de amenazas.

Para eliminar el malware Rietspoof sigue estos pasos:

Utilizar SpyHunter para detectar programas maliciosos y no deseados

Preparación antes de retirar Rietspoof Malware.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de malware con la herramienta de Rietspoof SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por Rietspoof malware en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por Rietspoof malware existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Rietspoof Malware on your PC.

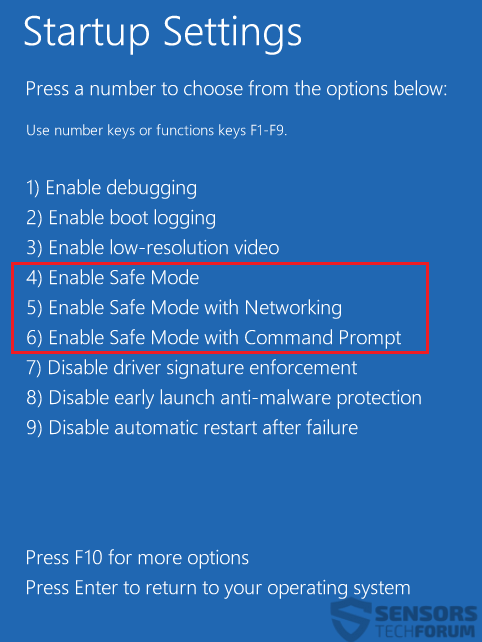

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

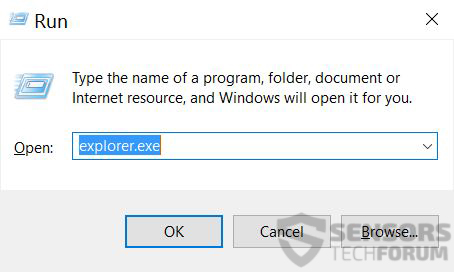

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

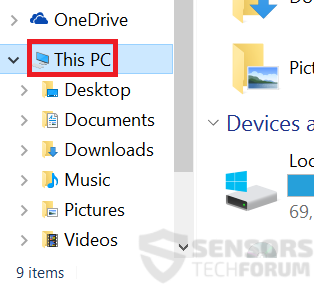

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

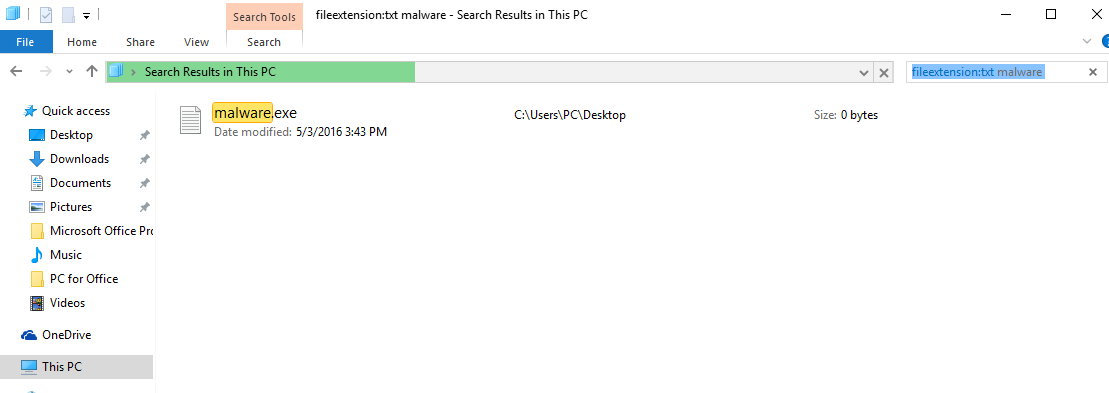

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

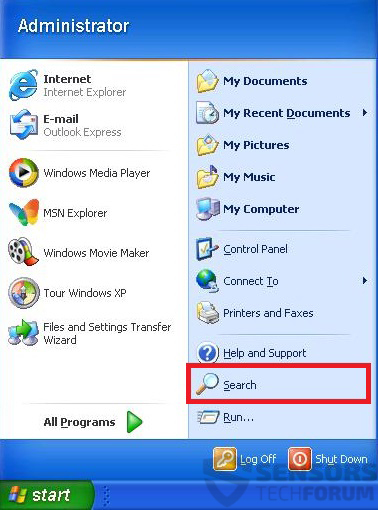

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Rietspoof Malware FAQ

What Does Rietspoof Malware Trojan Do?

The Rietspoof Malware Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, like Rietspoof Malware, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Rietspoof Malware Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Rietspoof Malware Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

About the Rietspoof Malware Research

El contenido que publicamos en SensorsTechForum.com, this Rietspoof Malware how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

How did we conduct the research on Rietspoof Malware?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Rietspoof Malware threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..

1. Para Windows XP, Vista y 7.

1. Para Windows XP, Vista y 7. 2. Para Windows 8, 8.1 y 10.

2. Para Windows 8, 8.1 y 10. entradas de registro Fix creadas por el malware y PUP en su PC.

entradas de registro Fix creadas por el malware y PUP en su PC.

1. Instalar SpyHunter para escanear en busca de malware Rietspoof y eliminarlos.

1. Instalar SpyHunter para escanear en busca de malware Rietspoof y eliminarlos.