Los criminales cibernéticos son cada vez más y más inventiva. Ellos están haciendo diferentes intentos de disfrazar el malware que han creado y presentarlo como útil aplicación. Desarrolladores Gomal sin embargo, fue un paso más al crear el nuevo troyano móvil. El camuflaje que utilizaron fue realmente creativo, ya que añaden a su programa malicioso un juego de Tic Tac Toe. Además de eso, implementaron técnicas modernas e interesantes, que son nuevos en este tipo de malware.

¿Cómo nos enteramos de que? Un juego de Tic Tac Toe fue enviado a los investigadores de malware para los análisis. Al principio, todo parecía estar bien y la aplicación parecía inofensivo.

Los analizadores de malware se establecieron en alerta por una lista de los diversos permisos que fueron solicitados por el juego. Se formularon preguntas - ¿Por qué necesitamos a Internet para jugar el juego? ¿Por qué esta aplicación de solicitud de acceso a los contactos del usuario? ¿Por qué necesita el acceso al archivo de SMS o de las llamadas de proceso?

Después de una cuidadosa investigación, los especialistas de malware se ha encontrado que esto no es un juego, pero un creativo spyware multiusos. Después de que la aplicación maliciosa se ha marcado como Trojan-Spy.AndroidOS.Gomal.a en los productos de Kaspersky Lab.

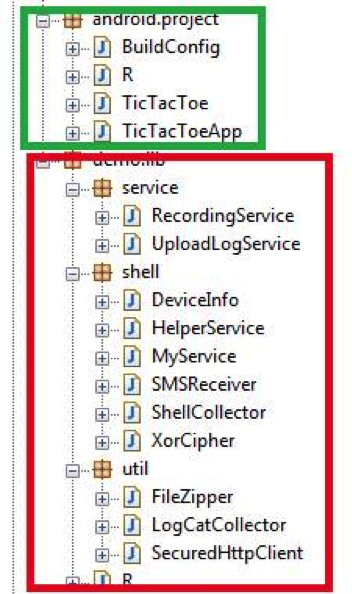

El análisis detallado del juego más tarde reveló que el programa malicioso toma 30 % del tamaño del archivo ejecutable y el resto del archivo se utiliza para robar los datos personales y para espiar a los usuarios.

El código del juego está marcado en verde, la funcionalidad malicioso está marcado en rojo.

El código del juego está marcado en verde, la funcionalidad malicioso está marcado en rojo.

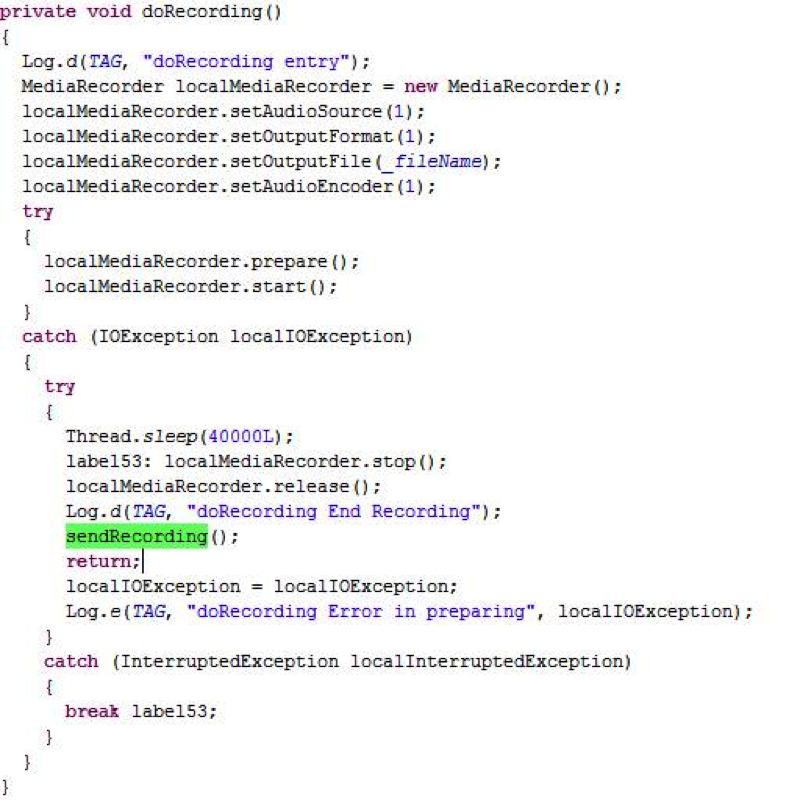

Los usuarios tienen ciertas cuestiones relativas a la funcionalidad del software malicioso y qué incluye. Los expertos dicen que este malware cuenta con funciones de grabación de sonido, que son estándar para el software espía móvil.

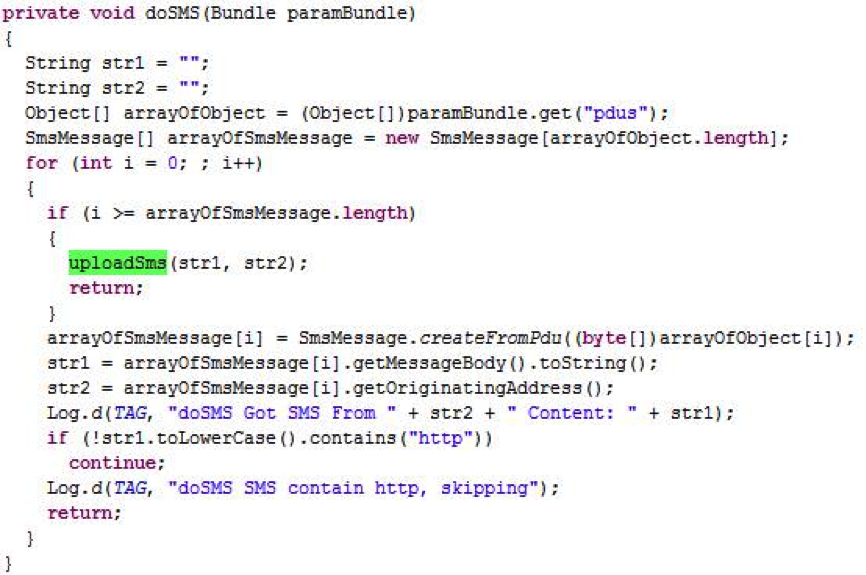

El malware tiene más funcionalidad por el robo de SMS:

Además de eso, Este troyano también está recopilando información sobre el dispositivo que se utiliza y envía los datos que han sido recogidos en el servidor de los ciberdelincuentes.

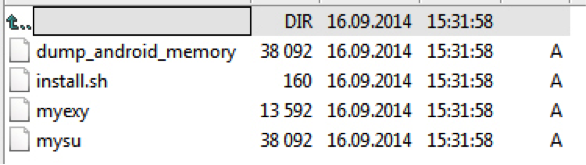

Trojan-Spy.AndroidOS.Gomal.a ofrece más bibliotecas interesantes que se distribuyen con él.

¿Qué significa este? El paquete de bibliotecas que viene cuenta con un exploit que se aplica con el fin de obtener privilegios de root en el dispositivo Android. Estos privilegios adicionales permiten el acceso de aplicaciones a diferentes servicios Linux además de la posibilidad de leer la memoria de procesos y / mapas.

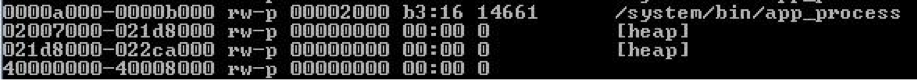

Cuando el troyano consigue acceso de root, que puede hacer diversos males. Por ejemplo, puede robar correos electrónicos desde el Good for Enterprise App (si está instalado en el smartphone). De esta manera se puede robar datos corporativos importantes. El troyano utiliza una consola para atacar la Buena para aplicaciones de empresa y de hacerse con el ID del proceso, entonces lee el archivo virtual y mapas. En el archivo de la información es ajustada referente a los bloques de memoria que se asignan a la aplicación.

Una vez que el troyano obtiene la lista de bloques de memoria, se encuentra el bloque que mantiene los datos de la cadena de la demandante y crea su mudo usando una biblioteca en el paquete. El archivo tonto que se crea por las búsquedas de malware para firmas características de mensajes de correo electrónico 'y luego los mensajes que se encuentran son enviados al servidor de los ciberdelincuentes.

Gomal también es capaz de robar datos utilizando Logcat - este es el servicio de registro que está integrado en Android y que se utiliza para la depuración de las aplicaciones. De hecho, las aplicaciones de los desarrolladores a menudo la salida de datos importantes para Logcat, tanto antes o después de las aplicaciones han sido puestos en libertad. Esto permite que el troyano para robar datos confidenciales de los otros programas.

Veredicto final

Tic Tac Toe parece un juego inofensivo y sin embargo, en este caso se da a los criminales cibernéticos acceso a una gran cantidad de datos personales y los datos corporativos. Las técnicas de malware Gomal que se aplican aquí se llevaron a cabo por primera vez en Ventanas troyanos, sin embargo, ahora se aplican en el malware para Android, así. Esta técnica puede ser utilizada para robar datos de diversas aplicaciones además Good for Enterprise - que puede atacar a los mensajeros, correos electrónicos y programas.

¿Cómo reducir el riesgo de infección de malware móvil?

Con el fin de reducir con éxito el riesgo de infección de malware móvil, los usuarios deben hacer lo siguiente:

- Nunca active la opción “Instalar aplicaciones de fuentes de terceros”.

- Instalar aplicaciones desde sólo canales oficiales (Google Play, Amazon Store, etc).

- Estudie los derechos que las nuevas aplicaciones soliciten cuando se instalan.

- En el caso de los derechos solicitados no están en correspondencia con las funciones previstas las de APP, no lo instale.

- Trabajar con software de protección.