.mogera Ra nsomware – Enleve Le + fichiers Décrypter

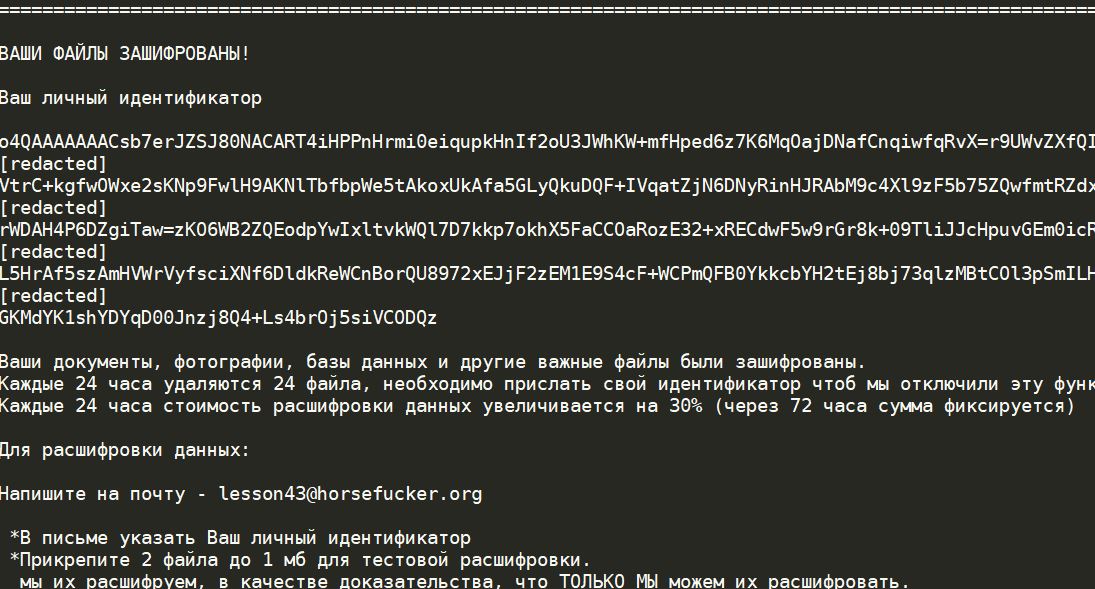

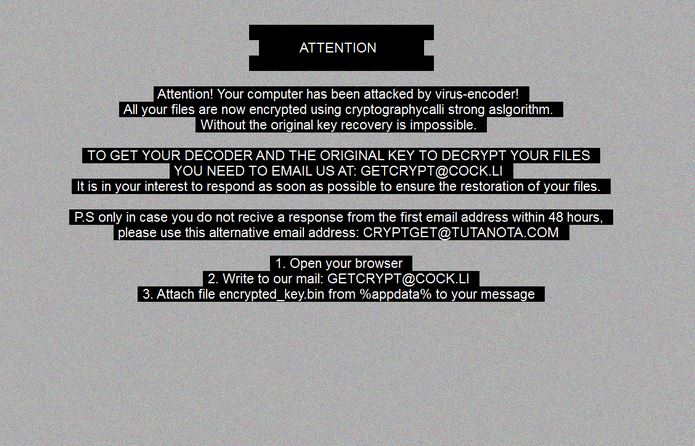

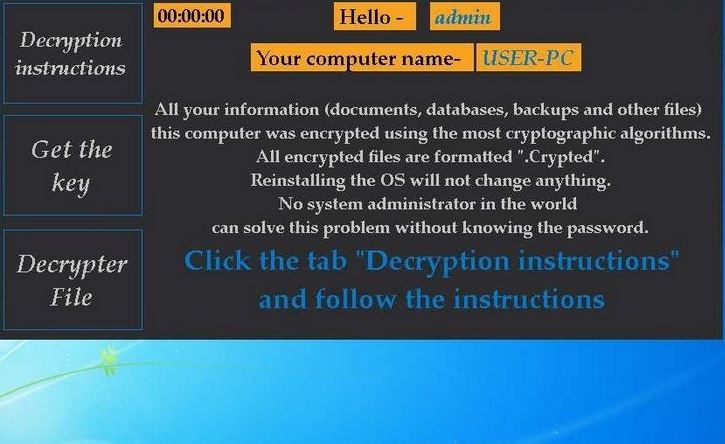

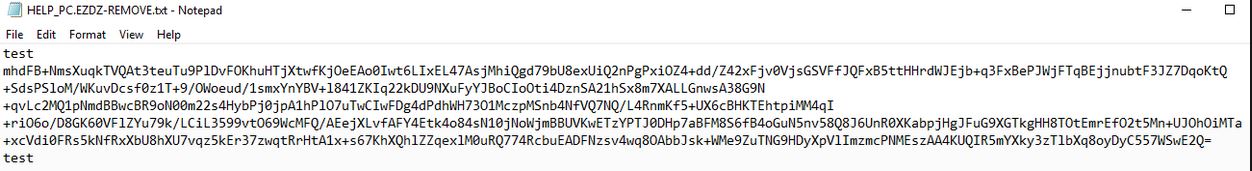

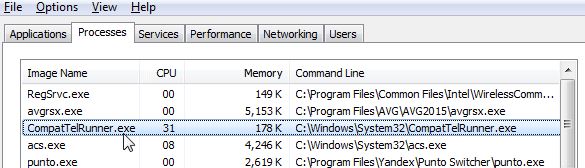

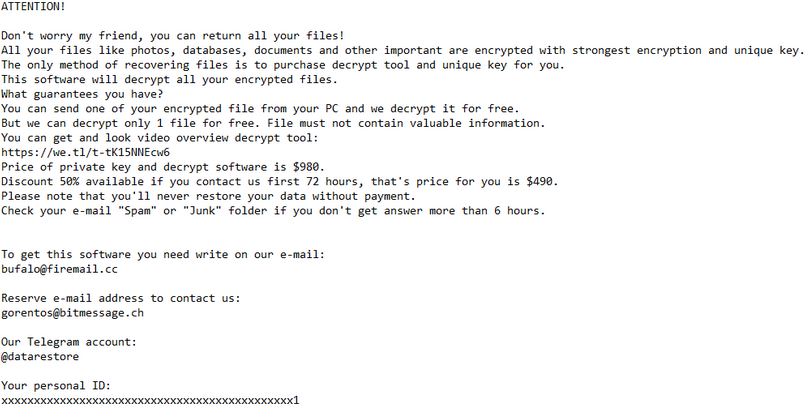

Le ransomware de .mogera est une nouvelle version de la famille de logiciels malveillants sur STOP. Un collectif hacker inconnu est derrière, au moment où une campagne active se propage dans le monde entier contre les utilisateurs. Comme les versions précédentes de cette famille le collectif criminel…