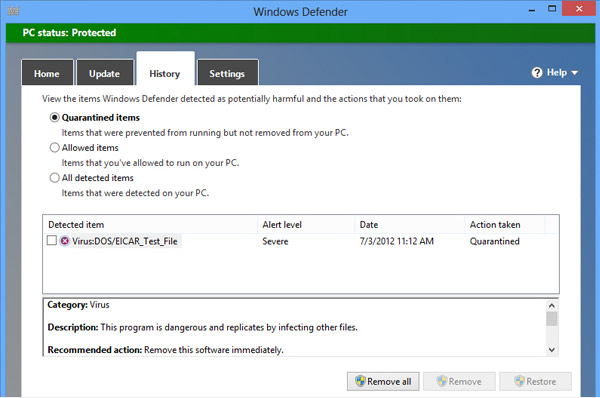

Old Microsoft Office fonctionnalité peut être utilisé pour lancer des attaques de virus

Un vieux Microsoft Office peut être utilisé comme un moyen efficace pour lancer des attaques de logiciels malveillants contre les utilisateurs dans le monde entier. La découverte a été faite par une équipe de chercheurs en sécurité qui a identifié la stratégie hacker. histoire connexes: Les pirates informatiques Microsoft Office Devise…