Cliquez-Ad-fraude Kovter Malware Emploie Mise à jour Firefox, Certificat légitime

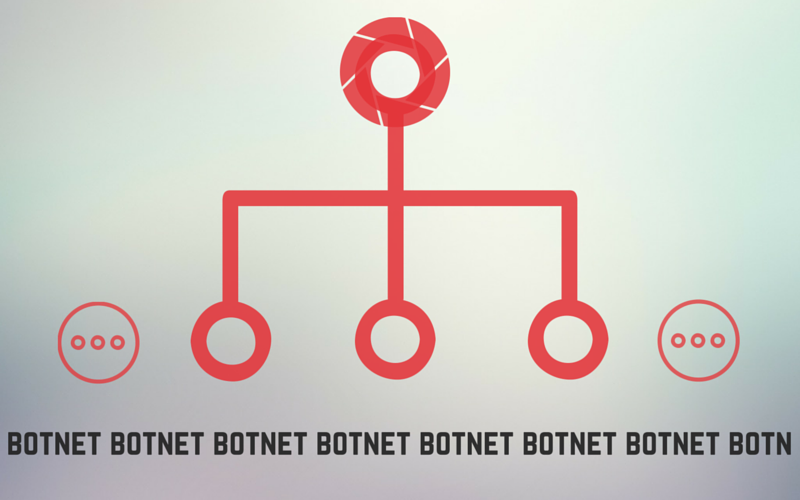

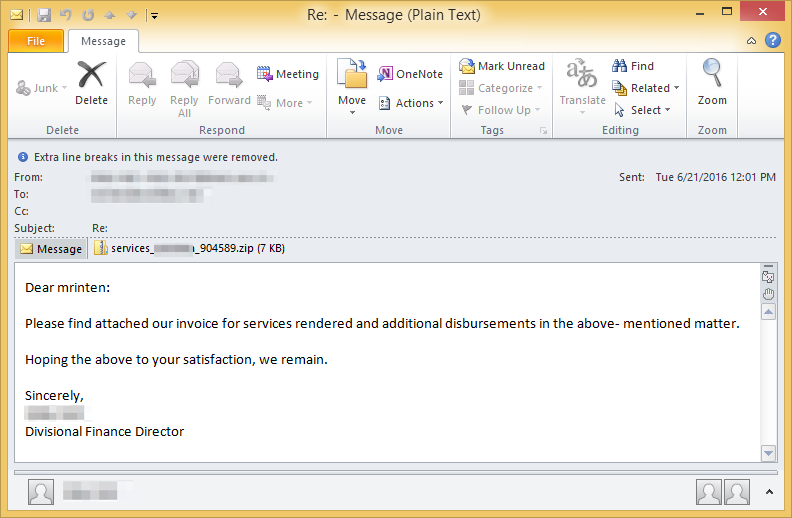

La famille de logiciels malveillants Kovter a été les systèmes qui sévit depuis de nombreuses années et semble être agité. Une nouvelle souche click-ad-fraude de fileless Kovter est en cours de propagation via un lecteur par des attaques de téléchargement. L'infection est déclenchée par un Mozilla Firefox légitime…