Clique com o Ad-Fraude Kovter Malware Emprega Firefox Atualização, Certificado legítima

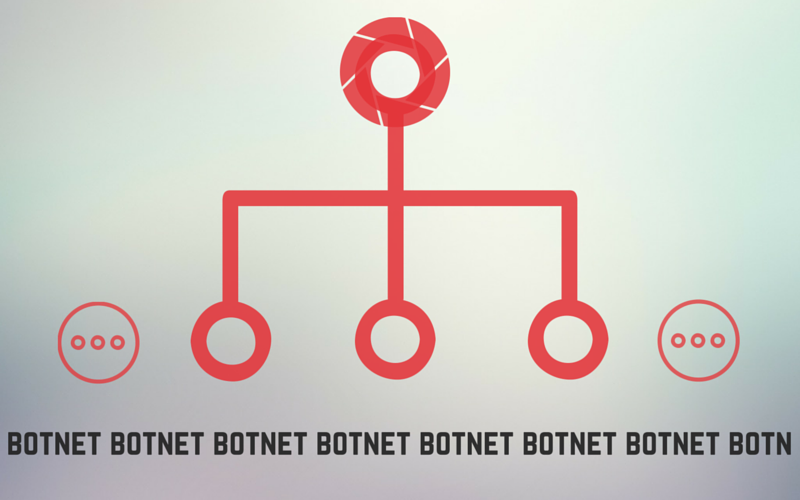

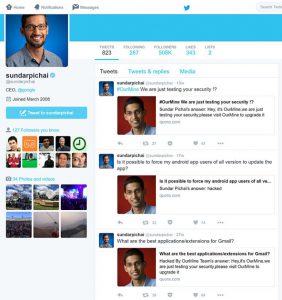

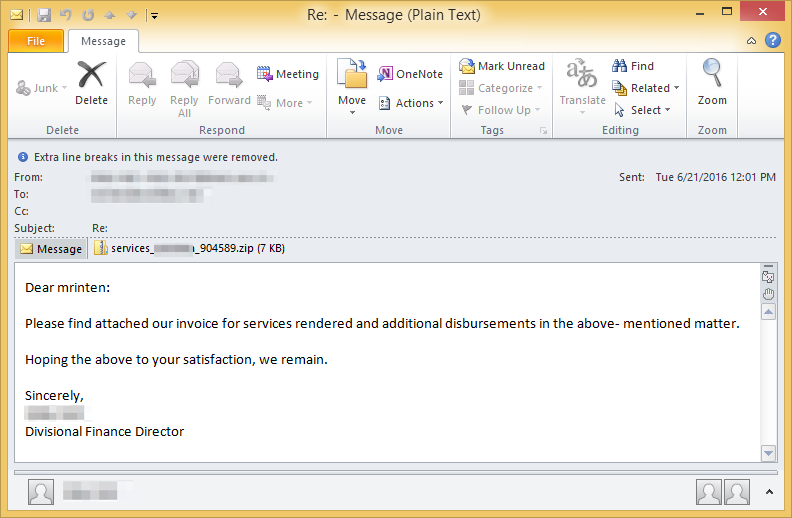

A família de malware Kovter foi sistemas que assola há muitos anos e parece ser agitado. A nova cepa click-ad-fraude de fileless Kovter está sendo espalhada através de ataques drive-by download de. The infection is triggered by a legitimate Mozilla Firefox…