UGG Facebook Spam Virus (Arnaque) – Comment faire pour supprimer (Mise à jour Jan 2020)

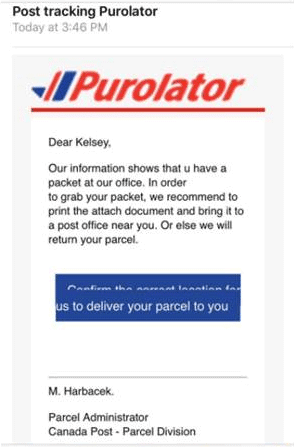

le spam UGG Facebook fait partie de la série de Ray-Ban et d'autres pages d'escroquerie en ligne canular, cet objectif de voler vos informations et de l'argent. Cet article a été créé avec l'idée principale d'aider à expliquer ce qu'est l'UGG Facebook…