UGG Facebook Spam Virus (Betrug) – So entfernen (Update Jan 2020)

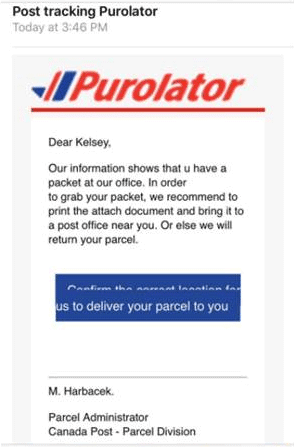

UGG Facebook Spam ist Teil der Serie von Ray-Ban und anderen Hokuspokus Online-Betrug Seiten, dass Ziel Ihre Informationen und Geld zu stehlen. Dieser Artikel wurde mit der Hauptidee erstellt, um zu erklären, was das UGG Facebook ist…