Apple a révélé qu'il est le dernier smartphone phare - l'iPhone X et dans cette revue, nous allons jeter un oeil à son nouvelles fonctionnalités de sécurité qui peuvent mettre le cap sur de nombreux smartphones à venir si avéré être sûr au fil du temps.

Apple a révélé qu'il est le dernier smartphone phare - l'iPhone X et dans cette revue, nous allons jeter un oeil à son nouvelles fonctionnalités de sécurité qui peuvent mettre le cap sur de nombreux smartphones à venir si avéré être sûr au fil du temps.

Parmi les derniers iPhone 8 et 8 plus, Apple a également révélé l'iPhone ou X 10 avec un design étonnant, quantité folle de technologie et d'une lunette moins écran. Alors que ouvertement détesté par beaucoup, à cause de son prix fou ($999 aux États-Unis et ~ 1200 € en Europe), le dispositif a sûrement fixer les limites plus en termes de technologies de la caméra, la reconnaissance faciale, AI support et de la vitesse. Mais est-ce la ligne comme l'un des téléphones les plus sûrs là-bas et quelles fonctionnalités il peut offrir en termes de sécurité? Voici les principales caractéristiques de l'iPhone X ainsi que ce qui pourrait être leurs faiblesses potentielles futures et les avantages d'entre eux ayant aussi bien.

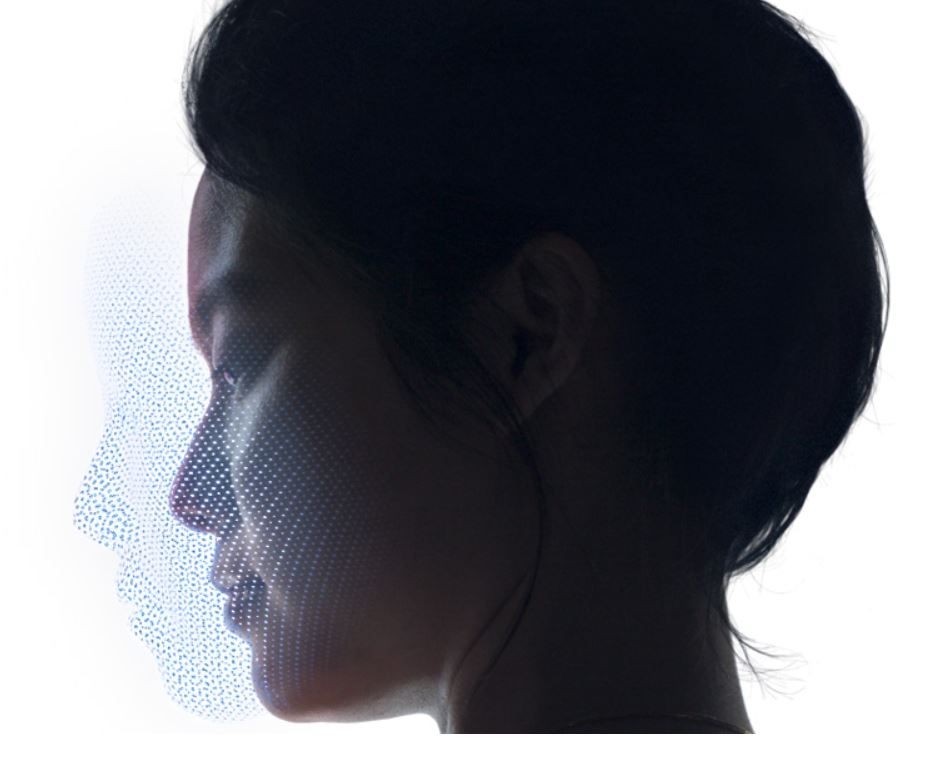

La controverse FaceID

Le FaceID est la technologie sur laquelle Apple a mis beaucoup d'accent sur, principalement parce qu'il est non seulement une technologie utilisée pour déverrouiller l'appareil. Il est également utilisé pour de nombreuses autres fonctionnalités aussi bien, par exemple l'utiliser pour identifier votre auto comme celui de payer lorsque vous utilisez Pay Apple et il peut aussi être utilisé pour verrouiller d'autres aspects de votre appareil. Le téléphone peut également en vedette une technologie empêchant les autres utilisateurs de falsifier le dispositif et le bloquer si elle détecte un autre visage, même si cela n'a pas encore été officiellement annoncé.

En ce qui concerne la sécurité des FaceID, Apple a annoncé que non seulement ils ont utilisé plus 30,000 points qu'ils couche sur votre visage, mais ils utilisent aussi l'AR (Réalité augmentée) fonction du téléphone à la couche de votre visage en fonction de sa taille réelle. Par exemple, si la distance de la pointe de votre nez à votre moustache est n centimètres, le téléphone, il sait. Donc, il ne peut pas être dupé par l'utilisation d'une simple photo, comme il était auparavant possible avec de nombreux autres appareils.

En plus de cela, la technologie FaceID a également été par la société été testé avec plus d'un million de photos prises pour essayer de casser. En fait, Apple allé dans la mesure de l'embauche fait fabricants de masques professionnels qui a créé plusieurs faces identiques aux visages réels, all in attempts to unlock the phone by testing the TrueDepth™ technologie. Ajoutez à cela la technologie intelligente qui permet de suivre la façon dont vos visages ont changé au fil du temps

Le mauvais côté

Bien que cette technologie est tout à fait révolutionnaire FaceID, il est aussi un couteau à deux lames. La principale raison est que votre visage réel, ce qui signifie que le téléphone ne peut être déverrouillé par vous. Alors que pour la personne ordinaire c'est parfait, pour la conscience de la sécurité, il y a une sorte de faiblesse. Pour un, quelqu'un peut déverrouiller votre téléphone en le pointant simplement sur votre visage, et Apple a vraiment besoin d'optimiser leur logiciel pour empêcher que cela se produise à l'avenir, si cela arrive à terme et les clients se plaignent, bien sûr. Du bon côté, il n'a pas eu lieu et personne ne se plaint et Apple peut être conscient.

Une autre faiblesse est les autorités. Étant donné que votre information et votre téléphone est votre droit pour les renseignements personnels, autorités peuvent imposer que sur vous et vous obtenez pour déverrouiller le téléphone par la force. Il semble que Apple a appris du scandale qui a eu lieu lorsque le FBI a embauché une firme de sécurité privée pour déverrouiller l'iPhone 5, parce qu'ils ne pouvaient tout simplement pas déchiffrer le code à six chiffres.

La confidentialité de l'iPhone et d'autres fonctionnalités de sécurité

Outre le célèbre FaceID, l'iPhone a également un cryptage fort, tout comme les modèles précédents et en plus de cette capacité à adapter rapidement aux nouveaux changements et la réponse des clients au fil du temps. Donc, même si des problèmes de sécurité ont été découverts par la suite, l'équipe sera en mesure de les corriger rapidement et mettre en œuvre les nouveaux algorithmes que des mises à jour de sécurité sur l'appareil.

Ne pense pas, que ces frais de nouvelles fonctionnalités de sécurité signifient que le téléphone est 100 privé pour cent si. Étant donné que chaque application a ses propres autorisations, Apple ont essayé de leur mieux pour fournir aux utilisateurs des personnalisations sur ce que vous permettent de prendre le contrôle des applications de. Autre que cela, les données sont sauvegardées en ligne dans le iCloud et chiffré comme cela se fait avant.

The Bottom Line

Apple a sûrement établi de nouvelles normes pour le smartphone dans leurs efforts pour pousser la reconnaissance faciale dans le courant dominant. Beaucoup ont dit que déverrouille les empreintes digitales ont leurs inconvénients et faiblesses, mais l'entreprise doit aussi être prêt à supporter de nombreux amateurs qui voudraient casser cette nouvelle technologie et de le mettre à des tests réels. Et d'autres croyez que si l'iPhone a la sécurité extrêmement avancée, il n'est pas le type de sécurité d'une personne paranoïaque préférerait. Mais encore une fois, la plupart des gens ne sont pas en train de comploter pour tirer des armes nucléaires, sont-ils?