Cet article a été créé afin de vous expliquer quelle est la Scam Apple ID phishing et comment vous pouvez les supprimer ainsi que tous les programmes potentiellement indésirables fournis par les.

Cet article a été créé afin de vous expliquer quelle est la Scam Apple ID phishing et comment vous pouvez les supprimer ainsi que tous les programmes potentiellement indésirables fournis par les.

La Scam Apple ID phishing est une tactique des logiciels malveillants populaire qui tente de manipuler les utilisateurs d'Apple en se seraient infectés par des virus ou de communiquer leurs mots de passe. Actuellement, nous ne disposons pas d'informations sur les auteurs derrière elle. Notre article donne une explication détaillée de la façon dont elle se propage et comment les victimes peuvent tenter de supprimer les infections actives.

Menace Résumé

| Nom | Scam Apple ID phishing |

| Type | escroquerie email phishing |

| brève description | L'escroquerie Apple ID phishing est un exemple récent de la tactique escroquerie qui extorque les cibles en interaction avec un site d'escroquerie. |

| Symptômes | Les victimes recevront des messages électroniques qui contiennent les instructions de phishing. |

| Méthode de distribution | Phishing emails. |

| Detection Tool |

Voir si votre système a été affecté par des logiciels malveillants

Télécharger

Malware Removal Tool

|

Expérience utilisateur | Rejoignez notre Forum pour discuter Apple ID Phishing Scam. |

Scam Apple ID phishing — Mise à jour Avril 2020

En Avril 2020 les attaques de phishing utilisant la stratégie d'ingénierie sociale se faisant passer pour des messages d'Apple ID continue. Un groupe de piratage inconnu est derrière les attaques. Elle se propage par l'intermédiaire messages électroniques qui sont envoyés en vrac. Ordinateurs infectés et les serveurs de messagerie Web envoient des notifications qui manipulent les destinataires en pensant que leurs comptes ont été bloqués par Apple. Les utilisateurs seront redirigés vers une page contrôlée hacker, dans la plupart des cas, les adresses sont configurées pour être phishing pages de connexion. L'objectif principal des pirates de détourner les informations d'identification des victimes.

Apple ID Phishing Scam - Voies de distribution

L'escroquerie phishing identifiant Apple est distribué en utilisant différentes méthodes. La principale est la création de sites qui partagent un nom similaire à Apple et leurs services. Ils sont distribués en utilisant différentes méthodes:

- Liens Réseaux Sociaux - En utilisant de faux profils ou en pirate informatique sur les réseaux sociaux populaires (Facebook, Gazouillement, Instagram et etc.) l'escroquerie de type phishing ID Apple peut être promu. liens généralement raccourcies sont utilisés pour relier les pages principales.

- Courriels - en vrac des messages électroniques contenant des liens vers la page phishing identifiant Apple peuvent être envoyés aux utilisateurs dans les deux formes personnalisées et non personnalisées. Les acteurs malveillants peuvent utiliser la même mise en page de conception, contenu du corps et des éléments comme de véritables e-mails d'Apple.

- Noms similaires Sounding - L'escroquerie de type phishing identifiant Apple peut être distribué sur divers sites qui ont tous un nom de domaine de sondage similaire à Apple.

Notez que le phishing d'Apple ID page de destination peut être affiché par le logiciel et les fichiers ainsi. Un premier exemple est la installation du logiciel modifié - les criminels prennent les fichiers d'installation de logiciels les plus populaires et les ajouter au code qui affiche la page de phishing. L'autre type est la création de documents infectés qui peut être de tout type populaire: riches documents texte, présentations, bases de données et feuilles de calcul. Quand ils sont ouverts un message apparaîtra en demandant aux utilisateurs d'activer les scripts intégrés. Lorsque cela est fait les liens seront ouverts dans une fenêtre de navigateur ou directement comme un objet intégré.

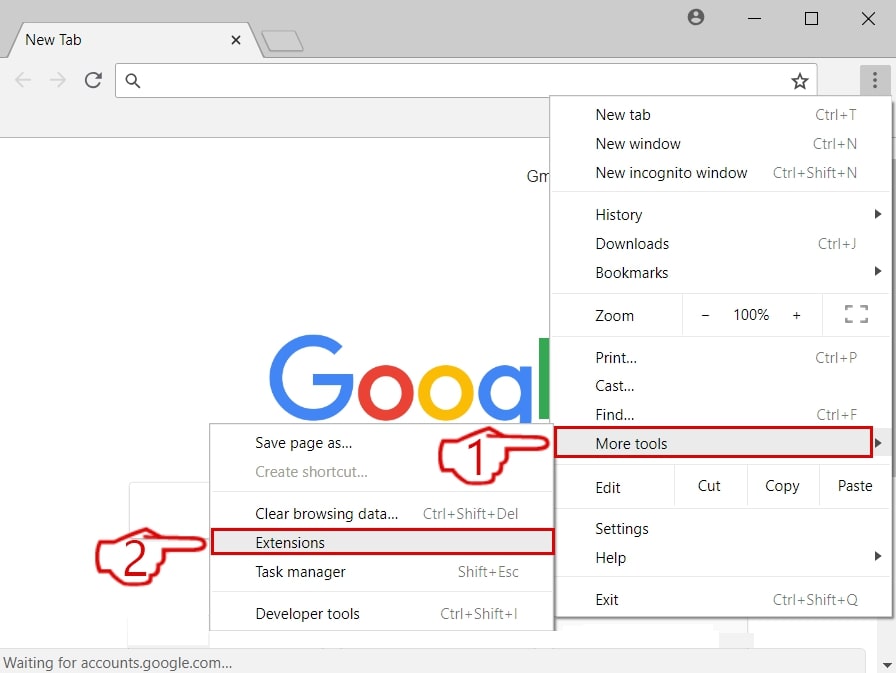

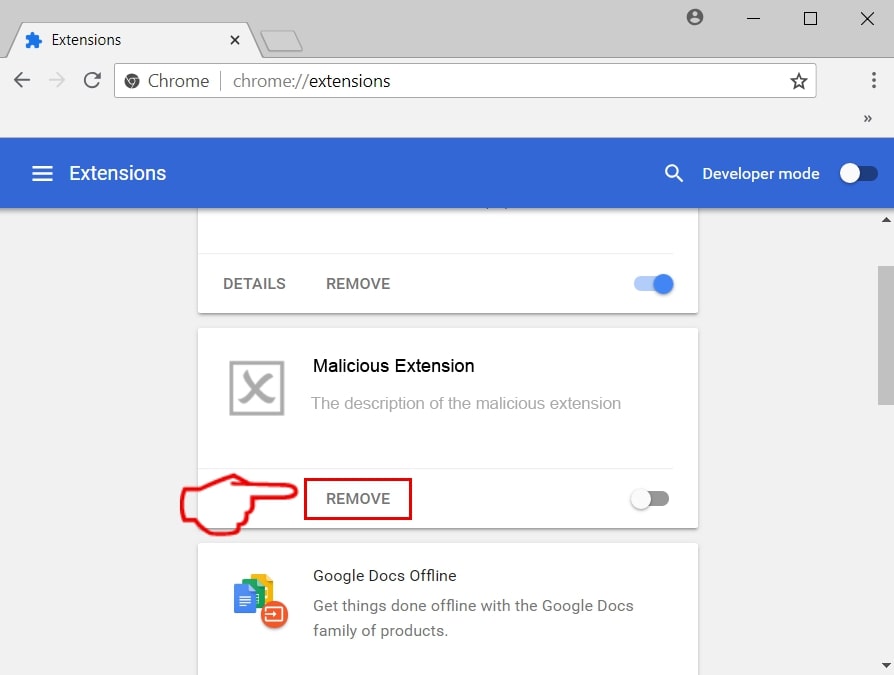

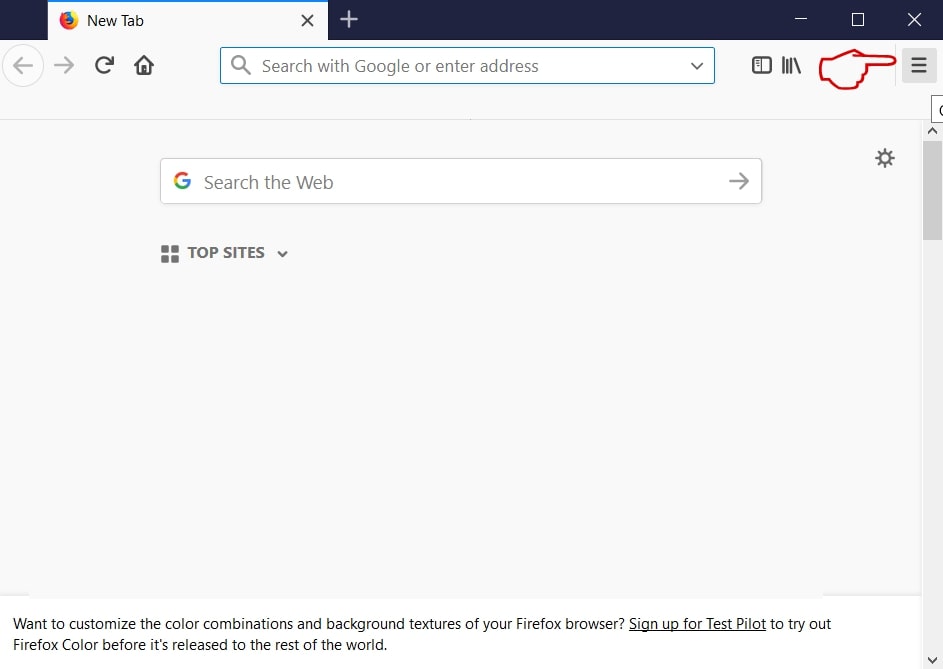

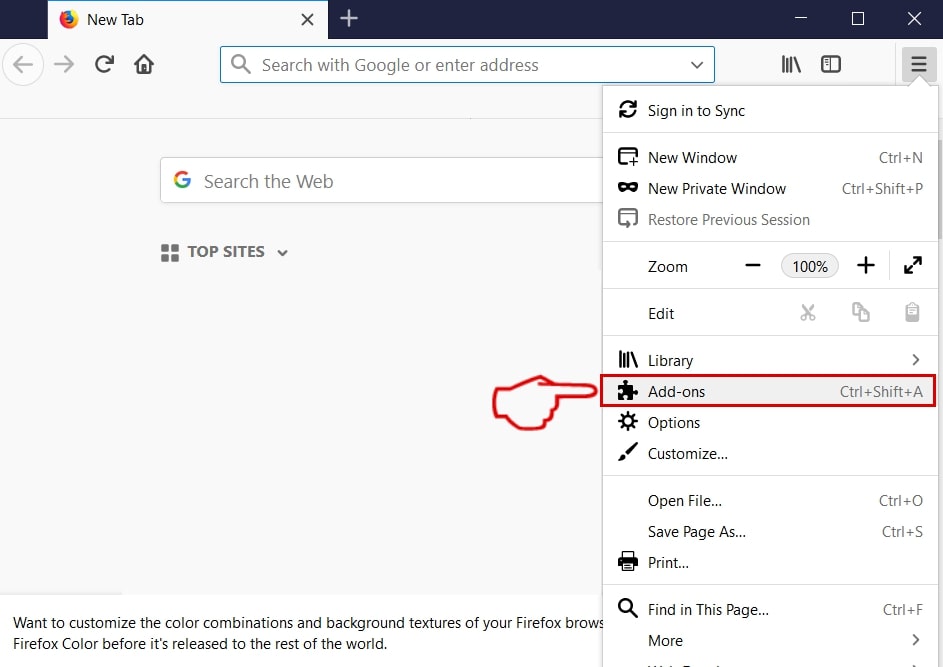

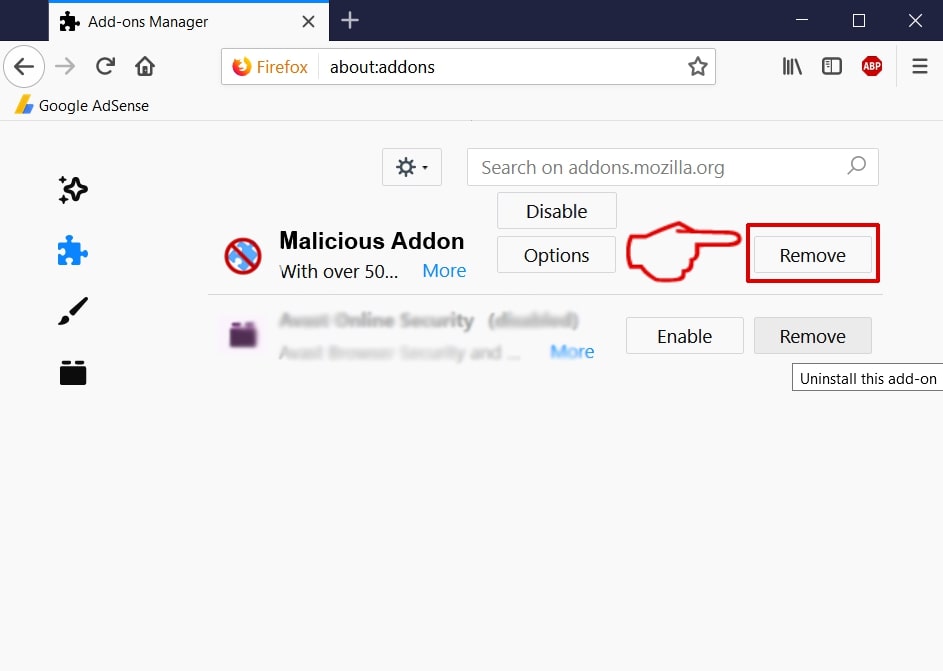

Dans certains cas, les pirates peuvent aussi utiliser les extensions du navigateur de logiciels malveillants, également connu sous pirates de l'air. Les criminels les rendre compatibles avec les navigateurs web les plus populaires afin d'augmenter le nombre d'utilisateurs des victimes. Ils sont souvent téléchargés dans les dépôts de pirates officiels en utilisant de faux avis sur ou volés et identifiants de développeur. Les souches mises en ligne fournissent des descriptions qui promettent l'optimisation des navigateurs ou la mise en valeur des nouvelles fonctionnalités. Si les utilisateurs les installent alors le comportement de pirate de l'air typique sera observé. Les effets directs sont les manipulations des navigateurs web en redirigeant directement les utilisateurs à l'Apple ID page escroquerie phishing. Cela se fait en changeant les valeurs par défaut - page d'accueil, nouvelle page onglets et moteur de recherche.

Apple ID Phishing Scam - Aperçu en profondeur

Lorsque la page d'escroquerie de type phishing Apple ID est affiché aux utilisateurs la vue de base affiche un page de connexion qui utilise la mise en page de conception et des éléments du réel site d'Apple. Les pirates manipulent les utilisateurs en leur faisant croire qu'un site appartenant à la société est en cours d'accès. Escroqueries comme celui-ci comportent plusieurs éléments distincts, l'un des principaux est le fait que de nombreuses copies de la page peuvent être créés. Ils peuvent être hébergés sur des serveurs à travers le monde - pas tous seront servis sur les mêmes domaines. D'un point de vue de l'administrateur cela donne aux pirates une plus grande flexibilité car ils peuvent facilement déployer des milliers d'entre eux dans un court laps de temps. Pour contraindre davantage les utilisateurs en pensant qu'ils accèdent à de véritables pages d'Apple qu'ils peuvent utiliser comprennent certificats de sécurité et liaison intersite.

L'objectif principal de la page est de contraindre les utilisateurs à révéler leurs informations d'identification de compte sur le site. Ils seront automatiquement transférés aux opérateurs malveillants du site escroquerie de type phishing identifiant Apple dès qu'ils sont entrés. Cependant, il existe d'autres actions malveillantes qui peuvent être exécutées. Ils sont tous reliés à l'interaction du site d'une manière ou d'une autre.

La visite des sites peut conduire à l'installation de cookies de suivi et des modules de collecte de données. Ils pirater automatiquement les données à la fois des navigateurs Web et les appareils infectés. Il existe deux grandes catégories de données qui peuvent être distingués:

- Statistiques anonymes - Les témoins seront en mesure de suivre la façon dont les utilisateurs interagissent avec divers éléments web.

- données privées - La collecte des données d'informations qui peuvent exposer directement l'identité des victimes.

A travers les différents scripts les machines peuvent être infectés par venir mineurs de crypto-monnaie aussi. Ils représentent des applications qui utilisent des ressources système disponibles afin d'exécuter des calculs mathématiques complexes. Lorsque les tâches réussies sont signalées aux serveurs concernés les opérateurs de pirates recevront le bénéfice sous forme de crypto-monnaie. Une autre conséquence est la livraison de publicités intrusives - ils peuvent causer d'autres redirige vers des sites malveillants ou des liens présents au contenu sponsorisés. Dans la plupart des cas tous les mécanismes populaires peuvent être utilisés: pop-ups, bannières, en ligne et des liens, etc..

Si seulement les téléchargements de fichiers sont offerts alors pratiquement tous les types de charges utiles malveillants peuvent être offerts. Les fichiers eux-mêmes seront probablement rebaptisés avec des services connexes d'Apple, produits et logiciels. Méfiez-vous que parmi les chaînes les plus fréquemment utilisées utilisées pour renommer ces charges utiles comprennent “mettre à jour” et “Manuel”. Les infections courantes sont les suivantes:

- Téléchargements Virus Direct - Les fichiers de virus dans tous les types communs peuvent être livrés: ransomware, Les chevaux de Troie, mineurs et etc.

- Documents avec des scripts malveillants - La page d'escroquerie de type phishing ID Apple peut également distribuer des logiciels malveillants via des documents. Les utilisateurs trouveront que différents fichiers de tous types populaires peuvent contenir les scripts malveillants: riches documents texte, feuilles de calcul, des présentations et des bases de données. Chaque fois qu'ils sont ouverts par les victimes d'un message apparaîtra demandant aux utilisateurs d'activer les macros intégrées. Si cela est fait les scripts télécharger un virus prédéfini à partir de l'Internet et le lancer sur l'ordinateur local.

- Fichiers Setup Malicious - Les criminels peuvent également créer des programmes d'installation copycat de logiciels malveillants populaires. La façon la plus commune est de prendre le fichier réel à partir du site officiel du fournisseur et ajouter les scripts nécessaires pour les. La raison pour laquelle cette approche est particulièrement populaire est qu'il cible les applications qui sont souvent utilisées: suites de créativité, utilitaires système et des applications de productivité.

Dans certains cas, les escroqueries comme celle-ci peuvent être utilisés pour se propager virus de Troie. Ils représentent avancé des logiciels malveillants qui a mis en place un service client à un serveur contrôlé hacker. La connexion se fait à la fois sûre et constante permettant ainsi aux pirates de dépasser le contrôle des machines à tout moment. Cela inclut également la récupération des données de l'utilisateur, espionnage au profit en temps réel et le déploiement d'autres virus à volonté. Grâce à elle les pirates peuvent aussi recruter les machines à réseaux botnet qui sont particulièrement utiles pour organiser des attaques contre des cibles réparties pré-sélectionnés.

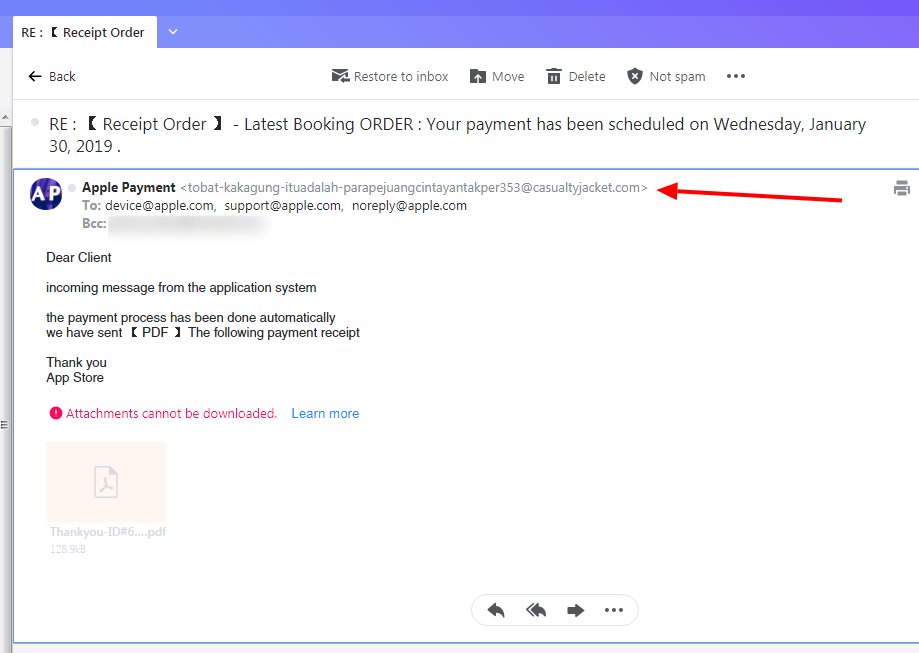

Apple ID Phishing Scam Exemple - un reçu de commande Email

Une vague de phishing d'Apple ID sont coordonnées contre les utilisateurs finaux en utilisant la ligne d'objet “Ordre de réception” par la suite des informations sur une commande de réservation avec la société. Cette tactique tente de les confondre en pensant qu'un paiement effectué pour les services d'Apple a été traitée et que les informations sur la transaction est disponible dans le reçu de paiement ci-joint. Les messages avec des pièces jointes des fichiers PDF qui contiennent le code du virus dans leurs macros ou sont des échantillons directs. Si le fichier est lancé, il sera très probablement conduire à une infection dangereuse.

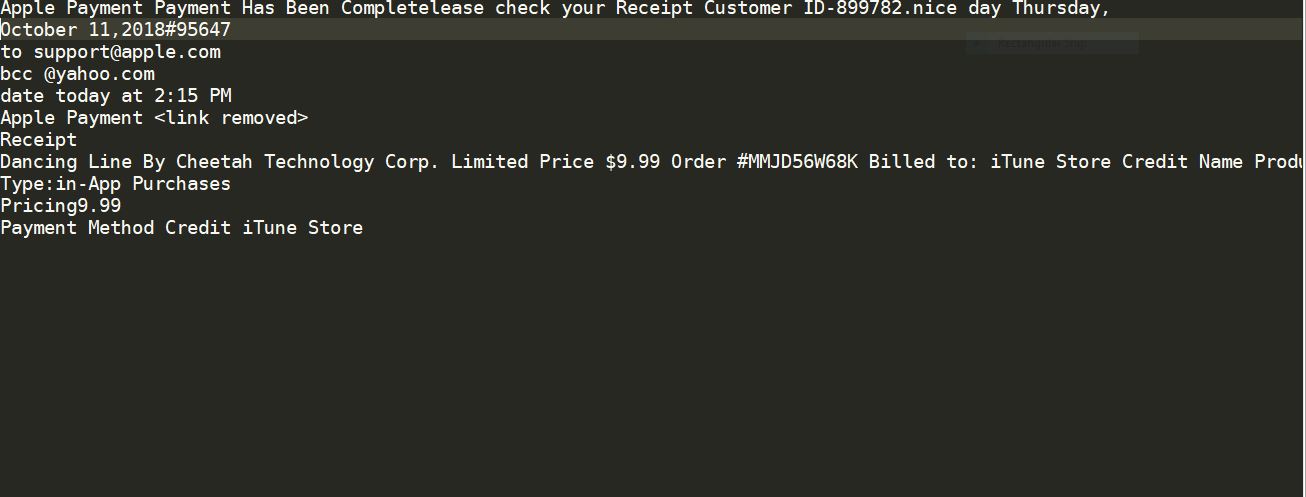

Apple ID Phishing Scam Exemple - Apple Paiement paiement a été complet

Les alertes de sécurité indiquent une nouvelle utilisation de la prise escroquerie phishing de pages web malveillants et messages de réseaux sociaux en tant que support principal. Nous avons reçu une échantillon par courrier électronique qui est fait pour ressembler comme il a été envoyé par Apple. Le contenu du message comprendra des éléments qui peuvent être confondus avec des données réelles:

- N ° de client

- date

- Détails Réception

Les mouvements de message aux objectifs qu'un paiement par Apple a été fait en citant les champs générés au hasard tels que le client et numéro de commande et la date d'achèvement. Cette escroquerie est jugée très efficace que les paiements d'Apple sont largement utilisés dans certaines régions et les utilisateurs risquent de ne pas être au courant que c'est une notification de fraude. L'e-mail peut insérer des liens vers différentes pages de fin. Certains des possibles comprennent les éléments suivants:

- Fausses pages de connexion - Les victimes peuvent être transmises aux fausses pages de connexion d'Apple où les victimes sont invités à entrer dans leurs informations d'identification d'Apple ID. Les pages peuvent être conçues pour ressembler les vrais et la seule différence peut être le nom de domaine ou d'un certificat de sécurité. Dès que les informations sont saisies les opérateurs de pirates seront en mesure de prendre en charge les comptes. Cela permet de mener à la fois l'exploitation financière et le vol d'identité.

- virus Téléchargements - L'autre objectif final est possible de fournir une charge utile malveillante via l'un des liens trouvés dans les e-mails. Il peut être l'un des types de virus populaires: mineurs, Les chevaux de Troie, ransomware et etc.

- Publicités - L'autre résultat possible est de diriger les cibles vers une page avec des publicités intrusives. Pour chaque clic un bénéfice de plusieurs cents sera faite pour les opérateurs. de plus grandes campagnes peuvent générer une bonne source de revenus pour la mise en scène collective criminelle de telles attaques.

Un exemple de message lit ce qui suit:

Apple Paiement paiement a été Completelease vérifier votre reçu client ID-899782.nice jour jeudi, Octobre 11,2018#95647

à support@apple.com

bcc @ yahoo.com

la date d'aujourd'hui à 2:15 PM

Paiement apple Receipt

Dancing Line By Cheetah Technology Corp. Limited Price $9.99 Order #MMJD56W68K Billed to: iTune Store Credit Name Products: Large Coin Box

Type:in-App Purchases

Pricing9.99

Payment Method Credit iTune Store

Apple ID Phishing Scam Exemple - S'il vous plaît Vérifiez votre activité récente 14425 Courriels

Une récente vague de phishing messages électroniques ont été détectés par les chercheurs. Selon les rapports disponibles, la nouvelle campagne d'attaque est lancée contre les utilisateurs à l'échelle mondiale. Dans une adresse de contact appartenant à Apple a été piraté (support.apple.com) et la ligne d'objet lit les titres génériques comme celui-ci: [Rappel] S'il vous plaît vérifier votre activité récente 14425 dans lequel le nombre peut être modifié pour un au hasard. Aucun contenu du corps est disponible et les utilisateurs ne verront que d'un fichier PDF ci-joint. Ils peuvent être incités à cliquer sur ce qui conduira à une infection des logiciels malveillants.

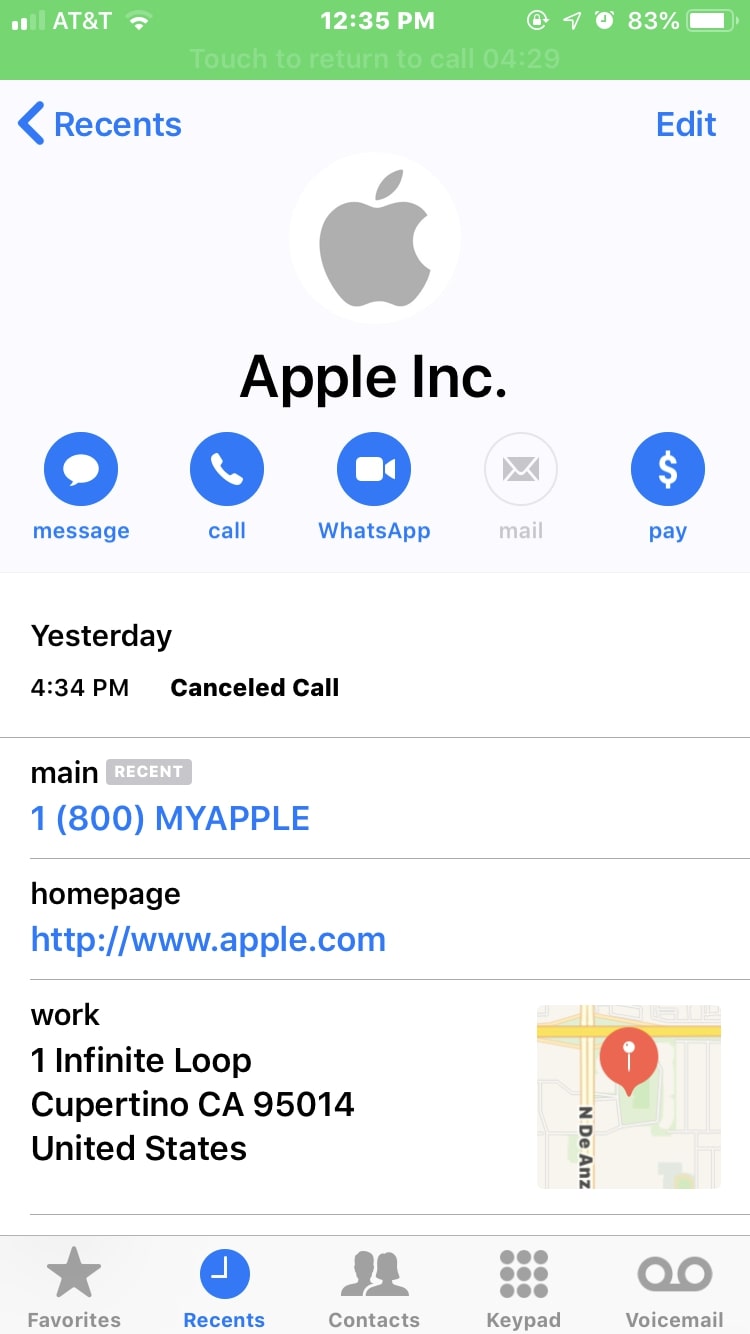

Apple Phone hameçonnage

Une nouvelle vague d'escroqueries par phishing a été découvert au début de Janvier 2019 en utilisant Appels téléphoniques. Les pirates automatisent les appels vers les cibles visées avec des éléments de l'entreprise usurpée: logo, adresse et numéro de téléphone réel. Le message de déclenchement cité délivré aux victimes est qu'une violation de données a eu lieu.

Lorsque les cibles appeler le numéro un homme avec un accent indien prendre le téléphone et de les persuader en pensant qu'ils ont appelé la ligne de support d'Apple légitime. Si les utilisateurs tombent pour l'appel de la fraude alors leurs renseignements personnels seront recueillis, ainsi que les informations d'identification de compte Apple. Ils peuvent être guidés à payer une “frais de sécurité”.

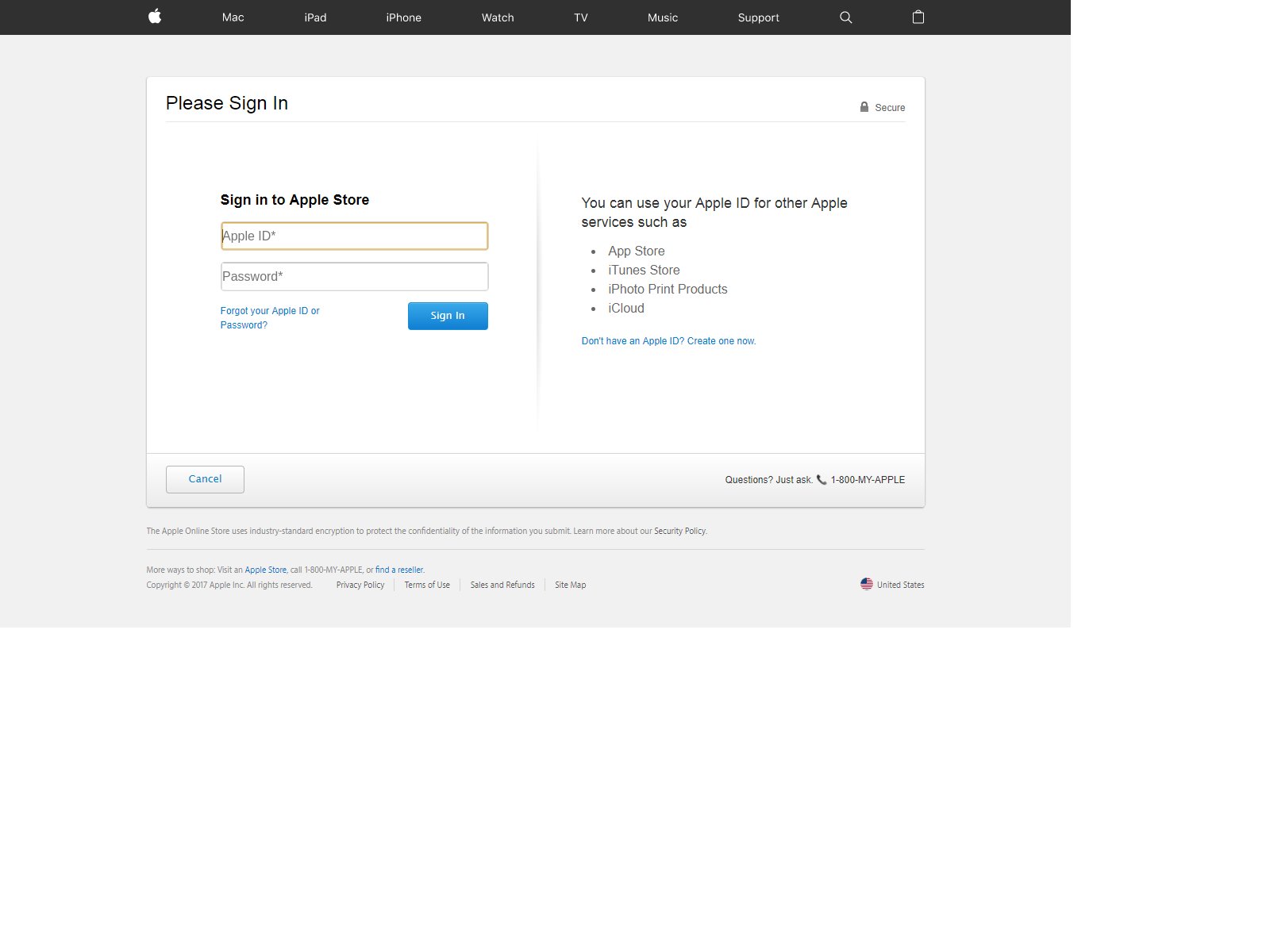

Apple ID Phishing Scam Exemple - Apple Store Connexion

Ceci est une autre page d'atterrissage basée escroquerie de type phishing qui tente de contraindre les cibles à révéler leurs identifiants de compte. La page copiera la conception d'Apple et sera probablement hébergé sur plusieurs domaines qui portent un nom presque identique à Apple ou à l'un de ses produits. Ceci est fait intentionnellement pour naviguer dans les utilisateurs en s'ils mistype accidentellement l'adresse légitime.

Tout en présentant une page de connexion avec des liens vers les pages réelles d'Apple est une approche classique, il y a beaucoup de moyens par lesquels il peut se propager. En fonction des moyens réels de distribution, le résultat peut varier. Si plusieurs méthodes sont utilisées à la fois alors il y aura un nombre très élevé de victimes potentielles. Cet ID d'Apple page d'atterrissage d'escroquerie est très susceptible de se trouver via des liens raccourcis qui sont envoyés via des messages électroniques et des profils de réseaux sociaux (les messages et les messages directs). Les pirates peuvent récupérer ensemble des bases de données de base et commencer à l'épidémie.

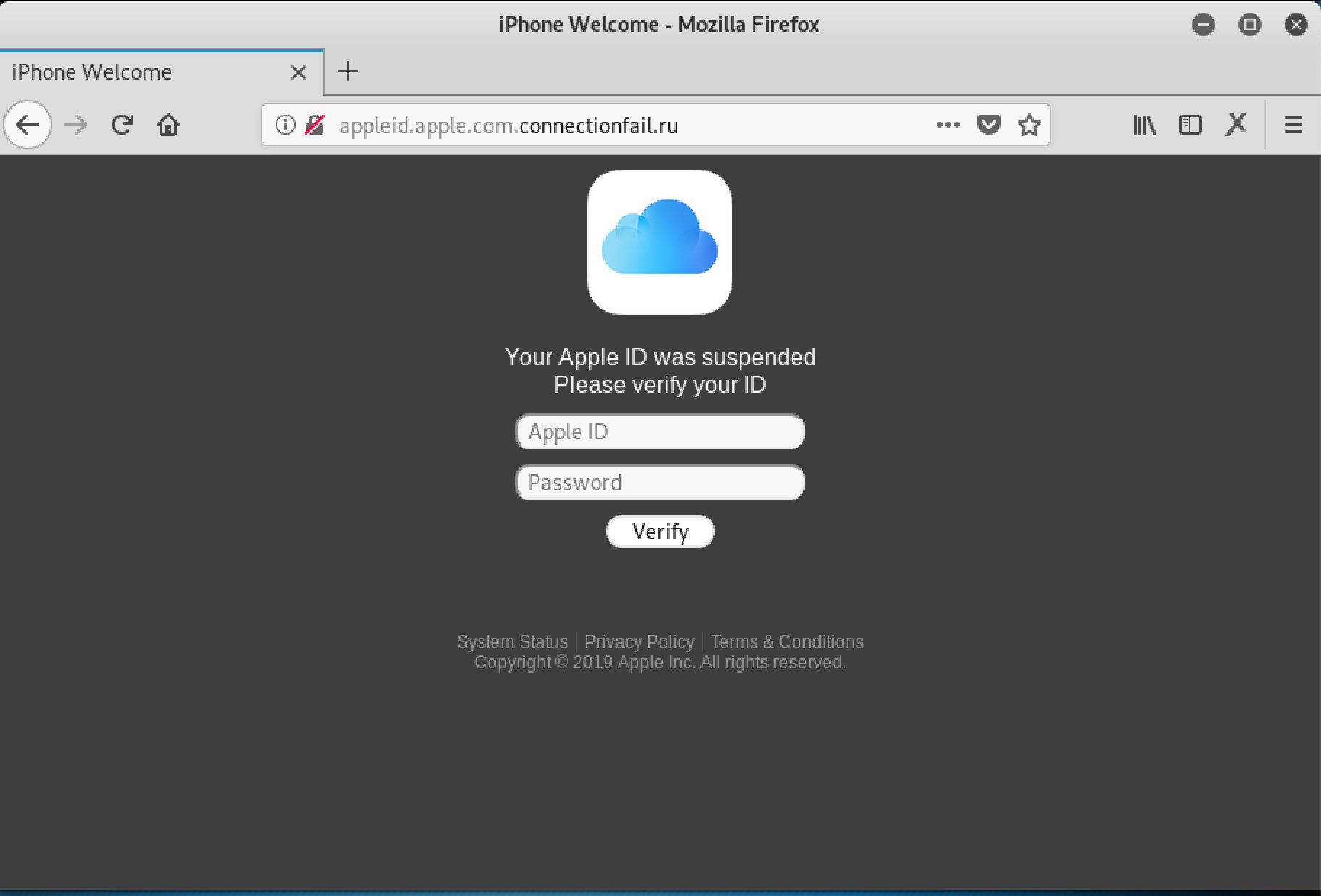

Apple ID Phishing Scam Exemple - Apple ID suspendu

Une nouvelle escroquerie liée aux autres campagnes de phishing Apple a été détecté. Il est distribué en tant que page de destination qui demande aux victimes d'entrer dans les détails de Apple ID. Il existe plusieurs formes de sources possibles mais nous prévoyons que messages électroniques et porteurs de charge utile sont des agents de livraison les plus probables.

La page d'atterrissage ne sera pas un certificat de sécurité délivré à Apple et les utilisateurs peuvent constater que certains liens ne conduira pas sur le site d'Apple. Gardez à l'esprit que les pages d'atterrissage comme celui-ci sont aussi court liés et téléchargés sur les profils de médias sociaux qui sont soit volés ou piraté. Les comptes d'utilisateurs sont soit piraté ou volé.

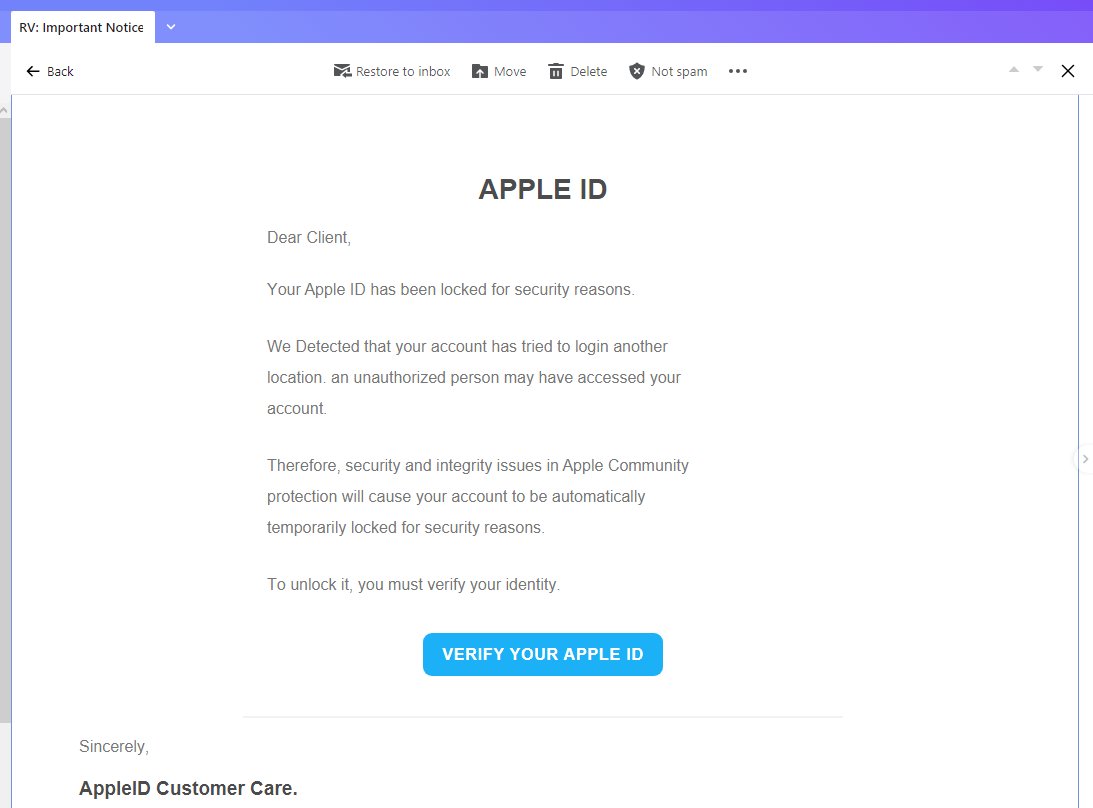

Apple ID Phishing Scam Exemple - Compte verrouillé Avertissement

Les pirates envoient un message de notification faux qui est créé d'une manière qui ressemble de support d'Apple. Son contenu du corps persuaderont les bénéficiaires en leur faisant croire que leur compte Apple est verrouillé en raison de tentatives de connexion incorrectes. Pour les débloquer, ils sont redirigés vers un page de connexion faux qui demandera leur adresse e-mail et mot de passe composé. Si elles sont saisies les informations d'identification seront immédiatement transférés aux opérateurs de pirates de l'escroquerie et ils prendront le relais il les comptes des victimes.

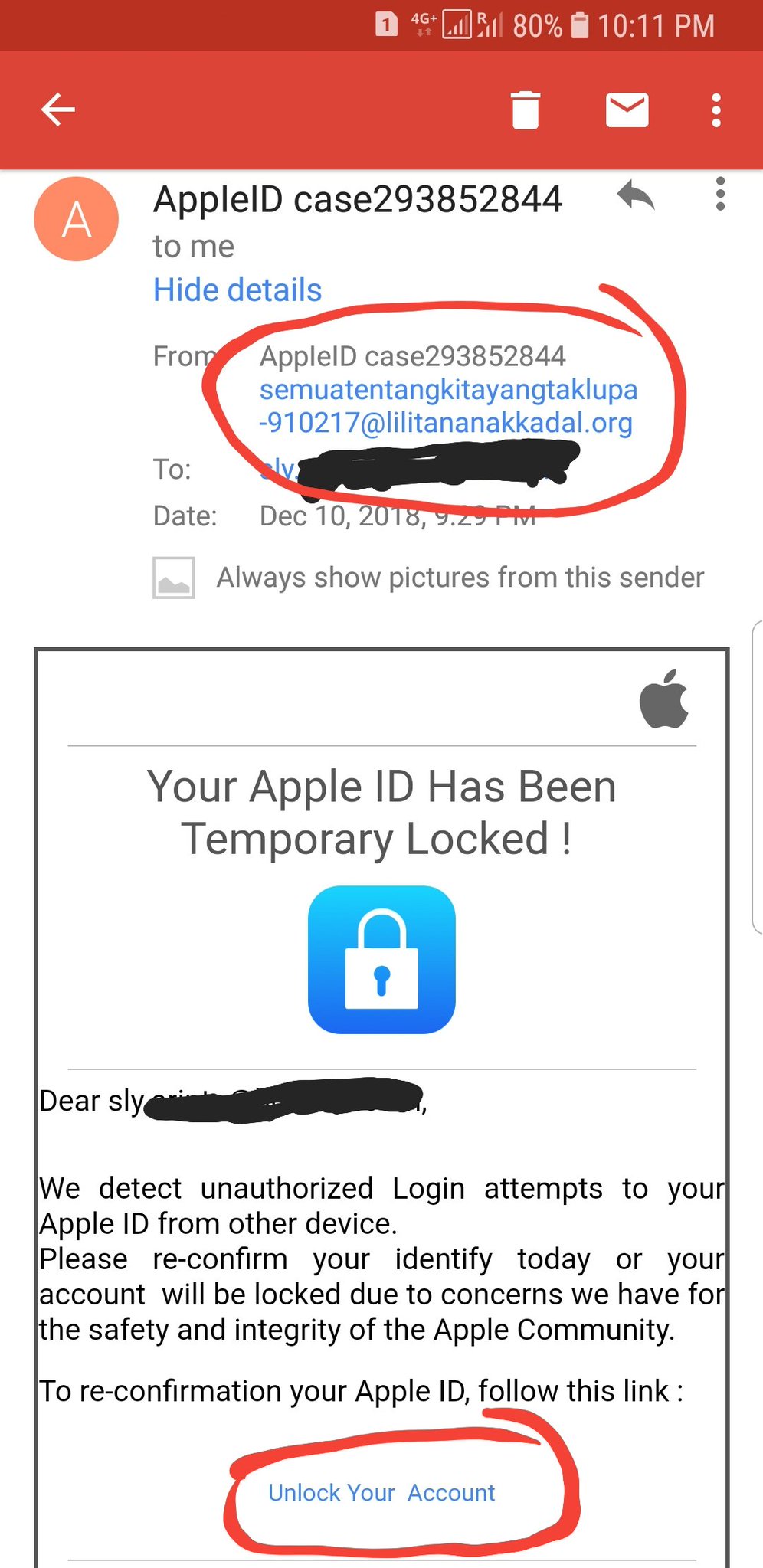

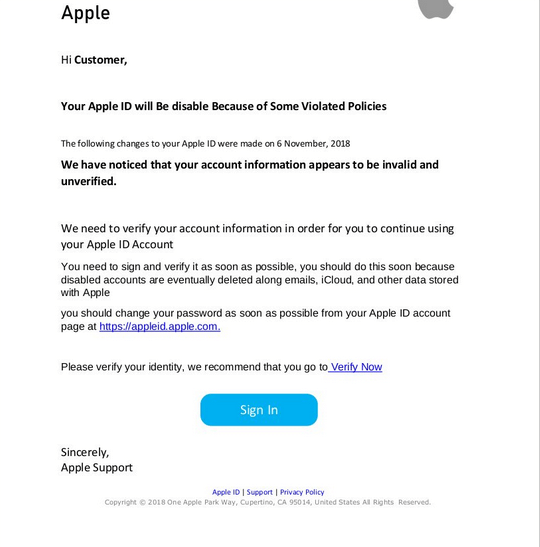

Apple ID Phishing Scam Exemple - Votre identifiant Apple a été verrouillé temporaire

Une autre escroquerie ID Apple qui a été identifié est une tactique de phishing e-mail qui manipule les destinataires en pensant que leur identifiant Apple a été verrouillé. Comme les autres exemples, il utilise un style familier Apple et présente comme un lien vers “Débloquer” lesdits comptes. Quand il est accessible, il conduira à la même page de destination de phishing. Les utilisateurs seront invités à donner leur email, nom d'utilisateur et mot de passe ou toute autre combinaison de pouvoirs pour “Vérifier” leurs informations. Notez que certains escroqueries ID Apple peuvent demander d'autres informations aussi bien - questions et réponses secrètes combinaisons ou dates de naissance.

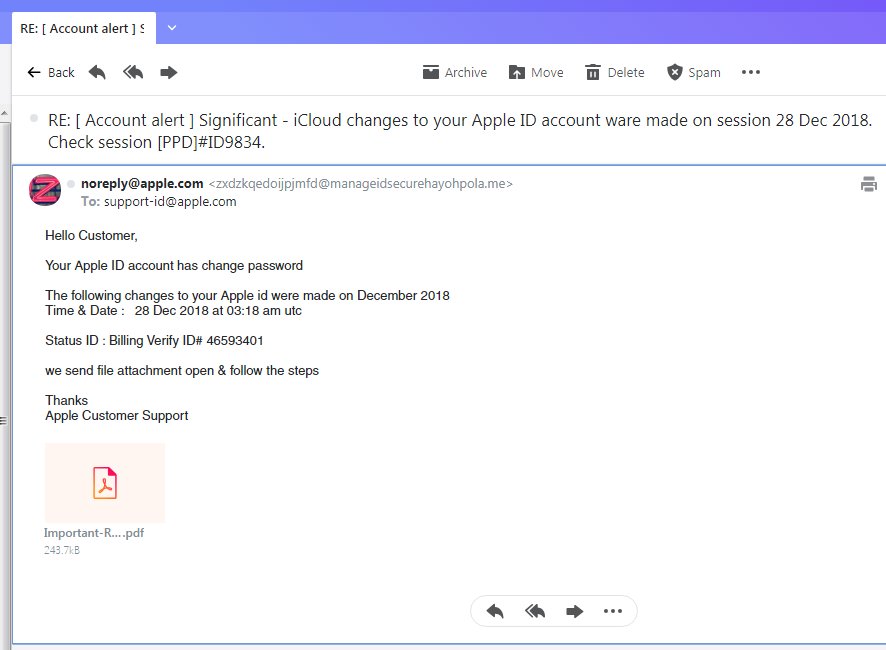

Apple ID Phishing Scam Exemple - ID Apple a changé Mot de passe

Ceci est un exemple récent d'une escroquerie de type phishing identifiant Apple qui contraint les bénéficiaires en pensant qu'ils ont reçu un avertissement de sécurité d'Apple légitime. Le message sera lu que le compte de l'utilisateur a eu son mot de passe changé. Suite à cette action un rapport a été produit qui est jointe en fichier PDF. Ceci est un cas classique d'un système de distribution de la charge utile. Dès que le fichier est ouvert une livraison de virus sera lancé. Il peut se faire soit instantanément ou lorsque les utilisateurs choisissent d'activer les scripts intégrés.

Ce qui est particulièrement inquiétant au sujet de ce scénario est que le message et la date cite le temps de l'incident purposed, avec une billetterie d'identification d'état qui peut paraître très convaincant à de nombreux utilisateurs d'Apple. Le message comportera un champ de l'expéditeur rebondi venant du domaine Apple.com. L'approche non personnalisée peut se sentir similaire à l'approche d'Apple a ses propres notifications de messages légitimes.

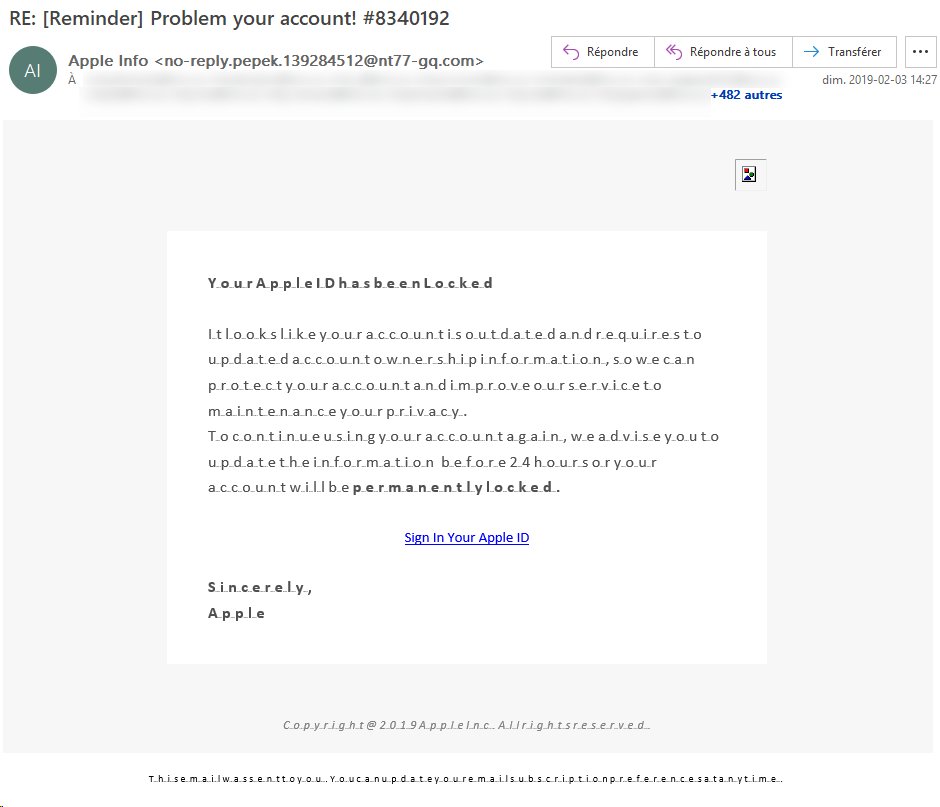

Problème Votre compte Rappel d'Apple ID Scam

Un message e-mail de phishing distinct qu'un utilisateur ID Apple pourrait recevoir est le faux rappel avec la ligne d'objet “Problème de votre compte!”. Ces messages sont envoyés par une adresse e-mail contrôlée hacker qui s'identifie comme “apple Infos” et envoie une notification incorrectement formatée informe que les bénéficiaires dont ils ont besoin de se connecter à leurs comptes Apple ID.

Les utilisateurs des victimes remarqueront que le contenu du corps des messages électroniques contient mise en page de texte cassé - cela est fait intentionnellement afin d'émuler un problème que les utilisateurs peuvent avoir avec leur ordinateur. Ceci est lié à la place en compte fermé à clef qui peut attirer en plus les cibles. Les signes d'avertissement que c'est un faux message sont le sujet faux - le nombre cité à la fin ne représente pas une identité ou une autre forme de message d'accueil personnalisé à la victime. Le contenu de la disposition du corps et texte d'Apple ne seront jamais être coiffés de cette manière et l'adresse e-mail de l'expéditeur sera du nom de domaine de l'entreprise. De plus, le “Se connecter Votre identifiant Apple” conduira à une page de connexion faux - l'URL est attribuée à un domaine non appartenant à la société.

Retirer Apple ID Phishing Scam de Windows et votre navigateur

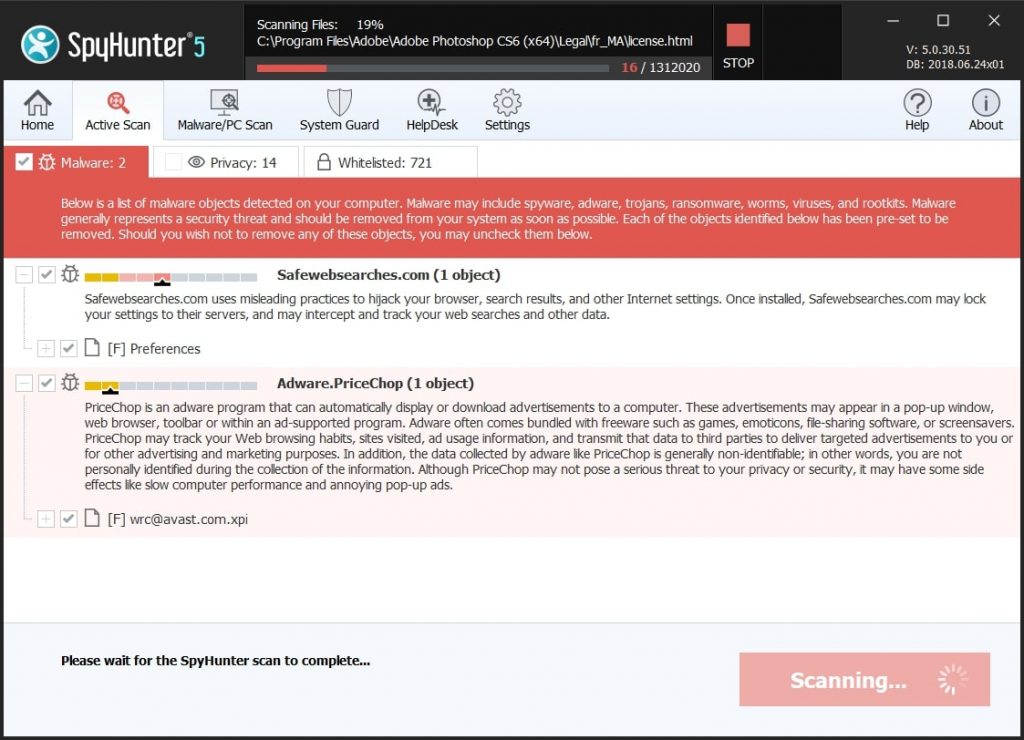

Si vous souhaitez supprimer l'identifiant Apple Phishing Scam à partir de votre ordinateur, nous vous suggérons fortement de suivre les instructions de suppression affichées sous cet article. Ils ont été créés avec l'idée principale à l'esprit pour vous aider à supprimer ce virus manuellement ou automatiquement. Sachez que selon les experts la meilleure façon d'essayer de supprimer le logiciel qui provoque l'Apple ID Phishing Arnaquer pop-up est d'utiliser un logiciel anti-malware avancée. Un tel programme est créé avec l'idée à l'esprit pour bien analyser votre ordinateur et essayer d'éliminer toute trace de programmes indésirables tout en protégeant votre ordinateur contre les infections futures et.

Étapes de préparation avant le retrait:

Avant de commencer à suivre les étapes ci-dessous, noter que vous devez d'abord faire les préparations suivantes:

- Sauvegardez vos fichiers au cas où le pire se produit.

- Assurez-vous d'avoir un appareil avec ces instructions sur standy.

- Armez-vous de patience.

- 1. Rechercher les logiciels malveillants sur Mac

- 2. Désinstaller les applications à risque

- 3. Nettoyez vos navigateurs

Étape 1: Rechercher et supprimer les fichiers Apple ID Phishing Scam de votre Mac

Lorsque vous faites face à des problèmes sur votre Mac en raison de scripts et de programmes indésirables tels que Apple ID Phishing Scam, la méthode recommandée pour éliminer la menace est à l'aide d'un programme anti-malware. SpyHunter pour Mac propose des fonctionnalités de sécurité avancées ainsi que d'autres modules qui amélioreront la sécurité de votre Mac et le protégeront à l'avenir.

Guide de suppression rapide et facile des logiciels malveillants Mac

Étape bonus: Comment rendre votre Mac plus rapide?

Les machines Mac maintiennent probablement le système d'exploitation le plus rapide du marché. Encore, Les Mac deviennent parfois lents et lents. Le guide vidéo ci-dessous examine tous les problèmes possibles qui peuvent rendre votre Mac plus lent que d'habitude ainsi que toutes les étapes qui peuvent vous aider à accélérer votre Mac.

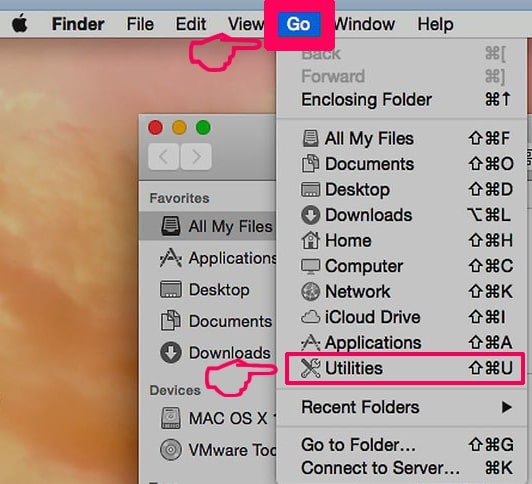

Étape 2: Désinstallez Scam d'Apple ID Phishing et supprimer les fichiers connexes et des objets

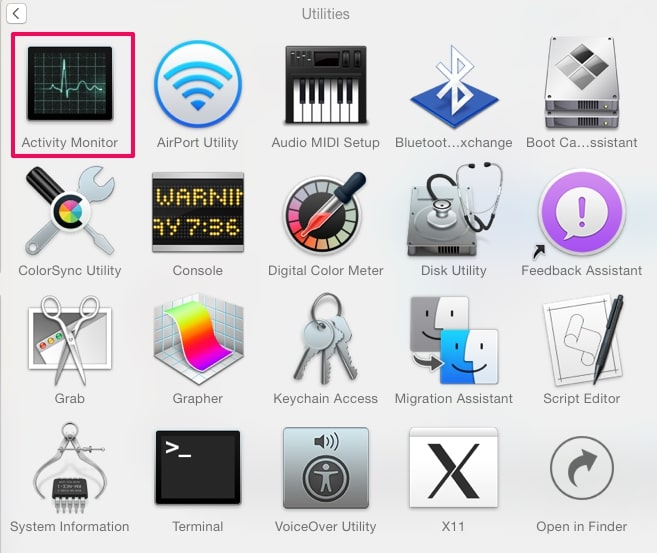

1. Appuyez sur la ⇧ + ⌘ + U touches pour ouvrir les utilitaires. Une autre façon est de cliquer sur « Go » puis de cliquer sur « Utilitaires », comme l'image ci-dessous montre:

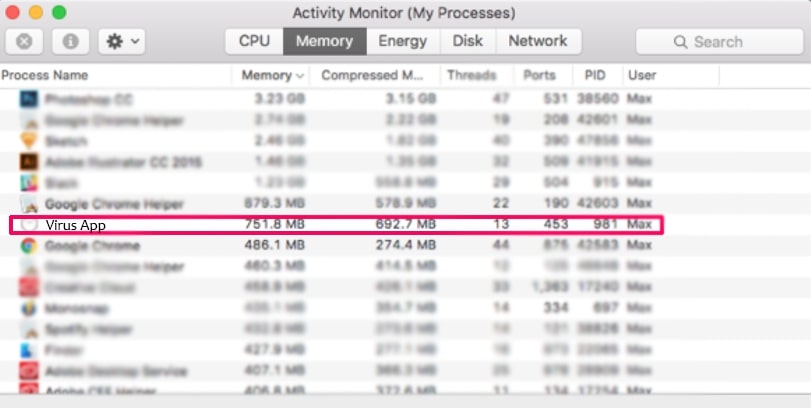

2. Trouvez Activity Monitor et double-cliquez dessus:

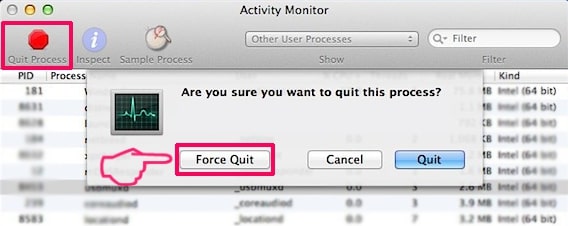

3. Dans le regard de moniteur d'activité pour tous les processus suspects, appartenant ou liés à Apple ID Phishing Scam:

4. Cliquez sur le "Aller" nouveau sur le bouton, mais cette fois, sélectionnez Applications. Une autre façon est avec les boutons ⇧+⌘+A.

5. Dans le menu Applications, chercher une application suspecte ou une application avec un nom, similaire ou identique à Apple ID Phishing Scam. Si vous trouvez, faites un clic droit sur l'application et sélectionnez "Déplacer vers la corbeille".

6. Sélectionner Comptes, après quoi, cliquez sur le Connexion Articles préférence. Votre Mac vous affichera une liste des éléments qui démarrent automatiquement lorsque vous vous connectez. Recherchez les applications suspectes identiques ou similaires à Apple ID Phishing Scam. Cochez l'application dont vous souhaitez empêcher l'exécution automatique, puis sélectionnez sur le Moins ("-") icône pour cacher.

7. Supprimez manuellement tous les fichiers restants qui pourraient être liés à cette menace en suivant les sous-étapes ci-dessous:

- Aller à Chercheur.

- Dans la barre de recherche tapez le nom de l'application que vous souhaitez supprimer.

- Au-dessus de la barre de recherche changer les deux menus déroulants à "Fichiers système" et "Sont inclus" de sorte que vous pouvez voir tous les fichiers associés à l'application que vous souhaitez supprimer. Gardez à l'esprit que certains des fichiers ne peuvent pas être liés à l'application de manière très attention quels fichiers vous supprimez.

- Si tous les fichiers sont liés, tenir la ⌘ + A boutons pour les sélectionner, puis les conduire à "Poubelle".

Si vous ne pouvez pas supprimer Apple ID Phishing Scam via Étape 1 au dessus:

Si vous ne trouvez pas les fichiers de virus et des objets dans vos applications ou d'autres endroits que nous avons indiqués ci-dessus, vous pouvez rechercher manuellement pour eux dans les bibliothèques de votre Mac. Mais avant de faire cela, s'il vous plaît lire l'avertissement ci-dessous:

1. Cliquer sur "Aller" puis "Aller au dossier" comme indiqué ci-dessous:

2. Tapez "/Bibliothèque / LauchAgents /" et cliquez sur Ok:

3. Supprimer tous les fichiers de virus qui ont la même ou le même nom que Apple ID Phishing Scam. Si vous croyez qu'il n'y a pas un tel fichier, ne pas supprimer quoi que ce soit.

Vous pouvez répéter la même procédure avec les autres répertoires suivants Bibliothèque:

→ ~ / Library / LaunchAgents

/Bibliothèque / LaunchDaemons

Pointe: ~ est-il sur le but, car elle conduit à plus LaunchAgents.

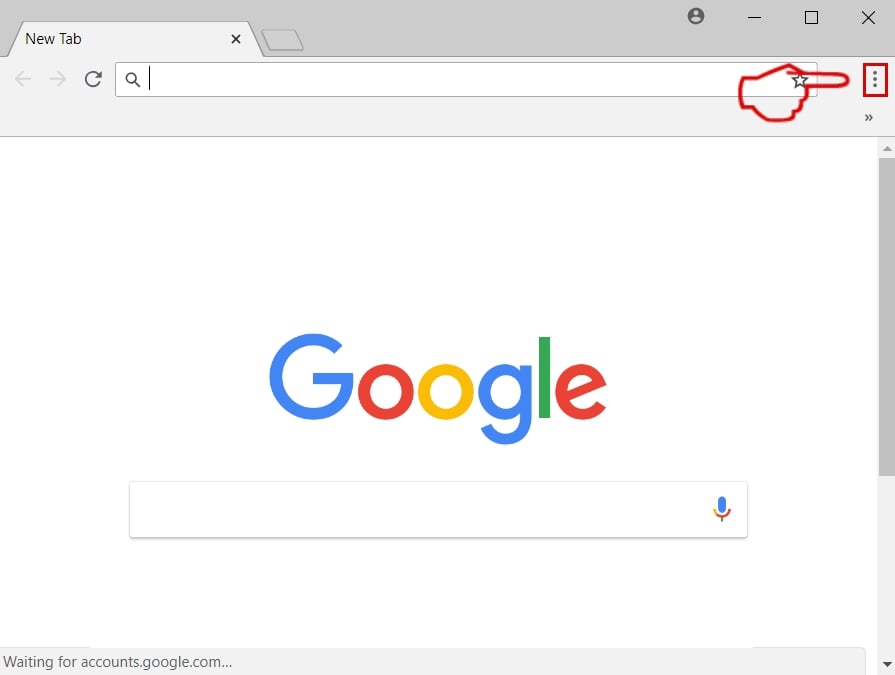

Étape 3: Retirer Apple ID Phishing Scam - extensions liées de Safari / Chrome / Firefox

Apple ID Phishing Scam-FAQ

Qu'est-ce que l'arnaque de phishing par identifiant Apple sur votre Mac?

La menace Apple ID Phishing Scam est probablement une application potentiellement indésirable. Il y a aussi une chance que cela soit lié à Malware Mac. Dans l'affirmative, ces applications ont tendance à ralentir considérablement votre Mac et à afficher des publicités. Ils peuvent également utiliser des cookies et d'autres trackers pour obtenir des informations de navigation à partir des navigateurs Web installés sur votre Mac..

Les Mac peuvent-ils contracter des virus?

Oui. Autant que tout autre appareil, Les ordinateurs Apple sont effectivement infectés par des logiciels malveillants. Les appareils Apple ne sont peut-être pas une cible fréquente les logiciels malveillants auteurs, mais soyez assuré que presque tous les appareils Apple peuvent être infectés par une menace.

Quels types de menaces Mac existe-t-il?

Selon la plupart des chercheurs en malwares et experts en cybersécurité, la types de menaces qui peuvent actuellement infecter votre Mac peuvent être des programmes antivirus malveillants, adware ou pirates de l'air (PUP), Les chevaux de Troie, ransomwares et malwares crypto-mineurs.

Que faire si j'ai un virus Mac, Like Apple ID Phishing Scam?

Ne panique pas! Vous pouvez facilement vous débarrasser de la plupart des menaces Mac en les isolant d'abord, puis en les supprimant. Une façon recommandée de procéder consiste à faire appel à un logiciel de suppression de logiciels malveillants qui peut s'occuper automatiquement de la suppression pour vous.

Il existe de nombreuses applications anti-malware Mac parmi lesquelles vous pouvez choisir. SpyHunter pour Mac est l'une des applications anti-malware Mac recommandées, qui peut scanner gratuitement et détecter les virus. Cela permet de gagner du temps pour la suppression manuelle que vous auriez autrement à faire.

How to Secure My Data from Apple ID Phishing Scam?

Avec quelques actions simples. Tout d'abord, il est impératif que vous suiviez ces étapes:

Étape 1: Trouvez un ordinateur sûr et connectez-le à un autre réseau, pas celui dans lequel votre Mac a été infecté.

Étape 2: Changer tous vos mots de passe, à partir de vos mots de passe e-mail.

Étape 3: Activer authentification à deux facteurs pour la protection de vos comptes importants.

Étape 4: Appelez votre banque au modifier les détails de votre carte de crédit (code secret, etc) si vous avez enregistré votre carte de crédit pour les achats en ligne ou avez effectué des activités en ligne avec votre carte.

Étape 5: Assurez-vous de appelez votre FAI (Fournisseur Internet ou opérateur) et demandez-leur de changer votre adresse IP.

Étape 6: Change ton Mot de passe WiFi.

Étape 7: (En option): Assurez-vous de rechercher les virus sur tous les appareils connectés à votre réseau et répétez ces étapes pour eux s'ils sont affectés.

Étape 8: Installer un anti-malware logiciel avec protection en temps réel sur chaque appareil que vous possédez.

Étape 9: Essayez de ne pas télécharger de logiciels à partir de sites dont vous ne savez rien et restez à l'écart sites Web à faible réputation en général.

Si vous suivez ces recommandations, votre réseau et vos appareils Apple deviendront beaucoup plus sûrs contre les menaces ou les logiciels invasifs et seront également exempts de virus et protégés à l'avenir.

Plus de conseils que vous pouvez trouver sur notre Section Virus MacOS, où vous pouvez également poser des questions et commenter les problèmes de votre Mac.

À propos de la recherche sur les escroqueries par hameçonnage d'identifiant Apple

Le contenu que nous publions sur SensorsTechForum.com, ce guide de suppression Apple ID Phishing Scam inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à résoudre le problème spécifique de macOS.

Comment avons-nous mené la recherche sur Apple ID Phishing Scam?

Veuillez noter que notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, grâce auquel nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants, y compris les différents types de menaces Mac, en particulier les logiciels publicitaires et les applications potentiellement indésirables (satisfait).

En outre, la recherche derrière la menace Apple ID Phishing Scam est soutenue par VirusTotal.

Pour mieux comprendre la menace posée par les logiciels malveillants Mac, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.