Comme bon nombre des utilisateurs sur notre forum et sur nos plaintes des e-mails ont rapporté être victimes d'infections causées par des fichiers .js(format de fichier de code source JavaScript) nous avons décidé de répondre au besoin de la connaissance de nos lecteurs devraient avoir et éduquer comment se protéger de l'exécution malveillante d'un JavaScript qui peuvent rendre leurs fichiers égaux à ordures et leur faire payer une somme considérable. Garder à l'esprit, nous allons fournir les meilleurs conseils sur nos capacités, mais même le meilleur conseil ne vous protégera pas si vous ne faites pas attention à ce que vous faites tout en naviguant sur une base quotidienne. Commençons!

Comme bon nombre des utilisateurs sur notre forum et sur nos plaintes des e-mails ont rapporté être victimes d'infections causées par des fichiers .js(format de fichier de code source JavaScript) nous avons décidé de répondre au besoin de la connaissance de nos lecteurs devraient avoir et éduquer comment se protéger de l'exécution malveillante d'un JavaScript qui peuvent rendre leurs fichiers égaux à ordures et leur faire payer une somme considérable. Garder à l'esprit, nous allons fournir les meilleurs conseils sur nos capacités, mais même le meilleur conseil ne vous protégera pas si vous ne faites pas attention à ce que vous faites tout en naviguant sur une base quotidienne. Commençons!

Le courriel

Ce segment est la pièce la plus importante de l'éducation que vous aurez jamais recevoir si vous êtes un débutant, car il va brièvement vous apprendre à repérer la différence entre les faux messages électroniques et des e-mails réels. Ceci est également dû au fait que le plus souvent la cause de l'infection par .js virus est par l'intermédiaire de pièces jointes. Ainsi, lorsque nous parlons de .js protection, nous nous attaquons aussi protection anti-spam e-mail ainsi.

La première étape lors de la réception d'un e-mail et de décider si oui ou non d'ouvrir un fichier .js en elle est d'avoir un système. Un tel système est très simple à mémoriser. Si je pouvais résumer, Je voudrais certainement utiliser cette phrase:

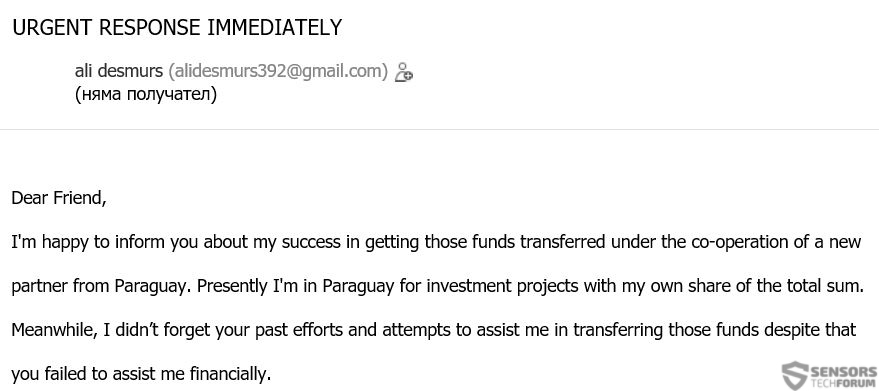

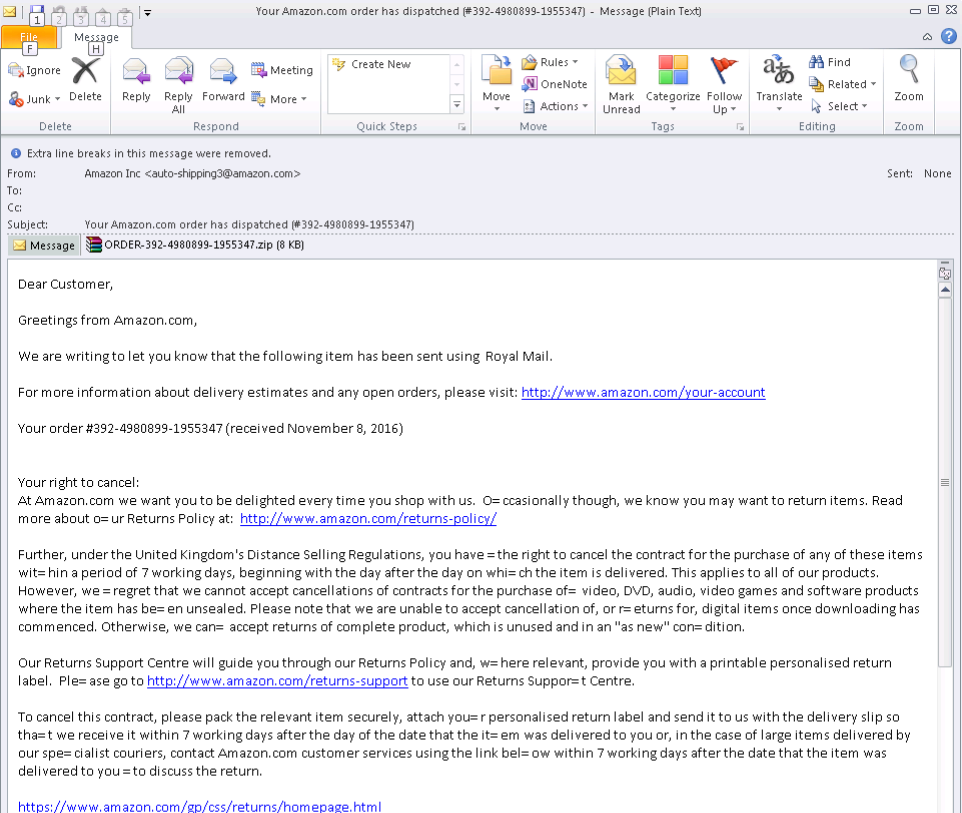

Le "top" est le sujet de l'e-mail qui est envoyé à vous et la source e-mail est envoyé à partir de. Ici, vous pouvez trier les e-mails à bas prix que vous pouvez immédiatement supprimer même sans avoir à les ouvrir. Ce sont les e-mails soi-disant «promotion» et «importantes» qui ne sont pas des organisations, mais différentes personnes que vous avez jamais rencontrés auparavant. Habituellement, les gens ont tendance à écrire des sujets e-mail de quelque chose de familier à l'utilisateur qui ils envoient le message à. Autrement, pourquoi aurait fourni votre adresse e-mail à des personnes spécifiques pour le contact, droite?

Mais encore une fois, si le message n'a pas de sujet ou si elle est envoyée par une société, comme Amazon, par exemple (voir le tableau ci-dessous). Et si l'e-mail dit que votre compte PayPal est suspendu? Le compteur réaction à ce dans le cas où vous n'êtes pas sûr est d'utiliser un environnement sécurisé lors de l'ouverture de l'e-mail.Aussi, garder à l'esprit de l'évidence, et cela est si un fichier .js est dépeint à vous comme un document par e-mail, il peut ne pas être, car il est très atypique pour les documents soient en JavaScript.

Une solution consiste à utiliser une application sandbox "wraps" votre navigateur web ou client e-mail (Mozilla Thunderbird, Microsoft Outlook) dans un cryptage sécurisé sur lequel si l'infection par ce Malware ransomware est activé, peut arrêter immédiatement car il sera arrêté dans le programme. Un très bon exemple pour une application de bac à sable est une petite application soignée, appelé Sandboxie que nous avons testé ci-dessous. Il a même la possibilité d'auto envelopper chaque programme que vous démarrez dans un sandbox automatiquement sans affecter les performances de votre ordinateur, même le moindre.

Cependant, certains virus sophistiqués et les logiciels malveillants qui fonctionnent sur .js pour infecter les utilisateurs peuvent être codées et obscurcis avec obfuscators chers et exploiter des kits qui peuvent même aller jusqu'à travers l'application sandbox elle-même. Voici où vous aurez besoin d'un outil de protection avancée contre ces programmes lorsque vous faites votre e-mailing - un outil anti-malware avancée est juste la chose pour vous. Contrairement aux programmes antivirus traditionnels, la plupart des programmes anti-malware sont plus fréquemment mis à jour, et ils ne sont pas seulement axées sur les logiciels malveillants .js, mais sur d'autres fichiers suspects d'itinérance autour de spam e-mails portant ce qui pourrait bien être la dure virus locky ou Cerber.

Il existe une variété de programmes anti-malware à choisir là-bas, et beaucoup diront que l'un logiciel plus connu est la sécurité, plus il devient une cible pour les logiciels malveillants, en raison de l'intérêt supérieur dans ce. Ceci est la raison pour laquelle il devrait y avoir un équilibre entre un outil sur lequel les pirates ont peu d'intelligence tout en même temps est souvent maintenu et mis à jour. Le meilleur choix est un outil qui va disposer d'un système de mise à jour heuristique de deuxième génération. Cela signifie que si la dernière touche Locky dans le US, le programme sur votre ordinateur devrait savoir à ce sujet et avoir les heuristiques aussi vite que possible après cette «patient zéro» type d'infection. Un bon exemple pour un tel outil est une version professionnelle de Heimdal, que nous avons gentiment revu pour vous ci-dessous et dans le cas où vous ne semblez pas être friands, il y a beaucoup d'autres outils là-bas parmi lesquels vous pouvez choisir.

Que faire si je n'ai pas le temps ou d'expérience pour vérifier chaque E-mail?

Dans le cas où la situation est que dire, ou vous allez être éduquer quelqu'un qui est systématiquement être infecté par e-mail et via JavaScript et d'autres types de fichiers, ne t'inquiète pas. Expliquer la situation à l'utilisateur inexpérimenté peut ne pas être couronnée de succès, même si vous le répéter encore et encore. Pour cela, nous avons une idée brillante qui peut aider à protéger votre e-mailing par jour si vous utilisez un système d'exploitation Windows et ceci est d'utiliser un système d'exploitation Android virtuelle tout droit sur votre appareil Windows. Astucieusement, droite?

L'idée de cette solution inattendue à puce est que la plupart des spams sont conçus pour tromper les utilisateurs de Windows à devenir infectant avec des logiciels malveillants. Sûrement, il y a beaucoup de logiciels malveillants écrits pour Android, mais à condition un peu les écrivains d'éducation et de logiciels malveillants préfèrent les URL malveillantes via des publicités fausses ou des applications suspectes d'infecter les utilisateurs d'Android, pas e-mail. Plus que ça, les appareils Android peuvent également être plus sécurisés de l'infection des fichiers .js avec un logiciel antivirus et d'autres utilitaires et applications moniteurs, qui est genial. Une application qui est le leader et est très simple à utiliser (installer et démarrer) est appelé Nox Player App, et après son utilisation, nous nous sommes sentis convaincus de sa stabilité ainsi que la sécurité

Qu'en est-il des URL malveillants?

URL malveillants sont une méthode très sophistiquée de l'infection et très efficace aussi bien. Ceci est la raison pour laquelle si le script approprié est écrit pour contrer vos défenses, aucun des outils ci-dessus peuvent vous faire économiser. Voici où nous parlons de protection directe contre toute forme de fichiers JavaScript malveillants. Pour sécuriser votre ordinateur, par ici, surtout si vous utilisez un navigateur à la place d'un client e-mail est de vous sensibiliser à la numérisation des URL manuellement avant l'ouverture. je connais, il semble compliqué au début, mais garder à l'esprit qu'il peut être considérablement simplifiée avec navigateur libre add-ons, comme VTzilla, Le navigateur Web de VirusTotal.com add-on. Faut-il rappeler que VirusTotal est très probablement l'un des plus grands (si non, le plus large) base de données web pour les logiciels malveillants et non seulement utilise la combinaison d'une large base de données de fichiers .js malveillants détectés 24/7 mais il apprend aussi à détecter avant tout JavaScripts malveillants de l'URL et même que vous les ouvriez. Tout ce qu'il faut faire un clic droit sur l'URL avant l'ouverture et le scanner.

Que faire si le Inevitable Happens?

Si vous utilisez l'un de ces outils pour débutants, la mise à jour régulièrement votre système d'exploitation, etc. et parviennent encore à être infectés en quelque sorte avec une attaque fichiers .js, une bonne gestion des données est cruciale pour votre survie de la dévastation. Dessous, vous pouvez trouver plus d'informations sur la façon de stocker en toute sécurité vos fichiers importants et de les protéger contre les virus de fichiers .js.

Comme beaucoup de logiciels malveillants, y compris ransomware, maintenant non seulement peut se glisser d'autres virus sur votre ordinateur si elle devient sa victime, mais il peut aussi se propager vers ou rendre l'ordinateur une partie d'un botnet (réseau de bot). Cela rend toutes les autres ordinateurs connectés au même réseau en voie de disparition, et ils ne peuvent pas avoir de tels outils défensifs. Ce est pourquoi, avant tout, votre première partie de l'entreprise est de déconnecter l'ordinateur de l'Internet "la façon matérielle". Cela permettra d'éviter les paquets malveillants à voyager sur votre réseau local et d'infecter les autres appareils en elle. De là, vous pouvez commencer à faire face à la situation.

Préparation avant de retirer .js.

Avant de commencer le processus de suppression réelle, nous vous recommandons d'effectuer les étapes de préparation suivantes.

- Assurez-vous que vous avez ces instructions toujours ouvert et devant vos yeux.

- Faites une sauvegarde de tous vos fichiers, même si elles pourraient être endommagées. Vous devez sauvegarder vos données avec une solution de sauvegarde en nuage et assurer vos fichiers contre tout type de perte, même des menaces les plus graves.

- Soyez patient car cela pourrait prendre un certain temps.

- Rechercher les logiciels malveillants

- Réparer les registres

- Supprimer les fichiers de virus

Étape 1: Rechercher les .js avec SpyHunter Anti-Malware outil

Étape 2: Nettoyer les registres, créé par .js sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par .js il. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.Étape 3: Find virus files created by .js Files on your PC.

1.Pour Windows 8, 8.1 et 10.

Pour les plus récents systèmes d'exploitation Windows

1: Sur votre clavier, pressez la + R et écrire explorer.exe dans le Courir zone de texte et puis cliquez sur le D'accord bouton.

2: Cliquer sur votre PC dans la barre d'accès rapide. Cela est généralement une icône avec un moniteur et son nom est soit "Mon ordinateur", "Mon PC" ou "Ce PC" ou ce que vous avez nommé il.

3: Accédez au champ de recherche en haut à droite de l'écran de votre PC et tapez "extension de fichier:" et après quoi tapez l'extension de fichier. Si vous êtes à la recherche pour les exécutables malveillants, Un exemple peut être "extension de fichier:exe". Après avoir fait cela, laisser un espace et tapez le nom de fichier que vous croyez que le malware a créé. Voici comment cela peut apparaître si votre fichier a été trouvé:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Pour Windows XP, Vue, et 7.

Pour plus anciens systèmes d'exploitation Windows

Dans les anciens systèmes d'exploitation Windows, l'approche conventionnelle devrait être la plus efficace:

1: Cliquez sur le Le menu Démarrer icône (habituellement sur votre inférieur gauche) puis choisissez le Recherche préférence.

2: Après la fenêtre de recherche apparaît, choisir Options avancées de la boîte assistant de recherche. Une autre façon est en cliquant sur Tous les fichiers et dossiers.

3: Après ce type le nom du fichier que vous recherchez et cliquez sur le bouton Rechercher. Cela peut prendre un certain temps, après quoi les résultats apparaîtront. Si vous avez trouvé le fichier malveillant, vous pouvez copier ou ouvrir son emplacement par clic-droit dessus.

Maintenant, vous devriez être en mesure de découvrir tous les fichiers sur Windows aussi longtemps qu'il est sur votre disque dur et ne soit pas cachée par l'intermédiaire d'un logiciel spécial.

.FAQ sur les fichiers js

What Does .js Files Trojan Do?

The .js Files Troyen est un programme informatique malveillant conçu pour perturber, dommage, ou obtenir un accès non autorisé à un système informatique. Il peut être utilisé pour voler des données sensibles, prendre le contrôle d'un système, ou lancer d'autres activités malveillantes.

Les chevaux de Troie peuvent-ils voler des mots de passe?

Oui, Les chevaux de Troie, comme les fichiers .js, peut voler des mots de passe. Ces programmes malveillants are designed to gain access to a user's computer, espionner les victimes et voler des informations sensibles telles que des coordonnées bancaires et des mots de passe.

Can .js Files Trojan Hide Itself?

Oui, ça peut. Un cheval de Troie peut utiliser diverses techniques pour se masquer, y compris les rootkits, chiffrement, et obfuscation, se cacher des scanners de sécurité et échapper à la détection.

Un cheval de Troie peut-il être supprimé par réinitialisation d'usine?

Oui, un cheval de Troie peut être supprimé en réinitialisant votre appareil aux paramètres d'usine. C'est parce qu'il restaurera l'appareil à son état d'origine, éliminant tout logiciel malveillant qui aurait pu être installé. Gardez à l’esprit qu’il existe des chevaux de Troie plus sophistiqués qui laissent des portes dérobées et réinfectent même après une réinitialisation d’usine.

Can .js Files Trojan Infect WiFi?

Oui, il est possible qu'un cheval de Troie infecte les réseaux WiFi. Lorsqu'un utilisateur se connecte au réseau infecté, le cheval de Troie peut se propager à d'autres appareils connectés et accéder à des informations sensibles sur le réseau.

Les chevaux de Troie peuvent-ils être supprimés?

Oui, Les chevaux de Troie peuvent être supprimés. Cela se fait généralement en exécutant un puissant programme antivirus ou anti-malware conçu pour détecter et supprimer les fichiers malveillants.. Dans certains cas,, la suppression manuelle du cheval de Troie peut également être nécessaire.

Les chevaux de Troie peuvent-ils voler des fichiers?

Oui, Les chevaux de Troie peuvent voler des fichiers s'ils sont installés sur un ordinateur. Cela se fait en permettant au auteur de logiciels malveillants ou utilisateur pour accéder à l'ordinateur et ensuite voler les fichiers qui y sont stockés.

Quel anti-malware peut supprimer les chevaux de Troie?

Les programmes anti-malware tels que SpyHunter sont capables de rechercher et de supprimer les chevaux de Troie de votre ordinateur. Il est important de maintenir votre anti-malware à jour et d'analyser régulièrement votre système à la recherche de tout logiciel malveillant..

Les chevaux de Troie peuvent-ils infecter l'USB?

Oui, Les chevaux de Troie peuvent infecter USB dispositifs. Chevaux de Troie USB se propagent généralement par le biais de fichiers malveillants téléchargés sur Internet ou partagés par e-mail, allowing the hacker to gain access to a user's confidential data.

À propos de la recherche de fichiers .js

Le contenu que nous publions sur SensorsTechForum.com, ce guide de suppression des fichiers .js inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à éliminer le problème spécifique du cheval de Troie.

Comment avons-nous mené la recherche sur les fichiers .js?

Veuillez noter que notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, grâce auquel nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants, y compris les différents types de chevaux de Troie (détourné, downloader, infostealer, rançon, etc)

En outre, the research behind the .js Files threat is backed with VirusTotal.

Pour mieux comprendre la menace posée par les chevaux de Troie, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.