Le créateur derrière le virus ransomware Petya qui est relié à la récente épidémie de ransomware qui est toujours en cours, a publié la clé de déchiffrement maître. surnommé Janus, le créateur de Petya n'a pas été impliqué dans les attaques d'épidémie et il a été établi par la suite que son virus a été piraté d'une autre entité, puis re-modifié dans ce que beaucoup appellent le virus NotPetya. Il a ensuite été établi par des experts de sécurité que la nouvelle variante modifiée de Petya qui a frappé le mois dernier a été principalement créé pour être une cyber-arme, que ransomware, parce que le virus ne peut pas déchiffrer les fichiers même si vous payez la rançon. Cela nous amène à l'auteur original Janus qui n'a pas eu rien à voir avec la menace et je voulais aider les victimes du ransomware.

Le créateur derrière le virus ransomware Petya qui est relié à la récente épidémie de ransomware qui est toujours en cours, a publié la clé de déchiffrement maître. surnommé Janus, le créateur de Petya n'a pas été impliqué dans les attaques d'épidémie et il a été établi par la suite que son virus a été piraté d'une autre entité, puis re-modifié dans ce que beaucoup appellent le virus NotPetya. Il a ensuite été établi par des experts de sécurité que la nouvelle variante modifiée de Petya qui a frappé le mois dernier a été principalement créé pour être une cyber-arme, que ransomware, parce que le virus ne peut pas déchiffrer les fichiers même si vous payez la rançon. Cela nous amène à l'auteur original Janus qui n'a pas eu rien à voir avec la menace et je voulais aider les victimes du ransomware.

Le Master Key Works pour toutes les versions

Janus a officiellement publié la clé principale du virus, qui a été présenté au travail pour toutes les versions de Petya ransomware, y compris l'infection GoldenEye.

L'auteur (@JanusSecretary) aurait fui les clés de décryptage dans son tweet qui conduisent au téléchargement d'un fichier, nommé natalya.aes-256-cbc.

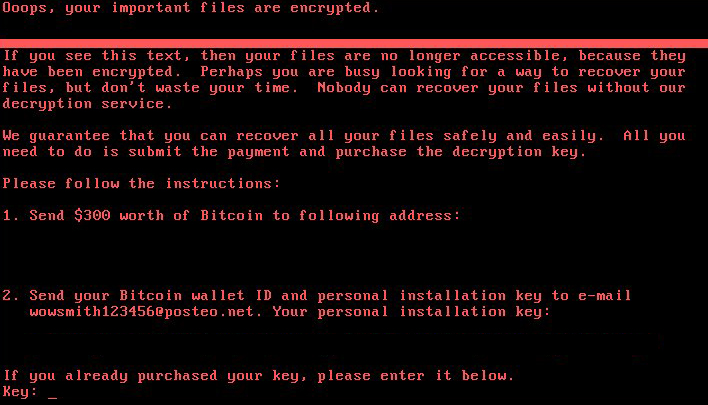

Le fichier, est cependant protégé par mot de passe, bt il peut facilement être déchiffré par des experts de sécurité. Une fois le processus de déchiffrement du fichier avec la clé qui est en chiffrement AES-256 dans la clé de mode de cryptage de la BCE qui est un privé secp192k1 est affiché. Il est rapporté comme suit:

38dd46801ce61883433048d6d8c6ab8be18654a2695b4723

Dans une rétrospective pour toutes les versions Petya jusqu'à présent, la Petya Rouge qui a été le premier virus a été fissuré et les disques durs cryptés par elle peut être décodé avec succès, grâce à leo_and_stone(https://twitter.com/leo_and_stone) chercheur des logiciels malveillants. La deuxième version de Red Petya, connu sous le nom vert Petya ou Mischa ransomware pourrait être forcée brute et la clé peut être fissurée environ 3 à 4 journées.

La version GoldenEye, qui est aussi une version du Petya qui est sorti plus tard, peut être déchiffré en utilisant cette clé.

Ce qui ne peut être déchiffrée est cependant la plus récente variante Petya, dont beaucoup se réfèrent comme EternalPetya ou NotPetya (PinkPetya). La raison principale est que les cyber-criminels derrière la version modifiée de ce virus ont utilisé une autre clé publique à celui de Janus a utilisé et leurs clés (salsa) sont effacées de façon permanente. Le ransomware également la mémoire de remplace le disque dur avec un espace vide, ce qui signifie qu'il essuie directement ce, au lieu de le chiffrer - une action très dure. La clé principale fonctionnera cependant pour les variantes de Petya: