Il creatore dietro il virus ransomware Petya che è collegata alla recente epidemia ransomware che è ancora in corso, ha rilasciato la chiave di decrittazione maestro. soprannominato Janus, il creatore di Petya non è stata coinvolta negli attacchi di epidemia e successivamente è stato stabilito che il suo virus è stato piratato da un'altra entità e poi ri-modificato in quello che molti chiamano il virus NotPetya. E 'stato poi stabilito dagli esperti di sicurezza che la nuova variante modificata di Petya che ha colpito il mese scorso è stato principalmente creato per essere un cyber-arma, di ransomware, perché il virus non può decifrare i file anche se si paga il riscatto. Questo ci porta al autore originale Janus che non hanno avuto nulla a che fare con la minaccia e voleva assistere alle vittime del ransomware.

Il creatore dietro il virus ransomware Petya che è collegata alla recente epidemia ransomware che è ancora in corso, ha rilasciato la chiave di decrittazione maestro. soprannominato Janus, il creatore di Petya non è stata coinvolta negli attacchi di epidemia e successivamente è stato stabilito che il suo virus è stato piratato da un'altra entità e poi ri-modificato in quello che molti chiamano il virus NotPetya. E 'stato poi stabilito dagli esperti di sicurezza che la nuova variante modificata di Petya che ha colpito il mese scorso è stato principalmente creato per essere un cyber-arma, di ransomware, perché il virus non può decifrare i file anche se si paga il riscatto. Questo ci porta al autore originale Janus che non hanno avuto nulla a che fare con la minaccia e voleva assistere alle vittime del ransomware.

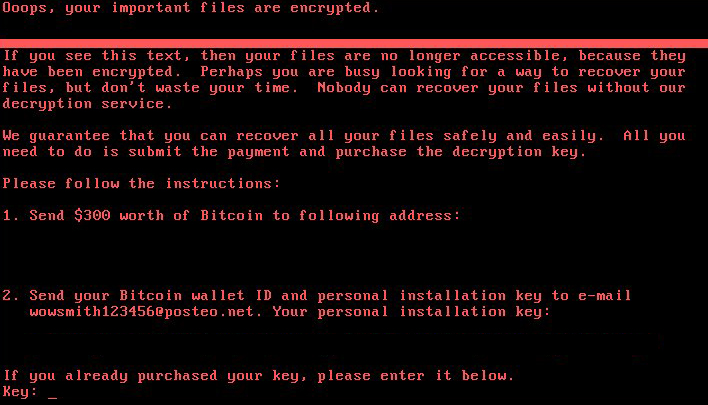

Il Master Key funziona per tutte le versioni

Janus ha ufficialmente rilasciato la chiave master del virus, che è stato segnalato per funzionare per tutte le versioni di Petya ransomware, tra cui l'infezione GoldenEye.

L'autore (@JanusSecretary) ha riferito trapelato le chiavi di decrittazione del suo Tweet che portano al download di un file, denominati natalya.aes-256-CBC.

Il file, tuttavia è protetto da password, bt può essere facilmente decifrato dagli esperti di sicurezza. Dopo processo di decodifica del file con la chiave che è in AES-256 di cifratura a chiave di modalità di crittografia BCE che è uno privato secp192k1 visualizzato. Si è segnalato per essere il seguente:

38dd46801ce61883433048d6d8c6ab8be18654a2695b4723

In una retrospettiva per tutte le versioni Petya finora, la Petya Rosso, che è stato il primo virus è stato incrinato e hard disk criptati da esso può essere decodificato con successo, grazie a leo_and_stone(https://twitter.com/leo_and_stone) ricercatore di malware. La seconda versione di Red Petya, conosciuta come verde Petya o Mischa ransomware potrebbe essere costretto bruta e la chiave può essere incrinato per circa 3 a 4 giorni.

La versione GoldenEye, che è anche una versione del Petya che è venuto fuori più tardi, può essere decifrato usando questa chiave.

Ciò che non può essere decifrato, tuttavia, è il più recente variante di Petya, che molti chiamano EternalPetya o NotPetya (PinkPetya). La ragione principale di questo è che i cyber-criminali dietro la versione modificata di questo virus hanno usato una chiave pubblica diversa da quella Janus ha usato e le loro chiavi (salsa) vengono cancellati in modo permanente. Il ransomware sovrascrive anche la memoria dal disco rigido con spazio vuoto, il che significa che pulisce direttamente it, invece di crittografia di esso - un'azione molto dura. La chiave principale sarà comunque lavorare per quelle varianti di Petya: