Ce billet de blog a été pour vous expliquer comment vous pouvez détecter les virus sur Twitter et comment supprimer ces virus au cas où vous les avez identifiés.

virus dangereux ont toujours été répandaient sur Twitter, mais ces derniers temps, ils ont commencé à devenir plus dangereux. La plupart des virus sur Twitter ont tendance à se propager à un rythme alarmant via des liens web publiés sur Tweets qui offrent des rabais, coupons ou même des programmes qui prétendent vous montrer qui a visité votre profil Twitter.

Les mauvaises nouvelles sont que cliquer sur ces liens Web peut apporter adware, les logiciels espions ou ransomware sur votre ordinateur et l'impact de c'est négatif pour vous ne. Dans cet article, nous allons passer en revue quelques-uns des plus grands virus twitter là-bas et nous allons vous montrer comment vous pouvez supprimer un virus Twitter depuis votre ordinateur, ainsi que la façon dont vous pouvez vous protéger contre ces infections.

Menace Résumé

| Nom | Virus Twitter |

| Type | Malware Twitter liés |

| brève description | Peut vous infecter avec différents types de virus, allant de logiciels publicitaires aux logiciels espions et voleuses de données. |

| Symptômes | Cela dépend du virus que vous infecter. Si les logiciels publicitaires, vous verrez des annonces, si ransomware, vos fichiers peuvent eb crypté, si cheval de Troie, vous pouvez voir un comportement suspect. |

| Méthode de distribution | Via tweets avec des liens web malveillants. |

| Detection Tool |

Voir si votre système a été affecté par des logiciels malveillants

Télécharger

Malware Removal Tool

|

Twitter virus – méthodes de distribution

Il y a une principale méthode de distribution qui caractérise tous les virus Twitter et qui est par twets contenant des liens web malveillants incorporés dans les. Ces types de tweets peuvent être soit public ou peuvent venir sous forme de messages envoyés directement aux utilisateurs. Certains de ces messages et tweets privés peuvent être vus ci-dessous:

Avez-vous entendu Google a été l'embauche de personnes de travailler à domicile? Assez cool je pensais {lien web malicous}

Connectez-vous et télécharger cette application fantastique - seulement aujourd'hui disponible: {lien malveillant}

Je viens de visualiser mon profil Top20 STALKERS. Je ne peux pas croire que mon EX m'en train de vérifier tous les jours: {lien malveillant}

SENSATIONNEL! Vous pouvez voir votre profil OMS SE REND TWITTER. C'est super! – {lien malveillant}

Message: David Vidéo {lien malveillant}

Les liens Web les plus souvent utilisés pour propager des virus pourraient se révéler des URL aléatoires et les URL raccourcies aussi, comme:

- Bit.ly liens web.

- Vid.me liens web.

- les sites TinyURL.

- Adf.ly

- Tiny.cc

- Is.gd

- Soo.gd

- S2r.co

- Clicky.me

- Budurl.com

Ces sites sont pour raccourcir les URL, En général qui ne sont pas risqués, mais les cybercriminels les utilisent souvent pour plusieurs slither différents types de virus via des liens Internet malveillants en ajoutant JavaScript et faire les liens web avec téléchargement automatique (drive-by downloads).

Twitter virus - Types et analyse

Il y a plusieurs menaces qui peuvent être présentées aux victimes en raison de cliquer sur Twitter liens web de virus allant de moins dangereux pour le mal pur et simple. Ci-dessous, nous l'avons expliqué chaque type de virus, qui aurait pu vous infecté si vous avez cliqué sur cette URL.

Les sites de phishing

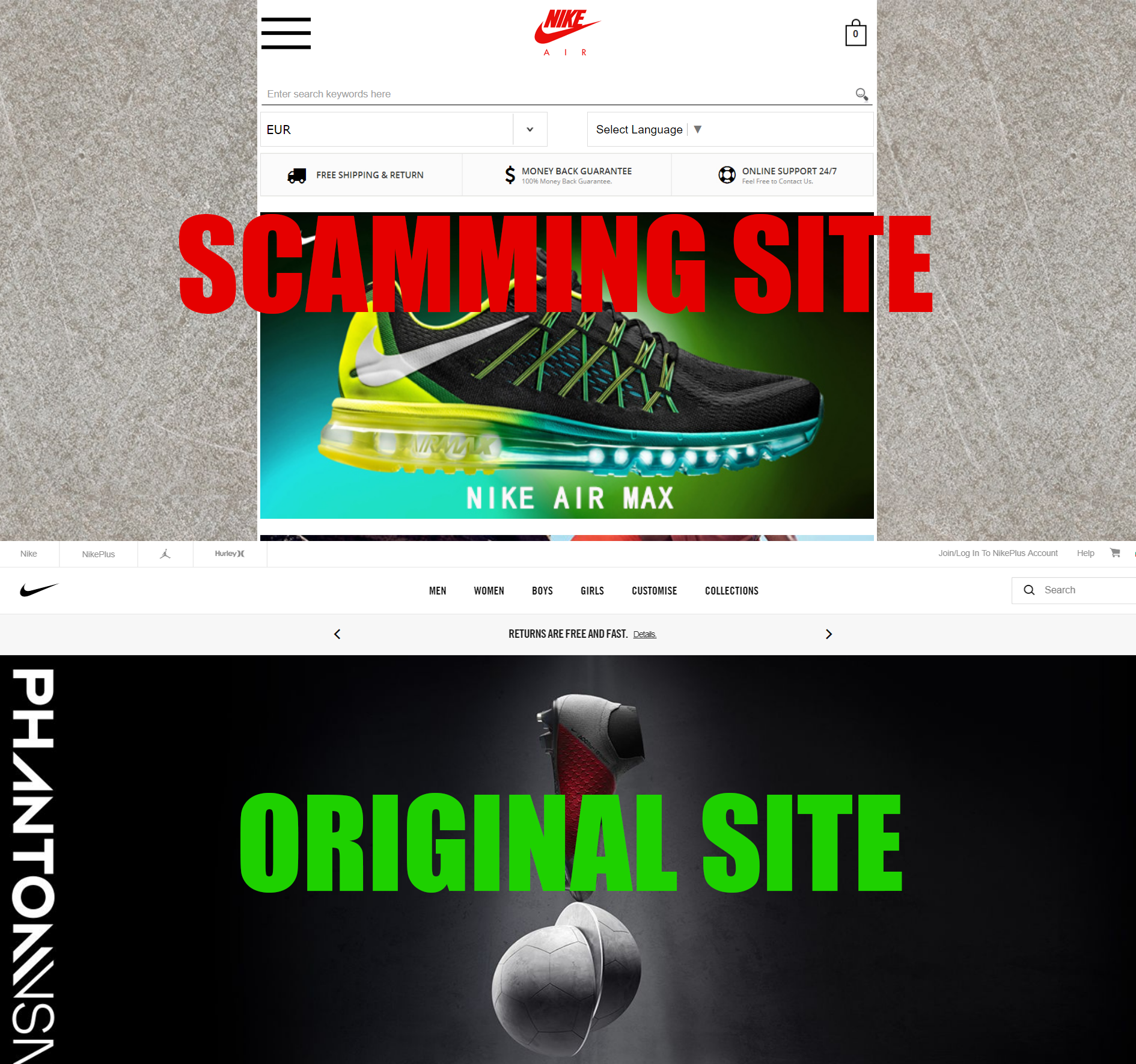

Enquêtes, sites détaillant faux, fausses pages de connexion Twitter, tous ceux qui appartiennent au genre phishing. L'un de ces virus qui se propagent est extrêmement au moment des liens Web fait la promotion des sites de faux détaillants, où il veut probable que vous tapez dans vos informations afin d'acheter un produit sur une réduction. Les principales marques annoncées par cette escroquerie phishing à ce jour sont:

- Ray-Ban.

- Nike.

- UGG.

En plus des sites de vente en ligne de faux, qui visent à voler vos informations d'identification financières, les liens peuvent également vous demander d'ouvrir une session sur Twitter, Facebook, Google ou d'autres comptes sous prétexte que vous avez été déconnecté. Ces fausses pages très bien imiter les pages de connexion d'origine. Une telle escroquerie a été la campagne phishing Twitter nous avons détecté une il y a longtemps.

Un autre type d'escroquerie de type phishing qui va autour de tous sur le web et peut également être vu sur Twitter est l'escroquerie qui se présente comme si l'utilisateur a gagné une carte-cadeau. Le plus célèbre de ces escroqueries est le $1000 Amazon Gift Card escroquerie qui visait à demander aux victimes pour un grand nombre de leur personnel et infromation actuellement (au moment de la rédaction du présent), il y a une autre version de cette escroquerie fausse publicité Les cartes-cadeaux Wal-Mart.

Afin d'apprendre à vous protéger contre les sites de phishing, nous vous recommandons de lire le guide ci-dessous:

Comment détecter et supprimer le phishing (Faux) Les pages Web

Liens malveillants Web

L'autre principale menace qui est lié à des liens malveillants sur Twitter est logiciel malveillant. De tels liens Web peuvent vous conduire à rediriger les pages qui vous conduisent automatiquement à des sites qui ont JavaScript malveillant ou d'autres formes de scripts activés et ces sites peuvent automtically télécharger et exécuter un fichier malware directement sur votre système informatique. Ceci est connu dans le commerce en tant que lecteur par téléchargement et à la suite de celui-ci, vous pouvez être infecté par une variété de types de logiciels malveillants:

L'une des principales menaces par rapport aux logiciels malveillants propagation sur Twitter que nous avons vu est le botnet gigantesque opération sur Twitter, qui a été découvert le 17 Avril. Le botnet a réussi à infecter en utilisant plus 3 millions de faux comptes sur Twitter et 100,000 bots propagation liens web. Les comptes auraient fait 2.6 milliards de tweets avec des liens web malveillants, infecter avec toutes sortes de logiciels malveillants.

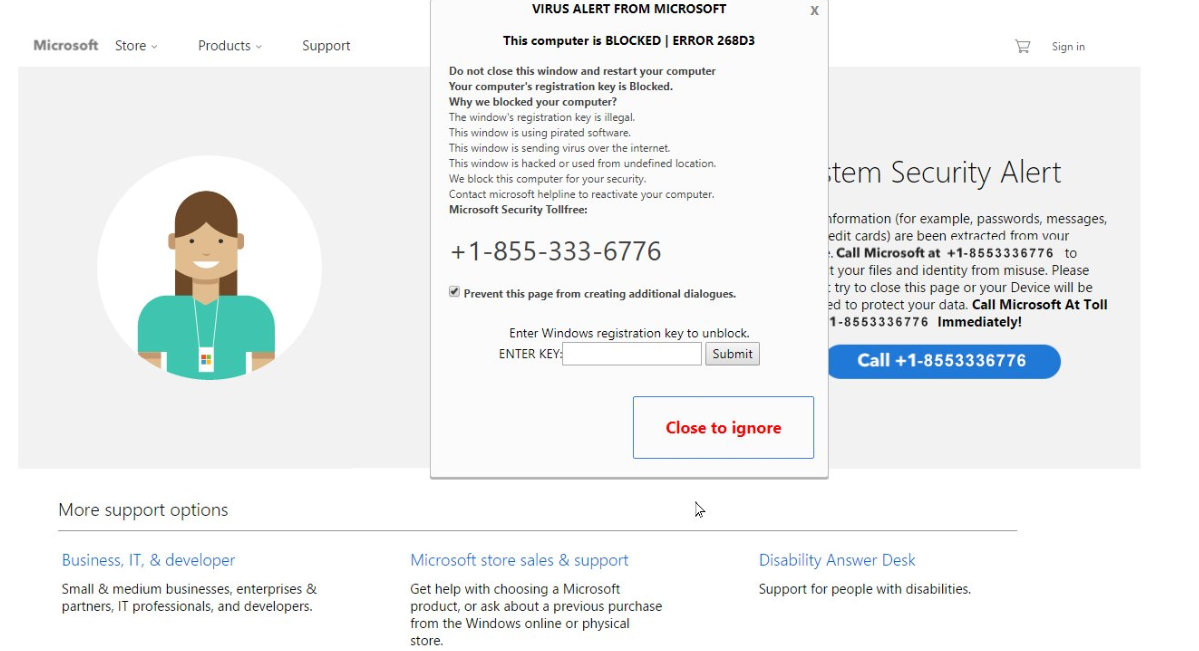

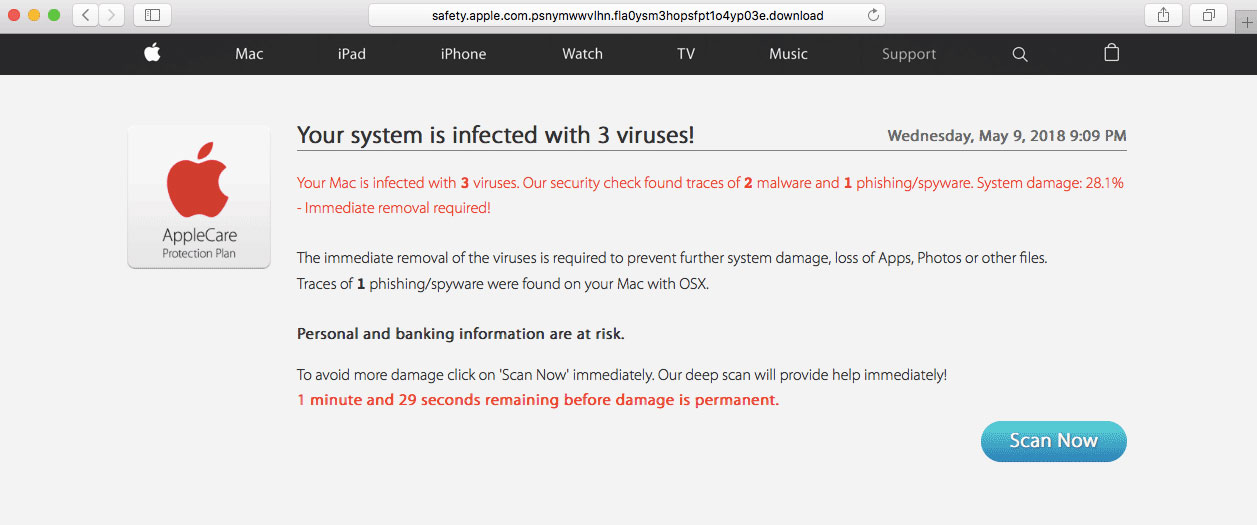

Les sites frauduleux de support technique

Ces formes d'escroqueries sont très bien connus déjà, mais cela ne semble pas les empêcher de se propager à tous les types d'ordinateurs. La façon dont ils travaillent est lorsque vous cliquez sur un lien Twitter, vous pouvez devenir redirigé vers une page Web qui prétend que votre PC ou Mac est endommagé, comme dans les images que nous avons montré ci-dessous.

Le résultat de ces pages est de vous convaincre, l'utilisateur d'appeler un numéro de support technique faux, où l'on vous demande probablement soit donner accès aux arnaqueurs qui font semblant d'être un peuple de support technique Microsoft ou d'Apple, mais en fait sont les arnaqueurs. Et pour résoudre le « problème » que la page escroquerie cherche à vous decieve à croire est réel, les arnaqueurs veulent des centaines de dollars à payer. Si vous voyez ces pages, ne pas appeler les numéros en aucun cas.

Retirer Twitter les virus de votre machine

Pour supprimer un virus Twitter, vous devrez tout d'abord de sauvegarder vos fichiers importants, juste au cas où ils peuvent être à risque. Puis, nous vous recommandons de suivre les instructions de suppression qui sont sous cet article. Ils ont été fait avec l'idée de vous aider à identifier la source des virus qui peuvent être attaquer votre ordinateur et de les enlever complètement. Si la suppression manuelle ne semble pas aider, nous recommandons ce que la plupart des experts vous conseille de le faire et est de télécharger et lancer un balayage à l'aide d'un logiciel anti-malware avancée. Ce programme vous aidera à supprimer tous les fichiers liés au virus Twitter aide automatiquement et permettra également de protéger votre ordinateur contre les infections qui pourraient se produire à l'avenir aussi bien.

Préparation avant de retirer le virus Twitter.

Avant de commencer le processus de suppression réelle, nous vous recommandons d'effectuer les étapes de préparation suivantes.

- Assurez-vous que vous avez ces instructions toujours ouvert et devant vos yeux.

- Faites une sauvegarde de tous vos fichiers, même si elles pourraient être endommagées. Vous devez sauvegarder vos données avec une solution de sauvegarde en nuage et assurer vos fichiers contre tout type de perte, même des menaces les plus graves.

- Soyez patient car cela pourrait prendre un certain temps.

- Rechercher les logiciels malveillants

- Réparer les registres

- Supprimer les fichiers de virus

Étape 1: Virus Scan for Twitter avec SpyHunter Anti-Malware outil

Étape 2: Nettoyer les registres, créé par Twitter Virus sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par Twitter Virus il. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.Étape 3: Trouvez les fichiers de virus créés par Twitter Virus sur votre PC.

1.Pour Windows 8, 8.1 et 10.

Pour les plus récents systèmes d'exploitation Windows

1: Sur votre clavier, pressez la + R et écrire explorer.exe dans le Courir zone de texte et puis cliquez sur le D'accord bouton.

2: Cliquer sur votre PC dans la barre d'accès rapide. Cela est généralement une icône avec un moniteur et son nom est soit "Mon ordinateur", "Mon PC" ou "Ce PC" ou ce que vous avez nommé il.

3: Accédez au champ de recherche en haut à droite de l'écran de votre PC et tapez "extension de fichier:" et après quoi tapez l'extension de fichier. Si vous êtes à la recherche pour les exécutables malveillants, Un exemple peut être "extension de fichier:exe". Après avoir fait cela, laisser un espace et tapez le nom de fichier que vous croyez que le malware a créé. Voici comment cela peut apparaître si votre fichier a été trouvé:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Pour Windows XP, Vue, et 7.

Pour plus anciens systèmes d'exploitation Windows

Dans les anciens systèmes d'exploitation Windows, l'approche conventionnelle devrait être la plus efficace:

1: Cliquez sur le Le menu Démarrer icône (habituellement sur votre inférieur gauche) puis choisissez le Recherche préférence.

2: Après la fenêtre de recherche apparaît, choisir Options avancées de la boîte assistant de recherche. Une autre façon est en cliquant sur Tous les fichiers et dossiers.

3: Après ce type le nom du fichier que vous recherchez et cliquez sur le bouton Rechercher. Cela peut prendre un certain temps, après quoi les résultats apparaîtront. Si vous avez trouvé le fichier malveillant, vous pouvez copier ou ouvrir son emplacement par clic-droit dessus.

Maintenant, vous devriez être en mesure de découvrir tous les fichiers sur Windows aussi longtemps qu'il est sur votre disque dur et ne soit pas cachée par l'intermédiaire d'un logiciel spécial.

FAQ sur les virus Twitter

What Does Twitter Virus Trojan Do?

The Twitter Virus Troyen est un programme informatique malveillant conçu pour perturber, dommage, ou obtenir un accès non autorisé à un système informatique. Il peut être utilisé pour voler des données sensibles, prendre le contrôle d'un système, ou lancer d'autres activités malveillantes.

Les chevaux de Troie peuvent-ils voler des mots de passe?

Oui, Les chevaux de Troie, comme le virus Twitter, peut voler des mots de passe. Ces programmes malveillants are designed to gain access to a user's computer, espionner les victimes et voler des informations sensibles telles que des coordonnées bancaires et des mots de passe.

Can Twitter Virus Trojan Hide Itself?

Oui, ça peut. Un cheval de Troie peut utiliser diverses techniques pour se masquer, y compris les rootkits, chiffrement, et obfuscation, se cacher des scanners de sécurité et échapper à la détection.

Un cheval de Troie peut-il être supprimé par réinitialisation d'usine?

Oui, un cheval de Troie peut être supprimé en réinitialisant votre appareil aux paramètres d'usine. C'est parce qu'il restaurera l'appareil à son état d'origine, éliminant tout logiciel malveillant qui aurait pu être installé. Gardez à l’esprit qu’il existe des chevaux de Troie plus sophistiqués qui laissent des portes dérobées et réinfectent même après une réinitialisation d’usine.

Can Twitter Virus Trojan Infect WiFi?

Oui, il est possible qu'un cheval de Troie infecte les réseaux WiFi. Lorsqu'un utilisateur se connecte au réseau infecté, le cheval de Troie peut se propager à d'autres appareils connectés et accéder à des informations sensibles sur le réseau.

Les chevaux de Troie peuvent-ils être supprimés?

Oui, Les chevaux de Troie peuvent être supprimés. Cela se fait généralement en exécutant un puissant programme antivirus ou anti-malware conçu pour détecter et supprimer les fichiers malveillants.. Dans certains cas,, la suppression manuelle du cheval de Troie peut également être nécessaire.

Les chevaux de Troie peuvent-ils voler des fichiers?

Oui, Les chevaux de Troie peuvent voler des fichiers s'ils sont installés sur un ordinateur. Cela se fait en permettant au auteur de logiciels malveillants ou utilisateur pour accéder à l'ordinateur et ensuite voler les fichiers qui y sont stockés.

Quel anti-malware peut supprimer les chevaux de Troie?

Les programmes anti-malware tels que SpyHunter sont capables de rechercher et de supprimer les chevaux de Troie de votre ordinateur. Il est important de maintenir votre anti-malware à jour et d'analyser régulièrement votre système à la recherche de tout logiciel malveillant..

Les chevaux de Troie peuvent-ils infecter l'USB?

Oui, Les chevaux de Troie peuvent infecter USB dispositifs. Chevaux de Troie USB se propagent généralement par le biais de fichiers malveillants téléchargés sur Internet ou partagés par e-mail, allowing the hacker to gain access to a user's confidential data.

À propos de la recherche sur les virus Twitter

Le contenu que nous publions sur SensorsTechForum.com, ce guide de suppression de Twitter Virus inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à éliminer le problème spécifique du cheval de Troie.

Comment avons-nous mené la recherche sur Twitter Virus?

Veuillez noter que notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, grâce auquel nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants, y compris les différents types de chevaux de Troie (détourné, downloader, infostealer, rançon, etc)

En outre, la recherche derrière la menace du virus Twitter est soutenue par VirusTotal.

Pour mieux comprendre la menace posée par les chevaux de Troie, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.