À quel point les attaques de la chaîne d'approvisionnement logicielle sont-elles dangereuses?

L'Agence de l'Union européenne pour la cybersécurité, connue sous le nom d'ENISA a récemment analysé 24 attaques récentes, découvert entre janvier 2020 et début juillet 2021, pour conclure qu'une protection forte n'est pas suffisante.

Certaines des attaques analysées par l'agence comprennent les cas de Kaseya, Vents solaires Logiciel Orion, Fournisseur CDN Mimecast, Codecov, Apple Xcode, Accellion.

« Sur la base des tendances et des modèles observés, les attaques de la chaîne d'approvisionnement ont augmenté en nombre et en sophistication au cours de l'année 2020 et cette tendance se poursuit dans 2021, posant un risque croissant pour les organisations. On estime qu'il y aura quatre fois plus d'attaques de la chaîne d'approvisionnement dans 2021 qu'en 2020 », a déclaré l'ENISA.

L'une des raisons de l'augmentation des attaques de la chaîne d'approvisionnement peut être la robustesse des organisations de protection de la sécurité utilisées ces derniers temps.. Cela a poussé les attaquants à se diriger vers les fournisseurs et les fournisseurs gérés, provoquant « un impact important en termes de temps d'arrêt des systèmes, pertes monétaires et atteintes à la réputation.

Tout d'abord, quelle est la définition de la chaîne d'approvisionnement?

La chaîne d'approvisionnement est un écosystème qui comprend des processus, gens, organisations, et distributeurs dédiés au développement et à la livraison d'une solution finale ou d'un produit. En matière de cybersécurité, la chaîne d'approvisionnement fait référence à un large éventail de ressources logicielles et matérielles, stockage cloud ou local, mécanismes de distribution tels que les applications Web, et logiciel de gestion. Voici les quatre éléments clés d'une chaîne d'approvisionnement:

Le fournisseur: est une entité qui fournit un produit ou un service à une autre entité.

Actifs du fournisseur: sont des éléments précieux utilisés par le fournisseur pour produire le produit ou le service.

Client: est l'entité qui consomme le produit ou le service produit par le fournisseur.

Actifs clients: sont des éléments de valeur appartenant à la cible.

Qu'est-ce qu'une attaque de chaîne d'approvisionnement?

L'ENISA déclare qu'« une attaque de chaîne d'approvisionnement est une combinaison d'au moins deux attaques. La première attaque est contre un fournisseur qui est ensuite utilisé pour attaquer la cible pour accéder à ses actifs. La cible peut être le client final ou un autre fournisseur. Donc, pour qu'une attaque soit classée comme une attaque de chaîne d'approvisionnement, le fournisseur et le client doivent être des cibles.

Taxonomie des attaques de la chaîne d'approvisionnement

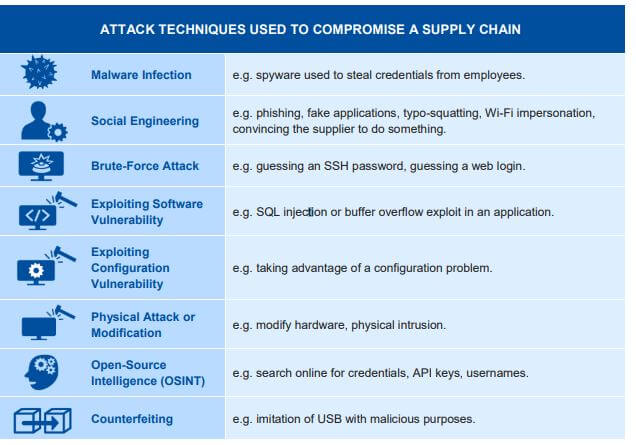

Selon la taxonomie d'une attaque de chaîne d'approvisionnement proposée par l'ENISA, en attaquant un fournisseur, les cybercriminels peuvent utiliser des logiciels malveillants, l'ingénierie sociale, brutale forçant, vulnérabilités logicielles ou de configuration, et intelligence open source. Lorsque les actifs des fournisseurs sont ciblés, les cybercriminels ciblent des logiciels préexistants, bibliothèques de logiciels, code, configurations, données, processus, Matériel, gens, et le fournisseur.

Du côté du client, les techniques d'attaque utilisées pour compromettre le client incluent la relation de confiance, compromis au volant, phishing, infections de logiciels malveillants, attaque physique ou modification, et contrefaçon. Les actifs des clients ciblés par les attaquants de la chaîne d'approvisionnement comprennent des données, données personnelles, propriété intellectuelle, logiciel, processus, bande passante, finances, et les gens.

« Les attaques de la chaîne d'approvisionnement peuvent être complexes, nécessitent une planification minutieuse et prennent souvent des mois ou des années à exécuter. Alors que plus de 50% de ces attaques sont attribuées à des groupes APT ou à des attaquants bien connus, l'efficacité des attaques de la chaîne d'approvisionnement peut faire des fournisseurs une cible intéressante pour d'autres, plus générique, types d'attaquants à l'avenir," l'agence noté dans le rapport. Ainsi, il est essentiel que les organisations concentrent leur sécurité non seulement sur leur propre infrastructure, mais aussi sur les fournisseurs. Cela est particulièrement vrai pour les fournisseurs de services cloud et les MSP, comme en témoignent les récentes attaques.