Le ransomware Watz est l'une des dernières itérations du tristement célèbre Famille de rançongiciels STOP/DJVU. Si tous vos fichiers sont verrouillés, ayant l'extension de fichier . watz ajoutée à eux, alors vous avez été infecté par ce cryptovirus.

Dans cet article,, nous allons expliquer tout ce que vous devez savoir sur le ransomware WATZ, y compris sa suppression et les méthodes possibles de décryptage.

Gardez à l’esprit qu’avant de tenter de décrypter vos fichiers, vous devez vous assurer que le ransomware est éradiqué de votre système. Sauvegardez vos fichiers cryptés afin de ne pas les perdre ou les altérer davantage, et retirer le ransomware avec un programme anti-malware fiable.

Détails du virus Watz

| Nom | Le virus Watz, également connu sous le nom d'UDS:Trojan.Win32.Chapak.gen, Rançon:Win32/StopCrypt.KM!VTT, Win32:PWSX-gen [Trj], Win32:PWSX-gen [Trj], Une variante de Win32/GenKryptik.FHJB – plus de détections de ce virus sur VirusTotal |

| Extension de fichier | .waouh |

| Type | Ransomware, Cryptovirus |

| Ransom Note Exigeant | _readme.txt |

| Temps de retrait | 5 Minutes |

| Detection Tool |

Vérifiez si votre Mac a été affecté par le ransomware Watz

Télécharger

Malware Removal Tool

|

Comprendre le ransomware Watz: Que souhaitez-vous savoir

Le ransomware Watz est une découverte récente dans le Rançongiciel DJVU famille, identifié par un chercheur en virus Michael Gillespie. Ce ransomware est conçu pour crypter les fichiers sur l'ordinateur de la victime, ajouter une extension . watz, les rendant donc inaccessibles.

La présence d'un note de rançon (_readme.txt) dans les répertoires concernés est une caractéristique de cette attaque, exiger un paiement pour le décryptage du fichier. La nature critique du ransomware réside dans sa capacité à verrouiller des données personnelles ou commerciales critiques, entraînant des conséquences potentiellement graves pour ceux qui ne sont pas préparés.

Pourquoi Watz Ransomware est-il une menace majeure pour votre sécurité en ligne?

Le ransomware Watz représente une menace importante pour la sécurité numérique en raison de sa technique de cryptage et de la méthode utilisée pour se propager. Ce n'est pas seulement le cryptage des fichiers qui le rend périlleux, mais aussi sa stratégie pour extorquer une rançon aux victimes.. Les cybercriminels à l'origine de ce ransomware exigent un paiement en échange d'une clé de décryptage, qui est conservé sur un serveur distant sous leur contrôle.

En outre, la diffusion du ransomware Watz via des logiciels compromis et des logiciels publicitaires liasses indique un niveau de distribution sophistiqué visant à maximiser son impact. Sa capacité à contourner les mesures antivirus traditionnelles et à chiffrer les fichiers à l'aide d'une clé unique pour chaque victime accentue le niveau de menace qu'il représente pour les particuliers et les entreprises..

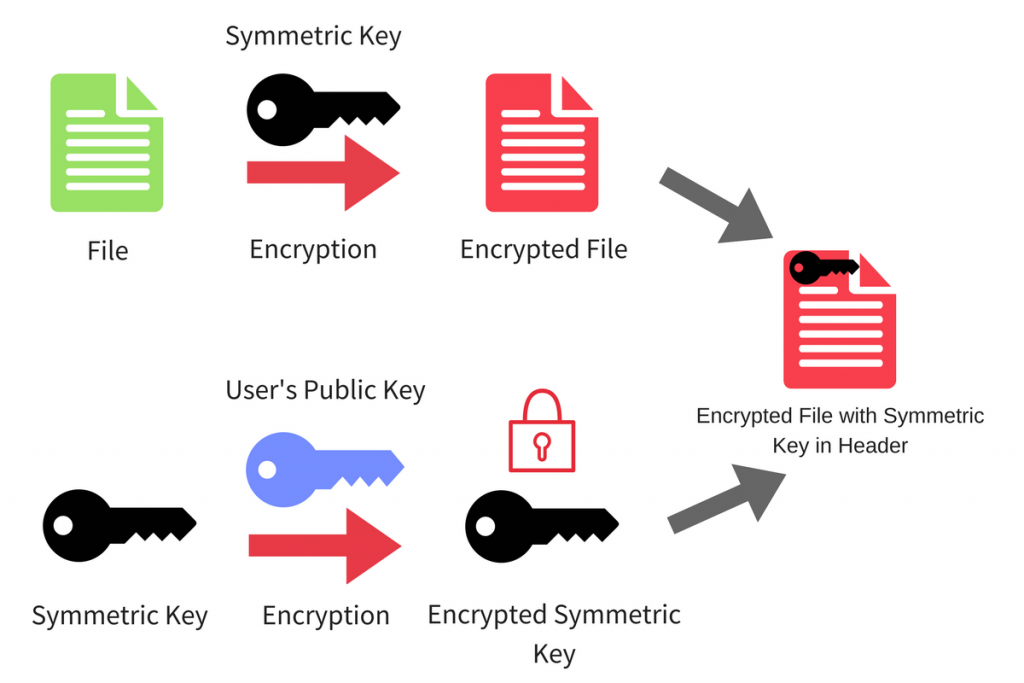

Le mécanisme de cryptage derrière Watz Ransomware

Le processus de cryptage utilisé par le ransomware Watz intègre le Salsa20 algorithme de chiffrement , noté pour ses fonctionnalités de sécurité robustes.

Ce qui rend la récupération particulièrement difficile, c'est la clé de déchiffrement unique générée pour chaque victime., stocké sur un serveur distant géré par les attaquants.

Cette approche de clé individualisée signifie qu'un outil de décryptage universel est inefficace, compliquer les efforts pour retrouver l’accès aux fichiers cryptés sans succomber aux demandes de rançon.

Cette méthodologie souligne l’importance des mesures proactives, comme le maintien de sauvegardes à jour et l'utilisation d'un logiciel de sécurité fiable, pour atténuer les risques associés aux attaques de ransomwares.

Dans le cadre de la défense contre des menaces telles que le ransomware Watz, l'utilisation d'une solution de sécurité complète comme SpyHunter peut améliorer considérablement les défenses de votre ordinateur.

Sa capacité à détecter et à supprimer les ransomwares et autres malwares sophistiqués en temps réel peut être un atout essentiel pour maintenir votre sécurité numérique.. Rappelez-vous, la force de votre défense contre les ransomwares ne réside pas seulement dans le logiciel que vous choisissez, mais également dans un comportement prudent en ligne et une stratégie de sauvegarde solide..

Premiers signes d'infection par le ransomware Watz: Ce qu'il faut chercher

Les ransomwares comme Watz peuvent infiltrer furtivement votre système, mais il y a des premiers signes que vous pourriez remarquer. Une impossibilité soudaine d'ouvrir des fichiers, fichiers renommés avec un nouveau “.waouh” extension, et un inattendu Message _readime.txt sur votre bureau ou dans des dossiers de fichiers devrait soulever des préoccupations immédiates.

ATTENTION!

Ne vous inquiétez pas, vous pouvez retourner tous vos fichiers!

Tous vos fichiers comme des images, bases de données, documents et autres importants sont chiffrés avec le chiffrement et clé unique la plus forte.

La seule méthode de récupération de fichiers est d'acheter outil Décrypter et clé unique pour vous.

Ce logiciel décrypte tous vos fichiers cryptés.

Quelles sont les garanties que vous avez?

Vous pouvez envoyer un de votre fichier crypté à partir de votre PC et nous le déchiffrer gratuitement.

Mais nous pouvons déchiffrer seulement 1 déposer gratuitement. Fichier ne doit pas contenir des informations précieuses.

Ne demandez pas d'aide aux assistants de YouTube et des sites de récupération de données pour récupérer vos données..

Ils peuvent utiliser votre quota de décryptage gratuit et vous arnaquer.

Notre contact est l'e-mail dans ce document texte uniquement.

Vous pouvez obtenir et regarder présentation vidéo Décrypter outil.

Prix de la clé privée et le logiciel est Décrypter $999.

Remise 50% disponible si vous nous contactez d'abord 72 heures, que son prix est pour vous $499.

S'il vous plaît noter que vous ne serez jamais restaurer vos données sans paiement.

Vérifiez votre e-mail “Spam” ou “Déchet” dossier si vous ne recevez pas répondre à plus de 6 heures.Pour obtenir ce logiciel, vous devez écrire sur notre e-mail:

support@freshingmail.topRéserve adresse e-mail pour nous contacter:

datarestorehelpyou@airmail.ccVotre identifiant personnel:

0876waouhrsa_pubkey.plain

—–BEGIN CLÉ PUBLIQUE—–

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA2iF2z8qTGWyGMtNhPR7G

MGAf/Cj6VowurSUOyORyuV6zmACc4fML4hGZe2+jMtlmPuDm9AKDe2A7ktEm+8AV

WTov1Vz9zeVkt6hy7KlP+fM+wTiEtwbYALKQV0RCYHyhH8z36Dco/dcL+M+OSwcd

J9jJ5VBro0+QMbS+FRjk0GS4DwzprGjSwPLJWp4H1iZHhEcUplB4krFkwsyNfhb/

aiJzA/4ZYz/+hPdv9YQxd3R+bgv2LdzV605176wsakPezqJxUSHxOEkkpYP4P149

XsXG76vTNjWPRW/M3+oKBtMvAXzMYuRR9q1peV++b1l6hgkiuqDicGvT9JPCUDld

4QIDAQAB

—–END PUBLIC KEY—–

Ces signes indiquent que le ransomware a commencé à chiffrer vos données. Vous pourriez également constater un ralentissement des performances de votre ordinateur car le ransomware fonctionne en arrière-plan.. Reconnaître ces signes dès le début peut être crucial pour prévenir d’autres dommages..

Identifier le ransomware Watz sur votre système

Vous pouvez confirmer une infection par le ransomware Watz grâce à des indicateurs spécifiques. Première, vérifiez vos fichiers pour le “.waouh” extension, un signe définitif qu'ils ont été cryptés. Deuxièmement, localiser la demande de rançon, généralement nommé _readme.txt, qui fournit des instructions aux attaquants.

Cette note est laissée dans des dossiers contenant des fichiers cryptés. Plus, vous constaterez peut-être que les options de récupération du système, comme Clichés instantanés de volumes, ont été désactivés, signifiant en outre la présence du ransomware Watz sur votre appareil.

Décrypter la note de rançon: Orientation et mauvaise orientation

La note de rançon laissée par le ransomware Watz est à la fois un guide et une diversion. Il informe les victimes du cryptage et demande une rançon contre une clé de décryptage, affirmant que payer la rançon est le seul moyen de récupérer des fichiers.

Parmi les principales activités à risque de ce malware sur votre appareil figurent:

- Vérifie les paramètres de localisation de l'ordinateur.

- Recherche le code du pays configuré dans le registre, probable clôture géographique.

- Modifie les autorisations de fichiers.

- Ajoute la touche Exécuter pour démarrer l'application.

- Recherche l'adresse IP externe via le service Web.

- Utilisation suspecte de SetThreadContext

- Utilise un service de recherche d'adresse IP légitime pour trouver l'adresse IP externe du système infecté.

La note pourrait proposer de décrypter un seul fichier gratuitement. “preuve” de leur capacité à inverser le cryptage. Cependant, suivre les instructions de la demande de rançon entraîne souvent une perte financière sans récupération de données. Les experts en cybersécurité déconseillent fortement de payer la rançon.

Les promesses de la note ne sont pas fiables, et payer peut encourager davantage les criminels. Plutôt, les utilisateurs concernés doivent se concentrer sur des méthodes de récupération sûres et protéger leurs systèmes contre de futures attaques.

Méthodes éprouvées pour supprimer Watz Ransomware de votre ordinateur

Lorsque votre ordinateur est victime du ransomware Watz, c'est un coup dur pour l'intégrité et la sécurité de vos données. Il est essentiel de supprimer ce logiciel malveillant rapidement et correctement.

Deux méthodes prédominantes émergent pour faire face à cette menace: suppression manuelle et utilisation d’une approche professionnelle. La suppression manuelle peut plaire à ceux qui ont des compétences techniques, car cela implique de naviguer dans les profondeurs du système pour identifier et éradiquer les composants du malware.

Cependant, cette méthode n'est pas sans risques. Cela peut non seulement prendre beaucoup de temps, mais présente également un risque de suppression accidentelle de fichiers essentiels., compliquant encore davantage l'état du système.

D'autre part, une approche professionnelle, utiliser un logiciel de sécurité fiable, offre une solution plus sûre et plus efficace. Les programmes de sécurité sont spécialement conçus pour détecter et supprimer ces menaces sans compromettre l'intégrité du système. Cette approche permet de gagner du temps et garantit qu'aucun vestige du ransomware ne reste.

Manuel vs.. suppression automatique: Ce qui fonctionne, Meilleur?

Le choix entre le retrait manuel et l’intervention professionnelle dépend de plusieurs facteurs, y compris l'expertise technique de l'utilisateur, la gravité de l'infection, et la valeur des données à risque.

Bien que la suppression manuelle puisse accorder un accès immédiat, quoique risqué, résultats, une approche professionnelle utilisant des outils avancés de suppression de logiciels malveillants incarne un système plus sûr, solution plus fiable. Le choix d'un logiciel antivirus ou anti-malware réputé et puissant peut faire une différence significative pour neutraliser efficacement les menaces telles que le ransomware Watz sans risquer d'endommager davantage votre système ou vos fichiers..

Décrypter vos fichiers: Pouvez-vous restaurer vos données?

Découvrir que vos fichiers personnels ont été cryptés par un ransomware peut être incroyablement stressant. Cependant, comprendre vos options pour potentiellement décrypter ces fichiers peut donner une lueur d'espoir. Lorsqu'il s'agit de Ransomware Watz, il est essentiel d'évaluer la situation de manière réaliste pour déterminer la faisabilité de restaurer vos données.

Comprendre le décryptage des fichiers Watz

Le ransomware, une variante du Famille STOP/Djvu, utilise des méthodes de cryptage puissantes qui rendent souvent la récupération de fichiers difficile sans la clé de décryptage. Dans les cas où les variantes STOP/DJVU utilisent un clé hors ligne, il y a plus de chances de réussir le décryptage avec les outils disponibles.

Cependant, il est important de reconnaître que chaque cas varie considérablement en fonction des spécificités de l'attaque du ransomware et des fichiers concernés.’ la nature.

Avant de tenter des efforts de récupération, il est crucial de supprimer le ransomware de votre système pour empêcher un cryptage supplémentaire. L'utilisation d'un logiciel de sécurité réputé comme SpyHunter peut identifier et éliminer efficacement les menaces, définir une étape propre pour les tentatives de récupération de fichiers.

Outils gratuits vs. Services payants: Évaluation de vos options de récupération de fichiers

Plusieurs outils et ressources gratuits peuvent aider à la récupération de fichiers cryptés par un ransomware comme Watz. Des outils tels que le STOP Décrypteur s'adresser à des souches de ransomware spécifiques et peut offrir une solution pour récupérer vos fichiers sans avoir à payer de rançon.

Cependant, le taux de réussite de ces outils dépend du fait que le ransomware ait utilisé une clé unique ou générique pour le cryptage..

Alors que les outils gratuits présentent une méthode rentable pour tenter de récupérer des fichiers, leur efficacité n'est pas garantie. Des variantes complexes de ransomware pourraient rendre ces outils moins efficaces.

D'autre part, les services payants de récupération de fichiers offrent une expertise spécialisée et peuvent avoir accès à des technologies de décryptage plus avancées. Même s'ils ont un coût, ces services peuvent augmenter vos chances de récupérer des données précieuses.

Quelle que soit la méthode de récupération choisie, il est essentiel de maintenir des attentes réalistes et de se préparer à la possibilité que tous les fichiers ne puissent pas être restaurés. La sauvegarde régulière de vos données reste la défense la plus fiable contre la perte de données due aux ransomwares.

Prévenir les futures attaques de ransomwares: Conseils et outils essentiels

Construire une ligne de défense solide contre les ransomwares implique bien plus que la simple installation d’un logiciel de sécurité. – cela nécessite d’adopter une constellation d’habitudes et de pratiques diligentes. Voici quelques étapes essentielles que tout le monde devrait suivre:

- Méfiez-vous des e-mails et des liens suspects: Examinez toujours les e-mails, surtout ceux avec des pièces jointes ou des liens, même s'ils semblent provenir de contacts connus. Phishing les escroqueries sont un point d’entrée courant pour les ransomwares.

- Téléchargez des logiciels à partir de sources réputées: Évitez de télécharger des applications à partir de sites Web tiers. Optez toujours pour des sites Web officiels ou des magasins vérifiés pour réduire le risque d'installation accidentelle de logiciels malveillants..

- Gardez votre logiciel à jour: Les mises à jour régulières sont cruciales car elles incluent souvent des correctifs pour les failles de sécurité qui pourraient autrement être exploitées par des pirates informatiques pour diffuser des ransomwares..

- Utilisez un logiciel de sécurité robuste: Tous les programmes de sécurité ne sont pas créés égaux. Choisissez une solution anti-malware fiable comme SpyHunter qui offre une protection complète contre un large éventail de logiciels malveillants, y compris ransomware.

- Activer la protection en cas d'exécution: Fonctionnalités qui empêchent l'exécution de les fichiers infectés logiciels malveillants peut être une ligne de défense critique. SpyHunter offre des capacités pour identifier les menaces potentielles avant qu'elles ne fassent des ravages.

En intégrant ces pratiques dans vos habitudes informatiques habituelles, vous créez une formidable barrière qui peut dissuader la plupart des attaques de ransomwares, garder vos données sécurisées et votre tranquillité d’esprit intacte.

Pourquoi des sauvegardes régulières peuvent être votre meilleure défense contre les ransomwares

S’il est essentiel d’adopter des mesures préventives fortes, disposer d'une stratégie de sauvegarde fiable peut servir de sécurité en cas d'attaque de ransomware. Des sauvegardes régulières peuvent atténuer considérablement les risques associés à de telles menaces, Voici comment:

- Minimiser la perte de données: Sauvegarder régulièrement vos fichiers importants signifie qu'en cas d'attaque, vous pouvez restaurer vos données à partir d'un point antérieur à l'infection, minimiser la perte de données.

- Réduire la dépendance à l’égard des terroristes: Si vos fichiers sont sauvegardés en toute sécurité, l’influence que les attaquants de ransomware ont sur vous diminue. Cela signifie que vous n'avez pas à envisager de payer la rançon, ce qui n'est jamais une solution garantie.

- Plusieurs emplacements de sauvegarde: Stockage de vos sauvegardes dans plusieurs emplacements, y compris le stockage hors ligne, offre une couche de sécurité supplémentaire. Même si une sauvegarde est compromise, d'autres restent intacts.

Efficacement, des sauvegardes régulières constituent non seulement un élément essentiel de votre stratégie de cybersécurité, mais garantissent également la continuité des entreprises et la tranquillité d'esprit des particuliers.. En comprenant et en mettant en œuvre ces recommandations, vous pouvez améliorer considérablement vos mécanismes de défense contre la menace en constante évolution des ransomwares.

Conclusion

Dans le monde interconnecté d'aujourd'hui, l’importance de maintenir une sécurité numérique solide ne peut être surestimée. Alors que nous naviguons dans un océan d’informations et de ressources numériques, les défis de la protection de nos données et de notre vie privée deviennent de plus en plus complexes.

Cependant, adopter une approche résiliente en matière de sécurité numérique peut atténuer considérablement ces défis, assurer la tranquillité d’esprit et préserver notre présence numérique.

Une approche résiliente de la sécurité numérique implique plusieurs stratégies clés. Tout d'abord, rester informé des dernières menaces de sécurité et comprendre comment elles peuvent impacter nos activités numériques est crucial.

Cette connaissance nous permet d'anticiper les risques potentiels et de prendre des mesures proactives pour les éviter.. Plus, mise en œuvre forte, des mots de passe uniques et leur modification régulière peuvent réduire considérablement le risque d'accès non autorisé à nos comptes personnels et professionnels.

- Mettre régulièrement à jour les logiciels et les applications de sécurité pour vous protéger contre les vulnérabilités connues et les tentatives d'exploitation.

- Déployer une solution de sécurité fiable, comme SpyHunter, qui offre une protection complète contre les logiciels malveillants, rançon, et d'autres cybermenaces.

- Adoptez un comportement en ligne prudent en évitant les liens suspects, vérifier l'authenticité des emails avant de répondre, et se méfier du partage d’informations personnelles sur des sites Web non sécurisés.

- Sauvegardez systématiquement les données importantes pour vous assurer que, en cas de cyberattaque, la récupération est possible avec une perte minimale.

En outre, favoriser une culture de sécurité au sein des organisations et entre pairs peut amplifier les efforts individuels, créer un une défense plus redoutable contre les cybermenaces. Cela implique de partager les connaissances sur les meilleures pratiques de sécurité et d’encourager une responsabilité collective envers l’hygiène numérique..

Pour l'essentiel, la résilience en matière de sécurité numérique ne consiste pas seulement à utiliser les bons outils, comme SpyHunter, mais aussi d'adopter un état d'esprit qui donne la priorité vigilance, éducation, et collaboration face à l’évolution des cybermenaces.

En conclusion, la sécurisation de notre environnement numérique nécessite plus qu’une simple technologie de pointe; cela nécessite une compréhension approfondie des menaces numériques auxquelles nous sommes confrontés et une approche déterminée pour les atténuer..

En adoptant une stratégie résiliente qui combine les connaissances, préparation, et les bonnes solutions de sécurité, nous pouvons naviguer dans le monde numérique en toute confiance, nous protéger et protéger les autres contre la myriade de cyber-risques qui abondent à l’ère numérique.

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Étape 5

Étape 1: Scan for Watz ransomware with SpyHunter Anti-Malware Tool

Suppression automatique des rançongiciels - Guide vidéo

Étape 2: Uninstall Watz ransomware and related malware from Windows

Voici une méthode en quelques étapes simples qui devraient pouvoir désinstaller la plupart des programmes. Peu importe si vous utilisez Windows 10, 8, 7, Vista ou XP, ces mesures seront faire le travail. Faire glisser le programme ou de son dossier à la corbeille peut être un très mauvaise décision. Si vous faites cela, des morceaux du programme sont laissés, et qui peut conduire à un travail instable de votre PC, erreurs avec les associations de types de fichiers et d'autres activités désagréables. La bonne façon d'obtenir un programme sur votre ordinateur est de le désinstaller. Pour ce faire,:

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Étape 3: Nettoyer les registres, created by Watz ransomware on your computer.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, created by Watz ransomware there. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Avant de commencer "Étape 4", S'il vous plaît démarrer en mode normal, dans le cas où vous êtes actuellement en mode sans échec.

Cela vous permettra d'installer et utilisation SpyHunter 5 avec succès.

Étape 4: Boot Your PC In Safe Mode to isolate and remove Watz ransomware

Étape 5: Try to Restore Files Encrypted by Watz ransomware.

Méthode 1: Utilisez STOP Decrypter par Emsisoft.

Toutes les variantes de ce ransomware peuvent être décryptées gratuitement, mais nous avons ajouté le décrypteur utilisé par des chercheurs qui est souvent mis à jour avec les variantes qui finissent par devenir décryptés. Vous pouvez essayer de décrypter vos fichiers en utilisant les instructions ci-dessous, mais si elles ne fonctionnent pas, puis, malheureusement, votre variante du virus ransomware n'est pas déchiffrable.

Suivez les instructions ci-dessous pour utiliser le décrypteur Emsisoft et décrypter vos fichiers gratuitement. Tu peux télécharger l'outil de décryptage Emsisoft liée ici puis suivez les étapes indiquées ci-dessous:

1 Clic-droit sur le décrypteur et cliquez sur Exécuter en tant qu'administrateur comme indiqué ci-dessous:

2. D'accord avec les termes de la licence:

3. Cliquer sur "Ajouter le dossier" puis ajoutez les dossiers où vous voulez que les fichiers décryptés comme indiqué ci-dessous:

4. Cliquer sur "Décrypter" et attendez que vos fichiers à décoder.

Note: Crédit pour le décrypteur va EMSISOFT chercheurs qui ont fait la percée avec ce virus.

Méthode 2: Utiliser un logiciel de récupération de données

Ransomware infections and Watz ransomware aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. Voilà pourquoi nous avons proposé une méthode de récupération de données qui peuvent vous aider à faire le tour de décryptage direct et essayer de restaurer vos fichiers. Gardez à l'esprit que cette méthode ne peut pas être 100% efficace, mais peut aussi vous aider un peu ou beaucoup dans différentes situations.

Cliquez simplement sur le lien et sur les menus du site en haut, choisir Récupération de données - Assistant de récupération de données pour Windows ou Mac (en fonction de votre système d'exploitation), puis téléchargez et exécutez l'outil.

Watz ransomware-FAQ

What is Watz ransomware Ransomware?

Watz ransomware is a ransomware infection - les logiciels malveillants qui pénètrent silencieusement dans votre ordinateur et bloquent l'accès à l'ordinateur lui-même ou chiffrent vos fichiers.

De nombreux virus rançongiciels utilisent des algorithmes de cryptage sophistiqués pour rendre vos fichiers inaccessibles. Le but des infections par rançongiciels est d'exiger que vous payiez un paiement de rançon pour avoir accès à vos fichiers..

What Does Watz ransomware Ransomware Do?

Les ransomwares en général sont un logiciel malveillant qui est conçu pour bloquer l'accès à votre ordinateur ou à vos fichiers jusqu'à ce qu'une rançon soit payée.

Les virus Ransomware peuvent également endommager votre système, corrompre les données et supprimer des fichiers, entraînant la perte permanente de fichiers importants.

How Does Watz ransomware Infect?

Via several ways.Watz ransomware Ransomware infects computers by being sent par e-mails de phishing, contenant un virus attaché. Cette pièce jointe est généralement masquée comme un document important, comme une facture, un document bancaire ou encore un billet d'avion et cela semble très convaincant aux utilisateurs.

Another way you may become a victim of Watz ransomware is if you télécharger un faux installateur, crack ou correctif provenant d'un site Web de mauvaise réputation ou si vous cliquez sur un lien de virus. De nombreux utilisateurs signalent avoir contracté un ransomware en téléchargeant des torrents.

How to Open .Watz ransomware files?

Toi can't sans décrypteur. À ce point, la .Ransomware Watz les fichiers sont crypté. Vous ne pouvez les ouvrir qu'une fois qu'ils ont été déchiffrés à l'aide d'une clé de déchiffrement spécifique à un algorithme particulier..

Que faire si un décrypteur ne fonctionne pas?

Ne panique pas, et sauvegarder les fichiers. Si un déchiffreur n'a pas déchiffré votre .Ransomware Watz fichiers avec succès, alors ne désespérez pas, parce que ce virus est encore nouveau.

Puis-je restaurer ".Ransomware Watz" dossiers?

Oui, parfois les fichiers peuvent être restaurés. Nous avons proposé plusieurs méthodes de récupération de fichiers cela pourrait fonctionner si vous souhaitez restaurer .Ransomware Watz fichiers.

Ces méthodes ne sont en aucun cas 100% garanti que vous pourrez récupérer vos fichiers. Mais si vous avez une sauvegarde, vos chances de succès sont bien plus grandes.

How To Get Rid of Watz ransomware Virus?

Le moyen le plus sûr et le plus efficace pour supprimer cette infection par rançongiciel est d'utiliser un programme anti-malware professionnel.

It will scan for and locate Watz ransomware ransomware and then remove it without causing any additional harm to your important .Watz ransomware files.

Puis-je signaler un ransomware aux autorités?

Au cas où votre ordinateur serait infecté par une infection ransomware, vous pouvez le signaler aux services de police locaux. Il peut aider les autorités du monde entier à suivre et à déterminer les auteurs du virus qui a infecté votre ordinateur.

Dessous, nous avons préparé une liste de sites Web gouvernementaux, où vous pouvez déposer un rapport au cas où vous seriez victime d'un cybercriminalité:

Autorités de cybersécurité, responsable de la gestion des rapports d'attaque de ransomware dans différentes régions du monde:

Allemagne - Portail officiel de la police allemande

États Unis - IC3 Centre de plaintes contre la criminalité sur Internet

Royaume-Uni - Action Fraud Police

France - Ministère de l'Intérieur

Italie - Police d'État

Espagne - Police nationale

Pays-Bas - Forces de l'ordre

Pologne - Police

le Portugal - Police judiciaire

Grèce - Unité de la cybercriminalité (Police hellénique)

Inde - Police de Mumbai - Cellule d'enquête sur la cybercriminalité

Australie - Australian High Tech Crime Center

Les rapports peuvent recevoir une réponse dans des délais différents, selon vos autorités locales.

Pouvez-vous empêcher les ransomwares de crypter vos fichiers?

Oui, vous pouvez empêcher les ransomwares. La meilleure façon de le faire est de vous assurer que votre système informatique est mis à jour avec les derniers correctifs de sécurité., utiliser un programme anti-malware réputé et pare-feu, sauvegardez fréquemment vos fichiers importants, et évitez de cliquer sur liens malveillants ou télécharger des fichiers inconnus.

Can Watz ransomware Ransomware Steal Your Data?

Oui, dans la plupart des cas, un rançongiciel va voler vos informations. It is a form of malware that steals data from a user's computer, le crypte, puis demande une rançon pour le décrypter.

Dans de nombreux cas,, la auteurs de logiciels malveillants ou les attaquants menaceront de supprimer les données ou le publier en ligne à moins que la rançon est payée.

Un ransomware peut-il infecter le WiFi?

Oui, un ransomware peut infecter les réseaux WiFi, car des acteurs malveillants peuvent l'utiliser pour prendre le contrôle du réseau, voler des données confidentielles, et verrouiller les utilisateurs. Si une attaque de ransomware réussit, cela pourrait entraîner une perte de service et/ou de données, et dans certains cas, pertes financières.

Dois-je payer un rançongiciel?

Aucun, vous ne devriez pas payer les extorqueurs de rançongiciels. Les payer ne fait qu'encourager les criminels et ne garantit pas que les fichiers ou les données seront restaurés. La meilleure approche consiste à disposer d'une sauvegarde sécurisée des données importantes et à être vigilant quant à la sécurité en premier lieu.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, les pirates peuvent toujours avoir accès à votre ordinateur, données, ou des fichiers et peut continuer à menacer de les exposer ou de les supprimer, ou même les utiliser pour commettre des cybercrimes. Dans certains cas,, ils peuvent même continuer à exiger des paiements de rançon supplémentaires.

Une attaque de ransomware peut-elle être détectée?

Oui, les rançongiciels peuvent être détectés. Logiciel anti-malware et autres outils de sécurité avancés peut détecter les ransomwares et alerter l'utilisateur quand il est présent sur une machine.

Il est important de se tenir au courant des dernières mesures de sécurité et de maintenir les logiciels de sécurité à jour pour s'assurer que les ransomwares peuvent être détectés et empêchés..

Les criminels du ransomware se font-ils prendre?

Oui, les criminels rançongiciels se font prendre. Les organismes d'application de la loi, comme le FBI, Interpol et d'autres ont réussi à traquer et à poursuivre les criminels de ransomware aux États-Unis et dans d'autres pays.. Alors que les menaces de rançongiciels continuent d'augmenter, il en va de même pour l'activité d'application.

About the Watz ransomware Research

Le contenu que nous publions sur SensorsTechForum.com, this Watz ransomware how-to removal guide included, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à supprimer les logiciels malveillants spécifiques et à restaurer vos fichiers cryptés.

Comment avons-nous mené la recherche sur ce ransomware?

Notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, et en tant que tel, nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants et de ransomwares.

En outre, the research behind the Watz ransomware ransomware threat is backed with VirusTotal et l' projet NoMoreRansom.

Pour mieux comprendre la menace des ransomwares, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.

En tant que site dédié à fournir des instructions de suppression gratuites pour les ransomwares et les malwares depuis 2014, La recommandation de SensorsTechForum est de ne prêter attention qu'aux sources fiables.

Comment reconnaître des sources fiables:

- Vérifiez toujours "À propos de nous" page web.

- Profil du créateur de contenu.

- Assurez-vous que de vraies personnes sont derrière le site et non de faux noms et profils.

- Vérifiez Facebook, Profils personnels LinkedIn et Twitter.