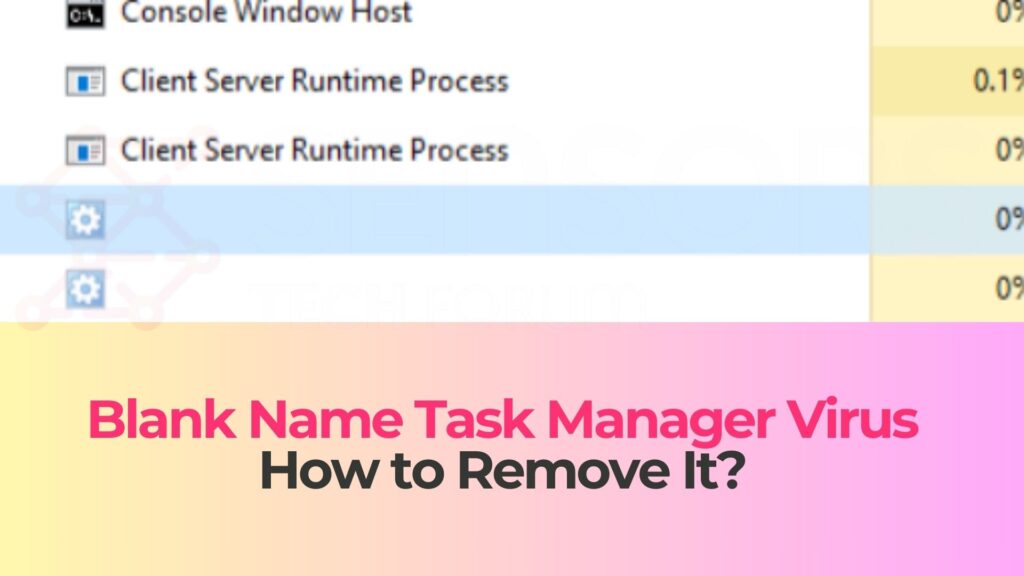

Se hai scoperto uno spazio vuoto, processo senza nome all'interno del Task Manager di Windows, hai ragione a sospettare che qualcosa non va. I creatori di malware utilizzano sempre più tecniche stealth per nascondersi il malware eseguibili da ispezione casuale, e uno dei più ingannevoli tra questi è il "Blank Name Task Manager Process Virus". Questa minaccia utilizza un nome di processo vuoto o invisibile per mascherarsi, facendo credere agli utenti che si tratti di un innocuo problema di sistema. Leggi questo articolo per scoprire di cosa si tratta, come entra in un sistema, cosa fa, e perché dovresti seguire la guida alla rimozione posta sotto questo articolo per eliminarlo completamente.

In questa analisi approfondita, analizzeremo il funzionamento di questo cavallo di Troia a processo vuoto, come manipola le API di Windows per nascondere la sua identità, e come abusa dei meccanismi di persistenza per rimanere attivo anche dopo i riavvii. Comprendere questi comportamenti è essenziale per rimuovere in modo sicuro la minaccia e prevenire ulteriori compromissioni della macchina.

Dettagli del Task Manager con nome vuoto

| Tipo | Trojan, Malware, Porta Posteriore |

| Tempo di rimozione | In giro 5 Minuti |

| Strumento di rimozione |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Che cos'è il virus del processo Task Manager con nome vuoto??

Il virus Blank Name Task Manager Process è un cavallo di Troia che utilizza un offuscamento avanzato per nascondere il processo in esecuzione all'utente, rendendo vuoto il suo nome in Task Manager.. Invece di visualizzare un nome eseguibile riconoscibile, lo slot del processo sembra vuoto, rendendo estremamente difficile per gli utenti non tecnici identificare cosa è in esecuzione sul loro sistema. Questa tecnica è specificamente progettata per evitare sospetti ed eludere i tentativi di rimozione manuale.

I criminali informatici utilizzano la manipolazione delle API e descrittori di processo malformati per ottenere questo effetto. Mentre i processi di sistema legittimi contengono sempre stringhe identificabili come "svchost.exe" o "explorer.exe,"questo malware corrompe o maschera intenzionalmente il campo nome mantenendo i privilegi di esecuzione completi. Ciò gli consente di operare in modo furtivo mentre svolge attività dannose in background.

Il processo vuoto non è un innocuo problema tecnico: è il segnale della presenza attiva di un Trojan in grado di rubare dati, download di payload aggiuntivi, modifica delle configurazioni del sistema, o fornire l'accesso remoto agli aggressori. Nella maggior parte delle infezioni, il malware installa anche meccanismi di persistenza che lo fanno riapparire anche dopo il riavvio del sistema o i tentativi di terminare il processo vuoto.

Caratteristiche tecniche chiave

La minaccia utilizza molteplici strategie di furtività e persistenza che rendono difficile il rilevamento, soprattutto per gli utenti che si affidano esclusivamente a Task Manager:

- Descrittore di processo nascosto: Il malware manipola le strutture responsabili della visualizzazione dei metadati dei processi, facendo sì che il campo del nome del processo appaia vuoto o invisibile.

- Fili iniettati: Può iniettare codice dannoso in processi legittimi, consentendogli di essere eseguito nello spazio di memoria di un altro eseguibile per evitare il rilevamento autonomo.

- Comportamento simile a rootkit: Alcune varianti agganciano le API di Windows per nascondere chiave di registro inserimenti, attività di avvio, o oggetti del file system associati al Trojan.

- Comunicazione di rete: Il Trojan spesso stabilisce connessioni crittografate ai server di comando e controllo, abilitazione dei comandi remoti, esfiltrazione dei dati, o consegna del carico utile.

Poiché questo malware opera senza un identificatore visibile, molti utenti infetti notano solo sintomi indiretti come un utilizzo inspiegabile della CPU, comportamento insolito all'avvio, o attività di rete sospette.

Come ho preso il virus del processo Task Manager con nome vuoto??

Le infezioni trojan che utilizzano nomi di processo vuoti o nascosti vengono in genere distribuite attraverso più vettori di attacco progettati per raggiungere un'ampia base di utenti. Questi canali di distribuzione spesso si basano sull'ingegneria sociale, bundling software, o sfruttamento di abitudini di navigazione non sicure. Anche gli utenti con software di sicurezza installato possono essere infettati se il Trojan è confezionato in modo da aggirare le firme di rilevamento tradizionali.

Se vedi una voce vuota in Task Manager, probabilmente hai riscontrato uno dei metodi di infezione più comuni descritti di seguito.

Vettori di infezione comuni

È noto che il Trojan si diffonde attraverso diversi meccanismi di distribuzione ben documentati:

- installatori in bundle: Software scaricato da siti di terze parti, programmi craccati, o riconfezionato Gratuito spesso contengono componenti nascosti che installano silenziosamente il Trojan insieme ad applicazioni legittime.

- Allegati e-mail dannosi: Gli aggressori inviano phishing e-mail contenenti allegati infetti camuffati da fatture, avvisi di consegna, riprende, o documenti di sistema.

- Drive-by download: I siti web compromessi o le reti di malvertising possono distribuire script che scaricano automaticamente il malware quando l'utente visita una pagina non sicura.

- Aggiornamenti di sistema falsi: I pop-up che affermano che il tuo browser o sistema richiede un aggiornamento urgente potrebbero in realtà inviare il Trojan al momento dell'esecuzione.

- Sfruttamento remoto: I sistemi con software obsoleto o porte di accesso remoto aperte possono essere infettati tramite strumenti di scansione automatizzata delle vulnerabilità.

Perché il Trojan può nascondersi con estrema efficacia, molti utenti inizialmente non si rendono conto che la fonte dell'infezione non era sicura. La voce vuota del Task Manager spesso compare giorni, o addirittura settimane, dopo la compromissione iniziale.

Segni di infezione

Mentre il sintomo più ovvio è l'entità vuota in Task Manager, gli utenti possono anche osservare:

- Consumo imprevisto di CPU o RAM causato da processi dannosi nascosti.

- Traffico di rete in uscita sospetto, anche quando nessuna applicazione è in esecuzione.

- Nuove voci di avvio o attività pianificate che ricompaiono dopo l'eliminazione manuale.

- Antivirus disabilitato o configurazioni firewall alterate.

- Browser redirect comportamento, pop-up, o installazione di estensioni sconosciute.

Qualsiasi combinazione di questi sintomi insieme a una voce vuota nel Task Manager indica fortemente la presenza di questo Trojan.

Cosa fa il virus del processo Task Manager con nome vuoto??

Questo Trojan non è un semplice trucco estetico. Il nome del processo vuoto è solo uno strato di un'operazione dannosa a più fasi progettata per persistere silenziosamente ed eseguire azioni non autorizzate sulla macchina infetta. Perché il malware tenta di nascondere la sua identità, il suo carico utile effettivo può variare a seconda dell'obiettivo dell'attaccante.

La maggior parte delle varianti rientra in una delle diverse categorie funzionali descritte di seguito.

Furto di informazioni e credenziali

Uno degli scopi principali di questa famiglia di Trojan è la raccolta delle credenziali. Utilizzo del keylogging, monitoraggio degli appunti, e tecniche di estrazione del browser, può raccogliere:

- Password memorizzate nei browser o nei gestori delle credenziali.

- Dettagli di accesso al servizio di online banking e al portafoglio di criptovalute.

- Cookie di sessione e token di autenticazione.

- Dati copiati negli appunti, come informazioni di pagamento o chiavi private.

I dati vengono spesso esfiltrati su un server remoto, dove gli aggressori lo analizzano e lo usano per il furto di identità, conto takeover, o frode finanziaria.

Download di malware aggiuntivo

Molti trojan a processo vuoto funzionano come downloader. Una volta installato, recuperano silenziosamente ulteriori moduli dannosi, che possono includere:

- Payload ransomware appartenenti a un gruppo più grande famiglia ransomware che crittografano i file locali.

- Software di cripto-mining che utilizza le risorse della CPU o della GPU per trarre profitto dagli aggressori.

- spyware progettato per monitorare l'attività del sistema o acquisire schermate.

- botnet agenti che consentono la partecipazione a distanza ad attacchi coordinati.

Questo comportamento modulare rende il Trojan estremamente pericoloso, poiché gli aggressori possono modificare dinamicamente il comportamento del malware dopo aver infettato il sistema.

Mantenere la persistenza ed evitare la rimozione

Il processo vuoto Trojan utilizza comunemente uno o più dei seguenti meccanismi di persistenza per sopravvivere ai tentativi di rimozione:

- Inserimento delle voci del registro di avvio in Esegui, RunOnce, o chiavi Winlogon.

- Creazione di attività pianificate che ricaricano il malware a intervalli temporizzati.

- Installazione di servizi nascosti che riavviano il processo se terminato.

- Iniezione in processi attendibili come explorer.exe o svchost.exe.

- Auto-replicazione o ridondanza modulo comportamento che garantisce che ci sia sempre una copia di fallback.

Alcune varianti monitorano anche i processi antivirus attivi e tentano di disabilitarli o aggirarli tramite l'aggancio API o exploit di escalation dei privilegi.

Come rimuovere E '

Per rimuovere un Trojan che si nasconde sotto un nome vuoto nel Task Manager è necessario più che semplicemente eliminare la voce del processo. Perché il malware usa la furtività, meccanismi di persistenza, e fili iniettati, una rimozione corretta richiede un approccio a strati. La guida alla rimozione che si trova sotto questo articolo fornisce una serie completa di azioni per eliminare l'infezione in modo sicuro.

I tre componenti principali della rimozione includono:

Ripristino della visibilità del sistema

Prima della rimozione, è importante riacquistare la piena visibilità controllando i servizi nascosti, modifiche del registro, e descrittori di processo corrotti. Solo allora potrai identificare tutti i componenti associati e terminarli in modo sicuro una volta seguito le istruzioni di rimozione.

Eliminazione dei meccanismi di persistenza

Anche se il processo vuoto viene terminato, il Trojan si riavvierà a meno che i suoi punti di avvio non vengano rimossi. voci di registro, attività pianificate, servizi nascosti, e le DLL iniettate devono essere identificate e pulite. Ecco perché è essenziale seguire i passaggi strutturati nella guida alla rimozione.

Scansione per componenti malware residui

È necessaria una scansione completa del sistema utilizzando strumenti anti-malware affidabili per rilevare i moduli nascosti, carichi secondari, o file rimanenti. Gli scanner moderni possono identificare gli eseguibili offuscati, script dannosi, e librerie trojanizzate associate all'infezione.

Una volta completati questi passaggi, il tuo sistema dovrebbe smettere di mostrare sintomi come la voce vuota del Task Manager, utilizzo insolito delle risorse, o connessioni di rete sospette.

Che cosa si deve fare?

Se hai trovato uno spazio vuoto, voce senza nome nel tuo Task Manager, trattare la situazione come un'infezione Trojan confermata. Non ignorare il problema, e non tentare di rimuovere manualmente il malware senza la guida adeguata. I meccanismi stealth del Trojan rendono facile ignorare i componenti critici se non si segue una procedura di rimozione strutturata.

Per eliminare completamente questa minaccia, seguire le istruzioni dettagliate per la rimozione che si trovano direttamente sotto questo articolo. Questi passaggi ti aiuteranno a terminare il processo nascosto, rimuovere i suoi meccanismi di persistenza, e pulisci tutti i file associati dal tuo sistema. Dopo aver completato la rimozione, valutare l'abilitazione dell'autenticazione a più fattori sugli account sensibili, aggiornamento del sistema e del software, ed eseguire scansioni di sicurezza regolari per prevenire future infezioni.

Preparation before removing Blank Name Task Manager.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scan for Blank Name Task Manager with SpyHunter Anti-Malware Tool

Passo 2: Pulire eventuali registri, created by Blank Name Task Manager on your computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, created by Blank Name Task Manager there. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by Blank Name Task Manager on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

Blank Name Task Manager FAQ

What Does Blank Name Task Manager Trojan Do?

The Blank Name Task Manager Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like Blank Name Task Manager, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can Blank Name Task Manager Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can Blank Name Task Manager Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the Blank Name Task Manager Research

I contenuti che pubblichiamo su SensorsTechForum.com, this Blank Name Task Manager how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on Blank Name Task Manager?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the Blank Name Task Manager threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.