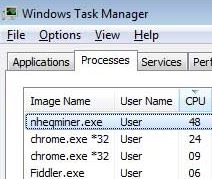

Nheqminer.exe Zcash Miner Virus – Come rilevare e rimuoverlo

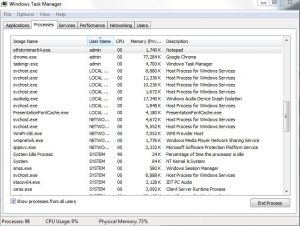

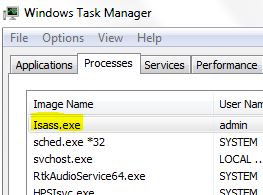

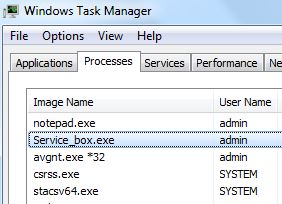

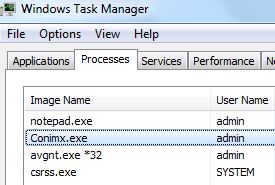

Questo articolo è stato creato al fine di spiegare meglio che cosa è esattamente il malware nheqminer e come rimuoverlo completamente dal vostro sistema informatico per evitare che l'estrazione del cryptocurrecy Zcash. Una delle ultime minacce minatore,…