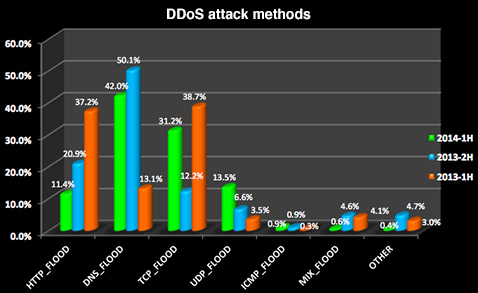

DDoS frequenti attacchi contro i siti di gioco

Una tendenza preoccupante è stata avvistata recentemente di attacchi DDoS continui. Dopo l'attacco Lizard Squad contro Destiny e Call of Duty server, i ricercatori hanno confermato un elevato volume di attacchi che si sono verificati nei primi sei mesi del 2014.…