サイバーセキュリティ分野と統計の多くの専門家によると, ビットコインは、サイバー犯罪者が業務で使用する最も好ましい暗号通貨ではなくなりました. ビットコインの知名度が高く、完全な匿名性が欠如しているため、サイバー犯罪者は他の選択肢に目を向けています, アルトコインとして知られています. 結果として, 暗号の多くのもの / サイバー犯罪の世界は着実に変化しています.

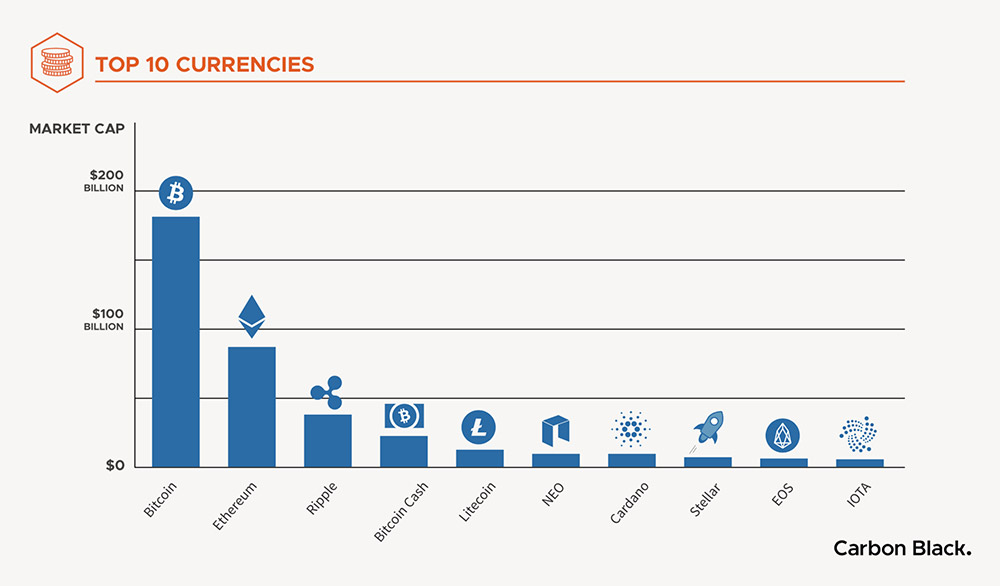

最大の変化の1つは、サイバー犯罪グループがより安定した暗号通貨での支払い方法を模索していることです. カーボンブラックによると, “ビットコインは依然として正当なサイバートランザクションの主要な暗号通貨ですが, サイバー犯罪者は代替のより収益性の高い通貨に移行しています, モネロなど, で使用されます 44 すべての攻撃の割合」.

カーボンブラックの調査によると、サイバー犯罪者は違法な活動を行ったり支払いを受け取ったりするときにビットコインから「遠ざかっています」. このシフトが起こっている理由について – 関連する料金が高すぎる, 取引は処理に時間がかかりすぎ、犯罪者は得られなかった利益を失うことを恐れます, 研究チームは指摘しました. すでに数回書いているので, Moneroは、2つの理由から、サイバー犯罪で最も好ましい暗号通貨の1つです。追跡が不可能であり、取引手数料が低くなります。.

悪意のあるアクターが好む他の暗号通貨の中にはライトコインがあります, ダッシュ, ビットコインキャッシュ, イーサリアムとZcash, 脅威インテリジェンス会社のRecordedFutureによると.

$1.1 暗号通貨関連の盗難で10億

統計によると、少なくとも $1.1 12月以降の暗号関連の盗難で10億 2017, マルウェアを介して盗まれた, フィッシング攻撃とマルバタイジング. サイバー犯罪者の主な標的, でも, 暗号通貨交換です. 取引所での強盗の成功は、数百万ドルではないにしても数百ドルの盗難につながる可能性があります.

暗号通貨交換に掛かっている脅威はさまざまです. Bitfinexなどの取引所に対するDDoS攻撃がありました. このプラットフォームの最初のDdoSは12月4日に登録されました, 2017, そしてそれは数日続きました, 12月7日まで. でも, 攻撃は、プラットフォームが停止する前に何時間も襲撃を受けていた12月12日に再確立されました。.

もちろん, DDoSだけが危険ではありません. サイバー犯罪者が交換プラットフォームによって保持されている暗号通貨を盗んだケースはたくさんあります; または、KYCの運用方法に関するデータの収集に成功しました (顧客を知る) マネーロンダリング防止のプロセス. 他の形態のサイバー犯罪と同様に, ハッカーはまた、取引所自体の内部に入ろうとしています, そこで働く人々の情報をつかむために, 彼らが他の犯罪を行うことができるように.

カーボンブラックによると, 彼らが特定して分析したすべての攻撃の, 暗号通貨交換はサイバー犯罪者にとって最も脆弱な標的です. 27% 攻撃の内訳は直接交換を目的としています.

暗号通貨交換への攻撃はどのように発生していますか?

初めに, 便利なビルド済みツールの配列があります. 現在、推定値があります 12,000 およそ売れているダークウェブマーケットプレイス 34,000 暗号の盗難に関連するオファリング, カーボンブラックは言う.

加えて, これらのツールのコストはどこからでも $1 に $1,000, 平均コストは $224. “また、暗号通貨関連の攻撃に対するマルウェアの価格設定のスイートスポットを特定しました $10,」研究者は指摘した.

悪意のある暗号通貨マイニングは依然としてトレンド

いわゆるクリプトジャッキングは、暗号盗難の一般的な傾向であり続けています, CPU、場合によってはGPUを悪用して特定の暗号通貨をマイニングする悪意のあるコードがシステムに注入される場合.

特に適切に構成されていない場合や十分なセキュリティが不足している場合は、特殊なマイニングハードウェアを悪用するオプションもあります。.

このような攻撃の例には、ポートのスキャンが含まれます 8545, Moneroのシステムマイニングへの管理インターフェイスを提供するJSON-RPCポート. セキュリティ研究者によると, このポートは、外の世界からアクセスできないようにする必要があります. 大きく開いたままにすると, リモートハッカーは、管理パネルにアクセスしてマイニング機器を制御できるようになります. このポートは、デフォルトでローカルでリッスンするように構成されています.

3月にそのようなケースがありました 2018, 警備会社Qihoo 360 Netlabは、ポートを備えたシステムの複数のインスタンスを発見したと述べました 8545 インターネットに公開. ほんの数日前, Netlabの研究者は、1人のサイバーギャングが一部を盗んだと報告しました $20 ポート付きのマイニングリグを制御することで100万 8545 大きく開いたまま.

詳細については, 公式のカーボンブラックを見てください 報告.