暗号化ソフトウェアライブラリOpenSSLにパッチを適用してから1年経った後でも、, パスワードの変更, およびその他のセキュリティ対策が適用されます, Heartbleedバグは依然として大きな脅威をもたらします. 何千ものデバイスが依然として脆弱性にさらされています.

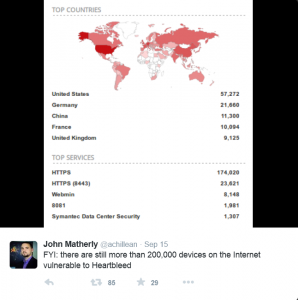

発見はIoTの助けを借りて行われました (「「モノのインターネット」) 検索エンジンShodan. 数日前に, Shodanの創設者であるJohnMatherlyは、 ツイート投稿 の驚異的な結果で 200 Heartbleedの脆弱性にまださらされている何千ものデバイス.

投稿には、地図のイラストと、責任のあるデバイスの大部分がどこにあるかに関するより具体的な情報もあります. これらのデバイスの4分の1以上は、米国の領土にあります。, ドイツでは2万強, そして中国では約1万人, フランスとイギリス.

Shodanはどのように役立つことができますか?

検索エンジンは、地域やその他のより技術的な情報も提供します. インターネットに接続されたデバイス間でそのようなデータを収集します, 他の人気のある検索エンジンが通常破棄するようなものを含む. すなわち – Webに接続されている可能性のあるすべてのもの, サーバーなど, スイッチ, ルーター, ウェブカメラ, 信号機, 心臓モニターインプラント, センサーシステム (概して, ネットワーク経由でデータを転送できるIPアドレスを持つすべてのもの).

Shodanの詳細な統計は、世界中の管理者が脆弱なデバイスを追跡するのに役立つはずです。, それらを修正します. さまざまなセキュリティチェック, サーバーのHTTPテストと、デバイスが外部ネットワークに表示されるかどうかの確認は、検索エンジンの便利なツールの一部です。, どの企業が使用できるか. そうであれば, Heartbleedバグから必要な保護を効果的に確保できます.

管理者はネットワークをハートブリードフリーにしますか, 今?

この新しい, 公開情報は、攻撃者が問題のデバイスを標的にするきっかけになる可能性もあります. 数ヶ月前の公式Venafiレポートで, グローバルでは 2000 企業, Heartbleedの影響を受けたデバイスの約4分の3は、完全に「修復」されていません。. つまり、これらの企業のほとんどは、ネットワークデバイスをこのような大きな脅威から保護するために最善を尽くしていないということです。, そしてそれが完了するまで, Heartbleedの脆弱性に終わりはないかもしれません.

これについてあなたはどう思いますか? OpenSSLにもう一度パッチを適用する必要があります? 今回は、デバイスがハートブリードフリーであることを確認するために、より大きな努力を払う必要があります? またはこれらの両方? あなたならどうしますか?