非常に深刻なバグがBashで発見されました, 非常に人気のあるコマンドインタプリタ, LinuxおよびUnixシステムに深刻なセキュリティリスクをもたらしました. セキュリティの専門家によると, この問題はサーバーの問題と見なされるべきではなく、却下されるべきです, MacOSXはBashを使用するため. 専門家は、Bashのバグはより悪いかもしれないと主張しています ハートブリード. から始まるほとんどのBashバージョンに存在するようです 1.13 とまで 4.3. これは、AkamaiのUnixおよびLinuxネットワークと通信管理者のStephaneChazelasによって述べられました。, 彼女が最初にバグを見つけたので. 国土安全保障省とコンピュータ緊急対応チームは、悪用された場合に警告を発しました, このバグにより、リモートハッカーが影響を受けるシステムで悪意のあるコードを取得する可能性があります. 実際には, NISTの脆弱性データベースがバグを評価しました 10 から 10 重大度の観点から.

非常に深刻なバグがBashで発見されました, 非常に人気のあるコマンドインタプリタ, LinuxおよびUnixシステムに深刻なセキュリティリスクをもたらしました. セキュリティの専門家によると, この問題はサーバーの問題と見なされるべきではなく、却下されるべきです, MacOSXはBashを使用するため. 専門家は、Bashのバグはより悪いかもしれないと主張しています ハートブリード. から始まるほとんどのBashバージョンに存在するようです 1.13 とまで 4.3. これは、AkamaiのUnixおよびLinuxネットワークと通信管理者のStephaneChazelasによって述べられました。, 彼女が最初にバグを見つけたので. 国土安全保障省とコンピュータ緊急対応チームは、悪用された場合に警告を発しました, このバグにより、リモートハッカーが影響を受けるシステムで悪意のあるコードを取得する可能性があります. 実際には, NISTの脆弱性データベースがバグを評価しました 10 から 10 重大度の観点から.

Bashはシステムにどのように影響しますか?

この脆弱性は、Bashプログラムが環境変数を処理する方法に関連しています. 変数に関数が割り当てられている場合, 定義にも追加のコードが含まれます. 攻撃者には、いくつかのコマンドを追加する簡単なタスクがあります。これは、いわゆる古典的なコードインジェクション攻撃です。. そうすることによって, 攻撃者は、影響を受けたマシンをリモートでハイジャックできるようになります.

フローを調べたすべての研究者は、コードが環境変数に挿入された場合、Bashバグが簡単に悪用される可能性があることを確認しました. これには、DHCPクライアントの環境またはOpenSSHsshdのForceCommand機能を設定するさまざまなスクリプトが含まれる場合があります。, ApacheHTTPサーバーのmod_cgidおよびmod_cgiモジュール.

クラウドセキュリティアライアンスのチーフとして, ジム・リーヴァイス, 彼のブログで述べた, UNIXおよびLinuxシステムには、Bashを使用して環境変数を設定する多くのプログラムがあり、これらの変数は他のプログラムの実行時に使用されます。.

Bash –ハートブリードの比較

UNIXおよびLinuxのサーバーは、世界中のデータセンターで使用されており、多くのデバイスに組み込まれています。. この脆弱性は長い間知られています. Bashはかなり普及しているので, 多くのセキュリティ研究者がHertbleedと比較しています. これは4月に発見されたOpenSSHの脆弱性です. 専門家の中には、BashがHearbleedの第2版かどうか疑問に思っている人もいます。. でも, これを言うのはとても難しいです. Bashは深刻な問題です, アタッチにコマンドシェルへのアクセスを提供するため, これにより、サイバー犯罪者はマシン上でやりたいことが何でもできるようになります.

サイズを比較すると, Apache Webサーバーは、グローバルベースでほとんどのWebサイトに電力を供給します. 専門家は、UNIXやLinuxに基づかないマシンがたくさんあることを知っています, TelnetとOpenSSHを使用する. 同時に、DHCPを使用すると、ユーザーは利用可能なネットワークに乗り降りできます。. 言われていることすべてで, サーバーとコンピューターのほかに、ルーターを含む他の組み込みシステムがあることに注意する必要があります, ハイジャックに対して脆弱です.

Bashバグの最も詳細な分析の1つ, エラタセキュリティのグラハム, さまざまなスキャンを実行し、数千の脆弱なサーバーを見つけました. たとえそうであっても, セキュリティの専門家が問題の深刻さを推定することは依然として非常に困難です. 専門家によると、Heartbleedのバグは、OpenSSLの脆弱なバージョンがインストールされている場合にのみ存在していました。. これ, でも, Bashバグの場合はそうではありません. バッシュバグあり, ユーザー入力と環境変数への設定を取り込むアプリケーションがある場合、マシンは脆弱です. ウェブの名声は一般的に影響を受けません. ユーザーは、すべてのルーターと組み込みデバイスがBashを使用しているわけではないことを知っておく必要があります. 実際、Debianから派生したシステムは、Dashと呼ばれる他のインタプリタを使用する可能性があります. 埋め込まれているデバイスは通常、脆弱性のないBusyBoxを使用します.

Bash –脆弱かどうか?

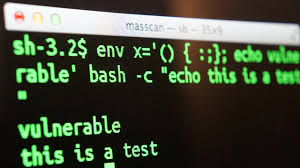

→ユーザーは、いくつかのコマンドに従って、Bashバグに対して脆弱かどうかを確認できます。, CSAによって提供されます. ターミナルウィンドウを開き、次のコマンドを入力する必要があります。 $ 促す:env x = '() { :;}; エコー脆弱’ bash -c “エコーこれはテストです“.

マシンが脆弱な場合, テキストがあります:

脆弱

これはテストです

ユーザーがBashを更新した場合、彼はただ表示されます:

これはテストです

専門家 Red Hat コメント, ユーザーが複数のマシンを持っている場合, 先に進んで利用可能なパッチを適用する価値があるかもしれません. でも, ユーザーがパッチを適用する数千台のマシンを持っている場合, それならもう数時間待つ価値があるかもしれません. 実際には, 現在、メインのLinuxディストリビューションは修正に取り組んでいます. セキュリティコンサルタントは、Bashについて聞いたことがなく、実行しない場合でも、ユーザーに警告します。, それでもユーザーは、Bashプロセスを備えたコンピューターでソフトウェアを実行している可能性があります.