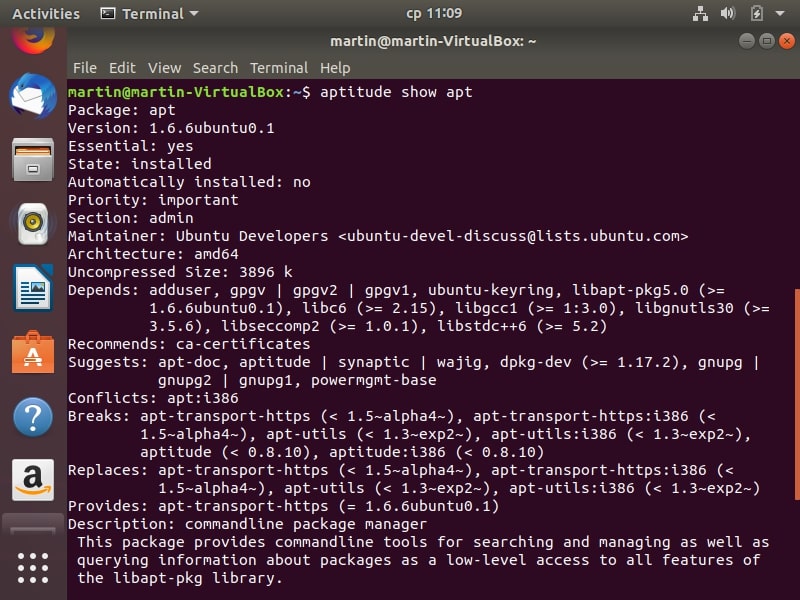

LinuxディストリビューションのAPTパッケージマネージャーに危険な欠陥が発見され、ハッカーがターゲットマシンをリモートでハッキングできるようになりました. この問題は、脆弱性に関する詳細情報を提供するCVE-2019-3462アドバイザリで追跡されています. 影響を受けるバージョンのAPTパッケージマネージャーは、中間者攻撃の発生を可能にするHTTPリダイレクトパラメーターの一部をサニタイズしません。. 最も人気のあるディストリビューションのいくつかで使用されているAPTシステムとして、これは特に危険です。: Debian, Ubuntu, LinuxMintなど.

CVE-2019-3462: APTパッケージマネージャーは中間者攻撃に対して脆弱です

APTパッケージマネージャーには、犯罪者が影響を受けるシステムをハッキングすることを可能にする危険な脆弱性が含まれていることが判明しました. これは、Linuxディストリビューションでソフトウェアを管理するために最も広く使用されているシステムの1つであるため これは、オペレーティングシステムのすべてのユーザーの非常に大きな割合に影響します. この問題はCVE-2019-3462アドバイザリのリリースで発表されました。. 発見はによって行われました マックス・ジャスティッチ リダイレクトが発生したときにプログラムが特定のHTTPパラメータを誤って処理することに気付いた人. そのような状況が発生したとき 攻撃者はこれを利用して中間者攻撃を実行できます. これにより、変更されたパッケージを配信できるようになります, 悪意のあるコードが含まれている可能性があります.

APTの欠陥は新しい行をチェックせず、メインプロセスに返される結果に任意のヘッダーを挿入できます. 中間者攻撃が組織化されている場合、APTはだまされて、新しいアップデートがあると思い込ませることができます。.

研究者はブログ記事で、UbuntuとDebianはデフォルトでプレーンなHTTPリポジトリを使用していると述べている。. 彼は、HTTPSは設計上、特定のバグから保護できるより安全なデフォルトであると主張しています。.

脆弱性が開示された直後に、Debianセキュリティチームが問題にパッチを適用し、すべてのユーザーに修正がリリースされました. その後、パッケージマネージャーを使用する他のすべてのディストリビューションは、パッケージマネージャーをリポジトリに配置しました。. すべてのユーザーは、システムを更新するように促されます 起こりうるハッキングの試みから身を守るために.